使用PowerDesigner12.5设计数据库并生成MySQL脚本文件

使用PowerDesigner12.5设计数据库并生成MySQL脚本文件

1、运行PowerDesigner12.5;

2、File ---> New 弹出如下对话框,

3、如图选择Conceptual Data Model 完全数据模型 --》确定;

4、在导航栏中出现新建项目,如图:

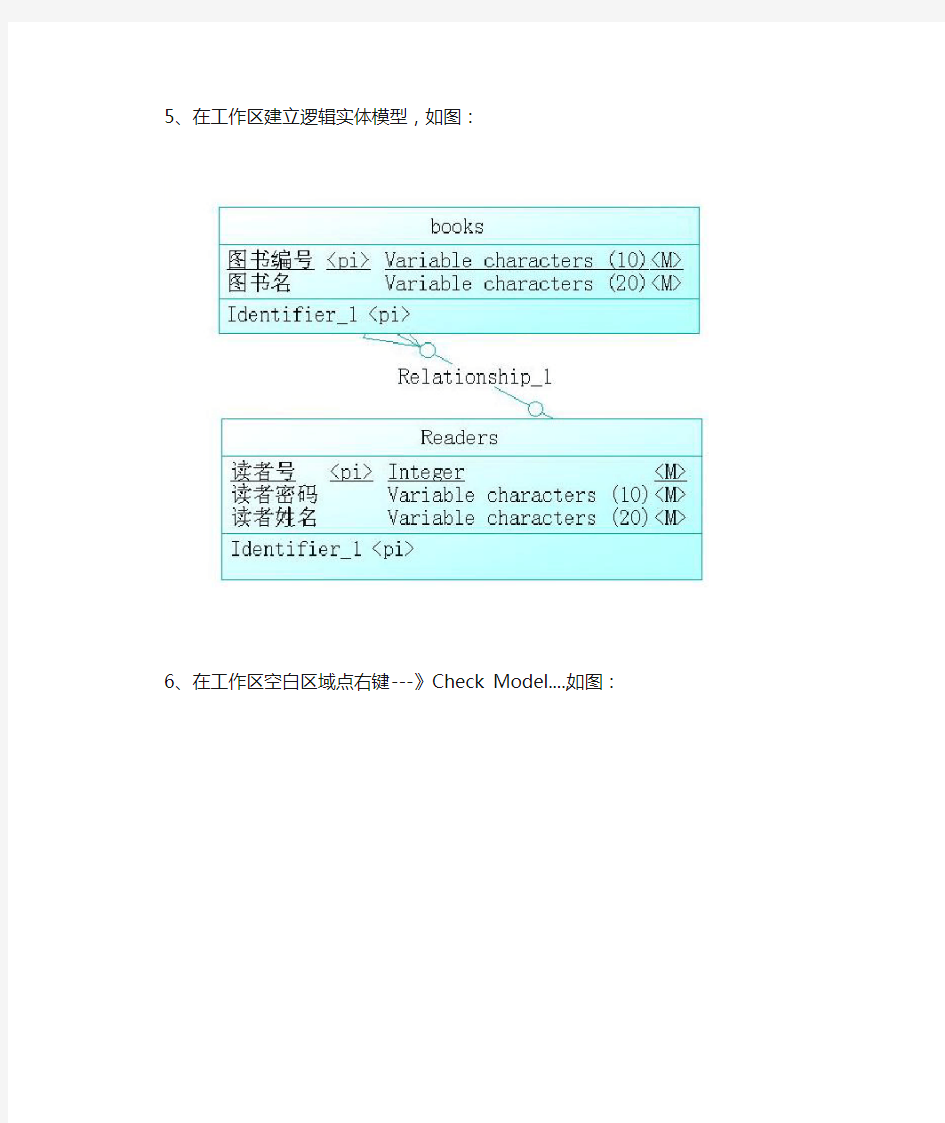

5、在工作区建立逻辑实体模型,如图:

6、在工作区空白区域点右键---》Check Model....,如图:

7、再弹出的新对话框中将所有选项都选中,确定,如图:

8、对模型进行验证,如果验证无误刚弹出的对话框无内容如:

9、同时在命令行输出窗口内容为:

10、生成物理数据模型:Tools --> Generate Physical Data Model....;如图:

11、在弹出的对话框中,选择您所使用的DBMS类型,并输入该物理模型的名称,如图:

12、完成以后,在导航栏出现生成的物理模型,如图:

13、同时工作区视图切换到物理模型视图,如图:

14、生成SQL脚本文件,菜单栏---> DataBase --> Generate Database....,

15、以新对话框中选择脚本文件要存生的路径,并输入脚本文件名称,其它默认;

16、执行无误后,在命令窗口会有如下输出:

17、生成的脚本文件内容为:

/*==============================================================*/ /* DBMS name: MySQL 5.0 */ /* Created on: 2008-7-26 11:00:56 AM */ /*==============================================================*/

drop table if exists Readers;

drop table if exists books;

/*==============================================================*/ /* Table: Readers */ /*==============================================================*/ create table Readers

(

readerID int not null,

readerPassword varchar(10) not null,

readerName varchar(20) not null,

primary key (readerID)

);

/*==============================================================*/

/* Table: books */

/*==============================================================*/ create table books

(

bookID varchar(10) not null,

readerID int,

bookName varchar(20) not null,

primary key (bookID)

);

alter table books add constraint FK_Relationship_1 foreign key (readerID) references Readers (readerID) on delete restrict on update restrict;

//////////////////////////////////////////////////////////////////// /////////////////

规范化-数据库设计原则

规范化-数据库设计原则 关系数据库设计的核心问题是关系模型的设计。本文将结合具体的实例,介绍数据库设计规范化的流程。摘要 关系型数据库是当前广泛使用的数据库类型,关系数据库设计是对数据进行组织化和结构化的过程,核心问题是关系模型的设计。对于数据库规模较小的情况,我们可以比较轻松的处理数据库中的表结构。然而,随着项目规模的不断增长,相应的数据库也变得更加复杂,关系模型表结构更为庞杂,这时我们往往会发现我们写出来的SQL语句的是很笨拙并且效率低下的。更糟糕的是,由于表结构定义的不合理,会导致在更新数据时造成数据的不完整。因此,就有必要学习和掌握数据库的规范化流程,以指导我们更好的设计数据库的表结构,减少冗余的数据,借此可以提高数据库的存储效率,数据完整性和可扩展性。本文将结合具体的实例,介绍数据库规范化的流程。 序言 本文的目的就是通过详细的实例来阐述规范化的数据库设计原则。在DB2中,简洁、结构明晰的表结构对数据库的设计是相当重要的。规范化的表结构设计,在以后的数据维护中,不会发生插入(insert)、删除(delete)和更新(update)时的异常。反之,数据库表结构设计不合理,不仅会给数据库的使用和维护带来各种各样的问题,而且可能存储了大量不需要的冗余信息,浪费系统资源。 要设计规范化的数据库,就要求我们根据数据库设计范式――也就是数据库设计的规范原则来做。但是一些相关材料上提到的范式设计,往往是给出一大堆的公式,这给设计者的理解和运用造成了一定的困难。因此,本文将结合具体形象的例子,尽可能通俗化地描述三个范式,以及如何在实际工程中加以优化使用。规范化 在设计和操作维护数据库时,关键的步骤就是要确保数据正确地分布到数据库的表中。使用正确的数据结构,不仅便于对数据库进行相应的存取操作,而且可以极大地简化使用程序的其他内容(查询、窗体、报表、代码等)。正确进行表设计的正式名称就是"数据库规范化"。后面我们将通过实例来说明具体的规范化的工程。关于什么是范式的定义,请参考附录文章1. 数据冗余 数据应该尽可能少地冗余,这意味着重复数据应该减少到最少。比如说,一个部门雇员的电话不应该被存储在不同的表中,因为这里的电话号码是雇员的一个属性。如果存在过多的冗余数据,这就意味着要占用了更多的物理空间,同时也对数据的维护和一致性检查带来了问题,当这个员工的电话号码变化时,冗余数据会导致对多个表的更新动作,如果有一个表不幸被忽略了,那么就可能导致数据的不一致性。 规范化实例 为了说明方便,我们在本文中将使用一个SAMPLE数据表,来一步一步分析规范化的过程。 首先,我们先来生成一个的最初始的表。 CREATE TABLE "SAMPLE" ( "PRJNUM" INTEGER NOT NULL, "PRJNAME" VARCHAR(200), "EMYNUM" INTEGER NOT NULL, "EMYNAME" VARCHAR(200), "SALCATEGORY" CHAR(1), "SALPACKAGE" INTEGER)

数据库安全性习题解答和解析

第九章数据库安全性习题解答和解析 1. 1.什么是数据库的安全性? 答:数据库的安全性是指保护数据库以防止不合法的使用所造成的数据泄露、更改或破坏。 2. 2.数据库安全性和计算机系统的安全性有什么关系? 答:安全性问题不是数据库系统所独有的,所有计算机系统都有这个问题。只是在数据库系统中大量数据集中存放,而且为许多最终用户直接共享,从而使安全性问题更为突出。 系统安全保护措施是否有效是数据库系统的主要指标之一。数据库的安全性和计算机系统的安全性,包括操作系统、网络系统的安全性是紧密联系、相互支持的。 3.试述可信计算机系统评测标准的情况,试述TDI/TCSEC标准的基本内容。 答:各个国家在计算机安全技术方面都建立了一套可信标准。目前各国引用或制定的一系列安全标准中,最重要的是美国国防部(DoD)正式颁布的《DoD可信计算机系统评估标准》(Trusted Computer System Evaluation Criteria,简称 TCSEC,又称桔皮书)。(详细介绍参见《概论》9.1.2)。 TDI/TCSEC标准是将TCSEC扩展到数据库管理系统,即《可信计算机系统评估标准关于可信数据库系统的解释》(Trusted Database Interpretation 简称TDI, 又称紫皮书)。在TDI中定义了数据库管理系统的设计与实现中需满足和用以进行安全性级别评估的标准。 TDI与TCSEC一样,从安全策略、责任、保证和文档四个方面来描述安全性级别划分的指标。每个方面又细分为若干项。这些指标的具体内容,参见《概论》9.1.2。 4.试述TCSEC(TDI)将系统安全级别划分为4组7个等级的基本内容。 答:根据计算机系统对安全性各项指标的支持情况,TCSEC(TDI)将系统划分为四组(division)7个等级,依次是D、C(C1,C2)、B(B1,B2,B3)、A(A1),按系统可靠或可信程度逐渐增高。 这些安全级别之间具有一种偏序向下兼容的关系,即较高安全性级别提供的安全保护包含较低级别的所有保护要求,同时提供更多或更完善的保护能力。各个等级的基本内容为:D级 D级是最低级别。一切不符合更高标准的系统,统统归于D组。 C1级只提供了非常初级的自主安全保护。能够实现对用户和数据的分离,进行自主

数据库的设计范式规范化

数据库的设计范式是数据库设计所需要满足的规范,满足这些规范的数据库是简洁的、结构明晰的,同时,不会发生插入(insert)、删除(delete)和更新(update)操作异常。反之则是乱七八糟,不仅给数据库的编程人员制造麻烦,而且面目可憎,可能存储了大量不需要的冗余信息。 范式说明 1.1 第一范式(1NF)无重复的列 所谓第一范式(1NF)是指数据库表的每一列都是不可分割的基本数据项,同一列中不能有多个值,即实体中的某个属性不能有多个值或者不能有重复的属性。如果出现重复的属性,就可能需要定义一个新的实体,新的实体由重复的属性构成,新实体与原实体之间为一对多关系。在第一范式(1NF)中表的每一行只包含一个实例的信息。简而言之,第一范式就是无重复的列。 说明:在任何一个关系数据库中,第一范式(1NF)是对关系模式的基本要求,不满足第一范式(1NF)的数据库就不是关系数据库。 例如,如下的数据库表是符合第一范式的: 而这样的数据库表是不符合第一范式的:

数据库表中的字段都是单一属性的,不可再分。这个单一属性由基本类型构成,包括整型、实数、字符型、逻辑型、日期型等。很显然,在当前的任何关系数据库管理系统(DBMS)中,傻瓜也不可能做出不符合第一范式的数据库,因为这些DBMS不允许你把数据库表的一列再分成二列或多列。因此,你想在现有的DBMS中设计出不符合第一范式的数据库都是不可能的。 1.2 第二范式(2NF)属性完全依赖于主键 [ 消除部分子函数依赖 ] 如果关系模式R为第一范式,并且R中每一个非主属性完全函数依赖于R 的某个候选键,则称为第二范式模式。 第二范式(2NF)是在第一范式(1NF)的基础上建立起来的,即满足第二范式(2NF)必须先满足第一范式(1NF)。第二范式(2NF)要求数据库表中的每个实例或行必须可以被惟一地区分。为实现区分通常需要为表加上一个列,以存储各个实例的惟一标识。这个惟一属性列被称为主关键字或主键、主码。 例如员工信息表中加上了员工编号(emp_id)列,因为每个员工的员工编号是惟一的,因此每个员工可以被惟一区分。 简而言之,第二范式(2NF)就是非主属性完全依赖于主关键字。 所谓完全依赖是指不能存在仅依赖主关键字一部分的属性(设有函数依赖 W→A,若存在XW,有X→A成立,那么称W→A是局部依赖,否则就称W→A 是完全函数依赖)。如果存在,那么这个属性和主关键字的这一部分应该分离出来形成一个新的实体,新实体与原实体之间是一对多的关系。 假定选课关系表为SelectCourse(学号, 姓名, 年龄, 课程名称, 成绩, 学分),关键字为组合关键字(学号, 课程名称),因为存在如下决定关系:

数据库安全设计与分析

井冈山大学 《网络安全课程设计报告》 选题名称数据库的安全与分析 学院电子与信息工程 专业网络工程 班级网络工程13本(1) 姓名何依 学号130913029 日期2016.10.08

目录 一、背景与目的 (3) 二、实施方案概要 (3) 1、用户权限 (3) 2、访问权限 (3) 3、再次校对 (4) 4、登录 (4) 三、技术与理论 (4) 1、三层式数据访问机制 (4) 2、数据加密处理机制 (4) 3、数据库系统的安全策略: (5) 四、课程设计实施 (6) 1、第一步 (6) 2、第二步 (8) 3、第三步 (9) 4、第四步 (10) 5、第五步 (11) 五、课程设计结果分析 (11) 六、总结 (12)

一、背景与目的 无论是从十大酒店泄露大量开房信息,到工商银行的快捷支付漏洞导致用户存款消失,这一种种触目惊心的事件表明数据库的安全性能对于整个社会来说是十分重要的,数据库安全是对顾客的权益的安全保障,也是国家、企业以及更多的人的安全保障,从而数据库的安全性非常值得重视。 对于数据库的安全我将进行以下分析,旨在了解更多的数据库安全技术和对常见的数据库攻击的一些防范措施,并借鉴到今后的实际开发项目中去,更好的保护客户的权益。 二、实施方案概要 本次的数据库主要基于我们比较熟悉的SQLSever进行。 为了保障用户的数据的存储安全,保障数据的访问安全,我们应该对拘束看的用户采取监控的机制,分布式的处理各种应用类型的数据即采取三层式数据库连接的机制。 1、用户权限 当一个数据库被建立后,它将被指定给一个所有者,即运行建立数据库语句的用户。通常,只有所有者(或者超级用户)才能对该数据库中的对象进行任何操作,为了能让其它用户使用该数据库,需要进行权限设置。应用程序不能使用所有者或者超级用户的账号来连接到数据库,因为这些用户可以执行任何查询,例如,修改数据结构(如删除表格)或者删除所有的内容,一旦发生黑客事件数据库的安全将会岌岌可危。 2、访问权限 可以为应用程序不同的部分建立不同的数据库账号,使得它们职能对数据库对象行使非常有限的权限。对这些账号应该只赋予最需要的权限,同时应该防止相同的用户能够在不同的使用情况与数据库进行交流。这也就是说,如果某一个入侵者利用这些账号中的某一个获得了访问数据库的权限,他们也仅仅能够影响

(安全生产)数据库的安全性与完整性

数据库的安全性和完整性 一、实验目的和要求 1、理解数据库安全性和完整性的概念。 2、掌握SQL Server2000中有关用户、角色及操作权限管理等安全性技术。 3、掌握SQL Server2000中有关约束、规则、默认值的使用等完整性技术。 二、实验内容和步骤 ㈠数据库的安全性 1、SQL Server的安全模式 认证是指来确定登陆SQL SERVER的用户的登陆账号和密码是否正确,以此来验证其是否具有连接SQL SERVER的权限,但是通过认证阶段并不代表能够访问数据,用户只有在获取访问数据库的权限之后才能对服务器上的数据库进行权限许可下的各种操作。 ⑴设置SQL Server的安全认证模式:使用企业管理器来设置,步骤如下: Step1: 展开服务器组,右击需要设置的SQL服务器,在弹出菜单中选择“属性”。 Step2: 在弹出的SQL服务器属性对话框中,选择“安全性”选项卡。 Step3: 选择仅Windows选项(NT/2000验证模式) 或SQL Server和Windows选项(混合模式)。 注:设置改变后,用户必须停止并重新启动SQL Server服务,设置才生效。 如果设置成NT认证模式,则用户在登录时输入一个具体的登陆名时,SQL SERVER将忽略该登录名。 ⑵添加SQL Server账号:若用户没有Windows NT/2000账号,则只能为他建立SQL Server账号。 ①利用企业管理器 Step1: 展开服务器,选择安全性/登录。 Step2: 右击登录文件夹,出现弹出式菜单。 Step3: 在弹出式菜单中选择“新建登录”选项后,就会出现一个登录属性对话框。 step4: 在名称框中输入一个不带反斜杠的用户名,选中SQL Server身份验证单选按钮,并在密码框中输入口令(如下图所示)。

数据安全设计处理方案

数据安全处理设计方案 一、说明: 为保证税务数据的存储安全,保障数据的访问安全,对数据库的用户采取监控机制,分布式处理各种应用类型的数据,特采取三层式数据库连接机制。 二、作用机理: 1、对于整个系统而言,均采用统一的用户名称、用户密码进行登陆。这个阶 段的登陆主要用于获取数据库的对应访问用户、密码及其对应访问权限。 2、登陆成功后,读取用户本地机的注册信息、密码校验信息,然后到通用用 户对应的数据表中去读取对应的记录。该记录主要为新的用户名和密码。 3、获取对应权限、用户和密码后,断开数据库连接,然后按新的数据库用户 和密码进行连接。 4、连接成功后,开始个人用户的登陆。 三、核心内容: 该安全方案的核心内容为:三层式数据访问机制、数据加密处理机制。 三层式数据访问机制的内容: 第一层:通用用户方式登陆。对于通用用户而言,所有用户均只有一个表的访问权限,并且对该表只能读取和修改。 第二层:本地注册(或安装)信息的读取和专用数据库用户密码的对应获取。 根据安装类型,获取对应的(数据库)用户和密码,此用户一般有多个表的操作权限。 第三层:断开通用连接,以新的用户和密码进行登陆。登陆成功后,再用个人用户帐号和密码进行登陆处理。 数据加密处理机制主要对数据库的访问密码和个人密码进行加密处理。采用当前较为流行的基数数据加密机制,主要方式为:采用数据基数数组方式进行加密与解密。变动加解密机制时,只需修改对应的基数位置或基数值即可。实现方式简单方便,而解密则极为困难。 四、数据库设计: 系统主要涉及到的数据库为用户登陆数据库表。这张表与数据库的使用用户表数据内容类似,主要保存类用户信息。

数据库安全设计指南

1.为默认用户添加密码管理 数据库安装之后的默认用户没有激活用户密码管理,需要修改相应用户或者角色的配置文件。 【示例】 使用ALTER USER <用户名> PROFILE default修改配置文件。在SQLPLUS下执行如下语句可以更改默认配置文件的内容。 ALTER PROFILE default LIMIT FAILED_LOGIN_ATTEMPTS UNLIMITED; PASSWORD_LIFE_TIME UNLIMITED; PASSWORD_REUSE_MAX 10 PASSWORD_REUSE_TIME 30 PASSWORD_LOCK_TIME 1 PASSWORD_GRACE_TIME 7; 其中FAILED_LOGIN_ATTEMPTS表示允许登录失败次数,PASSWORD_LIFE_TIME 表示密码多少天过期,PASSWORD_REUSE_MAX表示密码重用次数,PASSWORD_REUSE_TIME表示多少天之后密码可以重使用,PASSWORD_LOCK_TIME 表示密码锁住之后多少天自动解锁,PASSWORD_GRACE_TIME表示在密码多少天后快要过期前给出提示信息。 对于LIMIT FAILED_LOGIN_ATTEMPTS和PASSWORD_LIFE_TIME有两种配置,一种是设置这两个值为unlimited,这样应用程序不需要再修改密码,一种是设置某一个具体的值,这样比较安装,但要增加维护工作量,因为需要定期修改密码。 Oracle安装之后默认用户包括: ANONYMOUS、APEX_PUBLIC_USER、BI、CTXSYS、DBSNMP、DIP、DMSYS、EXFSYS、FLOWS_03000、FLOWS_FILES、HR、IX、LBACSYS、MDDATA、MDSYS、MGMT_VIEW、OE、OLAPSYS、ORACLE_OCM、ORDPLUGINS、ORDSYS、OUTLN、OWBSYS、PM、SCOTT、SH、SI_INFORMTN_SCHEMA、SPATIAL_CSW_ADMIN_USR、SPATIAL_WFS_ADMIN_USR、SYS、SYSMAN、SYSTEM、TSMSYS、WK_TEST、WKPROXY、WKSYS、WMSYS、XDB、XS$NULL

数据库设计规范化的五个要求

数据库设计规范化的五个要求 通常情况下,可以从两个方面来判断数据库是否设计的比较规范。一是看看是否拥有大量的窄表,二是宽表的数量是否足够的少。若符合这两个条件,则可以说明这个数据库的规范化水平还是比较高的。当然这是两个泛泛而谈的指标。为了达到数据库设计规范化的要求,一般来说,需要符合以下五个要求。 要求一:表中应该避免可为空的列。 虽然表中允许空列,但是,空字段是一种比较特殊的数据类型。数据库在处理的时候,需要进行特殊的处理。如此的话,就会增加数据库处理记录的复杂性。当表中有比较多的空字段时,在同等条件下,数据库处理的性能会降低许多。 所以,虽然在数据库表设计的时候,允许表中具有空字段,但是,我们应该尽量避免。若确实需要的话,我们可以通过一些折中的方式,来处理这些空字段,让其对数据库性能的影响降低到最少。 一是通过设置默认值的形式,来避免空字段的产生。如在一个人事管理系统中,有时候身份证号码字段可能允许为空。因为不是每个人都可以记住自己的身份证号码。而在员工报到的时候,可能身份证没有带在身边。所以,身份证号码字段往往不能及时提供。为此,身份证号码字段可以允许为空,以满足这些特殊情况的需要。但是,在数据库设计的时候,则可以做一些处理。如当用户没有输入内容的时候,则把这个字段的默认值设置为0或者为N/A。以避免空字段的产生。 二是若一张表中,允许为空的列比较多,接近表全部列数的三分之一。而且,这些列在大部分情况下,都是可有可无的。若数据库管理员遇到这种情况,笔者建议另外建立一张副表,以保存这些列。然后通过关键字把主表跟这张副表关联起来。将数据存储在两个独立的表中使得主表的设计更为简单,同时也能够满足存储空值信息的需要。 要求二:表不应该有重复的值或者列。 如现在有一个进销存管理系统,这个系统中有一张产品基本信息表中。这个产品开发有时候可以是一个人完成,而有时候又需要多个人合作才能够完成。所以,在产品基本信息表产品开发者这个字段中,有时候可能需要填入多个开发者的名字。 如进销存管理中,还需要对客户的联系人进行管理。有时候,企业可能只知道客户一个采购员的姓名。但是在必要的情况下,企业需要对客户的采购代表、仓库人员、财务人员共同进行管理。因为在订单上,可能需要填入采购代表的名字;可是在出货单上,则需要填入仓库管理人员的名字等等。 为了解决这个问题,有多种实现方式。但是,若设计不合理的话在,则会导致重复的值或者列。如我们也可以这么设计,把客户信息、联系人都放入同一张表中。为了解决多个联系人的问题,可以设置第一联系人、第一联系人电话、第二联系人、第二联系人电话等等。若还有第三联系人、第四联系人等等,则往往还需要加入更多的字段。 可是这么设计的话,会产生一系列的问题。如客户的采购员流动性比较大,在一年内换了六个采购员。此时,在系统中该如何管理呢?难道就建立六个联系人字段?这不但会导致空字段的增加,还需要频繁的更改数据库表结构。明显,这么做是不合理的。也有人说,可以

数据库系统概论第5版课后答案第4章数据库安全性

第4章数据库安全性 1.什么是数据库的安全性? 答:数据库的安全性是指保护数据库以防止不合法的使用所造成的数据泄露、更改或破坏。 2.数据库安全性和计算机系统的安全性有什么关系? 答:安全性问题不是数据库系统所独有的,所有计算机系统都有这个问题。只是在数据库系统中大量数据集中存放,而且为许多最终用户直接共享,从而使安全性问题更为突出。系统安全保护措施是否有效是数据库系统的主要指标之一。 数据库的安全性和计算机系统的安全性,包括操作系统、网络系统的安全性是紧密联系、相互支持的。 CC评估保证级(EAL)的划分 4.试述实现数据库安全性控制的常用方法和技术。 答:实现数据库安全性控制的常用方法和技术有:

1)用户标识和鉴别:该方法由系统提供一定的方式让用户标识自己的名字或身份。每次用 户要求进入系统时,由系统进行核对,通过鉴定后才提供系统的使用权。 2)存取控制:通过用户权限定义和合法权检查确保只有合法权限的用户访问数据库,所有 未被授权的人员无法存取数据。例如CZ 级中的自主存取控制( DAC ) , Bl 级中的强制存取控制(MAC )。 3)视图机制:为不同的用户定义视图,通过视图机制把要保密的数据对无权存取的用户隐 藏起来,从而自动地对数据提供一定程度的安全保护。 4)审计:建立审计日志,把用户对数据库的所有操作自动记录下来放入审计日志中,DBA 可 以利用审计跟踪的信息,重现导致数据库现有状况的一系列事件,找出非法存取数据的人、时间和内容等。 5)数据加密:对存储和传输的数据进行加密处理,从而使得不知道解密算法的人无法获知 数据的内容。 5.什么是数据库中的自主存取控制方法和强制存取控制方法? 答:自主存取控制方法:定义各个用户对不同数据对象的存取权限。当用户对数据库访问时首先检查用户的存取权限。防止不合法用户对数据库的存取。 强制存取控制方法:每一个数据对象被(强制地)标以一定的密级,每一个用户也被(强制地)授予某一个级别的许可证。系统规定只有具有某一许可证级别的用户才能存取某一个密级的数据对象。 6.对下列两个关系模式使用GRANT语句完成下列授权功能: 学生(学号,姓名,年龄,性别,家庭住址,班级号) 班级(班级号,班级名,班主任,班长) 1)授予用户U1对两个表的所有权限,并可给其他用户授权。 GRANT ALL PRIVILEGES ON TABLE学生,班级 TO U1 WITH GRANT OPTION ; 2)授予用户U2对学生表具有查看权限,对家庭住址具有更新权限。 GRANT SELECT,UPDATE(家庭住址) ON TABLE学生 TO U2; 3)将对班级表查看权限授予所有用户。 GRANT SELECT ON TABLE 班级 TO PUBLIC; 4)将对学生表的查询、更新权限授予角色R1。 CREATE ROLE R1; GRANT SELECT,UPDATE ON TABLE 学生 TO R1; 5)将角色R1授予用户U1,并且U1可继续授予给其他角色。 GRANT R1 TO U1 WITH ADMIN OPTION;称,MAX(工资),MIN(工资),AVG(工资) FROM 职工,部门 WHERE 职工.部门号=部门.部门号 GROUP BY 职工.部门号; GRANT SELECT ON 部门工资 TO 杨兰; 7.针对习题7 中1)~7)的每一种情况,撤销各用户所授予的权限。 1)REVOKE SELECT ON TABLE职工,部门 FROM 王明; 2)REVOKE INSERT , DELETE ON TABLE职工,部门 FROM 李勇; 3)REOVKE SELECT ON TABLE职工WHEN USER ( ) =NAMEFROM ALI; 4)REVOKE SELECT , UPDATE ON TABLE职工FROM 刘星; 5)REVOKE ALTER TABLE ON TABLE职工,部门FROM 张新; 6)REVOKE ALL PRIVILIGES ON TABLE职工,部门FROM 周平;

企业数据库安全与加密设计

企业数据库安全与加密设计 企业需要保证计算机数据库信息网络安全,以确保重要信息不被侵害,数据库信息的安全尤为重要,那么我们今天就来看一下企业数据库是如何加密的? 一、数据库系统安全策略 1、安全管理策略 安全管理策略分为集中式控制和分布式控制。对于集中式控制,一个授权管理员或组,控制着系统的所有安全;对有分布式控制,不同的授权管理员或组,控制着数据库安全的不同部分。 2、存取控制策略 在数据库系统中,存取控制是实施安全策略常用的手段,为了保证用户只能存取有权存取的数据,系统要求对每个用户定义存取权限(即授权)。存取权限包括两个方面的内容,即要存取的数据对象和对此数据对象进行哪些类型的操作(读、写、删、改等)。在非关系数据库中,用户只能对数据进行操作,存取控制的数据对象也只限于数据本身。而关系数据库系统中,数据库管理员可以把建立和修改基本表的权限授予用户,用户可利用权限建立和修改基本表、索引、视图。因此,关系系统中存取控制的数据对象不仅有数据本身,还有存储模式、概念模式、子模式等内容。 存取控制对系统中的对象进行了两种划分:一个是主体,一个是客体。主体是系统中的活动实体,包括DBMS所管理的实际用户、代表用户的各进程。客体是系统中受主体操纵的被动实体,包括文件、基本表、索引、视图等。存取控制就是在主体欲对客体进行存取时,检

查主体的合法性(即权限),确保数据不被非法查询和修改。存取控制模型分为自主存取控制、强制存取控制和基于角色的存取控制。无论哪种控制都是有关不同权限的用户对不同数据进行不同操作权限的控制问题。 3、审计日志 日志记录十分重要,管理员可以通过对日志的维护了解用户所进行的操作,另外日志记录也是进行安全入侵检测的必须数据。审计主要是跟踪记录某些保密数据的访问活动。为了使日志记录的消息不丢失,可将存放日志的数据库置于与主机分离的机器上,允许添加和读取数据库,但不允许修改。 二、数据库加密技术 数据库系统提供的上述措施难以完全保证数据安全性,某些用户仍可能非法获取用户名、口令字,或利用其他方法越权使用数据库,甚至直接窃取或篡改数据库信息。因此,有必要对数据库中存储的重要数据进行加密处理,安全保护存储数据。 1、数据加密 数据加密就是将明文数据M经过一定的交换变成密文数据C,解密是加密的逆过程。数据库密码系统要求将M加密成C,C存储到数据库中,查询时将C取出解密得到NI。数据库数据加/解密处理过程如图1所示。

数据库规范化设计实验报告

实验二数据库规范化设计 学院:教育信息技术与传媒学院班级:10级教育技术 实验目的(1)熟悉关系数据库中函数依赖的概念。(2)熟悉判定关系的范式。 (3)熟悉规范化关系数据库的方法。 实验内容(1)复习函数依赖、规范化设计、范式的基本概念以及各级范式的判断标准。 (2)判断给出的表满足哪级范式的条件。 (3)将给定的表转换为满足特定等级的范式。 实验步骤(1)写出函数依赖、规范化设计、范式的基本概念以及各级范式的判定标准。 (2)判断下表所示的关系是否满足第一范式,并说明理由。如果不满足第一范式,将该表转换成满足第一范式的关系表。 教师表 姓名性别职称学历 李明男讲师本科 张建国男教授研究生 王丽女教授本科、研究生

(3)判断下表所示的关系是否满足第二范式,并说明理由。如果不满足第二范式,将该表转换成满足第一范式的关系表。 工程表 项目编号职工编号部门开始时间 结束时间 101 12001 技术部2005-12-1 2006-5-9 101 12100 技术部2004-2-7 2006-7-10 102 12001 行政办公 室 2005-4-8 2006-9-20 103 13217 销售部2005-1-1 2006-5-9 103 10006 财务部2005-3-9 2006-3-9 (4)判断下表所示的关系是否满足第三范式,并说明理由。如果不满足第三范式,将该表转换成满足第一范式的关系表。 职工表 职工编号部门部门负责人编号 1001 财务处1001 1005 财务处1001 1101 教务处1002 1200 人事处1202 1215 科研处1209

(完整word版)系统安全设计

系统安全性设计 1系统安全设计原则 由于在网络环境下,任何用户对任何资源包括硬件和软件资源的共享,所以必须通过制定相应的安全策略来防止非法访问者访问数据资源,对数据资源的存储以及传输进行安全性保护。在校园一卡通在线支付系统中,参考OSI的七层协议,从网络级安全、传输级安全、系统级安全和应用级安全等几方面进行考虑,主要遵循下面的设计原则: 1.1标识与确认 任何用户访问系统资源,必须得到系统的身份认证以及身份标识,如用户的数据证书、用户号码、密码。当用户信息与确认信息一致时,才能获准访问系统。在本系统中,对操作系统,数据库系统和应用系统都有相应的用户和权限的设置。 1.2授权 对系统资源,包括程序、数据文件、数据库等,根据其特性定义其保护等级;对不同的用户,规定不同的访问资源权限,系统将根据用户权限,授予其不同等级的系统资源的权限。 1.3日志 为了保护数据资源的安全,在系统中对所保护的资源进行任何存取操作,都做相应的记录,形成日志存档,完成基本的审计功能。 1.4加密 为了保护数据资源的安全,在系统中对在网络中传输的信息必须经过高强度的加密处理来保证数据的安全性。 通过整体考虑来保证网络服务的可用性、网络信息的保密性和网络信息的完整性。 2系统级安全 系统级安全主要体现在物理设备的安全功能以及系统软件平台的安全设置上。

2.1物理设备的安全措施 在系统设备的选用上,必须对各产品的安全功能进行调查,选用。要求对系统设备提供容错功能,如冗余电源、冗余风扇、可热插拔驱动器等。对系统的备份方案在下节进行讨论。 采用各种网络管理软件,系统监测软件或硬件,实时监控服务器,网络设备的性能以及故障。对发生的故障及时进行排除。 2.2操作系统平台的安全管理 在操作系统平台上,应进行如下设置: 系统的超级用户口令应由专人负责,密码应该定期变换。 建立数据库的专用用户,系统在与数据库打交道时,应使用专用用户的身份,避免使用超级用户身份。 在系统的其他用户的权限设置中,应保证对数据库的数据文件不能有可写、可删除的权限。 选用较高安全级别的操作系统,时刻了解操作系统以及其他系统软件的动态,对有安全漏洞的,及时安装补丁程序。 2.3数据库系统的安全管理 数据库系统是整个系统的核心,是所有业务管理数据以及清算数据等数据存放的中心。数据库的安全直接关系到整个系统的安全。在本系统中对此考虑如下:数据库管理员(SA)的密码应由专人负责,密码应该定期变换。 客户端程序连接数据库的用户绝对不能使用数据库管理员的超级用户身份。 客户端程序连接数据库的用户在数据库中必须对其进行严格的权限管理,控制对数据库中每个对象的读写权限。 利用数据库的审计功能,以对用户的某些操作进行记录。 充分使用视图以及存储过程,保护基础数据表。 对于不同的应用系统应建立不同的数据库用户,分配不同的权限。 3应用级安全 针对本系统,我们在考虑其应用级安全时,主要真对以下几个方面: 系统的用户授权及安全访问控制 全面的日志管理机制

管理信息系统数据库安全体系设计

龙源期刊网 https://www.360docs.net/doc/6d14745811.html, 管理信息系统数据库安全体系设计 作者:杨帅军 来源:《现代商贸工业》2010年第08期 摘要:对管理信息系统(Management Information System, MIS)的安全性进行了全面的分析, 提出了系统所需采用的安全策略和方法,并采用系统权限分配、用户认证、记录追踪、协议审计、数据备份、灾难恢复及报警系统等技术,设计了一套多层次的数据库安全保护系统,实现了 普遍适用的管理信息系统完整有效的安全防护体系。 关键词:信息系统;网络安全;网络安全审计;入侵检测 中图分类号:TP 文献标识码:A 文章编号:1672-3198(2010)08-0267- 实时安全分析可帮助人们即时获取关于系统高层次、整体性的安全信息,进而从整体了解 系统的安全态势。目前,基于实时安全分析对大型复杂系统进行安全监控正成为国际上安全性 研究的热点。将实时安全分析应用于系统安全监控的一个难点问题是缺乏有效的安全监控体系。管理信息系统也可以称为较为复杂的系统,它涉及到事务计划、个人身份资料、事务处理 情况以及其他极其重要的日常管理信息,是企业运作的关键所在。由于企业的后台操作环境是 在一个局域网内进行的,在该环境下MIS的安全问题受到高度关注。因此,基于局域网的管理信息系统安全监控体系的研究显得尤为重要。 1 数据库对MIS安全的影响 在对整个系统进行安全配置时,除了对系统基础架构上进行安全配置研究外,对数据库的安全配置也应给予更多关注。事实上,攻击者的主要目标往往就是数据库,通常MIS后台数据库使用的是Oracle数据库。目前,Oracle 11g功能强大,应用广泛,是使用得最多的数据库之一。虽然它已通过了美国政府定义的C2安全认证,但针对其所出现的安全问题也层出不穷,常见的安全问题包括有利用缓冲区溢出、攻击(端口和客户端)、密码猎取、物理数据文件损坏或被盗、不够完善的备份策略以及可能被利用去执行系统命令的扩展存储过程等。 2 安全配置策略的实施 2.1 局域网中信任区域的设置

数据库安全性

第 9 章数据库安全性 1. 数据库的安全性是指保护数据库以防止不合法的使用所造成的 _______ 、 _______ 或______ 。 2. 什么是数据库的安全性? 3. 数据库安全性和计算机系统的安全性有什么关系? 4. 计算机系统有三类安全性问题,即 ________ 、 _________ 和 ________ 。 5. 用户标识和鉴别的方法有很多种,而且在一个系统中往往是多种方法并举,以获得更强的安全性。 常用的方法有通过输入 ________ 和 ________ 来鉴别用户。 6. 试述可信计算机系统评测标准的情况,试述TDI/TCSEC标准的基本内容。 7 ._______ 和 _______ 一起组成了 DBMS 的安全子系统。 8. 试述TCSEC(TDI)将系统安全级别划分为四组七个等级的基本内容。 9. 当前大型的 DBMS 一般都支持 ________ ,有些DBMS同时还支持 ________ 。 10. 试述实现数据库安全性控制的常用方法和技术。 11. 用户权限是由两个要素组成的: ________ 和 ________ 。 12. 什么是数据库中的自主存取控制方法和强制存取控制方法? 13. 在数据库系统中,定义存取权限称为 ________ 。SQL语言用 ________ 语句向用户授予对数据的操作权限,用 ________ 语句收回授予的权限。 14. SQL 语言中提供了哪些数据控制(自主存取控制)的语句?请试举几例说明它们的使用方法。 15. 对数据库模式的授权由DBA在 ________ 时实现。 16. 为什么强制存取控制提供了更高级别的数据库安全性? 17. 理解并解释MAC机制中主体、客体、敏感度标记的含义。 18. 一个DBA用户可以拥有 ________ 、 ________ 和 ________ 权限,一个RESOURCE用户可以拥有 ________ 权限。 19. 数据库角色是被命名的一组与 ________ 相关的权限,角色是 ________ 的集合。 20. 什么是数据库的审计功能,为什么要提供审计功能? 21. 统计数据库中存在何种特殊的安全性问题? 22. 通过 ________ 可以把要保密的数据对无权存取的用户隐藏起来,从而自动地对数据提供一定程度的安全保护。 23. 审计一般可以分为 ________ 审计和 ________ 审计。 答案 1. 数据泄漏更改破坏 2. 数据库的安全性是指保护数据库以防止不合法的使用所造成的数据泄露、更改或破坏。 3. 安全性问题不是数据库系统所独有的,所有计算机系统都有这个问题。只是在数据库系统中大量数据集中存放,而且为许多最终用户直接共享,从而使安全性问题更为突出。系统安全保护措施是否有效是数据库系统的主要指标之一。数据库的安全性和计算机系统的安全性,包括操作系统、网络系统的安全性是紧密联系、相互支持的, 4. 技术安全类管理安全类政策法律类 5. 用户名口令 6. 各个国家在计算机安全技术方面都建立了一套可信标准。目前各国引用或制定的一系列安全标准中,最重要的是美国国防部(DoD)正式颁布的《DoD可信计算机系统评估标准》

实验七 数据库的安全性设计(验证)

实验七数据库的安全性设计 实验学时:1学时 实验类型:验证 实验要求:必做 一、实验目的 加深对数据安全性的理解,并掌握SQL Server 2008中有关用户,角色及操作权限的管理方法。 二、实验内容 1、在SQL Server企业管理器中,设置SQL Server的安全认证模式。 SQL Server 2008中,用户分为2类,一类是服务器登录用户,一类是数据库登录用户,这两类用户综合起来才能完成对数据库的管理和权限设置。下面先介绍如何创建服务器登录账号。 SQL Server 2008的服务器登录方式有2种,一种是windows身份登录账号,一种是SQL Server身份登录账号。 1.1创建使用windows身份验证的SQL Server登录名 首先创建需要的windows用户。找到【控制面板】下的【管理工具】中找到【计算机管理】,打开【本地用户和组】节点,点击【用户】,在用户列表右击,选择【新用户】

在弹出的对话框中输入自己需要的用户名和密码,如下所示: 然后打开SQL Server Management Studio,在【对象资源管理器】中展开【安全性】节点,在【登录名】下面可查看已经存在的登录账号,右键点击【安全性】,选择【新 建】—【登录】,点击下图所示【搜索】

使用【高级】按钮查找已经存在的用户:

确定后,在【对象资源管理器】下的登录名中,可以看到刚刚创建的用户:

1.2 创建使用SQL Server身份验证的SQL Server 登录名右键点击【登录名】选择【新建登录名】: 选中SQL Server身份验证,填入登录名和密码:

数据库三范式经典实例解析

数据库三范式经典实例解析 (2007-09-27 15:30) 数据库的设计范式是数据库设计所需要满足的规范,满足这些规范的数据库是简洁的、结构明晰的,同时,不会发生插入(insert)、删除(delete)和更新(update)操作异常。反之则是乱七八糟,不仅给数据库的编程人员制造麻烦,而且面目可憎,可能存储了大量不需要的冗余信息。 设计范式是不是很难懂呢?非也,大学教材上给我们一堆数学公式我们当然看不懂,也记不住。所以我们很多人就根本不按照范式来设计数据库。 实质上,设计范式用很形象、很简洁的话语就能说清楚,道明白。本文将对范式进行通俗地说明,并以笔者曾经设计的一个简单论坛的数据库为例来讲解怎样将这些范式应用于实际工程。 范式说明 第一范式(1NF):数据库表中的字段都是单一属性的,不可再分。这个单一属性由基本类型构成,包括整型、实数、字符型、逻辑型、日期型等。 例如,如下的数据库表是符合第一范式: 而这样的数据库表是不符合第一范式的: 很显然,在当前的任何关系数据库管理系统(DBMS)中,傻瓜也不可能做出不符合第一范式的数据库,因为这些DBMS不允许你把数据库表的一列再分成二列或多列。因此,你想在现有的DBMS中设计出不符合第一范式的数据库都是不可能的。 第二范式(2NF):数据库表中不存在非关键字段对任一候选关键字段的部分函数依赖(部分函数依赖指的是存在组合关键字中的某些字段决定非关键字段的情况),也即所有非关键字段都完全依赖于任意一组候选关键字。 假定选课关系表为SelectCourse(学号, 姓名, 年龄, 课程名称, 成绩, 学分),关键字为组合关键字(学号, 课程名称),因为存在如下决定关系: (学号, 课程名称) → (姓名, 年龄, 成绩, 学分) 这个数据库表不满足第二范式,因为存在如下决定关系: (课程名称) → (学分) (学号) → (姓名, 年龄) 即存在组合关键字中的字段决定非关键字的情况。 由于不符合2NF,这个选课关系表会存在如下问题: (1) 数据冗余: 同一门课程由n个学生选修,"学分"就重复n-1次;同一个学生选修了m门课程,姓名和年龄就重复了m-1次。 (2) 更新异常: 若调整了某门课程的学分,数据表中所有行的"学分"值都要更新,否则会出现同一门课程学分不同的情况。

数据库设计三大范式应用实例剖析

数据库设计三大范式应用实例剖析 范式说明 第一范式(1NF):数据库表中的字段都是单一属性的,不可再分。这个单一属性由基本类型构成,包括整型、实数、字符型、逻辑型、日期型等。 例如,如下的数据库表是符合第一范式的: 很显然,在当前的任何关系数据库管理系统(DBMS)中,傻瓜也不可能做出不符合第一范式的数据库,因为这些DBMS不允许你把数据库表的一列再分成二列或多列。因此,你想在现有的DBMS中设计出不符合第一范式的数据库都是不可能的。 第二范式(2NF):数据库表中不存在非关键字段对任一候选关键字段的部分函数依赖(部分函数依赖指的是存在组合关键字中的某些字段决定非关键字段的情况),也即所有非关键字段都完全依赖于任意一组候选关键字。 假定选课关系表为SelectCourse(学号, 姓名, 年龄, 课程名称, 成绩, 学分),关键字为组合关键字(学号, 课程名称),因为存在如下决定关系: (学号, 课程名称) → (姓名, 年龄, 成绩, 学分) 这个数据库表不满足第二范式,因为存在如下决定关系: (课程名称) → (学分) (学号) → (姓名, 年龄) 即存在组合关键字中的字段决定非关键字的情况。 由于不符合2NF,这个选课关系表会存在如下问题: (1) 数据冗余:

同一门课程由n个学生选修,"学分"就重复n-1次;同一个学生选修了m 门课程,姓名和年龄就重复了m-1次。 (2) 更新异常: 若调整了某门课程的学分,数据表中所有行的"学分"值都要更新,否则会出现同一门课程学分不同的情况。 (3) 插入异常: 假设要开设一门新的课程,暂时还没有人选修。这样,由于还没有"学号"关键字,课程名称和学分也无法记录入数据库。 (4) 删除异常: 假设一批学生已经完成课程的选修,这些选修记录就应该从数据库表中删除。但是,与此同时,课程名称和学分信息也被删除了。很显然,这也会导致插入异常。 把选课关系表SelectCourse改为如下三个表: 学生:Student(学号, 姓名, 年龄); 课程:Course(课程名称, 学分); 选课关系:SelectCourse(学号, 课程名称, 成绩)。 这样的数据库表是符合第二范式的,消除了数据冗余、更新异常、插入异常和删除异常。 另外,所有单关键字的数据库表都符合第二范式,因为不可能存在组合关键字。 第三范式(3NF):在第二范式的基础上,数据表中如果不存在非关键字段对任一候选关键字段的传递函数依赖则符合第三范式。所谓传递函数依赖,指的是如果存在"A → B → C"的决定关系,则C传递函数依赖于A。因此,满足第三范式的数据库表应该不存在如下依赖关系: 关键字段→ 非关键字段x → 非关键字段y 假定学生关系表为Student(学号, 姓名, 年龄, 所在学院, 学院地点, 学院电话),关键字为单一关键字"学号",因为存在如下决定关系: (学号) → (姓名, 年龄, 所在学院, 学院地点, 学院电话) 这个数据库是符合2NF的,但是不符合3NF,因为存在如下决定关系: