实验报告一 Sniffer嗅探器和网络命令的应

实验报告一Sniffer嗅探器和网络命令的应用

姓名:毕月琴学号:06139037 班级:网络工程(2)班指导教师:朱军日期:20090915 成绩:

【实验报告要求】

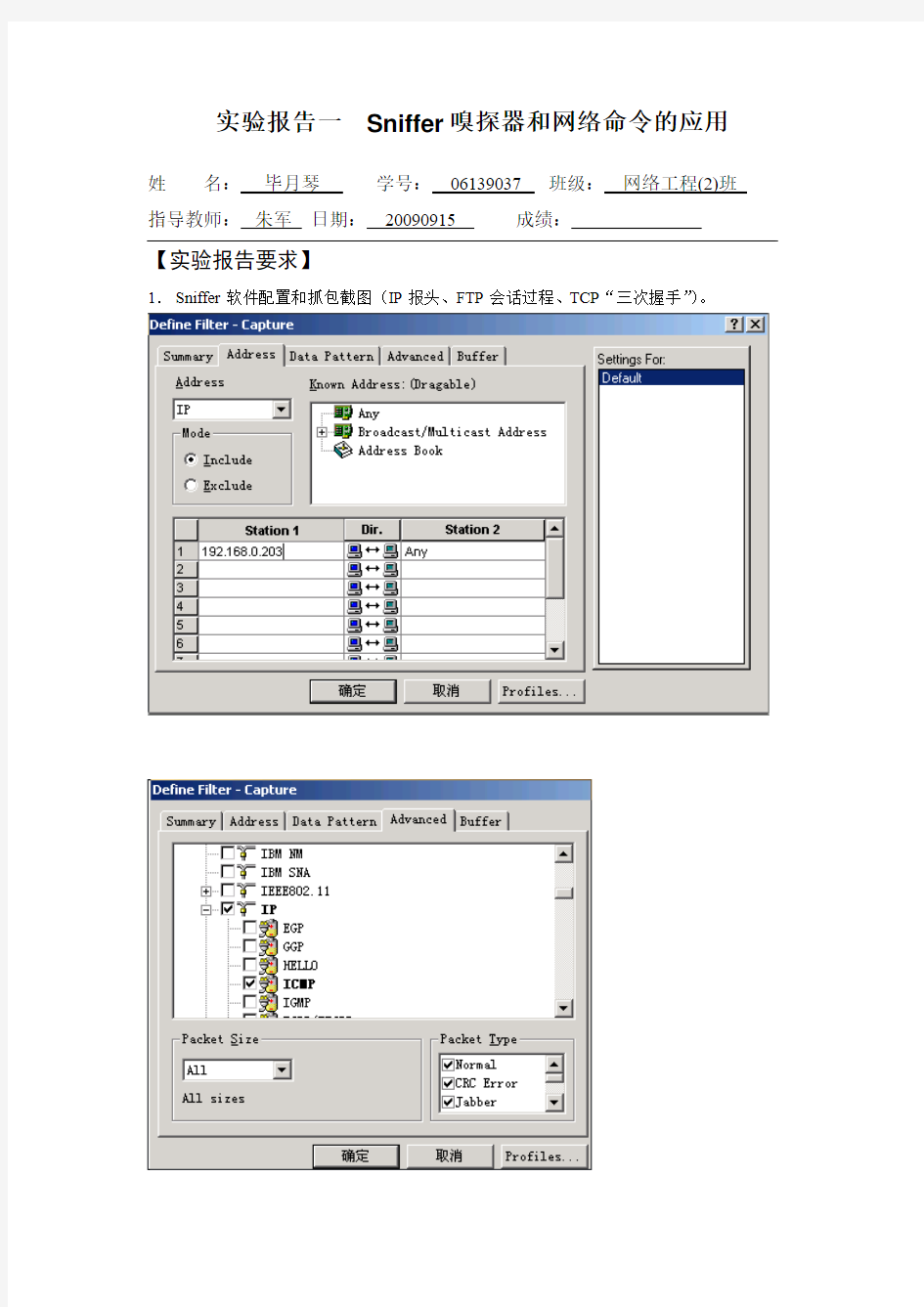

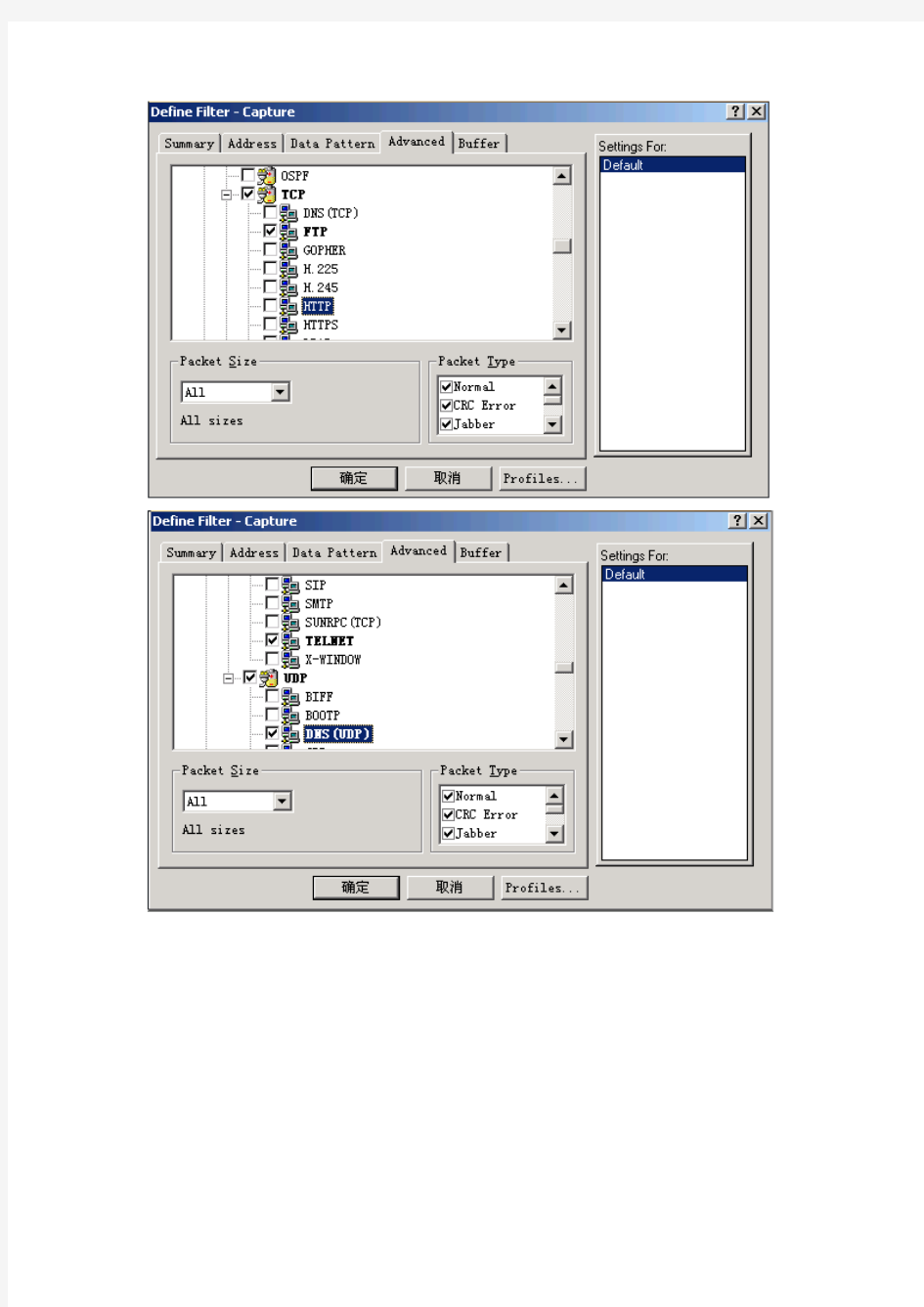

1.Sniffer软件配置和抓包截图(IP报头、FTP会话过程、TCP“三次握手”)。

2.网络命令net截图。

3.网络命令at截图。

网络嗅探器的设计与实现

计算机网络课程设计 题目网络嗅探器的设计与实现 系 (部) 姓名 学号 指导教师 2015年7月18日

计算机网络课程设计任务书

网络嗅探器的设计与实现 摘要:网络嗅探器是对网络中的数据帧进行捕获的一种被动监听手段,是一种常用的收集有用数据的方法。本设计是关于网络嗅探器的设计与实现,其功能包括实现网络层抓包,对获得包的源和目的地址、端口、协议等进行分析和实现简单的包嗅探器功能。 关键字:网络嗅探器;数据包捕获; 套接字 引言 由于网络技术的发展,计算机网络的应用越来越广泛,其作用也越来越重要。计算机网络安全问题更加严重,网络破坏所造成的损失越来越大。但是由于计算机系统中软硬件的脆弱性和计算机网络的脆弱性以及地理分布的位置、自然环境、自然破坏以及人为因素的影响,不仅增加了信息存储、处理的风险,也给信息传送带来了新的问题。 嗅探器是一种常用的收集有用数据的方法,可以作为网络数据包的设备。嗅探器是通过对网卡的编程来实现网络通讯的,对网卡的编程是使用通常的套接字(socket)方式来进行。通常的套接字程序只能响应与自己硬件地址相匹配的或是以广播形式发出的数据帧,对于其他形式的数据帧比如已到达网络接口但却不是发给此地址的数据帧,网络接口在验证投递地址并非自身地址之后将不引起响应,也就是说应用程序无法收取到达的数据包。而网络嗅探器的目的恰恰在于从网卡接收所有经过它的数据包,这些数据包即可以是发给它的也可以是发往别处的。 1 基本概念 1.1 嗅探器 每一个在局域网(LAN)上的工作站都有其硬件地址,这些地址唯一地表示了网络上的机器。当用户发送一个数据包时,这些数据包就会发送到LAN上所有可用的机器。在一般情况下,网络上所有的机器都可以“听”到通过的流量,但对不属于自己的数据包则不予响应。嗅探器工作在网络的底层,在网络上监听数据包来获取敏感信息。从原理上来说,在一个实际的系统中,数据的收发是由网卡来完成的,网卡接收到传输来的数据,其内的单片程序接收数据帧的目的MAC地址,根据计算机上的网卡驱动程序设置的接收模式判断该不该接收,认为该接收就接收后产生中断信号通知CPU,认为不该接收就丢掉不管,所以不该接收的数据网卡就截断了,计算机根本就不知道。对于网卡来说一般有四种接收模式: a)广播方式:该模式下的网卡能够接收网络中的广播信息。 b)组播方式:设置在该模式下的网卡能够接收组播数据。 c)直接方式:在这种模式下,只有目的网卡才能接收该数据。

网络嗅探实验报告

HUNAN UNIVERSITY 信息安全实验报告 题目:网络嗅探实验 指导老师: 学生姓名: 学生学号: 院系名称:信息科学与工程学院 专业班级: 2015年5月15日星期五

一、实验目的 掌握Sniffer(嗅探器)工具的使用方法,实现FTP、HTTP数据包的捕捉。 掌握对捕获数据包的分析方法,了解FTP、HTTP数据包的数据结构和连接过程,了解FTP、HTTP协议明文传输的特性,以建立安全意识。 二、实验环境 ①Windows 7 ②Wireshark(网络封包分析软件) ③FLASHFXP(FTP下载软件) ④Serv_U(FTP服务器端) ⑤搜狗浏览器。 三、实验要求 每两个学生为一组:其中学生A进行Http或者Ftp连接,学生B运行Wireshark软件监听学生A主机产生的网络数据包。完成实验后,互换角色重做一遍。 四、实验内容 任务一:熟悉Wireshark工具的使用 任务二:捕获FTP数据包并进行分析 任务三:捕获HTTP数据包并分析 五、实验原理 网卡有几种接收数据帧的状态:unicast(接收目的地址是本级硬件地址的数据帧),Broadcast(接收所有类型为广播报文的数据帧),multicast(接收特定的组播报文),promiscuous(目的硬件地址不检查,全部接收)。 以太网逻辑上是采用总线拓扑结构,采用广播通信方式,数据传输是依靠帧中的MAC 地址来寻找目的主机。 每个网络接口都有一个互不相同的硬件地址(MAC地址),同时,每个网段有一个在此网段中广播数据包的广播地址。 一个网络接口只响应目的地址是自己硬件地址或者自己所处网段的广播地址的数据帧,丢弃不是发给自己的数据帧。但网卡工作在混杂模式下,则无论帧中的目标物理地址是什么,主机都将接收。 1.HTTP 协议简介 HTTP 是超文本传输协议(Hyper Text Transfer Protocol)的缩写,用于WWW 服务。 (1)HTTP 的工作原理 HTTP 是一个面向事务的客户服务器协议。尽管HTTP 使用TCP 作为底层传输协议,但HTTP 协议是无状态的。也就是说,每个事务都是独立地进行处理。当一个事务开始时,就在web客户和服务器之间建立一个TCP 连接,而当事务结束时就释放这个连接。此外,客户可以使用多个端口和和服务器(80 端口)之间建立多个连接。其工作过程包括以下几个阶段。 ①服务器监听TCP 端口 80,以便发现是否有浏览器(客户进程)向它发出连接请求; ②一旦监听到连接请求,立即建立连接。 ③浏览器向服务器发出浏览某个页面的请求,服务器接着返回所请求的页面作为响应。 ④释放TCP 连接。

常用网络测试命令实验报告

西安郵電學院 计算机网络技术及应用实验 报告书 院部名称:管理工程学院 学生姓名:XXX 专业名称:信息管理与信息系统班级:10XX 学号:0210XXXX 时间:2012年 5 月 4 日

一、实验目的 1.掌握基本的网络知识。 2.掌握CMD一些基本命令,并学会运用这些命令排除一些基本问题。 二、具体实验内容及步骤 1.Ping命令的使用 点击―开始‖—〉―运行‖,在―运行‖对话框―打开‖后键入cmd,按―确定‖,到命令行方式下。 实验步骤: 1)回环测试。这个ping命令被送到本地计算机IP软件。这一命令可以用来检测TCP/IP的安装或运行存在的某些最基本的问题。 C:\>ping 127.0.0.1 2)Localhost是127.0.0.1的别名,我们也可以利用localhost来进行回环测试,每台计算机都能够将名称localhost转换成地址127.0.0.1。如果做不到这一点,则表示主机文件(host)中存在问题。 C:\>ping localhost

3)Ping本机IP。若无回复,说明本地计算机的TCP/IP安装或配置存在问题。 C:\>ping –t 192.168.2.37 在命令中加入参数-t,本地计算机应该始终对该ping命令做出应答,使用ctrl+C终止操作。 4)Ping局域网内其它主机IP。该命令对局域网内的其它主机发送回送请求信息。

如果能够收到对方主机的回送应答信息,表明本地网络中的网卡和传输媒体运行正常。 C:\>ping 192.168.2.55 5)Ping网关:如果能够收到应答信息,则表明网络中的网关路由器运行正常。 C:\>ping 192.168.2.1 6)Ping域名服务器:如果能够收到应答信息,则表明网络中的域名服务器运行正常。 C:\>ping 202.117.128.2

(2020年编辑)网络嗅探器的设计与实现

《网络与信息安全》课程设计报告 班级学号:姓名: 题目: 评阅: 成绩: 2011年1月

目录 一、开发背景 1、网络安全现状。 2、开发意义。 二、设计分析 1、实现目标。 2、开发技术简介。 三、详细设计 1、嗅探原理。 2、代码设计。 四、测试运行 五、总结 六、参考文献

摘要 网络嗅探器是作用在网络上的一种监听程序,它是系统管理员的一个得力助手,管理员可以用它来分析网络。例如当网络繁忙时可利用它来查找是哪一段网络繁忙,数据报文是属于哪一种协议,这样可以计算出哪种业务受欢迎。但是当有黑客使用它时,它又变得很可怕。它可以非法获取一些保密性信息,如帐号、密码等,它带来的负面破坏是非常大的。作为从事网络安全技术方面的人员来说,要想有效地利用它、防范它就得深入地学习、分析网络嗅探技术。 1、本设计的基本任务是设计一个嗅探软件,实现对常用网络数据包抓取、分析。 2、软件所要完成对本机在网络中的通信数据,比如协议类型,源、目的地址和端口、数据包 的大小等加以分析的功能。 3、本设计用到的开发工具为Microsoft Visual Studio 2010 开发环境为Windows 7。 4、程序由韩瑞彬同学和我共同完成,本人主要负责主界面的设计和网络数据包的抓取,韩 瑞彬同学负责对数据包的解析设计。 关键字:嗅探器,安全,黑客,数据报文 一、开发背景

1、网络安全现状 随着各种新的网络技术的不断出现、应用和发展,计算机网络的应用越来越广泛,其作用也越来越重要。但是由于计算机系统中软硬件的脆弱性和计算机网络的脆弱性以及地理分布的位置、自然环境、自然破坏以及人为因素的影响,不仅增加了信息存储、处理的风险,也给信息传送带来了新的问题。计算机网络安全问题越来越严重,网络破坏所造成的损失越来越大。Internet 的安全已经成为亟待解决的问题。多数黑客入侵成功并植入后门后的第一件事就是选择一个合适当前网络的嗅探器,以获得更多的受侵者的信息。嗅探器是一种常用的收集有用数据的方法,可以作为分析网络数据包的设备。网络嗅探器就是利用计算机的网络接口截获其他计算机的数据报文的一种工具,而且它与一般的键盘捕获程序不同。键盘捕获程序捕获在终端上输入的键值,而嗅探器捕获的则是真实的网络报文.如果把网络嗅探器放置于网络节点处,对网络中的数据帧进行捕获的一种被动监听手段,是一种常用的收集有用数据的方法,可以分析各种信息包并描述出网络的结构和使用的机器,由于它接收任何一个在同一网段上传输的数据包,所以也就存在着捕获密码、各种信息、秘密文档等一些没有加密的信息的可能性。这成为黑客们常用的扩大战果的方法,用来夺取其他主机的控制权。当然嗅探器的正当用处主要是网络管理人员分析网络的流量,以便找出所关心的网络中潜在的问题。例如,假设网络的某一段运行得不是很好,报文的发送比较慢,而我们又不知道问题出在什么地方,此时就可以用嗅探器截获网络中的数据包,分析问题的所在。 2、开发意义 本次设计只是对抓取到的本机在网络中的通信数据,比如说协议类型,源、目的地址和端口、数据包的大小等加以分析,而无法做到像Sniffer 或者影音神探那种成熟的嗅探器所拥有的强大功能。作为从事网络技术方面的人员来说,要想有效地利用它、防范它,就得深入地学习、分析网络嗅探技术。最为重要的是,对于网络嗅探器的设计与实现,使我对网络通信,数据传输和网络信息安全等有了切身的体会与融入,同时也是对网络安全技术这门课的学以致用,不断提高自我的一种有效途径。 二、设计分析 1、实现目标 (1)实现网络嗅探器的界面。 (2)实现抓取数据包的功能。

实验一 常用网络命令的使用 实验报告

实验一、常用网络命令的使用 课程计算机网络班级2013167 姓名郑棋元 完成日期15年4月2 日课(内、外)总计本实验用时间四个小时【实验目的】 1.掌握常用网络命令的使用方法; 2.熟悉和掌握网络管理、网络维护的基本内容和方法 【实验内容】 1.阅读实验指导书提供的资料,结合本地环境对WINDOWS 常用网络命 令进行测试和练习。 2.分析总结实验场地的网络环境、拓扑结构、上网方式等。 【实验步骤和结果】 ⑴ARP:

⑵ftp

⑶Ipconfig ⑷Nbtstat

⑸net: ⑹Netstat ⑺Ping

⑻Route ⑼Telnet 没能调试出来⑽Tracert

【实验思考题】 1.说明如何了解本机及其所处网络的网络配置信息? 输入Ipconfig/all(该诊断命令显示所有当前的 TCP/IP 网络配置值) 2.若网络出现故障,说明使用网络命令进行故障检测的常用步骤? 运用Ping(验证与远程计算机的连接) ping 任一IP地址,如果能ping通,说明你的电脑的TCP/IP没有错误。 ping 自己的IP地址,如果能ping通,说明你的网卡都正常。 ping 路由。如果能通,说明你的主机到路由的物理连接还都正常。 ping 网址。如果能通却还是打不开网页,说明dns有错误。 【实验总结】 常用的网络命令虽然看起来简单,可能觉得没什么用处,但是对于网络问题的诊断却非常有用。用windows系统自带的命令行中的常用网络命令来诊断网络故障,不仅快捷,而且信息反映直观。 【实验心得与体会】 掌握了很多常用却不知道或知道却不熟悉的网络命令的使用方法,知道了两台PC机之间传输文件的多种方式。

网络嗅探器的设计实现

- - -. 《网络与信息安全》课程设计报告

2011年1月 目录 一、开发背景 1、网络安全现状。 2、开发意义。 二、设计分析 1、实现目标。 2、开发技术简介。 三、详细设计 1、嗅探原理。 2、代码设计。 四、测试运行 五、总结

六、参考文献 摘要 网络嗅探器是作用在网络上的一种监听程序,它是系统管理员的一个得力助手,管理员可以用它来分析网络。例如当网络繁忙时可利用它来查找是哪一段网络繁忙,数据报文是属于哪一种协议,这样可以计算出哪种业务受欢迎。但是当有黑客使用它时,它又变得很可怕。它可以非法获取一些XX性信息,如XX、密码等,它带来的负面破坏是非常大的。作为从事网络安全技术方面的人员来说,要想有效地利用它、防X它就得深入地学习、分析网络嗅探技术。 1、本设计的基本任务是设计一个嗅探软件,实现对常用网络数据包抓取、分析。 2、软件所要完成对本机在网络中的通信数据,比如协议类型,源、目的地址和端口、数据包 的大小等加以分析的功能。 3、本设计用到的开发工具为Microsoft Visual Studio 2010 开发环境为Windows 7。 4、程序由韩瑞彬同学和我共同完成,本人主要负责主界面的设计和网络数据包的抓取,韩 瑞彬同学负责对数据包的解析设计。 关键字:嗅探器,安全,黑客,数据报文

一、开发背景 1、网络安全现状 随着各种新的网络技术的不断出现、应用和发展,计算机网络的应用越来越广泛,其作用也越来越重要。但是由于计算机系统中软硬件的脆弱性和计算机网络的脆弱性以及地理分布的位置、自然环境、自然破坏以及人为因素的影响,不仅增加了信息存储、处理的风险,也给信息传送带来了新的问题。计算机网络安全问题越来越严重,网络破坏所造成的损失越来越大。Internet 的安全已经成为亟待解决的问题。多数黑客入侵成功并植入后门后的第一件事就是选择一个合适当前网络的嗅探器,以获得更多的受侵者的信息。嗅探器是一种常用的收集有用数据的方法,可以作为分析网络数据包的设备。网络嗅探器就是利用计算机的网络接口截获其他计算机的数据报文的一种工具,而且它与一般的键盘捕获程序不同。键盘捕获程序捕获在终端上输入的键值,而嗅探器捕获的则是真实的网络报文.如果把网络嗅探器放置于网络节点处,对网络中的数据帧进行捕获的一种被动监听手段,是一种常用的收集有用数据的方法,可以分析各种信息包并描述出网络的结构和使用的机器,由于它接收任何一个在同一网段上传输的数据包,所以也就存在着捕获密码、各种信息、秘密文档等一些没有加密的信息的可能性。这成为黑客们常用的扩大战果的方法,用来夺取其他主机的控制权。当然嗅探器的正当用处主要是网络管理人员分析网络的流量,以便找出所关心的网络中潜在的问题。例如,假设网络的某一段运行得不是很好,报文的发送比较慢,而我们又不知道问题出在什么地方,此时就可以用嗅探器截获网络中的数据包,分析问题

使用用Sniffer_Pro网络分析器实验报告

使用Sniffer Pro网络分析器实验报告 一、实验目的 1、掌握Sniffer工具的安装和使用方法 2、理解TCP/IP协议栈中IP、TCP、UDP等协议的数据结构 3、掌握ICMP协议的类型和代码 二、实验内容 1、安装Sniffer Pro 2、捕捉数据包 3、分析捕捉的数据包 三、实验步骤 1、安装Sniffer Pro Sniffer Pro安装过程并不复杂,setup后一直点击“确定”即可,第一次运行时需要选择网络适配器或网卡后才能正常工作。如下图所示: 选择好网络适配器或网卡后,即可进入主界面,如下图所示:

2、捕捉数据包 以抓FTP密码为例 步骤1:设置规则 选择Capture菜单中的Defind Filter出现图(1)界面,选择图(1)中的ADDress 项,在station1和2中分别填写两台机器的IP地址,选择Advanced选项,选择选IP/TCP/FTP ,将 Packet Size设置为 In Between 63 -71, Packet Type 设置为 Normal。如图(2)所示,选择Data Pattern项,点击箭头所指的Add Pattern按钮,出现图(3)界面,按图设置OFFset 为2F,方格内填入18,name可任意起。确定后如图(4)点击Add NOT按钮,再点击Add Pattern 按钮增加第二条规则,按图(5)所示设置好规则,确定后如图(6)所示。 图(1)

图(2) 图(3)

图(4) 图(5) 图(6)步骤2:抓包 按F10键出现下图界面,开始抓包。

图(7) 步骤3:运行FTP命令 本例使FTP到一台开有FTP服务的Linux机器上 D:/>ftp 192.168.113.50 Connected to 192.168.113.50. 220 test1 FTP server (Version wu-2.6.1(1) Wed Aug 9 05:54:50 EDT 2000) ready. User (192.168.113.50:(none)): test 331 Password required for test. Password: 步骤4:察看结果 当下图中箭头所指的望远镜图标变红时,表示已捕捉到数据 图(8) 点击该图标出现下图所示界面,选择箭头所指的Decode选项即可看到捕捉到的所有包。可以清楚地看出用户名为test和密码为123456789。 图(9) 3、分析捕捉的数据包 将图(1)中Packet Size设置为 63 -71是根据用户名和口令的包大小来设置的,图(9)可以看出口令的数据包长度为70字节,其中协议头长度为:14+20+20=54,与telnet的头长度相同。Ftp的数据长度为16,其中关键字PASS占4个字节,空格占1个字节,密码占9个

网络连接性能的测试实验报告

网络连接性能的测试实验报到实验目的:(1)熟悉利用ping命令工具来进行测试 (2)熟悉利用Ipconfig工具来进行测试 (3)熟悉利用网络路由跟踪Tracert进行测试 实验性质:验证性实验 实验器材:计算机(已安装Windows XP) 实验步骤: (1)利用Ping命令工具进行测试 a)检查本机的 TCP/IP 协议安装是否正确 方法:输入Ping 127.0.0.1 结果: 本机的TCP/IP 协议安装正确 b)测试本台计算机上TCP/IP的工作情况。 方法:输入Ping 192.168.1.1(本机的IP地址) 结果: 本机的TCP/IP工作正常 c)用Ping工具测试其他计算机上TCP/IP的工作情况

方法:输入Ping 219.136.19.170(其他计算机上IP地址)结果: 其他计算机上TCP/IP的工作正常 e) 用Ping工具测试和远程计算机的连接情况 方法:输入Ping https://www.360docs.net/doc/e512667963.html, 结果: 本计算机和远程计算机的连接 (2)用Ipconfig工具来进行测试 运行Ipconfig命令 方法:输入Ipconfig/all 结果:

(3)利用网络路由跟踪Tracert进行测试

a)跟踪路由 方法;输入Tracert 192.168.1.1(本计算机网关地址) 结果: b)测试本计算机到所经过的路由数 方法:输入Tracert 结果: 3G 3G(英语 3rd-generation)是第三代移动通讯技术,是指支持高速数据传输的蜂窝移动通讯技术。3G服务能够同时传送声音及数据信息,速率一般在几百kbps以上。3G是指将无线通信和国际互联网等多媒体通信结合的新一代移动通信系统,目前3G存在3种标准:CDMA2000、WCDMA、TD-SCDMA。 3G下行速度峰值理论可达3.6Mbit/s(一说2.8Mbit/s),上行速度峰值也可达384kbit/s。不可能像网上说的每秒2G,当然,下载一部电影也不可能瞬间完成。

实验报告2 常用网络命令的使用

计算机网络实验报告 班级信工(2)班日期 2016-5-12 学号 20130702047 姓名李格 实验名称常用网络命令的使用 一、实验目的 1. 掌握几种常用的网络命令,通过使用这些命令能检测常见网络故障。 2. 理解各命令的含义,并能解释其显示内容的意义。 二、实验步骤 (一)ping 命令的使用 1、单击开始按钮,输入cmd 并按回车键,进入windows DOS环境。 2、输入ping/? 回车,了解ping命令的基本用法。结果如下: 最常用的ping命令是在ping后面直接跟域名或IP地址。测试内网或外网的联通情况。 3、依次输入以下命令并查看分析结果。 (1)输入ping https://www.360docs.net/doc/e512667963.html,并回车查看分析结果。 结果如下:

分析: (2)输入ping 218.197.176.10并回车查看分析结果。结果如下: 分析: (3)输入ping https://www.360docs.net/doc/e512667963.html, 并回车查看分析结果。结果如下: 分析: (3)输入pi ng 121.14.1.189 并回车查看分析结果。

结果如下: 分析: 4、使用不同的参数测试ping命令。 结果如下: 分析: (二)ipconfig 命令的使用 1、单击开始按钮,输入cmd 并按回车键,进入windows DOS环境。 2、输入ipconfig/? 回车,了解ipconfig 命令的基本用法。结果如下:

3、依次输入以下命令并查看分析结果。 (1)输入ipconfig 并回车查看并分析结果。结果如下:

分析: (2)输入ipconfig/all 并回车查看分析结果。结果:

信安实验报告1网络嗅探实验

实验一网络嗅探实验 一、简单阐述实验原理 网络嗅探器Sniffer的原理 网卡有几种接收数据帧的状态:unicast(接收目的地址是本级硬件地址的数据帧),Broadcast (接收所有类型为广播报文的数据帧),multicast(接收特定的组播报文),promiscuous (目的硬件地址不检查,全部接收) 以太网逻辑上是采用总线拓扑结构,采用广播通信方式,数据传输是依靠帧中的MAC地址来寻找目的主机。 每个网络接口都有一个互不相同的硬件地址(MAC地址),同时,每个网段有一个在此网段中广播数据包的广播地址 一个网络接口只响应目的地址是自己硬件地址或者自己所处网段的广播地址的数据帧,丢弃不是发给自己的数据帧。但网卡工作在混杂模式下,则无论帧中的目标物理地址是什么,主机都将接收 通过Sniffer工具,将网络接口设置为“混杂”模式。可以监听此网络中传输的所有数据帧。从而可以截获数据帧,进而实现实时分析数据帧的内容。 数据传输有两种方式:主动和被动模式。 关于被动模式与主动模式书上这么解释来着。 客户端与服务器建立控制连接后,要告诉服务器采用哪种文件传输模式。FTP提供了两种传输模式,一种是Port(主动模式),一种是Passive被动模式。这个主被动指的是服务器端。 主动,是指服务器端主动向客户端发起数据连接请求,那么此时服务器端要用自己的一个固有端口一般是20去监听客户端。整个过程是这样的,客户端在最初会用一个端口3716向服务器端的21发起控制连接请求(应该是在握手后中确定的吧),连接成功后,在发送port 3716+1,告诉服务服务器端坚定3717,那么服务器端就会用数据端口,一般是20与3717建立连接(这就是主动进行数据连接)。服务器端利用自己的20与客户端 3717来文件的数据传送通信,利用21和客户端最初的端口3616进行用户验证和管理。 而被动模式,是服务器端被动的接受客户端的数据连接请求,这个端口号是由客户端告知服务器端的,在本地随机生成(1025-65535)。 二、分别写出任务二、任务三中要求找出的有用信息,写出对应捕获的报文窗口中的summary(概要)代码,并推断出监测主机的系列行为。

实验一 熟悉常用的网络命令实验报告

实验一熟悉常用的网络命令 序号:姓名:李哲旭学号:20141120117成绩指导教师: 1.实验目的: 学会使用常用ping ,ipconfig, nslookup, arp ,tracert等常用网络测试命令检测网络连通、了解网络的配置状态,跟踪路由诊断域名系统等相关网络问题。 2实验环境: (1)运行windows 8.1操作系统的PC一台 (2)每台PC机具有一块网卡,通过双绞线与局域网网相连。 (3)局域网能连接Internet 3.实验步骤: 参见实验指导手册内容。 4.实验分析,回答下列问题 (1)查看本机TCP/IP协议配置,看你的计算机是通过自动获取IP还是通过手动方式设置IP地址的?写出你判断的理由。 自动获取IP地址 (2)如果是通过手动方式获取IP地址,可以直接读出IP地址,子网掩码,默认网关,首选DNS服务器地址,备用DNS服务器地址。填写下表。 如果是采用动态获取IP地址,如何获取完整的TCP/IP配置信息,请写出解决步骤。并填写下表。 点击运行,输入cmd,使用ipconfig/all命令 IP地址113.55.91.78

子网络掩码255.255.255.255 默认网关fe80::21e:73ff:fe9a:c820%1450. 0.0.0 首选DNS服务器地址202.203.208.33 备用DNS服务器地址222.203.208.33 (3)显示完整的TCP/IP的配置信息。 (4)在获取本机IP地址之后,在MS-DOS方式下运行下列Ping命令,填写实验运行结果(可附截图)。 (a)ping本机IP地址 (b)ping 本机IP地址–t

网络嗅探器的设计与实现论文总结

目录 1 引言 (1) 1.1 开发背景 (1) 1.2 开发意义 (1) 2 系统分析 (2) 2.1 设计概述 (2) 2.1.1 实现目标 (2) 2.1.2 开发环境 (2) 2.2 开发相关技术简介 (2) 2.2.1 C#语言简介 (2) 2.2.2 嗅探技术简介 (3) 2.2.3 TCP/IP协议 (4) 2.2.4 数据包简介 (6) 2.3 可行性分析 (8) 3 详细设计 (9) 3.1 设计原理 (9) 3.2 功能说明 (12) 3.3 系统实施 (12) 3.4 系统测试 (14) 4 论文总结 (19) 5 参考文献 (20) 6 致谢 (21)

1 引言 1.1 开发背景 随着各种新的网络技术的不断出现、应用和发展,计算机网络的应用越来越广泛,其作用也越来越重要。但是由于计算机系统中软硬件的脆弱性和计算机网络的脆弱性以及地理分布的位置、自然环境、自然破坏以及人为因素的影响,不仅增加了信息存储、处理的风险,也给信息传送带来了新的问题。计算机网络安全问题越来越严重,网络破坏所造成的损失越来越大。Internet的安全已经成为亟待解决的问题。多数黑客入侵成功并植入后门后的第一件事就是选择一个合适当前网络的嗅探器,以获得更多的受侵者的信息。嗅探器是一种常用的收集有用数据的方法,可以作为分析网络数据包的设备。网络嗅探器就是利用计算机的网络接口截获其他计算机的数据报文的一种工具,而且它与一般的键盘捕获程序不同。键盘捕获程序捕获在终端上输入的键值,而嗅探器捕获的则是真实的网络报文.如果把网络嗅探器放置于网络节点处,对网络中的数据帧进行捕获的一种被动监听手段,是一种常用的收集有用数据的方法,可以分析各种信息包并描述出网络的结构和使用的机器,由于它接收任何一个在同一网段上传输的数据包,所以也就存在着捕获密码、各种信息、秘密文档等一些没有加密的信息的可能性。这成为黑客们常用的扩大战果的方法,用来夺取其他主机的控制权。当然嗅探器的正当用处主要是网络管理人员分析网络的流量,以便找出所关心的网络中潜在的问题。例如,假设网络的某一段运行得不是很好,报文的发送比较慢,而我们又不知道问题出在什么地方,此时就可以用嗅探器截获网络中的数据包,分析问题的所在。[1] 1.2 开发意义 本次毕业设计是基于C#的网络嗅探器的设计与实现,由于本人能力上的限度,只是对抓取到的本机在网络中的通信数据,比如说协议类型,源、目的地址和端口、数据包的大小等加以分析,而无法做到像Sniffer或者影音神探那种成熟的嗅探器所拥有的强大功能。作为从事网络技术方面的人员来说,要想有效地利用它、防范它,就得深入地学习、分析网络嗅探技术。最为重要的是,对于网络嗅探器的设计与实现,使我对网络通信,数据传输和网络信息安全等有了切身的体会与融入,同时也是对大学四年的学以致用,不断提高自我的一种有效途径。

网络嗅探器实验报告

网络攻击与防御技术实验报告 实验目的: 本实验通过研究Winpcap中常用的库函数的使用方式来实现了一个小型的网络数据包抓包器,并通过对原始包文的分析来展示当前网络的运行状况。 实验内容: 1.实现对网络基本数据包的捕获 2.分析捕获到的数据包的详细信息 实验环境: 1.WpdPack_4_0_1支持库 2.VC++开发环境 3.Windows操作系统 实验设计: 系统在设计过程中按照MVC的设计模式,整体分为三层。第一层为Control层即控制层,这里为简化设计,将Control层分为两个部分,一部分为网络报文输入,另一部分为用户输入;第二层是Model层即模型层;第三层为View层即显示层。 系统的整体运行过程为:从Control层得到数据,交到Model层进行处理,将处理完的结果交View层进行显示。Control层主要用于网络数据包的捕获以及获得用户的输入;Model层主要用于分析数据包,处理用户的输入;View层主要用于对处理后的结果进行显示。 详细过程: 程序在执行过程中有两个核心的工作,一是调用Winpcap函数库实现下层抓包。二是对抓到的包文进行分析。下面分别列出两个核心过程的基本算法与相关的实现代码。 抓包算法: 第一:初始化Winpcap开发库 第二:获得当前的网卡列表,同时要求用户指定要操作的网卡 第三:获得当前的过滤规则,可为空 第四:调用库函数,pcap_loop(),同时并指定其回调函数,其中其回调函数为数据包分析过程。 对应的相应核心代码为: I f((pCap=pcap_open_live(getDevice()->name,65536,1,1000,strErrorBuf))==NULL) { return -1; } If(pcap_compile(pCap, &fcode, filter, 1, NetMask) < 0)

常用网络命令实验报告

实验Windows下常用网络配置命令实验报告 一、实验目的 1.了解windows xp\2000\2003系统下常用的网络配置命令,并通过相关命令获得实验机的相关网络环境数据。通过对实验数据的分析总结出利用相关网络命令进行简单的网络故障诊断。 2.学会去网上查找相关命令的用法以及命令在使用过程中遇到的问题。 二、实验环境 预装Windows xp\2000\2003等操作系统主机若干台,并已接入互联网。三、实验过程 (一)Ping命令的使用 点击开始→运行,在“运行”对话框键入cmd,按确定,到命令行方式下。 1.回环测试。这个ping命令被送到本地计算机IP软件。这一命令可以用来检测TCP/IP的安装或运行存在的某些最基本的问题。 C:\>ping 127.0.0.1

2.Ping本机IP。若无回复,说明本地计算机的TCP/IP安装或配置存在问题。 C:\>ping –t 192.168.2.37 在命令中加入参数-t,本地计算机应该始终对该ping命令做出应答,使用ctrl+C 终止操作。 3.Localhost是127.0.0.1的别名,我们也可以利用localhost来进行回环测试,每台计算机都能够将名称localhost转换成地址127.0.0.1。如果做不到这一点,则表示主机文件(host)中存在问题。 C:\>ping localhost 小结:

利用PING命令解决网络连通性故障。 首先PING “127.0. 0.1”命令,检查本机的TCP/IP 协议安装是否正确。 然后PING 本机IP地址,检查本机的服务和网络适配器的绑定是否正确。 接下来PING 网关IP 地址,检查本机和网关的链接是否正常。 最后PING 远程主机IP 地址,检查网关能否将数据包转发出去。 (二)Ipconfig命令的使用 1.如果需要显示所有适配器的基本TCP/IP配置,可以使用不带参数的ipconfig 命令。 C:\>ipconfig 2.如果需要显示所有适配器的完整TCP/IP配置,可以在ipconfig命令中使用参数/all。 C:\>ipconfig /all

网络工程实验报告 ()

实验五配置实现N A T/P A T 一、实验目的 1.熟练掌握地址转换的3种实现技术,特别掌握动态NAT及PAT的配置方法; 2.掌握使用show ip nat translation 和debug ip nat 等命令对路由器地址转换 表内容的各种查看和跟踪方法; 3.能按要求利用Cisco Packet Tracer V5.00模拟配置工具工具绘制出本实验的网 络拓扑图,并能实现拓扑的物理连接; 4.熟悉配置NAT的3种方法及其基本操作步骤:掌握在存根网络中配置实现PAT的 方法。 二、实验环境/实验拓扑 1.每人一台安装并配置有Cisco Packet Tracer V5.00模拟配置工具的PC机。 2.拓扑图 三、实验内容 1. 利用Cisco Packet Trancer V5.00 模拟配置工具绘制出本实验的网络拓扑图; 2总结3种实现技术,掌握Cisco Packet Trancer V5.00动态NAT/PAT的配置方法; 3使用show ip nat translation 和debug ip nat 等命令对路由器地址转换表内容的各种查看方法和跟踪方法; 4.在路由器上利用show ipinterface brief命令查看各个端口的信息: 5.利用ping,traceroute,telnet,debug等相关命令,进行网络连通性检查和配置结果测试。 四、实验步骤: Step1:选择添加3个2620XM路由器设备至逻辑工作空间; (提示:2620XM路由器需要断电后接插WIC-2T模块才有广域网互联用的高速同步串口)Step2:将Router0路由器的主机名命名为London;将Router1路由器的主机名命名为Florence;将Router2路由器的主机名命名为Denver; Step3:配置Florence的enable口令及VTY线路密码; (提示:将enable password设为shzu、将enable secret设为cisco、将VTY线路密码设为cisco) Step4:查看当前Florence路由器的配置文件内容(内存信息)并记录下来。 (提示:用show run命令,注意区分各种密码) Step5:用正确的连接线缆将London的Serial0/1端口连接到Florence的Serial0/0端口; (提示:注意DCE/DTE端的划分:本题设定London路由器不提供时钟速率,即:时钟频率在Florence的Serial0/0端口上配) Step6:用正确的连接线缆将Florence的Serial0/1端口连接到Denver的Serial0/0端口; (提示:注意DCE/DTE端的划分:本题设定Florence路由器提供时钟速率,即:时钟频率在Florence的Serial0/1端口上配) Step7:分别查看当前London、Florence、Denver路由器的路由表状态并记录下来。 (提示:注意路由表项类型字符、管理距离/度量值) Step8:配置London的Serial0/1端口;(IP地址、子网掩码、封装WAN协议帧格式、激活端口)

网络嗅探器的设计与实现

{ 计算机网络课程设计 题目网络嗅探器的设计与实现] 系 (部) 姓名 学号 指导教师 # 2015年7月18日

计算机网络课程设计任务书

网络嗅探器的设计与实现 摘要:网络嗅探器是对网络中的数据帧进行捕获的一种被动监听手段,是一种常用的收集有用数据的方法。本设计是关于网络嗅探器的设计与实现,其功能包括实现网络层抓包,对获得包的源和目的地址、端口、协议等进行分析和实现简单的包嗅探器功能。 关键字:网络嗅探器;数据包捕获; 套接字 引言 由于网络技术的发展,计算机网络的应用越来越广泛,其作用也越来越重要。计算机网络安全问题更加严重,网络破坏所造成的损失越来越大。但是由于计算机系统中软硬件的脆弱性和计算机网络的脆弱性以及地理分布的位置、自然环境、自然破坏以及人为因素的影响,不仅增加了信息存储、处理的风险,也给信息传送带来了新的问题。 嗅探器是一种常用的收集有用数据的方法,可以作为网络数据包的设备。嗅探器是通过对网卡的编程来实现网络通讯的,对网卡的编程是使用通常的套接字(socket)方式来进行。通常的套接字程序只能响应与自己硬件地址相匹配的或是以广播形式发出的数据帧,对于其他形式的数据帧比如已到达网络接口但却不是发给此地址的数据帧,网络接口在验证投递地址并非自身地址之后将不引起响应,也就是说应用程序无法收取到达的数据包。而网络嗅探器的目的恰恰在于从网卡接收所有经过它的数据包,这些数据包即可以是发给它的也可以是发往别处的。 1基本概念 1.1嗅探器 每一个在局域网(LAN)上的工作站都有其硬件地址,这些地址唯一地表示了网络上的机器。当用户发送一个数据包时,这些数据包就会发送到LAN上所有可用的机器。在一般情况下,网络上所有的机器都可以“听”到通过的流量,但对不属于自己的数据包则不予响应。嗅探器工作在网络的底层,在网络上监听数据包来获取敏感信息。从原理上来说,在一个实际的系统中,数据的收发是由网卡来完成的,网卡接收到传输来的数据,其内的单片程序接收数据帧的目的MAC地址,根据计算机上的网卡驱动程序设置的接收模式判断该不该接收,认为该接收就接收后产生中断信号通知CPU,认为不该接收就丢掉不管,所以不该接收的数据网卡就截断了,计算机根本就不知道。对于网卡来说一般有四种接收模式: a)广播方式:该模式下的网卡能够接收网络中的广播信息。 b)组播方式:设置在该模式下的网卡能够接收组播数据。 c)直接方式:在这种模式下,只有目的网卡才能接收该数据。

信息安全实验报告

信息安全实验报告

信息安全基础实验报告 姓名:田廷魁学号:201227920316 班级:网工1201班 ARP欺骗工具及原理分析(Sniffer网络嗅探器)一.实验目的和要求 实验目的: 1.熟悉ARP欺骗攻击有哪些方法。 2.了解ARP欺骗防范工具的使用。 3.掌握ARP欺骗攻击的实验原理。 实验要求: 下载相关工具和软件包(ARP攻击检测工具,局域网终结者,网络执法官,ARPsniffer嗅探工具)。 二.实验环境(实验所用的软硬件) ARP攻击检测工具 局域网终结者 网络执法官 ARPsniffer嗅探工具 三.实验原理 ARP(Address Resolution Protocol)即地址解析协议,是一种将IP地址转化成物理地址的协议。不管网络层使用什么协议,在网络链路上传送数据帧时,最终还是必须使用硬件地址的。而每台机器的MAC地址都是不一样的,具有全球唯一性,因此可以作为一台主机或网络设备的标识。目标主机的MAC地址就是通过ARP协议获得的。

ARP欺骗原理则是通过发送欺骗性的ARP数据包致使接收者收到数据包后更新其ARP缓存表,从而建立错误的IP与MAC对应关系,源主机发送数据时数据便不能被正确地址接收。 四.实验内容与步骤 1、利用ARPsniffer嗅探数据 实验须先安装winpcap.exe它是arpsniffer.exe运行的条件,接着在arpsniffer.exe同一文件夹下新建记事本,输入Start cmd.exe ,保存为cmd.bat。ARPsniffer有很多种欺骗方式,下面的例子是其中的一种。 安装截图:

步骤一:运行cmd.exe,依次输入以下命令: "arpsf.exe -sniffall -o f:\sniffer.txt -g 192.168.137.1 -t 192.168.137.5"(其中IP地址:192.168.137.1是局域网网关的地址,192.168.137.5是被欺骗主机的IP地址,试验获取的数据将会被输入到F盘的sniffer.txt文件中。)按回车键运行,出现如下图所示的选项,选1,接着选0,回车,程序便开始监听了。 运行截图: 步骤二:停止运行,打开F盘的sniffer.txt文件,在文件中查找,可以发现被欺骗主机的一些敏感信息,如下图:可以发现被欺骗主机注册某网站时的信息:username=wanglouanquan password=123456等。 捕获信息截图:

网络常用命令实验报告

成都师范学院物理与工程技术学院 课程名称:计算机网络技术 实验项目名称:网络常用命令的使用 姓名: 专业班级:学号: 实验地点:实验日期: 同组学生姓名:指导老师: 学生实(试)验实训报告 (一)实(试)验目的与要求 1、熟悉常用网络测试命令的语法功能; 2、学会利用网络命令分析并排除常用网络故障的方法。 (二)实(试)验设备与器件 装有Windows XP操作系统的计算机网线 (三)实(试)验原理与内容 原理:DOS的任何一个命令实际上都是代表一段程序,它是操作系统为用户实现某种功能提供的手段。DOS命令很多,通常分为三种类型:内部命令、外部命令和批命令。DOS命令通常由三部分构成,基本格式: 1.【路径名】命令名【路径名】文件名【参数】(注:方括号,为可选项) 2.第二部分是针对于DOS命令的操作对象而言的,路径名指的是被操作对 象“文件名”所在的地址。 3.第三部分中,参数的内容、数量以及类型命令功能决定。 4.内容:1.练习用以下常用命令: (1)查看目录内容命令:DIR (2)改变当前盘符命令:CD (3)格式化命令: format(此命令不能用于硬盘) (4)清除屏幕命令: CLS。 2.所有命令带不同参数,应得到不同结果,请记录以下参数的显 示结果: (1)当ipconfig不带任何参数选项时显示的结果 (2)当带参数all选项显示的结果 3.用ping命令测试网络连通状态,并记录结果: (1)PING 127.0.0.1 (2)PING 本台计算机的IP 地址 (3)PING 与本台计算机连在同一台交换机上的其计算机 (4)PING DNS (5)PING 网关 (6)ping百度网站域名地址 (7)使用参数-a