OmniPeek 4.1抓包破解WEP

OmniPeek 4.1抓包破解WEP

2009-06-09 09:46

测试目的:破解WEP加密

测试系统:WINXP/SP2

无线网卡:Intel PRO/Wireless 3945ABG

测试软件:Network Stumbler、OmniPeek 4.1和WinAircrack

测试机器:DELL 640M

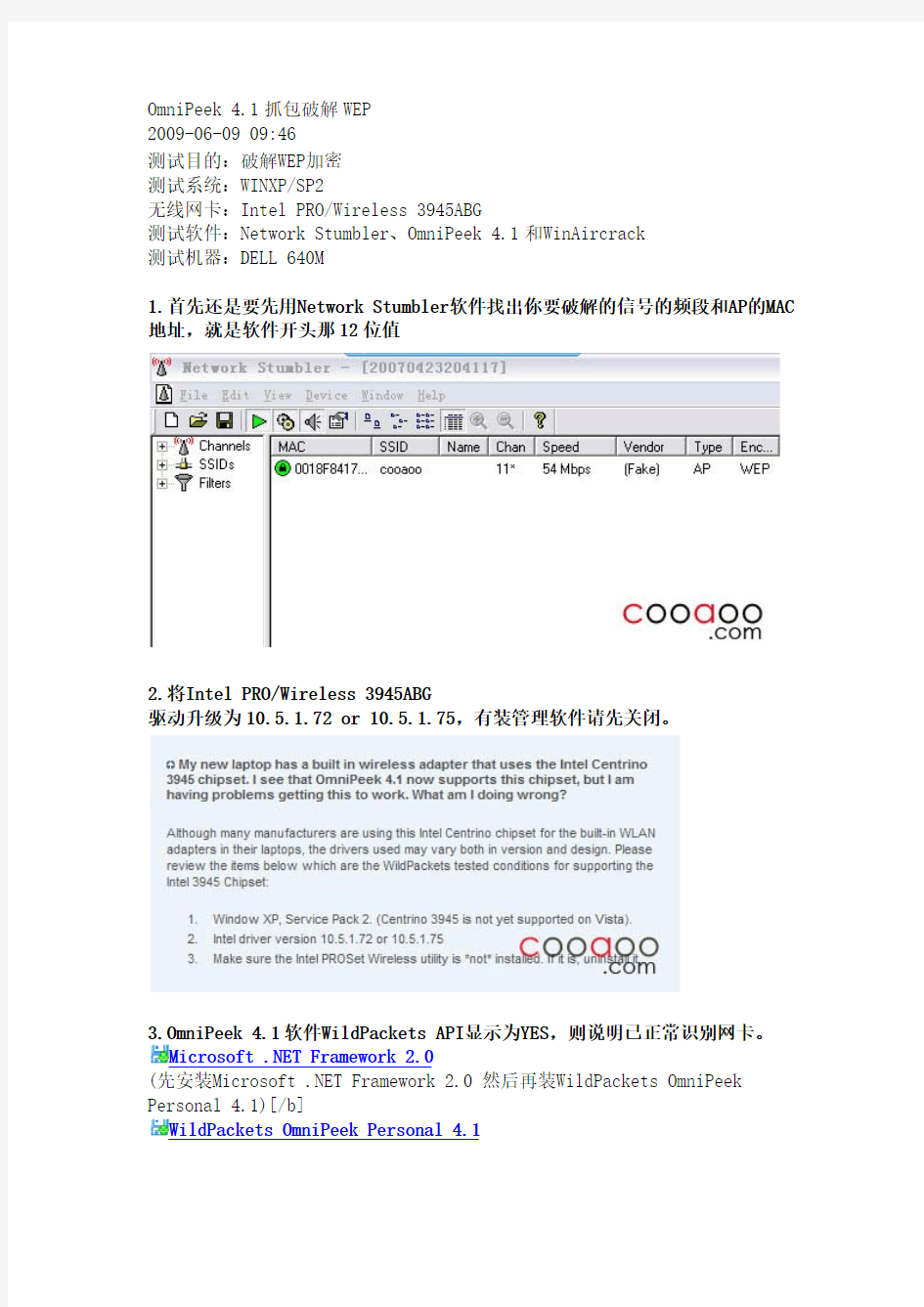

1.首先还是要先用Network Stumbler软件找出你要破解的信号的频段和AP的MAC 地址,就是软件开头那12位值

2.将Intel PRO/Wireless 3945ABG

驱动升级为10.5.1.72 or 10.5.1.75,有装管理软件请先关闭。

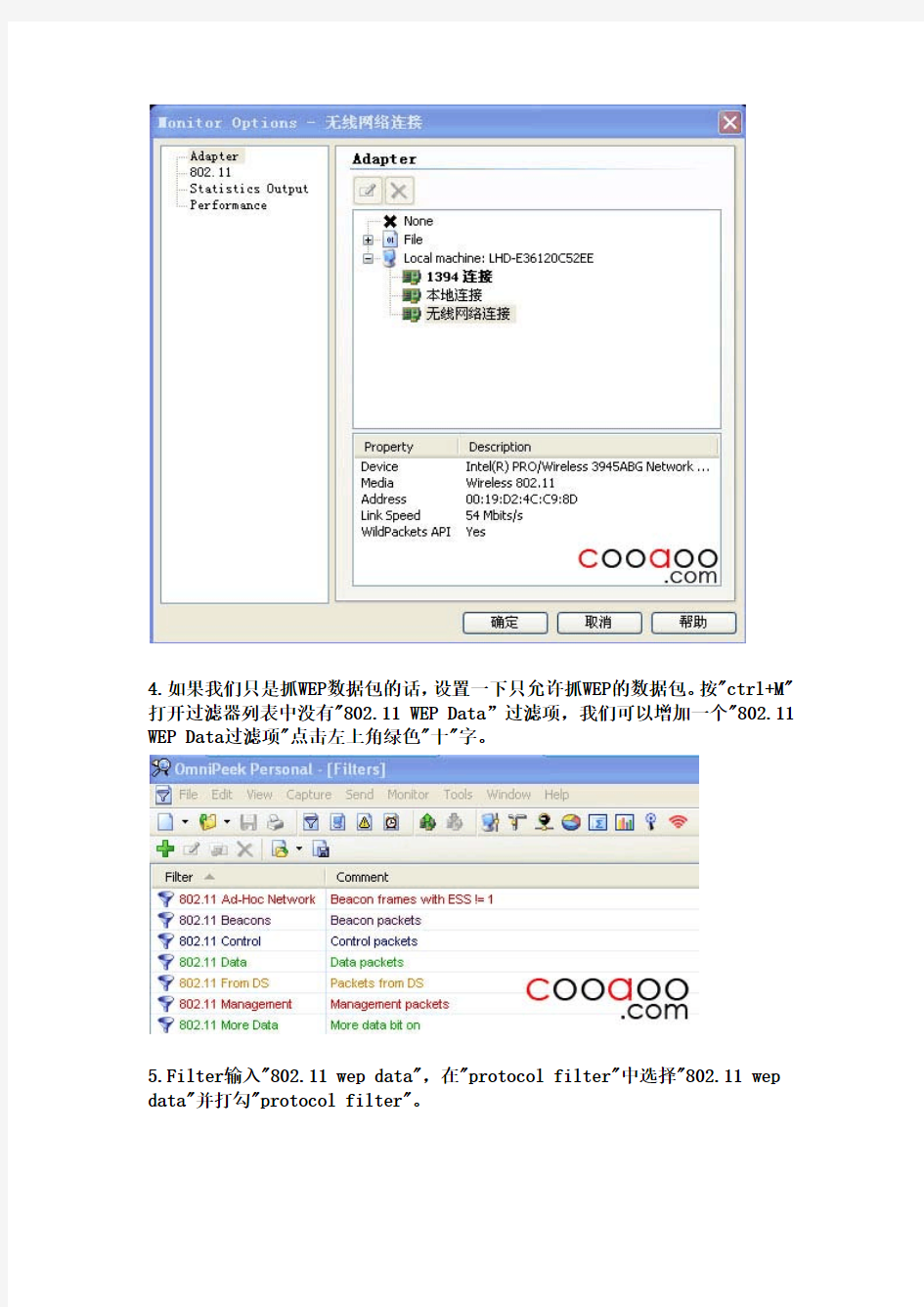

3.OmniPeek

4.1软件WildPackets API显示为YES,则说明已正常识别网卡。

Microsoft .NET Framework 2.0

(先安装Microsoft .NET Framework 2.0 然后再装WildPackets OmniPeek Personal 4.1)[/b]

WildPackets OmniPeek Personal 4.1

4.如果我们只是抓WEP数据包的话,设置一下只允许抓WEP的数据包。按"ctrl+M"打开过滤器列表中没有"802.11 WEP Data”过滤项,我们可以增加一个"802.11 WEP Data过滤项"点击左上角绿色"十"字。

5.Filter输入"802.11 wep data",在"protocol filter"中选择"802.11 wep data"并打勾"protocol filter"。

6.然后我们要设置一下内存缓存大小,General-Buffer size,调整为100M就足够(这步很重要不然要抓很多次包)。

7.802.11设置好信号的频道,在BSSID中输入AP的MAC(为什么只设置AP的MAC地址呢?是这样子的在多个同名SSID的AP的情况下设置SSID没有用的)

8.在“Filters”选项中在"801.11 WEP Data ”打勾,就是只抓801.11 WEP数据包,过渡掉不需要的包。然后点确定。

9.点栏口中右边绿色按钮"start capture"就开始抓包。

10.抓包过程中如果不小心点了"stop capture”,可以按住"shift"键然后点"start capture"就可以接着抓包了。如当次抓不到所达到数据包量时,可以保存数据包供下次一起加载破解。抓包结束了点"start capture",按"ctrl+S"

保存。

11.然后保存为DMP格式。

WinAircrackPack

12.打开WinAircrack,打开刚刚保存DMP格式文件,可以一起加载几次抓包数据。

13.选择为64位加密,不确定是64位加密可以不选,点确定。

14.选择你要破解的,这里很好选择看后面IVS值最大就可以了。

15.破解出来WEP64位加密。

backtrack3(BT3) usb版 破解WEP无线网络密码详细步骤(附软件及中文包下载地址)

backtrack3(BT3) usb版破解WEP无线网络密码详细步骤(附软件及中文包下载地址) 一、先开始制作启动U盘: 将下载好的backtrack3(BT3) usb版(下载地址在文章末尾)文件bt3b141207.rar直接解压到U盘(1G以上容量)。把Boot 和BT3两个文件夹放到U盘的根目录,打开BOOT文件夹双击运行" bootinst.bat "批处理文件。U盘里就会多出4个文件." isolinux.boot" "isolinux.cfg" "isolinux.bin " "syslinux.cfg" (如果想要中文截面的BT3的菜单,就在下载BT3中文语言包。下载地址:https://www.360docs.net/doc/fc12780230.html,/cn/docs/listallfiles.do提取密码:4871454552251231。(用的是免费的网络硬盘,广告较多,有些朋友可能没认真看没找到,我说下大概位置,输入提取码后,拉到中间找下面的几个字(红色的) 以下这三个链接后两个均可下载 推荐快车(flashget)高速下载文件下载文件(IE浏览器) 下载文件(非IE浏览器) )把压缩包里的"中文包"解压出来,将里面的*.lzm文件拷贝到u盘的BT3\modules目录,即可实现bt3中文化。) 二、之后重启windows 进入BIOS设置,把BIOS里的frist boot device设置为USB-HDD (或者是USB--ZIP)再重启选择从usb启动。系统进入backtrack3 系统。 三、现在开始破解 1.在shell窗口中输入ifconfig 命令,出现如下信息: lo no wireless extensions. eth0 no wireless extensions. eth1 IEEE 802.11g ESSID:"" Nickname:"" Mode:(......)Frequency:2.452 GHz Access Point: 00:0F:B5:88:AC:82 Bit Rate:0 kb/s Tx-Power:18 dBm Sensitivity=0/3 Retry:off RTS thr:off Fragment thr:off Encryption key:off Power Management:off Link Quality=0/94 Signal level=-95 dBm Noise level=-95 dBm Rx invalid nwid:0 Rx invalid crypt:0 Rx invalid frag:0 Tx excessive retries:0 Invalid misc:0 Missed beacon:0 2.找出你的无线网卡名字,我这里是eth1.再启动你的网卡为Moniter模式(输入airmon-ng start eth1 11)。再输入ifconfig 命令,返回如下信息: lo no wireless extensions. eth0 no wireless extensions. eth1 IEEE 802.11g ESSID:"" Nickname:"" Mode:Monitor Frequency:2.452 GHz Access Point: 00:0F:B5:88:AC:82 Bit Rate:0 kb/s Tx-Power:18 dBm Sensitivity=0/3 Retry:off RTS thr:off Fragment thr:off Encryption key:off Power Management:off Link Quality=0/94 Signal level=-95 dBm Noise level=-95 dBm Rx invalid nwid:0 Rx invalid crypt:0 Rx invalid frag:0

破解无线wifi图文教程

破解无线wifi图文教程 嘿,有搜到身边的无线WIFI吗?想没用又没密码,我要教你怎么“借”用一下!哈! 准备好工具: 1.电脑一台. 2.无线接收器一个; 3.VM虚拟机(软件); 4.cdlinux系统镜像(软件)这两种百度一下就可以了!(注意,破解的是WPA WAP2加密的信号!不是100%破解,看人品) 在WINDOWS平台下安装VM虚拟机(虚拟机主要是方便与WIN切换). 由于VM虚拟机安装都是步骤傻瓜式安装,这里不截图了,但安装过程中有些版本会跳出安装插件这类,比如USB识别一定要安上,不然虚拟机会认不到无线网卡,我用这个版本就有这个,如图一般选一键全部安装再,再安装上USB设备项,内置无线网卡没用过,应该不用USB这一项… 虚拟机安装好之后,运行如下图,不同的版本界面会有些变化,但虚拟机版本只是 个托,我们要的是破解结果..

1.1 这时就需要虚拟一个破解系统就是CDlinuX.破解过程将在这个系统里面进行! 1.2 点击新建虚拟机-(如下步骤图)

通常架设设置到启动到虚拟系统界面一般20秒左右!

好了!现在是破解正题了!通常是以两种破解方式,分别是跑包法跟PIN法 1.跑包法只能在客户端在线的时候才可以(即上图的在线客户端),而且通常只能跑简单密码,比如123456798.生日,电话之类(这个也要基本你的密码本,一般CDLINUX里面有附带密码字典,可以网下载生成包,生成的容量大得吓人,因为以8位开始,可以由数字,字母,符号随机复数生成,我试过只点一部分参数,生成大概好几十亿的数据量,容量就高达8000G)别说时间,单是容量我就坑住了...跑包这人挂了说不定还没跑完!下面为例图! 选中有线的客户端后,点启动,会有后台在扫描对方面的握手包(握手包不一定会得到,取决于对方在用这个无线信号时产生的数据量而定,时间长短不一,有时十多秒就可以得到,有时跑几小时也是失败的!) 握手包得到后,会自动弹出用字典跑密码,YES。 选择YES之后会弹出自带的字典目录,一般以TXT为文件,确定!

无线网抓包教程

收集 2008-07-08 12:50 对于一般的用户而言,破解邻居的无线局域网密码有一定的困难,当然,使用搜索也可以搜到具体的方法与步骤。我也是初学者,以下是我整理出来的东西。有兴趣的可以看一下。 以下所使用的方法都是在Xp平台上测试的。 事先得说明,使用破解的先决条件是你必须要有要有一张airodump软件所支持的网卡,所支持网卡可以上网查一下(https://www.360docs.net/doc/fc12780230.html,/support/downloads/drivers) 常用可支持网卡: ATHEROS 5212A、BROADCOM 430XMP、Cisco AIR-CB21AG、NEC WL54SC TP-LINK系列:TL-WN550G TL-WN551G TL-WN510G TLWN610G TL-WN650G TL-WN65G 芯片系列:AR5001, AR5002, AR5004, AR5005 and AR5006 1.打开Network Stumbler软件查看信号所在频道,如图为频道:11(这个是我们抓包前要知道的) 2.打开airodump进行抓包,图片以下->后面参数分别是 9 s ->9(相应无线网卡前的序号) ->a(输入o或者a选择网卡模式) ->11(无线信号的频道) ->03(抓包生成文件名,可以随便输入) ->N(是否只检测WEP加密数据包) 回车确定进行抓包

packets值为300000以上按CTRL+C结束就可以了(抓包时间要看别人无线数据了,如果对方在下载东西的话,15分内可以抓完包。值是根据密码破解难度,如果密码很简单的话,5W就可以破解出了。) 然后会在目录下生成两个文件分别为03.CAP和03.TXT

破解WEP无线网络密码

破解WEP无线网络密码 近些年无线技术发展迅速,越来越多的用户使用无线设备在自己家建立起无线网络,通过搭建无线网络可以在家里的每个角落使用笔记本和无线网卡访问internet。有很多文章都向大家介绍了无线安全之中的通过设置WEP加密来保证其他计算机以及非法用户无法连接我们建立的无线网络。 但是事实真的如此吗?WEP这个所谓的安全加密措施真的是万无一失吗?笔者通过很长时间的研究发现原来WEP并不安全。我们可以通过几个工具加上一些手法来破解他,这样就可以在神不知鬼不觉的情况下,入侵已经进行WEP加密的无线网络。下面笔者就分两篇文章为大家呈现WEP加密破解的全攻略。 一、破解难点: 在介绍破解操作前,我们先要了解下一般用户是通过什么样的手法来提高自己无线网络的安全性的。 (1)修改SSID号: 进入无线设备管理界面,将默认的厂商SSID号进行修改,这样其他用户就无法通过猜测这个默认厂商SSID号来连接无线网络了。 (2)取消SSID广播功能: 默认情况下无线设备在开启无线功能时都是将自己的SSID号以广播的形式发送到空间中,那么在有信号的区域中,任何一款无线网卡都可以通过扫描的方式来找到这个SSID号。这就有点象以前我们使用大喇叭进行广播,任何能够听到声音的人都知道你所说的信息。同样我们可以通过在无线设备中将SSID号广播功能取消来避免广播。 (3)添加WEP加密功能: WEP加密可以说是无线设备中最基础的加密措施,很多用户都是通过他来配置提高无线设备安全的。我们可以通过为无线设备开启WEP加密功能,然后选择加密位数也就是加密长度,最短是64位,我们可以输入一个10位密文,例如1111111111。输入密文开启WEP加密后只有知道这个密文的无线网卡才能够连接到我们设置了WEP加密的无线设备上,这样就有效的保证没有密文的人无法正常访问加密的无线网络。 二、SSID广播基础: 那么鉴于上面提到的这些安全加密措施我们该如何破解呢?首先我们来看看关于SSID号的破解。

虚拟机破解wep最简单教程BT3

虚拟机破解wep最简单教程 1准备工作:下载虚拟机https://www.360docs.net/doc/fc12780230.html,/soft/8765.html 下载BT3 CD映像https://www.360docs.net/doc/fc12780230.html,/Soft/2008/660.html 2 安装虚拟机,见下图 点新建虚拟机 典型安装 选择LINUX,注意版本选择 other linux 2.6.x kernel!

按下一步是提示虚拟主机名字和要安装的位置(自定) 选择使用网络地址翻译 下一步完成

点击绿色按钮启动 3 完成以上的步骤后就开始破解啦 启动BT3后,会出现一个界面。会有很多的选择。我们选择默认的第一个。 到最后,大约等待1分钟,看您电脑配置。 如果不能默认进入系统提示输入账户密码, 在此我们输入如下:进BT3后怎么老出现, “bt login”(2009-11-11 12:38:22) 标签:杂谈 这是需要用户名和密码 用户名:root 密码:toor 再输入:startx 是在不行输入xconf,再输入startx root 回车 toor 回车 xconf 回车 startx 回车 当然如果是默认进入系统就更好了。如果不是默认就要输入上边的命令,如果正常进入上边的步骤可以跳过! 注意一定要做!启动建好的虚拟机,加载网卡,“虚拟机-可移动设备-USB 设备-Realtak可移动设备”如下图(如果破解时无法抓包那一定是漏了这步)注意一定要做,启动BT3时就要做了

接着就是正式破解了,打开一个shell输入命令 打开shell,输入命令 spoonwep(纯字母无数字)

回车后会自动出现一个新窗口如下图

破解WEP密码

WLAN技术出现之后,“安全”就成为始终伴随在“无线”这个词身边的影子,针对无线网络技术中涉及的安全认证加密协议的攻击与破解就层出不穷。现在,因特网上可能有数以百计,甚至以千计的文章介绍关于怎么攻击与破解WEP,但有多少人能够真正地成功攻破WEP的加密算法呢? 下面笔者来给大家介绍一些关于WEP加密手段的知识,以及就是菜鸟只要按照步骤操作也可成功破解WEP密钥的方法。当然最终的目的还是为了让读者做好安全设置对破解更好的进行防范。本系列文章共两篇,在第一篇里主要介绍破解WEP的方法,第二篇里介绍如何设置WLAN的安全设置来进行更好的防范。 一、WEP:无线网络安全最初的保护者 相对于有线网络来说,通过无线局域网发送和接收数据更容易被窃听。设计一个完善的无线局域网系统,加密和认证是需要考虑的两个必不可少的安全因素。无线局域网中应用加密和认证技术的最根本目的就是使无线业务能够达到与有线业务同样的安全等级。针对这个目标, IEEE802.11标准中采用了WEP(Wired Equivalent Privacy:有线对等保密)协议来设置专门的安全机制,进行业务流的加密和节点的认证。它主要用于无线局域网中链路层信息数据的保密。WEP采用对称加密机理,数据的加密和解密采用相同的密钥和加密算法。WEP 使用加密密钥(也称为WEP 密钥)加密802.11 网络上交换的每个数据包的数据部分。启用加密后,两个802.11 设备要进行通信,必须具有相同的加密密钥,并且均配置为使用加密。如果配置一个设备使用加密而另一个设备没有,则即使两个设备具有相同的加密密钥也无法通信。(如图一所示) 图一:WEP加密 WEP加密过程 WEP支持64 位和128 位加密,对于64 位加密,加密密钥为10 个十六进制字符(0-9 和A-F)或5 个ASCII 字符;对于128 位加密,加密密钥为26 个十六进制字符或13 个ASCII 字符。64 位加密有时称为40 位加密;128 位加密有时称为104 位加密。152 位加密不是标准WEP 技术,没有受到客户端设备的广泛支持。WEP依赖通信双方共享的密钥来保护所传的加密数据郑其数据的加密过程如下。

详解在Windows下破解无线WEP密码(带图)+个人经验

先啰嗦几句: 这个在WIN下破解,用的是WinAircrack.exe这个软件。 原理是这样:先在网卡上装驱动(不是网卡自带的厂家的驱动,而是监听软件(airodump.exe)和网卡之间联系的驱动),然后运行监听软件(airodump.exe),来监听正常连接的客户和AP之间的通讯,产生一个文件,就是监听结果的包,然后等这个文件包监听的数据量够大了,再用WinAircrack.exe这个软件来分析这个文件包,得到密码. 但是,如果AP和正常连接的客户网卡之间通讯很少,那么要用监听软件(airodump.exe)获得足够的通讯包,是很困难的,所以这篇文章只是交流用,有兴趣的可以继续读下去,我试验过了,能成功!在监听中,我用正常连接的客户不断下电影,监听软件(airodump.exe)还是能够能很快监听到足够的通讯数据的,进而就破解了我的AP的密码.现在我还是使用的BT3来破解,应为它不仅能监听,而且当AP和合法客户端通讯小的时候,可以发送攻击,命令,使得能快速监听到足够的通讯数据,进而破解.

这是准备,主要是看懂怎么重新装驱动 一、破解难点: 在介绍破解操作前,我们先要了解下一般用户是通过什么样的手法来提高自己无线网络的安全性的。 (1)修改SSID号: 进入无线设备管理界面,将默认的厂商SSID号进行修改,这样其他用户就无法通过猜测这个默认厂商SSID号来连接无线网络了。 (2)取消SSID广播功能: 默认情况下无线设备在开启无线功能时都是将自己的SSID号以广播的形式发送到空间中,那么在有信号的区域中,任何一款无线网卡都可以通过扫描的方式来找到这个SSID号。这就有点象以前我们使用大喇叭进行广播,任何能够听到声音的人都知道你所说的信息。同样我们可以通过在无线设备中将SSID 号广播功能取消来避免广播。 (3)添加WEP加密功能: WEP加密可以说是无线设备中最基础的加密措施,很多用户都是通过他来配置提高无线设备安全的。我们可以通过为无线设备开启WEP加密功能,然后选择加密位数也就是加密长度,最短是64位,我们可以输入一个10位密文,例如1111111111。输入密文开启WEP加密后只有知道这个密文的无线网卡才能够连接到我们设置了WEP加密的无线设备上,这样就有效的保证没有密文的人无法正常访问加密的无线网络。 二、SSID广播基础: 那么鉴于上面提到的这些安全加密措施我们该如何破解呢?首先我们来看看关于SSID号的破解。 小提示: 什么是SSID号?SSID(Service Set Identifier)也可以写为ESSID,用来区分不同的网络,最多可以有32个字符,无线网卡设置了不同的SSID就可以进入不同网络,SSID通常由AP或无线路由器广播出来,通过XP自带的扫描功能可以相看当前区域内的SSID。出于安全考虑可以不广播SSID,此时用户就要手工设置SSID才能进入相应的网络。简单说,SSID就是一个局域网的名称,只有设置为名称相同SSID的值的电脑才能互相通信。 那么SSID号实际上有点类似于有线的广播或组播,他也是从一点发向多点或整个网络的。一般无线网卡在接收到某个路由器发来的SSID号后先要比较下是不是自己配置要连接的SSID号,如果是则进行连接,如果不是则丢弃该SSID广播数据包。 有过有线网络维护经验的读者一定听说过sniffer,通过sniffer我们可以对自己的网卡进行监控,这样网卡将把所有他接收到的数据包进行记录,反馈给sniffer。这些数据包中有很多是这个网卡自己应该接受到的数据,也有很多是广播包或组播包这些本来应该丢弃的数据包,不管网卡该不该接收这些数据,一旦在他上面绑定了sniffer就将义无返顾的记录这些数据,将这些数据信息保存到sniffer程序中。因此无

WEP破解

WEP无线网络破解指南 2010.05.01 本文旨在学术交流,切勿用之非法目的。 背景&前提 1本文所阐述的破解技术是基于WEP格式的加密无线网络。 2本文假定你使用的是Ubuntu Linux操作系统,Windows平台下所用方法与本文类似。 3本文假定你有一个可以接收无线信号的网卡,同时该网卡支持监听(monitor)模式。 4本文假定你的网卡可以接收到无线信号,即在你的周围有无线信号。 准备工作 在正式进入破解之前,还是需要做一些准备工作的。 安装aircrack-ng无线破解软件 4打开终端(Applications->Accessories->Terminal)。 4输入命令: sudo apt-get install aircrack-ng 4这时aircrack-ng会自动下载并安装。 4(完成后可在终端中输入以下命令 sudo aircrack-ng --help 来测试是否安装成功)。 4其实,下载的aircrack-ng不仅仅是“一个”程序,而是一个套件。本文中,我 们将会用到其中的: ?airmon-ng ?airodump-ng ?aireplay-ng ?aircrack-ng 获取本机无线网卡信息 首先我们应该知道我们的无线网卡在系统中叫什么名字(也就是标识)。 4输入命令: sudo ifconfig 4在输出的内容中,我们应该可以看到类似于”wlan0″的标识,如下图所示。wlan0 Link encap:Ethernet HWaddr 00:22:fa:88:50:4e inet6 addr: fe80::20da:a7ff:fe90:a6f5/64 Scope:Link

从零开始教你如何破解WEP和WPA无线网络

从零开始,教你如何破解WEP、WPA无线网络 作者:gdzl 第一章引言 近些年无线技术发展迅速,越来越多的用户开始使用无线网络,最近新搬到一小区没有安装网络,后面想到以前出差时在机场用过无线网络,小区内是否也有无线网络呢?随便一搜,果然有几个无线网络信号,于是打起了免费蹭网的主意,但信号最好的几个网络的WEP或WPA密码成为了一个门坎,于是在公司上网查到相关资料,通过几天的学习+实践,终于破解了小区内的几个无线网络。 破解过程中虽然有了各位前辈的经验,但一些前辈的经验过于笼统、专业,细节的地方比较少。我就是在破解过程中走了不小弯路,还好本人学习和总结能力还可以(谁扔的鸡蛋),现主要就自己破解过程中的一些注意事项和细节从头介绍无线网络的破解过程。 本文只是对前辈们经验的一点补充,我的文章离不开前辈们的经验。 第二章破解前的准备 一、无线网络加密的方式和破解方法原理(看不懂没关系) 1、WEP加密- 破解方式:收集足够的Cap数据包(5万以上~15万),然后使用aircrack破解。 可以在无客户端情况下采用主动注入的方式破解 2、WPA加密- 破解方式:收包含握手信息的Cap数据包,然后使用aircrack破解。 必须在合法的客户端在线的情况下抓包破解。可主动攻击合法客户端使其掉线,合法客户端掉线后再与AP重新握手即可抓到包含握手信息的数据包。或可守株待兔等待合法的客户端上线与AP握手。 二、硬件准备、网卡选择 工先利其事,必先利其器。一个好的无线网卡可以大大提高破解的效率,少走很多弯路,笔者之前就是没有一个好的无线网卡连WEP加密都没破开一个,后面换了网卡很快搞定。 1、网卡芯片选择 现在主流的无线网卡芯片有以下四个品牌:Intel Pro、RaLink、Broadcom、Atheros。 Intel芯片主要集成在迅驰系统中,市场上很多主流的迅驰笔记本电脑都装的这种芯片的无线网卡,遗憾的是现在主流的破解工具BackTrack3对Intel芯片支持不是太佳。

BT4破解无线WiFi密码最简单的方法

用BackTrack4 破解WEP加密教程 一、需要工具 1、BT4系统,我用的是这个(已集成破解工具): 下载地址(网盘) : dl/6/d4d28eb/BT4(). dl/4/38cd6a9/BT4(). dl/1/939edf9/BT4().电驴下载:ed2,只要无线网卡兼容BT3)。 二、启动BT4系统 方法一、光盘启动,将下载的ISO刻盘,把BT4光盘放入光驱,重启电脑。方法二、安装到硬盘,从硬盘启动。安装方法(安装到XP):============================================================ 1. 在D盘新建一个BT4的目录,把下载到里面.并修改名字为 请注意:BT4是大写的.文件夹区分大小写 2. 把解压到BT4目录里。 4. 把解压到C盘。 5. 并在启动菜单里加入: c:\grldr="无线网卡破解 BT4 BackTrack 4 Pre Release" ============================================================ 重启电脑后,进入这个介面:

直接按回车进入BT4 ,过会儿提示你输入用户名(root)和密码(toor)。 这个时候输入startx回车进入BT4。

已经进入BT4了。三、启动破解软件

1. 单击桌面spoonwep,弹出“spoonwep settings”设置框: NET CARD:表示选择网卡,卡王选择W LAN0;(我的USB网卡选择RAUSB0)DRIVER:表示选择驱动,卡王选择N ORMAL; MOD:表示是否有目标,一般选择U NKNOWN VICTIM, 2. 点“NEXT”,进入“VICTIMS DISCOVERY”标签:

WIFI密码如何破解 教你百分之百成功蹭网

WIFI密码如何破解?最无奈的事情莫过于有WiFi却不知道WiFi密码,下面给大家介绍几个方法,教你百分之百成功蹭网。 手机上面破解wifi蹭网 教你百分之百成功蹭网方法一:默认密码大猜想 以下为常见路由器默认密码(一些新手新买的路由器一般嫌麻烦都不会修改密码哦) 品牌:ViKing用户名:adsl 密码:adsl1234 品牌:实达默认IP:192.168.10.1版本: 用户名:admin 密码:conexant 版本:2110ehr v4.5用户名:root 密码:grouter 用户名:admin 密码:starnetadsl 品牌:艾玛默认IP:192.168.101.1用户名:admin 密码:admin WIFI密码如何破解教你百分之百成功蹭网(图片来源:摄图网) 品牌:神州数码/华硕用户名:adsl 密码:adsl1234 品牌:全向用户名:root 密码:root 品牌:普天用户名:putian 密码:123456

品牌:e-tek用户名:admin 密码:12345 品牌:zyxel用户名:anonymous密码:1234 品牌:北电用户名:anonymous 密码:1234 5品牌:大恒用户名:admin 密码:admi n品牌:大唐用户名:admin 密码:1234 品牌:斯威特用户名:root 密码:root 用户名:user 密码:user 品牌:中兴用户名:adsl 密码:adsl831 品牌:BENQ用户名:user 密码:benq1234 品牌:华硕用户名:ADSL 密码:adsl1234 腾达192.168.0.1 admin / admin 用户名:admin 密码:admin 教你百分之百成功蹭网方法二:推荐使用“wifi万能钥匙” 当然,wifi万能钥匙并不是万能的,其原理而是将已知得免费公共wifi热点的资源集中在一起,如果当你所在的地方搜索到wifi万能钥匙数据库的wifi后便自动连接。它并不能让你进入别人加密的wifi。如果以前进入过某个wifi,现在又无法进入,那么可能是以前wifi 的所有者并没有加密,现在加密了,或者密码被修改了!#p#副标题#e# 电脑上面破解wifi蹭网 比起电脑上面相对简单多了,当然手机的方法也绝对适用于电脑上面!同时,很有必要我告诉大家一些新的方法高科技黑客方法!(核心方法) 方法:BackTrack3(BT3破解) 准备工作 1、一个有可破解无线信号的环境。如我在家随便搜索出来的信号。 2、带无线网卡的电脑一台(笔记本台式机均可,只要无线网卡兼容BT3),我用的是三星NC10的上网本。

airmon-ng破解wifi教程

root@kali:~# airmon-ng#有出现以下提示说明此无线网卡支持 PHY Interface Driver Chipset phy0 wlan0rtl8192ce Realtek Semiconductor Co., Ltd. RTL8188CE 802.11b/g/n WiFi Adapter (rev 01) root@kali:~# airmon-ng start wlan0#启动网卡 Found 3 processes that could cause trouble. If airodump-ng, aireplay-ng or airtun-ng stops working after a short period of time, you may want to run 'airmon-ng check kill' PID Name 533 NetworkManager 661 wpa_supplicant 711 dhclient PHY Interface Driver Chipset phy0 wlan0 rtl8192ce Realtek Semiconductor Co., Ltd. RTL8188CE 802.11b/g/n WiFi Adapter (rev 01) (mac80211 monitor mode vif enabled for [phy0]wlan0 on [phy0]wlan0mon) (mac80211 station mode vif disabled for [phy0]wlan0)

root@kali:~# airodump-ng wlan0mon#开始进行监听 CH 3 ][ Elapsed: 54 s ][ 2017-02-21 21:29 BSSID PWR Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID C4:**:**:**:**:AC -36 100 10 0 8 54e. WPA2 CCMP PSK gp 8C:**:**:**:**:3C -42 114 1 0 12 54e WPA2 CCMP PSK Lab-7 无线安全之WEP密钥破解 不积跬步,无以至千里 WEP是Wired Equivalent Privacy的简称,WEP安全技术源自于名为RC4的RSA数据加密技术,以满足用户更高层次的网络安全需求。有线等效保密(WEP)协议是对在两台设备间无线传输的数据进行加密的方式,用以防止非法用户窃听或侵入无线网络。不过密码分析学家已经找出WEP 好几个弱点,因此在2003年被Wi-Fi Protected Access (WPA) 淘汰,又在2004年由完整的IEEE 802.11i标准(又称为WPA2)所取代。WEP 虽然有些弱点,但也足以吓阻非专业人士的窥探了。 无线路由器加密方式通常有两种方式加密: ●第一种是WEP密钥加密 ●第二种是WPA密钥加密 本章首先给大家介绍的是WEP密钥加密原理和破解方法以及如何预防WEP 被破解的风险。从攻、守两方面详细给大家介绍WEP详细相关知识。 1.WEP密钥 1.1WEP加密类型 首先,WEP加密采用的是64位和128位加密密钥的方式,密钥为10 个十六进制字符(0-9 和A-F)或 5 个ASCII 字符;对于128 位加密,加密密钥为26 个十六进制字符或13 个ASCII 字符。64 位加密有时称为40 位加密;128 位加密有时称为104 位加密。 1.2WEP加密分析 WEP加密方式使用了RSA开发的RC4 ping算法。全称为有线对等保密(Wired Equivalent Privacy,WEP)是一种数据加密算法。用于提供等同于有线局域网的保护能力。使用了该技术的无线局域网,所有的客户端与无线接入点的数据都会以一个共享的密钥进行加密,密钥的长度有40位至256位两种,密钥越长,黑客就需要更多的时间进行破解。 如图7-1所示,为WEP的数据帧结构说明: 前期的文章里,我们做好了准备工作,下面,让我们开始进入实际的破解过程。因文章篇幅较长,所以破解部份我们分两部份刊登。 三、实战破解过程 1、用Kismet进行网络探测 Kismet是一个基于Linux的无线网络扫描程序,这是一个相当方便的工具,通过测量周围的无线信号来找到目标WLAN。虽说Kismet也可以捕获网络上的数据通信,但在还有其他更好的工具使用(如Airodump),在这里我们只使用它来确认无线网卡是否正常工作和用来扫描无线网络,在下面的部分中将会换用不同的工具软件来真正地侦听和捕获网络上的数据通信。 单击Programs 图标,然后是Auditor,再Wireless,,然后Scanner/Analyzer,最后是Kismet ,来运行Kismet程序。如图十二所示。 图十二:运行Kismet 除扫描无线网络之外,Kismet还可以捕获网络中的数据包到一个文件中以方便以后加以分析使用,因此Kismet会询问用来存放捕获数据包的文件的位置,如我想把这些文件保存到rootdesktop下,则单击“Desktop”,然后选择“OK”即可,如图十三所示。然后Kismet 然后会询问捕获文件的前缀名字,我们可以更改这个默认的名字,例如把它更改为“capture” 然后点击OK,这样Kismet就会以capture为文件名的开头,再在其后依次添加序号来保存捕捉下来的数据包到不同的文件中。 图十三:在Kismet中指定文件的存放位置 当Kismet开始运行时,它将会显示这个区域内它找到的所有的无线局域网,“Name” 那一列中所显示出来的内容就是哪一个WLAN中AP的SSID值,那当然开始设定的目标WLAN也应该包含中其中(Name下值为starbucks的那一行),在这一行中,CH列的值(AP 所使用的频道)应该与开始所记下的相同。在窗口的最右边显示的信息是Kismet发现的WL AN的数目,已被捕捉下来了的数据包、已加密了的数据包的数目等等。如下图十四所示。如果Kismet发现了许多相邻的Access Point,你应把这个实验环境搬得离这些AP更远一些,或者把与你网上相连接的任何高增益天线断开。 甚至当目标计算机已关闭时,Kismet也正可从我们的目标AP中检测到数据包,这是因为目标AP在不停地发出“beacons”,它将告之拥有无线网卡的计算机有一个AP在此范围内,我们可以这样想像,这台AP宣布,“我的名字是XXXXX,请大家与我连接。”WEP密钥破解实验

破解WEP密钥过程全解(中)