基于内容分析的协议识别研究

《RFID安全认证协议的研究》范文

《RFID安全认证协议的研究》篇一一、引言随着无线通信技术的飞速发展,射频识别(RFID)技术已广泛应用于各种场景中,如物流、零售、交通等。

然而,RFID技术面临的主要挑战之一是安全问题。

RFID系统的安全认证协议是保护RFID系统免受攻击和保护用户隐私的关键。

因此,研究RFID 安全认证协议具有重要的理论和实践意义。

二、RFID技术概述RFID(Radio Frequency Identification)技术是一种利用射频信号进行非接触式自动识别和数据传输的技术。

其工作原理主要包括三个部分:标签(Tag)、阅读器(Reader)以及两者的数据交互。

由于RFID系统的特性,包括非接触式数据交换和在复杂的无线环境中进行数据通信等,其安全问题备受关注。

三、RFID安全认证协议的重要性RFID安全认证协议是保护RFID系统免受恶意攻击和保护用户隐私的重要手段。

在许多应用中,如供应链管理、物流和零售等,RFID系统通常涉及到敏感信息的交换和存储,如产品信息、用户身份等。

如果这些信息被恶意获取或篡改,可能会造成严重的后果。

因此,一个安全可靠的认证协议对于保障RFID系统的安全至关重要。

四、常见的RFID安全认证协议目前,已经有许多研究提出了不同的RFID安全认证协议。

其中,基于密码学的认证协议是最常见的一种。

这类协议通常使用密码学算法(如哈希函数、加密算法等)来保护数据的安全性和完整性。

此外,还有一些基于挑战-响应机制的认证协议,这些协议通过发送随机挑战信息来验证标签的真实性。

五、研究内容与方法本研究旨在提出一种新型的RFID安全认证协议,以提高RFID系统的安全性。

首先,我们将分析现有的RFID安全认证协议的优缺点,并确定我们的研究目标。

然后,我们将设计一种新型的认证协议,该协议将结合密码学和挑战-响应机制的特点,以提高系统的安全性和效率。

在协议设计完成后,我们将进行详细的安全性分析和性能评估,以验证我们的设计是否达到了预期的目标。

CCSDS空间链路层协议识别技术研究

2 1 () 0 2 2

姚 秀娟 , : C DS空 间链 路层 协议 识别 技术 研究 等 C S

2 7

2 C S S空 间 链 路 层 协 议 的特 点 及 应 用 CD

CS C DS是 成立 于 1 8 9 2年 的一 个 国 际 组 织 , 任 其 务 是 开发 和采 纳适 合 于航 天测控 和 数据传 输 系统 的各 种 通信 协 议和 数据 处 理 规 范 , 未来 的 空 间任 务 能 以 使

C S S组织 发 布 的各 种 通 信 协 议 和 数 据 处 理 规 CD

范 统称 为 C S S协议 。根据 适 用对 象在 空 间链 路 中 CD

所 处 的位 置 , C D C S S组织将 庞 大 的体 系标 准 划 分为 六 种 业务 , 户可 以根 据 关 注 对 象 的应 用 类 型选 择 业 务 用 领 域 。六 种 业 务 描 述 如 下 : ) p ccato b ad i— 1 S aerf n o r n

标 准化 的方式 进行 数据 交换 与处 理 。

i- t 1四个 子层 , 为 四个 子层 分 配 了三 种 同步 和 编 码 y 并

子 层 一 。

3 C S S协 议 识 别 方 法 CD

协议识 别 过程 可 以总 结 为 四个 环 节 : ) 获 目标 1捕 数 据 ;) 取 目标特 征 ; ) 写 特 征规 则 , 人 特 征 规 2提 3书 存

数据 链路 业 务 S S是 C s s协 议 中最为 重 要 的 L CD 业 务 , 定 了 空 间信 息传 输 的链 路 。S S与 0s 七层 规 L I

模 型 有一 定 的对应 关 系 , 由于 S S的应 用 环 境 是空 但 L

基于大数据赋能的PCDN业务识别技术研发

DCWTechnology Analysis技术分析51数字通信世界2024.020 引言河南联通存在大量的PCDN 违规运营业务,严重拉低了运营商IDC 资费水平,消耗大量的网络上行流量。

由于PCDN 承载的业务内容不受监管,网络和信息安全方面风险极大[1]。

本项目基于大数据赋能实现运营商对PCDN 账户的发现、承载业务的标签、违规捆绑小区的识别、宽带业务的稽核,提升了信息安全事件的回溯监管能力,为前台市场部门提供数字化支撑手段。

1 家宽PCDN业务识别思路河南联通建设了统一的PCDN 业务识别分析系统,具备分权分域功能通过大数据技术对全省宽带用户的违规行为进行识别、分析。

1.1 PCDN用户的识别河南联通宽带用户规模超1 000万,每日产生海量的域名解析数据、宽带认证日志、BSS 信息。

系统通过算法设计和数据建模,构造了PCDN 账户识别模型,通过设定合理阈值,识别全省家宽用户中有PCDN 行为的账户。

1.2 PCDN业务的标记系统分析市场上多种终端用户盒子的DNS 域名特征,建立PCDN 业务标签库[1],结合宽带认证信息关联用户账户,通过对用户的标签能力增强了系统识别的准确性。

1.3 汇聚小区的识别根据已识别的PCDN 用户,结合BSS 信息数据,建作者简介:项朝君(1979-),男,汉族,青海西宁人,高级工程师,硕士,研究方向为IP 网、智能城域网、承载网、网络安全、域名及认证等支撑系统。

段俊娜(1980-),女,汉族,河南开封人,高级工程师,硕士,研究方向为IP 网、承载网、多云承载等。

刘 倩(1987-),女,汉族,河南郑州人,高级工程师,硕士,研究方向为IP 网、智能城域网、承载网。

罗望东(1976-),男,汉族,河南新县人,高级工程师,学士,研究方向为IP 网、网络安全、DNS 。

白 洁(1982-),女,汉族,新疆乌鲁木齐人,高级工程师,学士,研究方向为政企业务、网络信息及数据安全、网络及科技创新、数字化系统等。

安全协议的设计与分析

$/ , 8 & 4 2 * 6 4 S L S H T 8 2 ( NK K T S AC KJ S C H C V S 8 7 H K C V S ; S VB KB A B C HT S L E H 7 8 7 7; S B 8 C D S ! / G G IU GL I GT $ F J C F C T 7 F KL 7 A F T C H H X C ; 7 H A S H T J F T T E SY S B T F ; S K7 Y T E S/ 2 ( NK K T S A KB H VT E SL 7 H K T ; B C H T K7 Y W : IS G / 2 ( NV S X C L S KA B ; C H J 7 F T X B ; C 7 F K: ; C X B L ; 7 J 8 S A K 9 5 E SJ C S K T L E B 8 8 S H S Y 7 ;/ 2 ( NT S L E H 7 8 = GJ IB G: I I I 7 C K T 7: ; 7 X C V SJ S H S Y C T KU C T E 7 F T T E ; S B T S H C H E S: ; C X B L YL 7 H K F A S ; K 95 E C K: B S ;; S X C S U KT E S I G IT G7 : $ U C T EB Y 7 L F K7 HL ; T 7 ; B E C L: ; 7 T 7 L 7 8 K 9[ S B \ H S K K S K S Z C K T C H 2 ( NK K T S AK S L F ; C T S L E B H C K A K G : I : I/ G GA 7 ; Y 8 B U K C H T E S K S: ; 7 T 7 L 7 8 K B ; S S Z B A C H S V 9 5 E S HB T E S 7 ; S T C L B 8A 7 V S 8 B H VA S T E 7 V T 7V S K C HB H VB H B = I 8 D S/ 2 ( N: ; 7 T 7 L 7 8 KU C T E C HT E S: ; 7 X B J 8 SK S L F ; C T ; B A S U 7 ; \C KV C K L F K K S V 9 G GY " " 9 % : / 2 + & 2 ( NK K T S A" L ; T 7 ; B E C L: ; 7 T 7 L 7 8 ; 7 X B J 8 SK S L F ; C T K S L F ; C T 7 V S 8 !/ G G : I : GA : G . 部署和 使 用 / 关键的问题之一是 2 ( N 系 统 时$

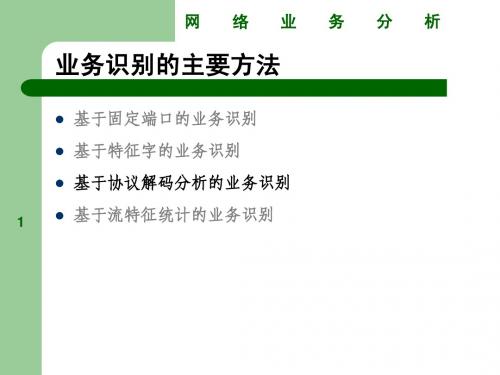

(2-3)网络监控技术_基于协议解码分析的业务识别

必须准确了解业务协议编码和协议过程 维护业务连接状态,资源耗费较大 对于加密协议难以进行分析

网

络

业

务

分

析

基于协议解码分析的业务识别

标准的语音编码,例如G.711、G.723、G.729、GSM等在语音帧长度、 平均速率以及报文到达的均匀性都具有相对稳定的特征,对一个语音通 信的持续观测和多次语音会话的长时观测可以很容易的发现VoIP通话过

网

络

业

务

分

析

H.323系统中的信令

H.225.0呼叫信令部分地采用了Q.931(ISDN呼叫信 令),并加上了一些适合分组交换网的特定内容。 主要用于呼叫控制,如用于呼叫的连接和释放, 呼叫信 令消息的常见类型是:Setup,Call Proceeding, Alerting,Information,Release Complet,

• Setup报文包括被叫方号码, 即Setup报文表示已经开始 拨号;

Call proceeding报文表示已 经开始发起呼叫建立;

•

•

•

Alerting报文表示被叫方话 机开始振铃;

Connect报文表示对方摘机, 连接建立。

网

络

业

务

分

析

视听通信的建立

H.245控制信令 • TerminalCapabilitySet:双方 在控制通道上交换其通信要求, 包括媒介类型、编码的选择及 复用信息等。 • TerminalCapabilitySetAck: 回应TerminalCapabilitySet, 表示双方可以达成一致,如果 不能达成一致,用 TerminalCapabilitySetReject 来回应。 • OpenLogicalChannel:开启一 个用于传输语音的逻辑通道; 当端点准备好后,会用 OpenLogicalChannelAck回应 OpenLogicalChannel,具体地 指明一个UDP端口用于传送 RTP数据,另一个UDP端口用 于传送RTCP数据。

基于深度学习的加密流量识别研究综述及展望

0引言加密流量主要是指在通信过程中所传送的被加密过的实际明文内容。

在安全和隐私保护需求的驱动下,网络通信加密化已经成为不可阻挡的趋势。

加密网络流量呈现爆炸增长,安全超文本传输协议(Hyper Text Transfer Protocol over Secure,HTTPS)几乎已经基本普及。

但是,加密流量也给互联网安全带来了巨大威胁,尤其是加密技术被用于网络违法犯罪,如网络攻击、传播违法违规信息等。

因此,对加密流量进行识别与检测是网络恶意行为检测中的关键技术,对维护网络空间安全具有重要意义。

随着流量加密与混淆的手段不断升级,加密流量分类与识别的技术逐步演进,主要分为基于端口、基于有效载荷和基于流的方法。

基于端口的分类方法通过假设大多数应用程序使用默认的传输控制协议(Transmission Control Protocol,TCP)或用户数据报协议(User Datagram Protocol,UDP)端口号来推断服务或应用程序的类型。

然而,端口伪装、端口随机和隧道技术等方法使该方法很快失效。

基于有效载荷的方法,即深度包解析(Deep Packet Inspection,DPI)技术,需要匹配数据包内容,无法处理加密流量。

基于流的方法通常依赖于统计特征或时间序列特征,并采用机器学习算法,如支持向量机、决策树、随机森林等算法进行建模与识别。

此外,高斯混合模型等统计模型也被用于识别和分类加密流量。

虽然机器学习方法可以解决许多基于端口和有效载荷的方法无法解决的问题,但仍然存在一些局限:(1)无法自动提取和选择特征,需要依赖领域专家的经验,导致将机器学习应用于加密流量分类时存在很大的不确定性;(2)特征容易失效,需要不断更新。

与大多数传统机器学习算法不同,在没有人工干预的情况下,深度学习可以提取更本质、更有效的检测特征。

因此,国内外最近的研究工作开始探索深度学习在加密流量检测领域中的应用。

基于已有研究工作,本文提出了基于深度学习的加密流量分类的通用框架,主要包括数据预处理、特征构造、模型与算法选择。

合同评审作业指导书

合同评审作业指导书简介本文为合同评审作业的指导书,旨在帮助学生掌握有关合同评审的基本知识和技能,顺利完成作业。

合同评审的定义和意义合同评审是指对合同约定内容进行分析、比较、研究、识别、了解及评价的过程,其目的是为了确保合同的合法性、合理性、可行性和可操作性,从而达到减小合同风险和保护当事人的合法权益的目的。

合同评审的意义:•防止陷入不利的合同条款中•防止出现漏洞,避免合同争议•保障各方合法权益合同评审的基本流程1.收集合同,对合同内容进行仔细的阅读和全面的分析,了解其主旨和约定。

2.分类:对收集到的合同进行分类,把有共同属性的合同放在一起,并对每类合同进行总体评价。

3.分段:逐个分段对合同进行评审,对每个段落进行比较和分析。

4.评价:对合同内容的优缺点进行评价,并提出修改意见。

5.报告:对评审的结果进行和归纳,形成评审报告。

合同评审的具体内容1.合同签署双方的身份证明,确认协议有效性。

2.了解协议约定事项,包括付款、交货、服务、质量、保密等方面。

3.关注重要条款,比如免责条款、违约条款等,明确其法律效力和权利义务。

4.针对协议中存在的不确定条款,进行详细探讨和研究,消除观点上的歧义和误解。

5.对协议背景、合作情况、资源环境、信息安全等进行详细剖析,直观地分析风险程度。

6.对协议范围、期限、异议处理等方面进行详细评估,掌握协议原则和缺陷。

合同评审的注意事项1.评审过程要求准确和全面,要关注细节,深入了解协议的底层内涵。

2.评审结果要到位和准确,要基于安全和合法性考虑,充分保护当事人的权利。

3.在评审中要跨学科并且关注多维度,如法律、商业、地缘政治等,充分考虑风险控制。

4.在评审结果的处理过程中要遵循实际情况,提高协作效率和解决问题的能力。

合同评审常用工具1.美国西门子模型法(SSM)2.风险评估矩阵3.对比分析模型4.多元评估模型等本指导书详细介绍了合同评审的定义、意义、基本流程、具体内容、注意事项以及常用工具。

sniffer的研究和基于开源libpcap的sniffer实现 开题报告

本科毕业设计(论文)开题报告学院计算机专业网络工程班级09211311 学生姓名学号09211419 班内序号8 指导教师姓名所在单位网络技术研究院职称讲师设计(论文)题目sniffer的研究和基于开源libpcap的sniffer实现一、选题的背景和意义sniffer是一种非常常用的网络工具,在流量分析、网络安全、故障排查、协议分析、局域网测试等众多领域内发挥了重要作用。

当然目前已经有良好的嗅探工具,比如wireshark。

但是面对一些“个性化”的场合,拥有冗长用户说明和庞大功能系统的wireshark并不是我们的首选。

个性化的嗅探器有以下优点:轻量级。

根据自己需要开发的嗅探器不需要像wireshark那样面面俱到,只要针对需求即可,这样我们的嗅探器将变得更为灵巧,同时更加符合需求。

针对性。

比如需要分析的是一种非通用的新型的应用层协议,显然wireshark对这种“个性”的要求无能为力,我们就可以根据现实需求量身定制符合需求的灵巧的嗅探器。

对自身能力的成长有帮助。

摆脱现有sniffer工具的“拐杖”,加深对协议的理解。

现有的sniffer工具功能强大,使使用者在享受方便的同时,对协议字段本身了解不求甚解。

自行编写sniffer有助于作者加深对各类协议的了解,加深对网络和网络协议的理解。

二、研究的基本内容和拟解决的主要问题设计并实现一个基于libpcap的sniffer,主要实现以下三大功能:1)计算当前局域网内包的个数,每秒的字节数等基本局域网状况的参数。

2) 分析ip包,udp包,tcp包,itcmp包等特定的数据包的状况。

3) 对数据包做应用层协议分析,这里用到了基于端口、协议、正则表达式、长度的综合识别方法,并加入了基于流识别的内容。

三、研究方法及措施第一,通过学习了解实现这个嗅探器的功能需要哪些理论知识,这些需要通过阅读libpcap库的API 获取以及相关论文。

第二,要把大问题模块化,分层次分阶段,逐步解决问题。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

ss m ia oipe et s eM l-ae S adcr sod  ̄ fh s Epr et bsdo c a t ̄ca p yd yt s l n ui t u pt r FM r pni e sl m m e n h d g i t t n n oe g n i m . e i ns ae at lr ee l e t x m n u a r m o

t h w ta e c mp e s e dwo l e7 t s atrt a e u u l r r e rc s ,a d te Mac n p e o l e 2 me s r o s o t o i p e u d b me se n t s a al rpo e s n th g 8 e d w ud b 0 t sf t h t h l i f h h t  ̄ h i i ae hn t 7 F tr ta e L i e . h l

C mpe s d N A C n tu t n o r se F o s ci r o t i l u o w r n lme td h s a oi m n a c ste p roma c fc n e s n l sas p tfr ad a d i e ne .3 i l r h e h n e h f r n e o o v r o 珊 o mp g t e i f m N A t A y d ce sn e e s o g s a d te c re p n i t e .A n - a s Mu t l- a e p oo o d ni c t n r o F o DF b e ra ig t p i n e e h ors o d n s ts h l d n g a O e p s l p ep t m r t lie t ai i t c i f o

Ke wo d n t r sc rt y r s: ewok e u i y;p oo o d n fc to rtc lie t a n; p te m thn i i i atm a c g;r g l e pe so i e u  ̄ x rsin

协议识别用于确定网络流量所属的协议类型。在基于 内容分析的协议识别 中, 报文体与一组模式 进行 匹配 , Lnx上 的 L 一ie_和 IP P2。由于正 则表 达式 的强 大功 能 , 侵检 测 系统 开始 使用 正 如 iu 7Flr P2 l t 1 _ 】 入

A sr c : o sle t e p r r n e p o lm n R g a x rs in mac i g o rtc l Ie b ta tT ov h e f ma c rb e i e u r E p e s t n f P o o d m c 疽 n hs p p r it d c s a o l o h o a 0 .ti a e r u e n o

中 图 分 类 号 :P0 T31 文 献 标 识码 : A

Pr t c lI e i i a o s a c s d o n e tAn l ss o o o d nt c t n Re e r h Ba e n Co t n a y i f i

C E S uh iS j -h H N h -u ,U i su n ( o eeo o pt ,N nl nv o e ne eho g ,Cagh 4 07 ,C ia C lg f m ue l C r  ̄oa i. f f s cnl y hnsa 10 3 hn ) U D e T o

维普资讯

第3 o卷第 4 期

JI 0珉

国 防 科 技 大 学 学 报 型些

:

:ቤተ መጻሕፍቲ ባይዱ

文章 编号:0 1 46 20 )4 0 2 6 10 —28 (08 0 —0 8 —0

基 于 内容 分 析 的协 议 识别 研 究

陈曙 晖 , 苏金 树

M l.ae S ( F M) w c a eoe S om t vr R gl Epes n . ae n hm sn ̄ f m, nE so u ptr FM MP S , h hcn s n Mt a hs ea eua x r i s B sdo T o po i t t n i u F c e l r so i t a pin h l

( 国防科技大学 计算机学院 , 湖南 长沙 摘 4 07 ) 10 3

要: 为解决多模式 同时匹配 的协议 识别性 能 问题 , 提出 了一种 多模式组 合有 限状 态机 ; To po 以 hm sn

算法为基础 , 出了一 种压缩 e N A构 造算 法 , 提 的 F 该算法通过减少 e 边及其对应状态 , 有效提 高在 协议模 式编 译时 , F N A转换成 D A及 D A最小 化过 程的性能 ; F F 基于上述理论与算法实现 了一种 O ePs 的组合多模 式协 n-as 议识别系统。实验表明 : 结合上述技 术实现的 系统 , 编译 性能 比标准 D A构造过 程提高 了 7 以上 , F 倍 匹配性 能 比 L一i r 7F t 提高 了近 2 。 l e 0倍 关键词 : 网络安全 ; 协议识别 ; 模式匹配 ; 正则表 达式

则表达 式取 代 串模 式 ,nr3 20 开始 使用 正则 表 达 式 , r-使 用 的模 式 也 为正 则 表 达式 。有 关 Sot 从 03年 - Bo 4 正则 表达式 的基 础理 论来 源 于文献 [] 5。