《水利工程概预算》习题集

《水利工程概预算》习题集

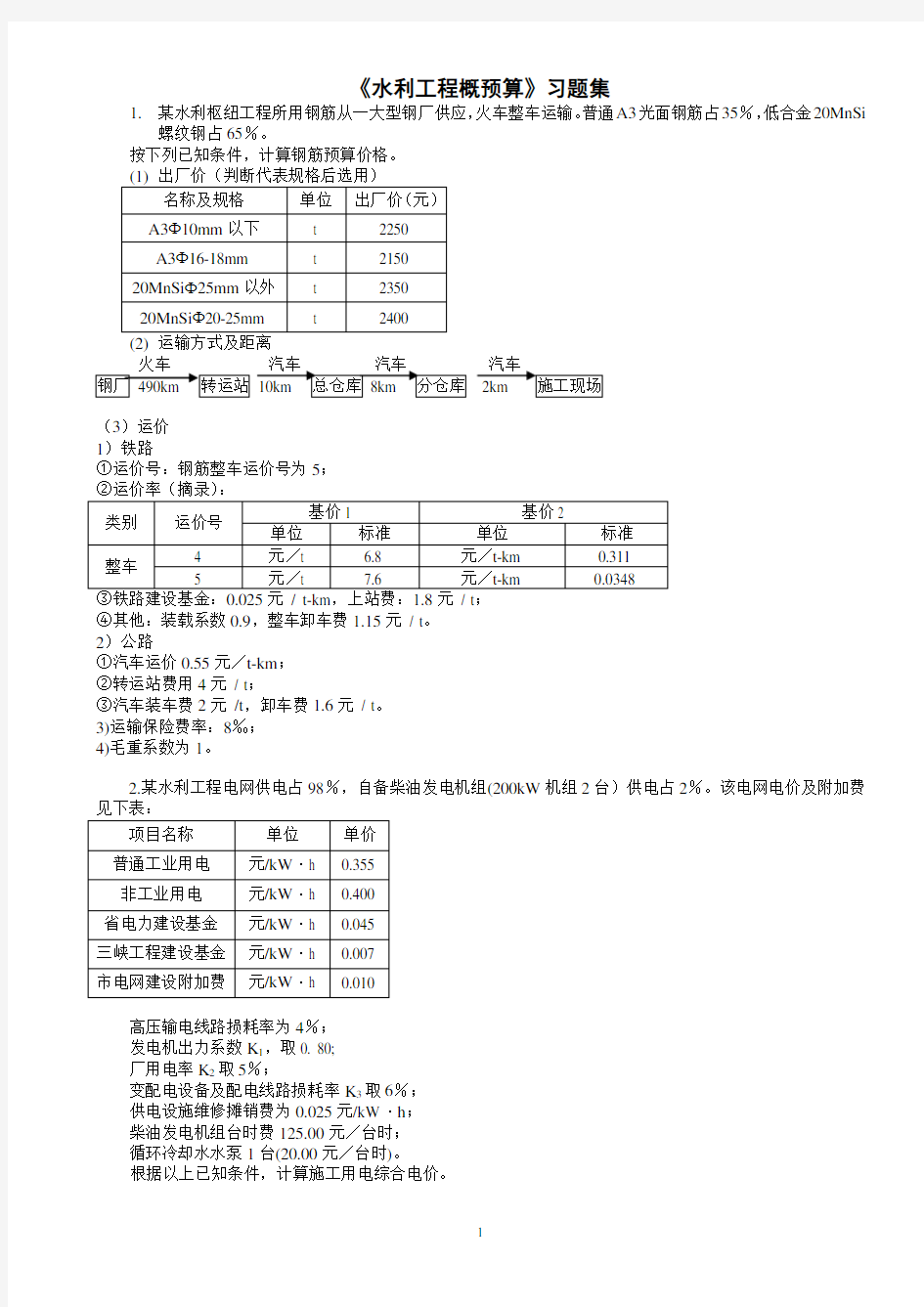

1.某水利枢纽工程所用钢筋从一大型钢厂供应,火车整车运输。普通A3光面钢筋占35%,低合金20MnSi

螺纹钢占65%。

按下列已知条件,计算钢筋预算价格。

(3)运价

1)铁路

①运价号:钢筋整车运价号为5;

④其他:装载系数0.9,整车卸车费1.15元/ t。

2)公路

①汽车运价0.55元/t-km;

②转运站费用4元/ t;

③汽车装车费2元/t,卸车费1.6元/ t。

3)运输保险费率:8‰;

4)毛重系数为1。

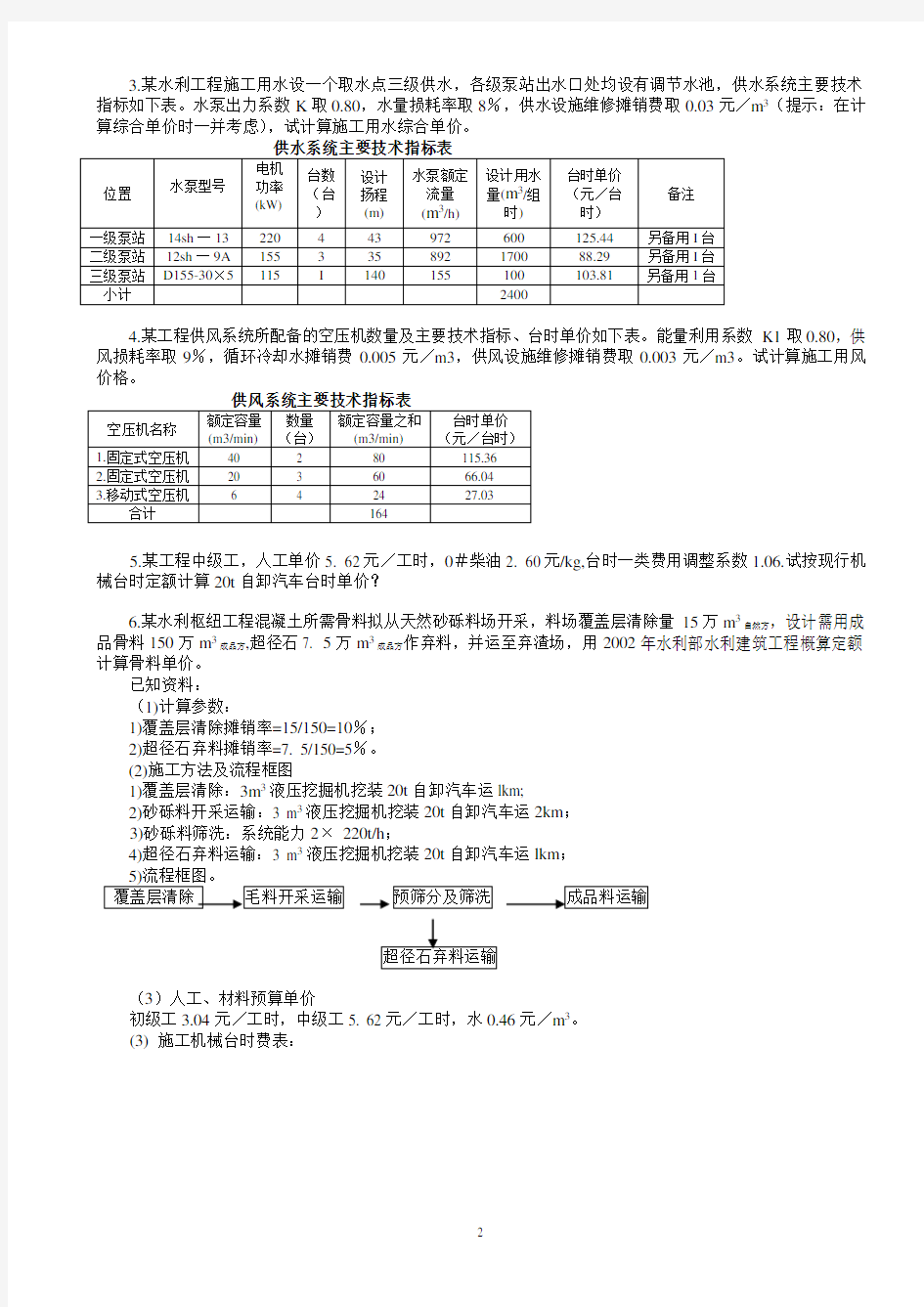

2.某水利工程电网供电占98%,自备柴油发电机组(200kW机组2台)供电占2%。该电网电价及附加费

高压输电线路损耗率为4%;

发电机出力系数K1,取0. 80;

厂用电率K2取5%;

变配电设备及配电线路损耗率K3取6%;

供电设施维修摊销费为0.025元/kW·h;

柴油发电机组台时费125.00元/台时;

循环冷却水水泵1台(20.00元/台时)。

根据以上已知条件,计算施工用电综合电价。

3.某水利工程施工用水设一个取水点三级供水,各级泵站出水口处均设有调节水池,供水系统主要技术指标如下表。水泵出力系数K 取0.80,水量损耗率取8%,供水设施维修摊销费取0.03元/m 3(提示:在计算综合单价时一并考虑),试计算施工用水综合单价。

4.某工程供风系统所配备的空压机数量及主要技术指标、台时单价如下表。能量利用系数K1取0.80,供风损耗率取9%,循环冷却水摊销费0.005元/m3,供风设施维修摊销费取0.003元/m3。试计算施工用风价格。

5.某工程中级工,人工单价5. 62元/工时,0#柴油2. 60元/kg,

台时一类费用调整系数

1.06.

试按现行机械台时定额计算20t 自卸汽车台时单价?

6.某水利枢纽工程混凝土所需骨料拟从天然砂砾料场开采,料场覆盖层清除量15万m 3自然方,设计需用成品骨料150万m 3成品方,超径石

7. 5万m 3成品方作弃料,并运至弃渣场,用2002年水利部水利建筑工程概算定额计算骨料单价。 已知资料: (1)计算参数:

1)覆盖层清除摊销率=15/150=10%; 2)超径石弃料摊销率=7. 5/150=5%。 (2)施工方法及流程框图

1)覆盖层清除:3m 3液压挖掘机挖装20t 自卸汽车运lkm;

2)砂砾料开采运输:3 m 3液压挖掘机挖装20t 自卸汽车运2km ;

3)砂砾料筛洗:系统能力2× 220t/h ;

4)超径石弃料运输:3 m 3液压挖掘机挖装20t 自卸汽车运lkm ;

(3)人工、材料预算单价

初级工3.04元/工时,中级工5. 62元/工时,水0.46元/m 3。

(3) 施工机械台时费表:

7.某水电站地下厂房混凝土衬砌厚度1. 0m,厂房宽22m,采用32. 5 (R)普通水泥、水灰比0.44的C25二级配泵用掺外加剂混凝土,用2×1.5 m3混凝土搅拌楼拌制,l0t自卸汽车露天运500m,洞内运1000m,转30 m3/h 混凝土泵入仓浇注。已知人工、材料、机械台时费及有关费率如下表,试计算该混凝土浇筑概算工程单价。

8.某干堤加固整治工程土堤填筑设计工程量17万m3,施工组织设计为:

(1)土料场覆盖层清除(Ⅱ类土)2.0万m3,采用88kW推土机推运30 m,清除单价(假设直接费)为2.50元/m3。

(2)土料开采用2 m3挖掘机装Ⅲ类土,12t自卸汽车运6. 0km上堤填筑。

(3)土料压实:74kW推土机推平,8-12t羊足碾压实,设计干密度1.70kN/m3。

已知:人工、材料、机械台时单价及有关费率如下表。试计算该工程土堤填筑概算单价?

9.某枢纽工程堆石坝填筑间接利用发电厂房基坑及引水隧洞开挖石渣料,已知条件如下:

(1)堆石料运输:自石渣堆场用2 m3液压挖掘机装石渣(露天),12t自卸汽车运1. 5km上坝卸车。

(2)堆石料压实:74kW推土机推平,13-14t振动碾压实。

(3)人工、材料、机械台时单价及有关费率如下表。

试计算堆石坝填筑概算单价。

10.某工程位于县城镇以外,坝基注水试验透水率为10 -20Lu。设计采用坝基双排帷幕灌浆基础防渗。帷幕灌浆钻孔总进尺1600m,坝基Ⅴ~Ⅷ级岩石层,灌浆总量1300m,钻孔的平均深度18m,帷幕灌浆采用自上而下的施工方法。

已知1)钻机钻岩石层帷幕灌浆孔的定额。(见后)

2)坝基岩石帷幕灌浆的定额(见后)

3)有关基础价格及费率

(1)人工预算单价

工长7.10元/工时;高级工 6. 61元/工时;

中级工 5. 62元/工时;初级工 3.04元/工时。

(2)材料预算价格费:

(3)施工机械台时费

(4)其他直接费费率2%

(5)现场经费费率7%

(6)间接费费率7%

要求:根据已知条件及部颁规定,计算帷幕灌浆工程概算。

11.某河道清淤工程位于县城镇以外,设计清淤量48万m3(Ⅲ类土),工况级别I级,拟采用400m3/h绞吸式挖泥船挖泥,其自挖泥区中心至排泥区中心平均距离1200m,排高8m,挖深8m.。每清淤6万m3安拆一次排泥管,排泥管安拆运距为50m内。

3

注:1.基本排高6m,每增(减)1m,定额乘(除)以1.015;

2.最大挖深l0m;基本挖深6m,每增1m,定额增加系数0.03。

(2)排泥管安拆定额(见后);

(3)绞吸式挖泥船开工展布及收工集合(见后);

(4)有关基础价格及费率:

1)人工预算单价:

中级工 3.87元/工时;初级工 2.27元/工时。

2)施工机械台时费:

11表2

3)其他直接费费率2%;

4)现场经费费率5%;

5)间接费费率5%。

要求:根据已知条件及部颁规定,计算:

1) 400m3/h绞吸式挖泥船挖泥概算单价;

2)清淤工程概算投资。

12.水轮发电机组(主机)生产厂家到安装现场共1500km,其中:(1)卸货火车站一工地设备库,60km;

(2)工地设备库一安装现场,5km;其余为铁路运输。主机出厂价2. 7万元/t,求该主机每吨的运杂费。

13.由国家投资兴建的某大型水电站位于四川省(六类工作区)某县的边远山村,需要安装四台水轮机,其型号为ZZ286-LJ-800,调速器为ST-150,油压装置为YS-8,全套设备自重1750t(其中:主机自重1680t),全套设备平均出厂价为3.0万元/t。全电站水轮机用透平油为1 000t,其油预算单价为6000元/t,主机运杂费率为6.5%,运输保险费率为0.4%,试求两台水轮机所需投资(辅机安装费暂不计)。

已知数据如下:

(1)人工预算单价:

工长:9.22元/工时高级工:8.89元/工时

中级工: 6.91元/工时初级工:4.43元/工时

(2)其他直接费率:3.20%

(3)现场经费费率:50%

(4)间接费费率:50%

(6)税金计算税率:3.22% 3.35% 3.41%

(7)设备采购及保管费费率:0.7%

14.某工程从国外进口主机设备一套,经海运抵达上海港以后再转运工地。已知资料如下,请计算该进口设备费。

(1)设备到岸价(CIF) 418万美元/套

汇率1美元=6.38人民币

(2)设备重量毛重系数5%,净重400t/套

(3)银行手续费0. 5%

(4)外贸手续费 1.5%

(5)进口关税10%

(6)增值税17%

(7)商检费0.24%

(8)港口费150元/t

(9)运杂费同类国产设备由上海港至工地运杂费率6%

(10)同类型国产设备原价 3.2万元/t

(11)运输保险费率0.4%

(12)采购及保管费率按有关规定

15.某电站发电电压设备为15. 75kV,其设备出厂价为480万元,试求安装费。已知条件同计算题13。

16.试计算主要装置性材料及安装工程投资。保护网制安2800m2。金属网预算单价:65元/m2。其余条件同计算题14。

会计基础实务(第二版)课后练习题标准答案

会计基础实务(第二版)课后练习题答案

————————————————————————————————作者:————————————————————————————————日期:

《会计基础实务》(第二版)课后练习题答案 学习情境一: (一)单项选择题 1.D 2.C 3.C 4.D 5.C 6.C 7.C 8.D 9.B 10.C 11.B 12.B 13.B 14.B (二)多项选择题 1.ABD 2.AD 3.BCD 4.ABCD 5.ABC 6.ABD 7.ABCD 8.ABC 9.ABC 10.BC 11.ABCD 12.ABCD (三)判断题 1.Y 2.N 3.Y 4.Y 5.Y 6.Y 7.N 8.Y 9.N 10.Y 11.N 12.N 13.N 14.Y 15.Y 16.Y 17.Y 18.N 19.Y 20.Y

(一)单项选择题 1.B 2.A 3.C 4.D 5.C 6.C 7.D 8.C 9.D 10.A 11.B 12.A 13.C 14.C 15.B 16.B 17.D 18.C 19.D 20.A 21.A 22.D 23.D 24.B 25.B 26.A 27.D 28.B 29.A 30.A 31.D 32.B 33.C 34.D 35.B 36.B 37.B 38.A 39.D 40.B 41.B 42.C 43.D 44.B 45.C 46.A 47.B 48.A 49.C 50.C (二)多项选择题 1.ABCD 2.ACD 3.BD 4.ABC 5.ABCD 6.AC 7.AC 8.AC 9.AC 10.AC 11.ACD 12.ABC 13.ABD 14.BC 15.ABCD 16.ABC 17.AB 18.BD 19.ABCD 20.ABCD 21.ABCD 22.AB 23.CD 24.BCD 25.ACD 26.AD 27.CD 28.AC 29.ABCD 30.AC 31.ABD 32.AB 33.BD 34.ABC 35.ABCD 36.CD 37.CD 38.ABD 39.AD 40.BC 41.BC (三)判断题 1.Y 2.N 3.N 4.Y 5.N 6.Y 7.N 8.Y 9.N 10.Y 11.Y 12.N 13.Y 14.N 15.N 16.Y 17.N 18.N 19.N 20.N 21.Y 22.N 23.N 24.Y 25.N 26.N 27.N 28.N 29.Y 30.Y

信息安全技术试题答案全面

信息安全技术试题及答案 信息安全网络基础: 一、判断题 1. 信息网络的物理安全要从环境安全和设备安全两个角度来考虑。√ 4. 计算机场地在正常情况下温度保持在 18~28 摄氏度。√ 8. 接地线在穿越墙壁、楼板和地坪时应套钢管或其他非金属的保护套管,钢管应与接地线做电气连通.√ 9. 新添设备时应该先给设备或者部件做上明显标记,最好是明显的无法除去的标记 ,以防更换和方便查找赃物。√ 11. 有很高使用价值或很高机密程度的重要数据应采用加密等方法进行保护。√ 12. 纸介质资料废弃应用碎纸机粉碎或焚毁。√ 容灾与数据备份 一、判断题 2. 数据备份按数据类型划分可以分成系统数据备份和用户数据备份。√ 3. 对目前大量的数据备份来说,磁带是应用得最广的介质。√ 7. 数据越重要,容灾等级越高。√ 8. 容灾项目的实施过程是周而复始的。√ 二、单选题 1. 代表了当灾难发生后,数据的恢复程度的指标是 2. 代表了当灾难发生后,数据的恢复时间的指标是 3. 容灾的目的和实质是 A. 数据备份 B.心理安慰 C. 保持信息系统的业务持续性 D.系统的有益补充 4. 容灾项目实施过程的分析阶段,需要进行 A. 灾难分析 B. 业务环境分析 C. 当前业务状况分析 D. 以上均正确 5. 目前对于大量数据存储来说,容量大、成本低、技术成熟、广泛使用的介质是一一一。 A.磁盘 B. 磁带 c. 光盘 D. 自软盘 6. 下列叙述不属于完全备份机制特点描述的是一一一。 A. 每次备份的数据量较大 B. 每次备份所需的时间也就校长 C. 不能进行得太频繁 D. 需要存储空间小

A. 灾难预测 B.灾难演习 C. 风险分析 D.业务影响分析 8、IBM TSM Fastback 是一款什么软件() A、防病毒产品; B、入侵防护产品; C、上网行为管理产品; D、数据存储备份产品 9、IBM TSM Fastback产品使用的什么技术( ) A、磁盘快照; B、文件拷贝; C、ISCSI技术; D、磁盘共享 12、IBM TSM Fastback产品DR(远程容灾)功能备份的是什么() A、应用系统; B、本地备份的数据; C、文件系统; D、数据库 三、多选题 1. 信息系统的容灾方案通常要考虑的要点有一一。 A. 灾难的类型 B. 恢复时间 C. 恢复程度 D. 实用技术 E 成本 2. 系统数据备份包括的对象有一一一。 A. 配置文件 B.日志文件 C. 用户文档 D.系统设备文件 3. 容灾等级越高,则一一一。 A. 业务恢复时间越短 C. 所需要成本越高 B. 所需人员越多 D. 保护的数据越重 要 4、数据安全备份有几种策略() A、全备份; B、增量备份; C、差异备份; D、手工备份 5、建立Disaster Recovery(容灾系统)的前提是什么()多选 A、自然灾害(地震、火灾,水灾...); B、人为灾害(错误操作、黑客攻击、病毒发作...) C、技术风险(设备失效、软件错误、电力失效...) 6、IBM TSM Fastback 可以支持数据库系统包括()多选 A、M S SQL; B、Oracle; C、DB2; D、MY SQL 7、IBM TSM Fastback 可以支持的存储介质包括() A、磁带介质; B、磁盘介质; C、磁带库; D、磁盘柜 基础安全技术 系统安全 一、判断题 防火墙能帮助阻止计算机病毒和蠕虫进入用户的计算机,但该防火墙不能检测或清除已经感染计算机的病毒和蠕虫√ 8. 数据库管理员拥有数据库的一切权限。√ 9. 完全备份就是对全部数据库数据进行备份。√ 二、单选题 系统的用户帐号有两种基本类型,分别是全局帐号和

《信息安全技术》习题及答案

连云港专业技术继续教育—网络信息安全总题库及答案 信息安全技术试题及答案 信息安全网络基础: 一、判断题 1、信息网络的物理安全要从环境安全与设备安全两个角度来考虑。√ 2、计算机场地可以选择在公共区域人流量比较大的地方。× 3、计算机场地可以选择在化工厂生产车间附近。× 4、计算机场地在正常情况下温度保持在18~28 摄氏度。√ 5、机房供电线路与动力、照明用电可以用同一线路。× 6、只要手干净就可以直接触摸或者擦拔电路组件,不必有进一步的措施。× 7、由于传输的内容不同,电力线可以与网络线同槽铺设。× 8、接地线在穿越墙壁、楼板与地坪时应套钢管或其她非金属的保护套管,钢管应与接地线做电气连通、√ 9、新添设备时应该先给设备或者部件做上明显标记,最好就是明显的无法除去的标记,以防更换与方便查找赃物。√ 10、机房内的环境对粉尘含量没有要求。× 11、有很高使用价值或很高机密程度的重要数据应采用加密等方法进行保护。√ 12、纸介质资料废弃应用碎纸机粉碎或焚毁。√ 容灾与数据备份 一、判断题 1、灾难恢复与容灾具有不同的含义。× 2、数据备份按数据类型划分可以分成系统数据备份与用户数据备份。√

3、对目前大量的数据备份来说,磁带就是应用得最广的介质。√ 4、增量备份就是备份从上次完全备份后更新的全部数据文件。× 5、容灾等级通用的国际标准SHARE 78 将容灾分成了六级。× 6、容灾就就是数据备份。× 7、数据越重要,容灾等级越高。√ 8、容灾项目的实施过程就是周而复始的。√ 9、如果系统在一段时间内没有出现问题,就可以不用再进行容灾了。× 二、单选题 1、代表了当灾难发生后,数据的恢复程度的指标就是 A、RPO B、RTO C、NRO D、SDO 2、代表了当灾难发生后,数据的恢复时间的指标就是 A、RPO B、RTO C、NRO D、SD0 3、容灾的目的与实质就是 A、数据备份 B、心理安慰 C、保持信息系统的业务持续性 D、系统的有益补充 4、容灾项目实施过程的分析阶段,需要进行 A、灾难分析 B、业务环境分析 C、当前业务状况分析 D、以上均正确 5、目前对于大量数据存储来说,容量大、成本低、技术成熟、广泛使用的介质就是一一一。 A、磁盘 B、磁带c、光盘D、自软盘 6、下列叙述不属于完全备份机制特点描述的就是一一一。 A、每次备份的数据量较大 B、每次备份所需的时间也就校长 C、不能进行得太频繁 D、需要存储空间小

【人民邮电出版社】杨桂洁主编《会计基础与实务》参考答案

《会计基础与实务》答案第一部分会计入门知识 模块一会计入门【实训一会计要素的识别】表A1.1 甲企业的财务状况 经济内容资产负债所以者权益 库存现金980元980 短期借款200 000元200 000 银行存款余额163 000元163 000 办公用品价值6 820元 6 820 应付外单位货款5 000元 5 000 应收外单位货款37 000元37 000 库存的各种材料物资2200 2 200 机器设备价值32 000元32000 库存商品价值8 000元8000 投资者投入资金45 000元45 000 合计250 000 205 000 45 000 【实训二判断经济业务的类型】表A1.2 各项经济业务的类型 类型经济业务序号 一项资产增加,另一项资产减少 1 10 一项负债增加,另一项负债减少8 一项所有者权益增加,另一项所有者权益减少7 9 一项负债增加,一项所有者权益减少 一项负债减少,一项所有者权益增加 一项资产增加,一项负债增加 5 6 一项资产增加,一项所有者权益增加 4 一项资产减少,一项负债减少 2 3 一项资产减少,一项所有者权益减少 模块二账户与借贷记账法 教学做一体化训练答案【实训1 会计科目的分类】表A2.5 光明公司有关会计资料 项目会计科目资产类负债类所有者权益类成本类损益类 1.房屋及建筑物固定资产√ 2.机器及设备固定资产√ 3.运输汽车固定资产√ 4.库存生产用钢材原材料√ 5.库存燃料原材料√ 6.未完工产品生产成本√ 7.库存完工产品库存商品√ 8.存放在银行的款项银行存款√ 9.出纳人员保管的款项库存现金√ 10.应收某公司的货款应收账款√ 11.6个月期的借款短期账款√ 12.应付给某公司的货款应付账款√ 13.欠交的税金应交税费√ 14.投资者投入的资本实收资本√ 15.支付的广告费用销售费用√

信息安全技术试题答案A

信息安全技术教程习题及答案 第一章概述 一、判断题 1。信息网络的物理安全要从环境安全和设备安全两个角度来考虑。√ 2。计算机场地可以选择在公共区域人流量比较大的地方。× 3。计算机场地可以选择在化工厂生产车间附近.× 4。计算机场地在正常情况下温度保持在 18~28 摄氏度。√ 5. 机房供电线路和动力、照明用电可以用同一线路。× 6。只要手干净就可以直接触摸或者擦拔电路组件,不必有进一步的措施。× 7. 备用电路板或者元器件、图纸文件必须存放在防静电屏蔽袋内,使用时要远离静电敏感器件。√ 8. 屏蔽室是一个导电的金属材料制成的大型六面体,能够抑制和阻挡电磁波在空气中传播.√ 9。屏蔽室的拼接、焊接工艺对电磁防护没有影响.× 10. 由于传输的内容不同,电力线可以与网络线同槽铺设。× 11. 接地线在穿越墙壁、楼板和地坪时应套钢管或其他非金属的保护套管,钢管应与接地线做电气连通.√ 12。新添设备时应该先给设备或者部件做上明显标记,最好是明显的无法除去的标记 ,以防更换和方便查找赃物。√ 13.TEMPEST 技术,是指在设计和生产计算机设备时,就对可能产生电磁辐射的元器件、集成电路、连接线、显示器 等采取防辐射措施于从而达到减少计算机信息泄露的最终目的。√ 14. 机房内的环境对粉尘含量没有要求.× 15. 防电磁辐射的干扰技术,是指把干扰器发射出来的电磁波和计算机辐射出来的电磁波混合在一起,以掩盖原泄露信 息的内容和特征等,使窃密者即使截获这一混合信号也无法提取其中的信息。√ 16。有很高使用价值或很高机密程度的重要数据应采用加密等方法进行保护。√ 17. 纸介质资料废弃应用碎纸机粉碎或焚毁。√ 二、单选题 1. 以下不符合防静电要求的是 A。穿合适的防静电衣服和防静电鞋 B. 在机房内直接更衣梳理 C。用表面光滑平整的办公家具 D. 经常用湿拖布拖地 2。布置电子信息系统信号线缆的路由走向时,以下做法错误的是 A. 可以随意弯折 B. 转弯时,弯曲半径应大于导线直径的 10 倍 C。尽量直线、平整 D. 尽量减小由线缆自身形成的感应环路面积 3。对电磁兼容性 (Electromagnetic Compatibility,简称 EMC)标准的描述正确的是 A. 同一个国家的是恒定不变的 B. 不是强制的 C。各个国家不相同 D. 以上均错误 4。物理安全的管理应做到 A. 所有相关人员都必须进行相应的培训,明确个人工作职责 B。制定严格的值班和考勤制度,安排人员定期检查各种设备的运行情况 C。在重要场所的迸出口安装监视器,并对进出情况进行录像

信息安全技术题库及答案(全部)最新版本

防电磁辐射的干扰技术,是指把干扰器发射出来的电磁波和计算机辐射出来的电磁波混合在一起,以掩盖原泄露信息的内容和特征等,使窃密者即使截获这一混合信号也无法提取其中的信息。 正确 基于网络的漏洞扫描器由组成。abcde A、漏洞数据库模块 B、用户配置控制台模块 C、扫描引擎模块 D、当前活动的扫找知识库模块 E、结果存储器和报告生成工具 基于内容的过滤技术包括。A、内容分级审查B、关键字过滤技术C、启发式内容过滤技?? 加密技术是信息安全技术的核心。对 完全备份就是全部数据库数据进行备份。正确 纸介质资料废弃应用啐纸机粉啐或焚毁。正确 权限管理是安全管理机制中的一种。正确 信息安全技术教程习题及答案 第一章概述 一、判断题 1. 信息网络的物理安全要从环境安全和设备安全两个角度来考虑。√ 2. 计算机场地可以选择在公共区域人流量比较大的地方。× 3. 计算机场地可以选择在化工厂生产车间附近。× 4. 计算机场地在正常情况下温度保持在18~28 摄氏度。√ 5. 机房供电线路和动力、照明用电可以用同一线路。× 6. 只要手干净就可以直接触摸或者擦拔电路组件,不必有进一步的措施。× 7. 备用电路板或者元器件、图纸文件必须存放在防静电屏蔽袋内,使用时要远离静电敏感器件。√ 8. 屏蔽室是一个导电的金属材料制成的大型六面体,能够抑制和阻挡电磁波在空气中传播。√ 9. 屏蔽室的拼接、焊接工艺对电磁防护没有影响。× 10. 由于传输的内容不同,电力线可以与网络线同槽铺设。× 11. 接地线在穿越墙壁、楼板和地坪时应套钢管或其他非金属的保护套管,钢管应与接地线做电气连通.√ 12. 新添设备时应该先给设备或者部件做上明显标记,最好是明显的无法除去的标记,以防更换和方便查找赃物。√ 13.TEMPEST 技术,是指在设计和生产计算机设备时,就对可能产生电磁辐射的元器件、集成电路、连接线、显示器 等采取防辐射措施于从而达到减少计算机信息泄露的最终目的。√ 14. 机房内的环境对粉尘含量没有要求。× 15. 防电磁辐射的干扰技术,是指把干扰器发射出来的电磁波和计算机辐射出来的电磁波混合在一起,以掩盖原泄露信息的内容和特征等,使窃密者即使截获这一混合信号也无法提取其中的信息。√

微生物学习题及答案

绪论 一、填空题 1、微生物学作为一门学科,是从显微镜开始的,其发展经历的三个时期是________、________ 、________ 和__________。 2、微生物学的奠基人是_______。 二、判断是非 1、巴斯德是一位著名的微生物学家,他第一个在显微镜下看到微生物的个体形态。 2、因为显微镜稀少,列文虎克逝世后微生物学未能迅速发展。 ( ) 3、病原菌学说最初是由科学家柯赫提出来的。 ( ) 三、名词解释 1、微生物:指大量的、极其多样的、不借助显微镜看不见的微小生物类群的总称。 2、微生物学:是研究微生物在一定条件下的形态结构、生理生化、遗传变异以及微生物的进化、分类、生态等 生命活动规律及其应用的一门学科。 四、选择题 1、微生物的研究从形态描述推进到生理学研究阶段,以哪两位为代表的科学家揭露了微生物是造成腐败发酵和 人畜疾病的原因。 A、巴斯德、列文虎克 B、柯赫、列文虎克 C、巴斯德、柯赫 D、巴斯德、弗莱明 2、第一个发现微生物的人是。 A、列文虎克 B、柯赫 C、巴斯德 D、斯坦利 3、菌种的分离、培养、接种、染色等研究微生物的技术的发明者是。 A、巴斯德 B、柯赫 C、吕文虎克 D、别依林克 4、自然发生说的理论认为。 A、微生物来自无生命的物质 B、大动物中发现有系统发育 C、人类是从类人猿进化的 D、病毒是从细菌退化的。 5、巴斯德采用曲颈瓶试验来。 A、驳斥自然发生说 B、证明微生物致病 C、认识到微生物的化学结构 D、提出细菌和原生动物分类系统。 五、问答题 1、什么是微生物?它包括那些种类? 2、微生物的一般特性是什么? 3、微生物学发展的各个时期有哪些主要成就? 第一章细菌 第一节细菌的形态与结构 一、名词解释 l、细菌2、中介体3、质粒4、异染颗粒5、荚膜6、鞭毛7、芽胞8、L型细菌 二、填空题

会计基础与实务习题集

会计基础与实务习题集 练习题一 一、选择题 l.会计核算采用的主要计量单位是( )。 A.劳动计量单位 B.时间计量单位 C.货币计量单位 D.实物计量单位 2.反映企业经营成果的会计要素是( )。 A.收入、费用和利润 B.资产、负债和所有者权益 C.收入、资产和负债 D.资产、负债和利润 3.广东某企业在一定会计期间的利润是300万元,费用是250万元,则收入是( )。 万元万元万元万元 4.会计科目按( )不同,可以分为总分类科目和明细分类科目。" A.会计要素 B.用途和结构 C.核算的经济内容 D.提供核算指标的详细程度 5.( )是根据总分类科目设置的,用来对会计要素具体内容进行总括核算的账户。

A.总分类账户 B.明细分类账户 C.总分类账户和明细分类账户 D.分类账 6.复式记账法,是对每一笔经济业务事项都要在( )相互联系的账户中进行登记。 A.两个 B. 三个 C.一个 D.两个或两个以上 7.资产类账户的期末余额一般在( )。 A.借方 B.贷方 C.借方或贷方 D.一般无期末余额 8.( )是以"借"和"贷"为记账符号的一种复式记账方法。 A.借贷记账法 B.复式记账法 C.单式记账法 D.增减记账法 9.某账户的有关记录如下: 账户 期末70 000 则该账户期初余额为( )。 000 000

10.某企业应收账款总分类账户期初余额为1 600元,明细账分别为;甲厂借方800元,乙厂借方500元,则丙厂为( )o A.借方300元 B.贷方300元 C.借方1300元 D.贷方1300元 11.负债类账户的期末余额一般在( )。 A.借方 B.贷方 C.借方或贷方 D.一般无期末余额 12.佛山市某企业资产总额为100万元,发生以下三笔经济业务 1)向银行借款20万元存入银行; 2)用银行存款偿还付款5万元; 3)收回应收账款4万元存入银行。 其资产总额为( )。 万元万元万元万元 13.某账户的有关记录如下: 借方账户贷方

信息安全技术试题答案E.docx

信息安全技术试题答案E 信息安全试题(1/共3) 一、单项选择题(每小题2分,共20分) 1._________________________ 信息安全的基木属性是o A.保密性 B.完整性 C.可用性、可控性、可靠性 D. A, B, C都是 2?假设使用一种加密算法,它的加密方法很简单:将每一个字母加5,即a加密成f。这种算法的密钥就是5,那么它属于 ________ o A.对称加密技术 B.分组密码技术 C.公钥加密技术 D.单向函数密码技术 3.密码学的目的是 ____ o A.研究数据加密 B.研究数据解密 C.研究数据保密 D.研究信息安全 4.A方有—?对密钥(KA公开,KA秘密),B方有-?对密钥(KB公开,KB秘密),A方向B方发送数字签名M,对信息M加密为:W = KB公开(KA秘密(M))。B方收到密文的解密方案是_______ o A. KB公开(KA秘密(M' )) B. KA公开(KA公开(M')) C. KA公开(KB秘密(M‘ )) D. KB秘密(KA秘密(M')) 5.数字签名要预先使用单向Hash函数进行处理的原因是______ o A.多一道加密工序使密文更难破译 B.提高密文的计算速度 C.缩小签名密文的长度,加快数字签名和验证签名的运算速度 D.保证密文能正确还原成明文 6.身份鉴别是安全服务小的重要一环,以下关于身份鉴别叙述不正确的是—o

A.身份鉴别是授权控制的基础 B.身份鉴别一般不用提供双向的认证 C.目前-?般采用基于对称密钥加密或公开密钥加密的方法 D.数字签名机制是实现身份鉴别的重要机制 7.防火墙用于将Internet和内部网络隔离______ 。 A.是防止Internet火灾的硬件设施 B.是网络安全和信息安全的软件和駛件设施 C.是保护线路不受破坏的软件和硬件设施 D.是起抗电磁干扰作川的硬件设施 8.PKI支持的服务不包括_____ 。 A.非对称密钥技术及证书管理 B.日录服务 C.对称密钥的产生和分发 D.访问控制服务9.设哈希函数H 128个可能的输出(即输出长度为128位),如果II的k个随机输入屮至少有两个产生相同输岀的概率人于0. 5, 则k约等于—。 A. 2128 B. 264 C. 2 D. 2 10. Bell-LaPadula模型的出发点是维护系统的______ ,而Bibd模型与 Bell-LaPadula模型完全对立,它修正了Bell-LaPadula模型所忽略的信息的_______ 问题。它们存在共同的缺点:直接绑定主体与客体,授权工作困难。 A.保密性可用性 B.可用性保密性 C.保密性完整性 D.完整性保密性 二、填空题(每空1分,共20分) 1.ISO 7498-2确定了五大类安全服务,即鉴别、访问控制、数据保密性、数据完整性和不可否认。同吋,ISO 7498-2也确定了八类安全机制,即加密机制、数据签名机制、访问控制机制、数据完整性机制、认证交换、业务填充机制、路由控制机制和公证机制。

微生物学试题库及答案

微生物学练习题 0绪论 五,问答题 1.微生物根据大小,结构,化学组成分为哪三大类微生物各大类微生物有何特点包括哪些种类的微生物 1细菌的形态与结构 一,填空题 1.测量细菌大小用以表示的单位是___________. 2.细菌按其外形分为_________,___________,___________三种类型. 3.细菌的基本结构有___________,____________,____________三种. 4.某些细菌具有的特殊结构是_______,_______,________,________四种. 5.细菌细胞壁最基本的化学组成是____________. 6.革兰阳性菌细胞壁的化学组成除了有肽聚糖外,还有____________. 7.革兰阴性菌细胞壁的化学组成主要有___________和___________. 8.菌毛分为____________和___________两种. 9.在消毒灭菌时应以杀死___________作为判断灭菌效果的指标. 10.细菌的形态鉴别染色法最常用的是___________,其次是_________. 三,选择题 【A型题】 1.保护菌体,维持细菌的固有形态的结构是 A.细胞壁 B.细胞膜 C.细胞质 D.细胞浆 E.包膜 2.革兰阳性菌细胞壁中的磷壁酸的作用是 A.抗吞噬作用 B.溶血作用 C.毒素作用 D.侵袭酶作用 E.粘附作用 3.细菌核糖体的分子沉降系数为 A.30S B.40S C.60S D.70S E.80S 4.普通光学显微镜用油镜不能观察到的结构为 A.菌毛 B.荚膜 C.鞭毛 D.芽胞 E.包涵体 5.下列哪类微生物属于非细胞型微生物 A.霉菌 B.腮腺炎病毒 C.放线菌 D.支原体 E.立克次体 6.下列中不是细菌的基本结构的是 A.细胞壁 B.细胞膜 C.细胞质 D.核质 E.荚膜 7.革兰阴性菌细胞壁中与致病性密切相关的重要成分是 A.特异性多糖 B.脂蛋白 C.肽聚糖 D.脂多糖 E. 微孔蛋白 8.普通菌毛主要与细菌的 A.运动有关 B.致病性有关

最新信息安全技术试题答案D

信息安全技术试题答 案D

综合习题 一、选择题 1. 计算机网络是地理上分散的多台(C)遵循约定的通信协议,通过软硬件互联的系统。 A. 计算机 B. 主从计算机 C. 自主计算机 D. 数字设备 2. 密码学的目的是(C)。 A. 研究数据加密 B. 研究数据解密 C. 研究数据保密 D. 研究信息安全 3. 假设使用一种加密算法,它的加密方法很简单:将每一个字母加5,即a加密成f。这种算法的密钥就是5,那么它属于(A)。 A. 对称加密技术 B. 分组密码技术 C. 公钥加密技术 D. 单向函数密码技术 4. 网络安全最终是一个折衷的方案,即安全强度和安全操作代价的折衷,除增加安全设施投资外,还应考虑(D)。 A. 用户的方便性 B. 管理的复杂性 C. 对现有系统的影响及对不同平台的支持 D. 上面3项都是 5.A方有一对密钥(KA公开,KA秘密),B方有一对密钥(KB公开,KB 秘密),A方向B方发送 数字签名M,对信息M加密为:M’= KB公开(KA秘密(M))。B方收到密文的解密方案是 (C)。

A. KB公开(KA秘密(M’)) B. KA公开(KA公开(M’)) C. KA公开(KB秘密(M’)) D. KB秘密(KA秘密(M’)) 6. “公开密钥密码体制”的含义是(C)。 A. 将所有密钥公开 B. 将私有密钥公开,公开密钥保密 C. 将公开密钥公开,私有密钥保密 D. 两个密钥相同 二、填空题 密码系统包括以下4个方面:明文空间、密文空间、密钥空间和密码算法。 解密算法D是加密算法E的逆运算。 常规密钥密码体制又称为对称密钥密码体制,是在公开密钥密码体制以前使用的密码体制。 如果加密密钥和解密密钥相同,这种密码体制称为对称密码体制。 DES算法密钥是 64 位,其中密钥有效位是 56 位。 RSA算法的安全是基于分解两个大素数的积的困难。 公开密钥加密算法的用途主要包括两个方面:密钥分配、数字签名。 消息认证是验证信息的完整性,即验证数据在传送和存储过程中是否被篡改、重放或延迟等。 MAC函数类似于加密,它于加密的区别是MAC函数不可逆。 10.Hash函数是可接受变长数据输入,并生成定长数据输出的函数。 三、问答题 1.简述主动攻击与被动攻击的特点,并列举主动攻击与被动攻击现象。 主动攻击是攻击者通过网络线路将虚假信息或计算机病毒传入信息系统内部,破坏信息的真实性、完整性及系统服务的可用性,即通过中断、伪造、篡改和重排信息内容造成信息破坏,使系统无法正常运行。被动攻击是攻击者非常截

微生物学习题与答案5

第五章微生物代谢习题 一、选择题 1. Lactobacillus是靠__________产能 A.发酵 B.呼吸 C.光合作用 2.自然界中的大多数微生物是靠_________产能。 A.发酵 B.呼吸 C.光合磷酸化 3. 在原核微生物细胞中单糖主要靠__________途径降解生成丙酮酸。 A.EMP B.HMP C.ED 4.Pseudomonas是靠__________产能。 A.光合磷酸化 B.发酵 C.呼吸 5. 在下列微生物中能进行产氧的光合作用 A.链霉菌 B.蓝细菌 C.紫硫细菌 6.合成氨基酸的重要前体物α-酮戊二酸来自_________。 A.EMP途径 B.ED途径 C.TCA循环 7.反硝化细菌进行无氧呼吸产能时,电子最后交给________。 A.无机化合物中的氧 B.O2 C.中间产物 8.参与肽聚糖生物合成的高能磷酸化合物是: A.ATP B.GTP C.UTP 9.细菌PHB生物合成的起始化合物是: A.乙酰CoA B.乙酰ACP C.UTP 10.下列光合微生物中,通过光合磷酸化产生NADPH2的微生物是: A.念珠藻 B.鱼腥藻.A、B两菌 二、是非题 1. EMP途径主要存在于厌氧生活的细菌中。 2. 乳酸发酵和乙酸发酵都是在厌氧条件下进行的。 3. 一分子葡萄糖经正型乳酸发酵可产2个ATP,经异型乳酸发酵可产1个ATP。 4. 葡萄糖彻底氧化产生30个ATP,大部分来自糖酵解。 5. 丙酮丁醇发酵是在好气条件下进行的,该菌是一种梭状芽胞杆菌。 6. UDP—G,UDP—M是合成肽聚糖的重要前体物,它们是在细胞质内合成的。 7. ED途径主要存在于某些G-的厌氧菌中。 8. 在G-根瘤菌细胞中存在的PHB是脂肪代谢过程中形成的β-羟基丁酸聚合生成的。 9. 维生素、色素、生长剌激素、毒素以及聚β-羟基丁酸都是微生物产生的次生代谢产物。 10. 微生物的次生代谢产物是微生物主代谢不畅通时,由支路代谢产生的。 11. 枯草杆菌细胞壁中的磷壁酸为甘油磷壁酸。

信息安全复习题(含答案)

信息安全复习题 一、多选题 1. 在互联网上的计算机病毒呈现出的特点是____。ABCD A 与因特网更加紧密地结合,利用一切可以利用的方式进行传播 B 所有的病毒都具有混合型特征,破坏性大大增强 C 因为其扩散极快,不再追求隐蔽性,而更加注重欺骗性 D 利用系统漏洞传播病毒 E 利用软件复制传播病毒 2. 全国人民代表大会常务委员会《关于维护互联网安全的决定》规定,利用互联网实施违法行为,尚不构成犯罪的,对直接负责的主管人员和其他直接责任人员,依法给予____或者____。AB A 行政处分 B 纪律处分 C 民事处分 D 刑事处分 3. 《计算机信息网络国际联网安全保护管理办法》规定,任何单位和个人不得从事下列危害计算机信息网络安全的活动____。ABCD A 故意制作、传播计算机病毒等破坏性程序的 B 未经允许,对计算机信息网络功能进行删除、修改或者增加的 C 未经允许,对计算机信息网络中存储、处理或者传输的数据和应用程序进行删除、修改或者增加的 D 未经允许,进入计算机信息网络或者使用计算机信息网络资源的 4. 用于实时的入侵检测信息分析的技术手段有____。AD A 模式匹配 B 完整性分析 C 可靠性分析 D 统计分析 E 可用性分析 214. 《互联网上网服务营业场所管理条例》规定,____负责互联网上网服务营业场所经营许可审批和服务质量监督。ABC A 省电信管理机构 B 自治区电信管理机构 C 直辖市电信管理机构

D 自治县电信管理机构 E 省信息安全管理机构 5. 《互联网信息服务管理办法》规定,互联网信息服务提供者不得制作、复制、发布、传播的信息内容有。ADE A 损害国家荣誉和利益的信息 B 个人通信地址 C 个人文学作品 D 散布淫秽、色情信息 E 侮辱或者诽谤他人,侵害他人合法权益的信息 6. 《计算机信息系统安全保护条例》规定,____由公安机关处以警告或者停机整顿。ABCDE A 违反计算机信息系统安全等级保护制度,危害计算机信息系统安全的 B 违反计算机信息系统国际联网备案制度的 C 有危害计算机信息系统安全的其他行为的 D 不按照规定时间报告计算机信息系统中发生的案件的 E 接到公安机关要求改进安全状况的通知后,在限期内拒不改进的 7. 与计算机有关的违法案件,要____,以界定是属于行政违法案件,还是刑事违法案件。ABD A 根据违法行为的情节和所造成的后果进行界定 B 根据违法行为的类别进行界定 C 根据违法行为人的身份进行界定 D 根据违法行为所违反的法律规范来界定 8. 对于违法行为的行政处罚具有的特点是____。ABCD A 行政处罚的实施主体是公安机关 B 行政处罚的对象是行政违法的公民、法人或其他组织 C 必须有确定的行政违法行为才能进行行政处罚 D 行政处罚具有行政强制性 9.___是行政处罚的主要类别。ABCDE A 人身自由罚 B 声誉罚 C 财产罚 D 资格罚 E 责令作为与不作为罚 10. 互联网服务提供者和联网使用单位应当落实的互联网安全保护技术措施包括____ ABCD A 防范计算机病毒、网络入侵和攻击破坏等危害网络安全事项或者行为的技术措施 B 重要数据库和系统主要设备的冗灾备份措施

《会计基础与实务》课件与习题答案习题与实训参考答案

第一部分习题与实训答案 一、单项选择题 1、C 2、C 3、C 4、B 5、C 6、D 7、C 8、D 9、A 10、B 11、A 12、A 13、A 14、D 15、D 16、C 17、B 18、A 19、D 20、B 21、A 22、C 23、B 24、A 25、B 26、A 27、B 28、B 29、B 30、D 31、C 32、D 33、A 34、D 35、B 二、多项选择题 1、ABDE 2、ABCDE 3、ABC 4、ABCD 5、ABCDE 6、AB 7、ACD 8、ABDE 9、ACDE 10、AD 11、ACD 12、BCDE 13、ABC 14、DEF 15、ABDE 16、ACD 17、ABCD 18、ABD 19、ABDE 20、ABD 21、CD 22、CD 23、AB 24、BCD 25、ABCDE 三、判断题 1、√ 2、× 3、× 4、√ 5、× 6、× 7、× 8、√ 9、√10、×11、√12、×13、×14、√15、√16、√17、×18、√19、√20、√21、×22、×23、× 四、单项实训题 资产=5 000+150 000+540 000+300 000+20 000+2 000+250 000+50 000=1 317 000 负债=500 000+60 000+26 000+12 000=598 000 所有者权益=399 000+320 000=719 000

[ 资产987 000=负债467 000+所有者权益520 000 [实训题五] 略 [实训题六] 会计分录: (1)借:银行存款120 000 贷:实收资本120 000 (2)借:应交税费20 000 贷:银行存款20 000 (3)借:固定资产18 000 贷:银行存款18 000 (4)借:银行存款35 000 库存现金 5 000 贷:应收账款40 000

信息安全技术试题答案C

信息安全技术试题答案C 1、通常为保证信息处理对象的认证性采用的手段是___C_______ A、信息加密和解密 B、信息隐匿 C、数字签名和身份认证技术 D、数字水印 2、关于Diffie-Hellman算法描述正确的是____B______ A、它是一个安全的接入控制协议 B、它是一个安全的密钥分配协议 C、中间人看不到任何交换的信息 D、它是由第三方来保证安全的 3、以下哪一项不在证书数据的组成中? _____D_____ A、版本信息 B、有效使用期限 C、签名算法 D、版权信息 4、关于双联签名描述正确的是____D______ A、一个用户对同一消息做两次签名 B、两个用户分别对同一消息签名 C、对两个有联系的消息分别签名 D、对两个有联系的消息同时签名 5、Kerberos中最重要的问题是它严重依赖于____C______ A、服务器 B、口令 C、时钟 D、密钥 6、网络安全的最后一道防线是____A______ A、数据加密 B、访问控制

C、接入控制 D、身份识别 7、关于加密桥技术实现的描述正确的是____A______ A、与密码设备无关,与密码算法无关 B、与密码设备有关,与密码算法无关 C、与密码设备无关,与密码算法有关 D、与密码设备有关,与密码算法有关 8、身份认证中的证书由____A______ A、政府机构发行 B、银行发行 C、企业团体或行业协会发行 D、认证授权机构发行 9、称为访问控制保护级别的是____C______ A、C1 B、B1 C、C2 D、B2 10、DES的解密和加密使用相同的算法,只是将什么的使用次序反过来? ____C______ A、密码 B、密文 C、子密钥 D、密钥 11、PKI的性能中,信息通信安全通信的关键是_____C_____ A、透明性 B、易用性 C、互操作性 D、跨平台性

清华信息安全习题及答案

1.replay attack :重放攻击 攻击者窃听一个正常的通信双方的通信包,然后重新发送这些数据包来欺骗某一方来完成与上次相同的通信流程。一般通过唯一的序列号或者时间戳来防止重放攻击。所谓重放攻击就是攻击者发送一个目的主机已接收过的包,来达到欺骗系统的目的,主要用于身份认证过程。为了抵御重放攻击,现在的身份认证一般采用挑战应答方式。 2.cryptanalysis :密码分析 5种方式 3.brute-force attack : 暴力攻击 一般指攻击者使用暴力手段来达到攻击目的,比如猜测密码,DOS等拒绝服务攻击。 4.CRL : 证书注销列表 CA发布的过期或者废止的证书的序列号。 5.TLS : 传输层安全 安全套接层(SSL)及其新继任者传输层安全(TLS)是在互联网上提供保密安全信道的加密协议,为诸如网站、电子邮件、网上传真等等数据传输进行保密。SSL 3.0和TLS 1.0有轻微差别,但两种规范其实大致相同。工作在传输层,独立于上层应用,给应用提供一个安全的点点通信隧道。 6.PGP : pretty good privacy 一个基于RSA公匙加密体系的邮件加密软件。主要用来解决身份鉴别和保密性的安全问题。 7.ISAKMP : Internet 安全合约/密钥管理协议 是IPsec 体系结构中的一种主要协议。该协议结合认证、密钥管理和安全连接等概念来建立政府、商家和因特网上的私有通信所需要的安全。提供自动建立安全关联和管理密钥的功能。 8.Dual-homed Bastion 双宿堡垒主机[两个网卡,两个网络] 两个网卡,通常一个连接内部网络,一个连接外部网络,在应用层提供代理服务。

微生物学-试题库(附答案)

微生物学-试题库(附答案)

第一章原核微生物试题 一、选择题 10001 通常链霉菌可通过以下方式进行繁殖 A. 出芽繁殖 B. 分生孢子 C. 孢囊孢子 D. 芽孢子 答 :( ) 10002 Bacillus subtilis 在生长发育的一定时期能形成: A. 孢囊 B. 芽胞 C. 伴胞晶体 D. 子实体 答:( ) 10003 芽胞细菌的繁殖是依靠 : A. 芽胞 B. 裂殖 C. 出芽 D. 藻殖段 答 :( )

10004 细菌的繁殖首先开始于 : A. 膜的分裂 B. 壁的分裂 C. DNA 的复制 答 :( ) 10005 细菌的繁殖主要靠 : A. 二分分裂 B. 纵裂 C. 出芽 答 :( ) 10006 下列微生物属于原核微生物的是: A. 细菌 B. 霉菌 D. 酵母菌 D. 单细胞藻类 答 :( ) 10007 自然界中分离到的细菌 , 形态各种各样 , 其中种类最多的是 : A. 球菌 B. 螺旋菌

C. 放线菌 D. 杆菌 答 :( ) 10008 最主要的产芽胞细菌是 : A. 革兰氏阳性杆菌 B. 球菌 C. 螺旋菌 D. 产甲烷细菌 答 :( ) 10009 细菌细胞中的 P 素贮藏颗粒是 : A. 羧酶体 B. 淀粉粒 C. 聚-β-羟基丁酸 D. 异染粒 答 :( ) 10010 原核细胞中特有的 C 源贮藏颗粒是 : A. 异染粒 , B. 肝糖粒 C. 淀粉粒 D. 聚-β- 羟基丁酸

答 :( ) 10011 Micrococcus 的译名为 A. 链球菌属 B. 微球菌属 C. 小单胞菌属 D. 四联球菌属 答 :( ) 10012 Bacillus 的译名为 : A. 假单胞菌属 B. 乳酸杆菌属 C. 梭菌属 D. 芽胞杆菌属 答 :( ) 10013 假单胞菌属的拉丁文属名为 : A. Xanthomonas B. Nitrobacter C. Pseudomonas D. Escherichia 答 : ( ) 10014 放线菌的菌体呈分枝丝状体 , 因此它是一种 :

会计基础实务(第二版)课后练习题答案

《会计基础实务》(第二版)课后练习题答案 学习情境一: (一)单项选择题 1.D 2.C 3.C 4.D 5.C 6.C 7.C 8.D 9.B 10.C 11.B 12.B 13.B 14.B (二)多项选择题 1.ABD 2.AD 3.BCD 4.ABCD 5.ABC 6.ABD 7.ABCD 8.ABC 9.ABC 10.BC 11.ABCD 12.ABCD (三)判断题 1.Y 2.N 3.Y 4.Y 5.Y 6.Y 7.N 8.Y 9.N 10.Y 11.N 12.N 13.N 14.Y 15.Y 16.Y 17.Y 18.N 19.Y 20.Y

(一)单项选择题 1.B 2.A 3.C 4.D 5.C 6.C 7.D 8.C 9.D 10.A 11.B 12.A 13.C 14.C 15.B 16.B 17.D 18.C 19.D 20.A 21.A 22.D 23.D 24.B 25.B 26.A 27.D 28.B 29.A 30.A 31.D 32.B 33.C 34.D 35.B 36.B 37.B 38.A 39.D 40.B 41.B 42.C 43.D 44.B 45.C 46.A 47.B 48.A 49.C 50.C (二)多项选择题 1.ABCD 2.ACD 3.BD 4.ABC 5.ABCD 6.AC 7.AC 8.AC 9.AC 10.AC 11.ACD 12.ABC 13.ABD 14.BC 15.ABCD 16.ABC 17.AB 18.BD 19.ABCD 20.ABCD 21.ABCD 22.AB 23.CD 24.BCD 25.ACD 26.AD 27.CD 28.AC 29.ABCD 30.AC 31.ABD 32.AB 33.BD 34.ABC 35.ABCD 36.CD 37.CD 38.ABD 39.AD 40.BC 41.BC (三)判断题 1.Y 2.N 3.N 4.Y 5.N 6.Y 7.N 8.Y 9.N 10.Y 11.Y 12.N 13.Y 14.N 15.N 16.Y 17.N 18.N 19.N 20.N 21.Y 22.N 23.N 24.Y 25.N 26.N 27.N 28.N 29.Y 30.Y

网络与信息安全技术考试试题及答案

网络与信息安全技术A卷 一、单项选择题(每小题2分,共20分) 1.信息安全的基本属性是___。 A. 保密性 B.完整性 C. 可用性、可控性、可靠性 D. A,B,C都是 2.假设使用一种加密算法,它的加密方法很简单:将每一个字母加5,即a加密成f。这种算法的密钥就是5,那么它属于___。 A. 对称加密技术 B. 分组密码技术 C. 公钥加密技术 D. 单向函数密码技术 3.密码学的目的是___。 A. 研究数据加密 B. 研究数据解密 C. 研究数据保密 D. 研究信息安全 4.A方有一对密钥(K A公开,K A秘密),B方有一对密钥(K B公开,K B秘密),A方向B方发送数字签名M,对信息M加密为:M’= K B公开(K A秘密(M))。B 方收到密文的解密方案是___。 A. K B公开(K A秘密(M’)) B. K A公开(K A公开(M’)) C. K A公开(K B秘密(M’)) D. K B秘密(K A秘密(M’))5.数字签名要预先使用单向Hash函数进行处理的原因是___。 A. 多一道加密工序使密文更难破译 B. 提高密文的计算速度 C. 缩小签名密文的长度,加快数字签名和验证签名的运算速度 D. 保证密文能正确还原成明文 6.身份鉴别是安全服务中的重要一环,以下关于身份鉴别叙述不正确的是__。 A. 身份鉴别是授权控制的基础 B. 身份鉴别一般不用提供双向的认证 C. 目前一般采用基于对称密钥加密或公开密钥加密的方法 D. 数字签名机制是实现身份鉴别的重要机制 7.防火墙用于将Internet和内部网络隔离___。 A. 是防止Internet火灾的硬件设施 B. 是网络安全和信息安全的软件和硬件设施 C. 是保护线路不受破坏的软件和硬件设施 D. 是起抗电磁干扰作用的硬件设施