单片机保密芯片ATSHA204 datasheet

Atmel ATSHA204 Firmware Library

Atmel ATSHA204

User Guide

Features

?Layered and modular design

?Compact and optimized for 8-bit microcontrollers

?Easy to port

?Supports I2C and single-wire communication

?Distributed as source code

Introduction

This user guide describes how to use the Atmel? ATSHA204 firmware library with your own security project and how to tune it towards your hardware. To fully understand this document, it is required to have the library code base.

8770A–CRYPTO–5/11

1.Overview

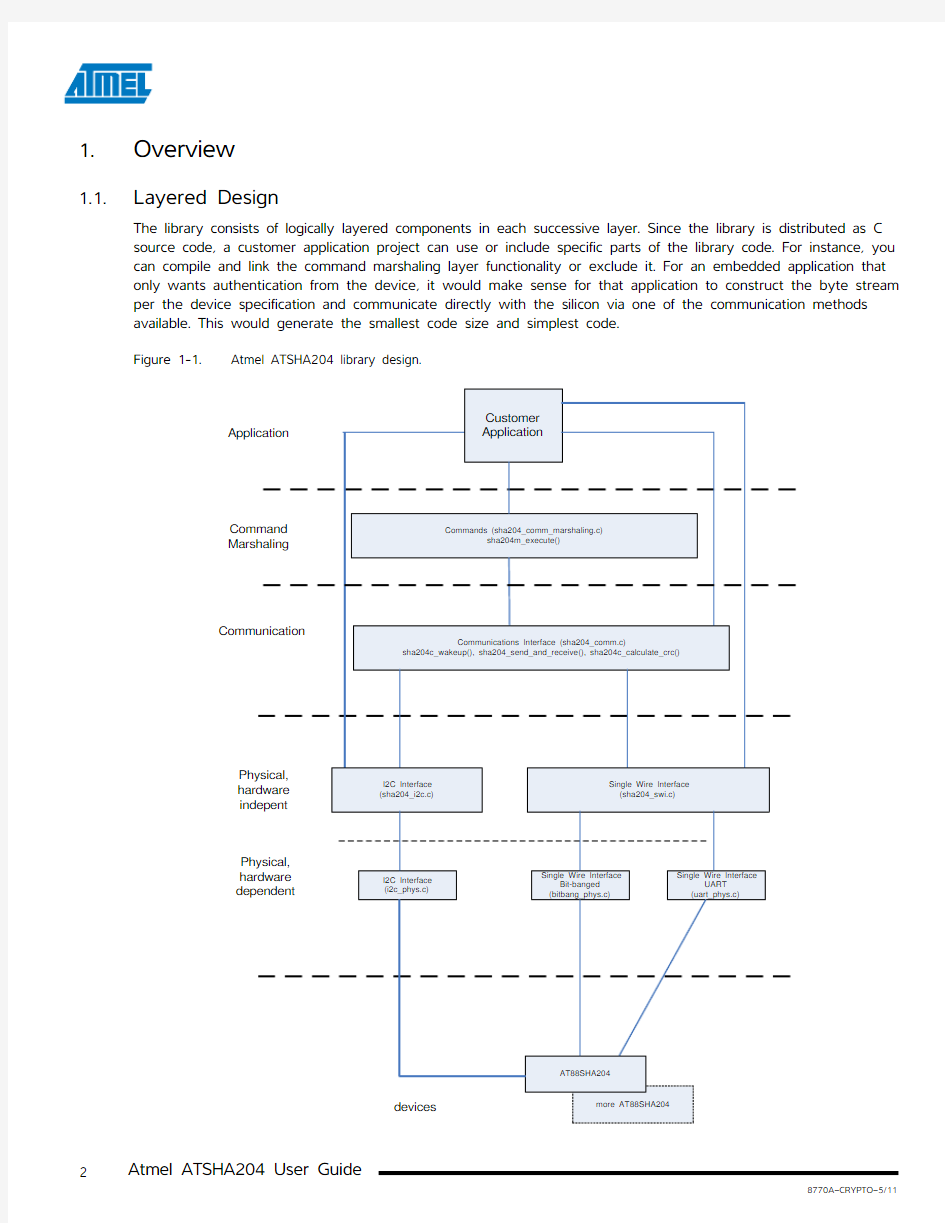

https://www.360docs.net/doc/a04089708.html,yered Design

The library consists of logically layered components in each successive layer. Since the library is distributed as C

source code, a customer application project can use or include specific parts of the library code. For instance, you can compile and link the command marshaling layer functionality or exclude it. For an embedded application that

only wants authentication from the device, it would make sense for that application to construct the byte stream

per the device specification and communicate directly with the silicon via one of the communication methods

available. This would generate the smallest code size and simplest code.

Figure 1-1.Atmel ATSHA204 library design.

2 Atmel ATSHA204 User Guide

8770A–CRYPTO–5/11

1.1.

2.Physical Layer

The physical layer is divided into hardware-dependent and hardware-independent parts. Two physical interfaces are provided: an I2C interface and a single-wire interface (SWI). The physical layer provides a common calling

interface that abstracts the hardware (or SWI). By keeping the hardware-independent function names the same for the interfaces, the driver modules can easily be exchanged in a project/makefile without touching the source code.

Atmel provides an implementation of the I2C and SWI interfaces for the Atmel AVR? AT90USB1287

microcontroller. It also provides an implementation for the Atmel AT91SAM9 processor.

https://www.360docs.net/doc/a04089708.html,munication Layer

The communication layer provides a straightforward conduit for data exchange between the device and the

application software. Data exchange is based on sending a command and reading its response after command

execution. This layer retries a communication sequence in case of certain communication errors reported by the Physical layer or the device status register, or when there is an inconsistent response packet (value in count byte, CRC).

https://www.360docs.net/doc/a04089708.html,mand Marshaling Layer

The command marshaling layer is built on top of the communication layer to implement commands that the device supports. Such commands are assembled or marshaled into the correct byte streams expected by the device.

1.1.5.Application Layer

Customers may build an API layer on top of the library to provide an easier interface for their security solution.

1.2.Portability

The library has been tested for building applications and running them without errors for several target platforms, including the Atmel AVR 8-bit MCU family and the Atmel AT91SAM9. To make porting the library to a different target as easy as possible, specific coding rules were applied:

?No structures are used to avoid any “packed” and addressing issues on 32-bit targets

?Functions in hardware-dependent modules (spi_phys.c and i2c_phys.c) do not “know” any specifics of the device. It will be easy to replace these functions with others from target libraries or with your own. Many I2C

peripherals on 32-bit CPUs implement hardware-dependent module functionality. For such cases, porting

involves discarding the hardware-dependent I2C module altogether and adapting the functions in the

hardware-independent I2C module to the peripheral, or to an I2C library provided by the CPU manufacturer or

firmware development tool

?Where 16-bit variables are inserted into or extracted from a communication buffer (LSB first), no type casting is used [(uint8_t *) &uint16_variable], but the MSB and LSB are calculated (msb = uint16_variable

>> 8; lsb = uint16_variable & 0xFF). There is no need for a distinction between big- and little-endian targets ?Delays and timeouts are implemented using loop counters instead of hardware timers. They need to be tuned to your specific CPU. If hardware or software timers are available in your system, you might replace the

pieces of the library that use loop counters with calls to those timer functions. All timing values that all layers

need to access are defined in sha204_config.h

1.3.Robustness

The library applies retry mechanisms in its communication layer (sha204_comm.c) in case of communication

failures. Therefore, there is no need for an application to implement such retries.

Atmel ATSHA204 User Guide 3 8770A–CRYPTO–5/11

1.4.Optimization

In addition to the size and speed optimizations left to the compiler, certain requirements were established for the code:

?Feature creep is kept in check.

?Only 8- and 16-bit variables are used, and so there is no need to import 32-bit compiler libraries. This also makes the library run faster on 8-bit targets.

?The layered architecture makes it easy to reduce code size by removing layers and/or functions that are not needed in your project.

?Some speed and size penalties are incurred in the communication layer (sha204_comm.c) due to increased robustness. For instance, implementing retries increases code size, while error checking (CRC, count byte in

response buffer) reduces speed and increases code size.

?Arrays for certain commands and memory addresses are declared as “const,” which allows compilers to skip copying such arrays to RAM at startup.

2.Example Projects

Atmel provides example projects for an Atmel AT90USB1287 and an Atmel AT91SAM9 CPU. To become familiar with the library, we advise customers to use an Atmel development kit, such as an Atmel AT88CK101STK3. With this and an integrated development environment (some can be downloaded for free, such as Atmel AVR Studio?or Eclipse with AVR plug-in), you will be able to rebuild the library, download the binary to the target, and start a debug session.

3.Project Integration

Integrating the library into your project is straightforward. What to modify in the physical layer modules and in

certain header files is explained in the following subchapters. The header file “includes” do not contain paths, but only file names. Only one compilation switch to select the interface is used. The source compiles under C99, but should also compile under ANSI C, with the exception of double slashes used for comments.

3.1.Folder Structure

All modules reside in one folder. Because of this, you can either add the entire folder to your project and then

exclude the modules you don’t need from compilation, or you can add the modules that you do need one by one.

Which modules to exclude from compilation depend on the interface you plan to use. Table 3-1 shows which

modules to include in your project, depending on your interface. The modules in the other two columns have to be excluded if they do not appear in the column you selected.

Table 3-1.Interface Modules

Interface SWI GPIO SWI UART I2C

Hardware-independent file sha204_swi.c sha204_swi.c sha204_i2c.c

Hardware-dependent files bitbang_phys.c

bitbang_config.h

swi_phys.h uart_phys.c

uart_config.h

swi_phys.h

avr_compatible.h

i2c_phys.c

i2c_phys.h

Compilation switch SHA204_GPIO_BITBANG SHA204_GPIO_UART SHA204_I2C

4 Atmel ATSHA204 User Guide

8770A–CRYPTO–5/11

Atmel ATSHA204 User Guide

5

8770A–CRYPTO–5/11

3.2.

Porting

When porting the library to other targets or when using CPU clock speeds other than the ones provided by the examples, certain modules have to be modified, including the physical layer modules you plan to use (SWI or I 2C) and the timer_utilities.c timer function (see Timer Functions, Section 3.2.3).

3.2.1.

Physical Layer Modules

To port the hardware-dependent modules for SWI or I 2C to your target, you have several options: ? Implement the modules from scratch

? Modify the UART or I 2C module(s) provided by your target library

?

Create a wrapper around your target library that matches the software interface of the ATSHA204 library’s physical layer. For instance, your target library for I 2C might use parameters of different type, number, or sequence than those in the i2c_phys.c module [e.g., i2c_send_bytes(uint8_t count, uint8_t *data) ] ?

Modify the calls to hardware-dependent functions in the hardware-independent module for the physical layer (sha204_swi.c / sha204_i2c.c) to match the functions in your target library. The hardware-dependent module for I 2C reflects a simple I 2C peripheral, where single I 2C operations can be performed (start, stop, write byte, read byte, etc.). Many targets contain more sophisticated I 2C peripherals, where registers have to be loaded first with an I 2C address, a start or stop condition, a data buffer pointer, etc. In such cases,

sha204_i2c.c has to be rewritten. A version for such a case that uses the Atmel at91lib library for processors in the Atmel AT91 family (ARM core) is provided as an example in the library distribution

The hardware-dependent modules provided by Atmel use loop counters for timeout detection. When porting, you can either adjust the loop counter start values, which get decremented while waiting for flags to be set or cleared, or you can use hardware timers or timer services provided by a real-time operating system you may be using. These values are defined in bitbang_phys.h (SWI GPIO), uart_phys.h (SWI UART), and i2c_phys.h (I 2C), respectively.

3.2.2.

Communication Layer Timeout Tuning

For SWI, it can take a maximum time of 312.5μs after sending a transmit flag until the device responds. For I 2C, this time depends on the I 2C clock frequency. For many AVR 8-bit CPUs, the maximum frequency is 400kHz. For SWI, every polling cycle takes 312.5μs, while for I 2C at 400kHz, every polling cycle takes 37μs. These values are defined as SHA204_RESPONSE_TIMEOUT in sha204_config.h. If you are running I 2C at a frequency other than 400kHz, calculate the value using the formulas below, or measure it, and change the value in sha204_config.h.

Two descriptions follow about how to establish the SHA204_RESPONSE_TIMEOUT.

1. With an oscilloscope or logic analyzer, measure the time it takes for one loop iteration in the inner do-while

loop inside the sha204c_send_and_receive function. 2. Or, if you cannot measure the time for one device polling iteration, you can derive it by establishing three

separate values:

? The transmission time for one byte

? The transmission overhead time (for instance, setting peripheral registers or checking peripheral status) ?

The loop iteration time. Consider the following formulas:

Time to poll the device:

loop overhead comm comm poll t t t t ++=,

6

Atmel ATSHA204 User Guide

8770A–CRYPTO–5/11

where:

s t GPIO comm μ5.312)(=,

0)(=GPIO overhead comm t , (negligible)

stop start nacked gets address C I when C I comm t t clock

C I clocks

byte address C I t ++?=2

2)"",(9__22, function stop execute write register data function start execute C I overhead comm t t t t ++=)(2,

)___204(receive and send sha loop loop t t =, (do-while loop inside function)

I 2C example, clocked at 200kHz:

s s s MHz

clocks

byte address C I t nacked when C I comm μμμ2.516.36.22.09__2)"",(2=++?=,

s t C I overhead comm μ6.18)(2=,

s t C I loop μ0.13)(2=,

s s s s t C I poll μμμμ8.820.136.182.51)(2=++=

3.2.3.

Timer Functions

The library provides two blocking timer functions, delay_10us and delay_ms. If you have hardware or software timers available in your system, you may want to replace the library timer functions with those. This way, you may be able to convert the provided blocking timer functions into non-blocking (interrupt driven or task

switched) ones. Be aware that because delay_ms uses a parameter of uint8_t type, this function can only provide a delay of up to 255ms. The delay_ms function is used to read the response buffer after a memory write or command execution delay. Both are shorter than 255ms.

3.3.

Tuning

By decreasing robustness, features, and/or modularity, you can decrease code size and increase execution speed. This chapter describes a few areas where you could start tuning the library towards smaller code size and/or faster execution. As most of such modifications affect size and speed, they are described in unison.

3.3.1.

Removal of Command Marshaling Layer

This modification achieves the maximum reduction of code size, but removing the command marshaling layer makes the library more difficult to use. It does not need any modifications of the library code.

3.3.2.

Removal of Communication Layer

This modification probably achieves the maximum of a combined reduction of code size and increase in speed, but at the expense of communication robustness and ease of use. It does not need any modifications of the library code. Without the presence of the communication layer, an application has to provide the CRC for commands it is sending and for evaluating the status byte in the response. The application can still use any definitions contained it might need in sha204_comm.h, such as the codes for the response status byte.

There are other ways to reduce code size and increase the speed of the communication layer. You could remove the CRC check on responses, or you could disable retries by setting SHA204_RETRY_COUNT in sha204_config.h to zero.

https://www.360docs.net/doc/a04089708.html,ing UART Instead of GPIO

The code space for the single-wire interface is smaller when using a UART than GPIO. Also, the code execution is allowed to be slower than when using GPIO since a UART buffers at least one byte. Since the maximum UART bit width is 4.34μs, the GPIO code has to be executed at a speed that allows reliable generation of this bit. There is no such low limit in execution speed for a UART implementation.

4.Revision History

Doc. rev. Date Comments

8770A 05/2011 Initial document for review

Atmel ATSHA204 User Guide7 8770A–CRYPTO–5/11

Atmel Corporation

2325 Orchard Parkway

San Jose, CA 95131

USA

Tel: (+1)(408) 441-0311 Fax:(+1)(408) 487-2600 https://www.360docs.net/doc/a04089708.html, Atmel Asia Limited

Unit 01-5 & 16, 19F

BEA Tower, Millennium City 5

418 Kwun Tong Road

Kwun Tong, Kowloon

HONG KONG

Tel:(+852) 2245-6100

Fax:(+852) 2722-1369

Atmel Munich GmbH

Business Campus

Parkring 4

D-85748 Garching b. Munich

GERMANY

Tel:(+49) 89-31970-0

Fax:(+49) 89-3194621

Atmel Japan

9F, Tonetsu Shinkawa Bldg.

1-24-8 Shinkawa

Chuo-ku, Tokyo 104-0033

JAPAN

Tel:(+81)(3) 3523-3551

Fax: (+81)(3) 3523-7581

? 2011 Atmel Corporation. All rights reserved. / Rev.:8770A?CRYPTO?5/11

Atmel?, logo and combinations thereof, CryptoAuthentication? and others are registered trademarks or trademarks of Atmel Corporation or its subsidiaries. Other terms and product names may be trademarks of others.

Disclaimer: The information in this document is provided in connection with Atmel products. No license, express or implied, by estoppel or otherwise, to any intellectual property right is granted by this document or in connection with the sale of Atmel products. EXCEPT AS SET FORTH IN THE ATMEL TERMS AND CONDITIONS OF SALES LOCATED ON THE ATMEL WEBSITE, ATMEL ASSUMES NO LIABILITY WHATSOEVER AND DISCLAIMS ANY EXPRESS, IMPLIED OR STATUTORY WARRANTY RELATING TO ITS PRODUCTS INCLUDING, BUT NOT LIMITED TO, THE IMPLIED WARRANTY OF MERCHANTABILITY, FITNESS FOR A PARTICULAR PURPOSE, OR NON-INFRINGEMENT. IN NO EVENT SHALL ATMEL BE LIABLE FOR ANY DIRECT, INDIRECT, CONSEQUENTIAL, PUNITIVE, SPECIAL OR INCIDENTAL DAMAGES (INCLUDING, WITHOUT LIMITATION, DAMAGES FOR LOSS AND PROFITS, BUSINESS INTERRUPTION, OR LOSS OF INFORMATION) ARISING OUT OF THE USE OR INABILITY TO USE THIS DOCUMENT, EVEN IF ATMEL HAS BEEN ADVISED OF THE POSSIBILITY OF SUCH DAMAGES. Atmel makes no representations or warranties with respect to the accuracy or completeness of the contents of this document and reserves the right to make changes to specifications and products descriptions at any time without notice. Atmel does not make any commitment to update the information contained herein. Unless specifically provided otherwise, Atmel products are not suitable for, and shall not be used in, automotive applications. Atmel products are not intended, authorized, or warranted for use as components in applications intended to support or sustain life.

软件开发技术人员保密协议

软件开发技术人员保密协议 甲方: 住所: 乙方: 身份证号: 鉴于:乙方在履行甲方软件开发职责过程中,甲方将向乙方披露其保密信息(包括甲 方内部数据),以及双方在合作过程中乙方已经或者将要知悉甲方的保密信息、将要 形成软件代码或软件产品,为明确甲乙双方的保密义务,保护甲方的商业秘密不受侵犯,经协商一致,达成如下协议: 第一条保密信息的范围 1、保密信息包括由甲方通过文字、电子或数字方式或媒介向乙方提供的、在提供时没有明确申明“可公开”的、以及甲方的生产经营活动过程中存在的方案、数据、报表、图幅、报告及其他形式的技术信息,以及甲方软件研发中形成的软件成果、研究思路。口头传达并在传达时未申明“可公开”的信息应当视为保密信息。 2、保密信息不包括以下信息: (1)甲方已经公布于众的资料,但不包括甲乙双方或其代表违反本协议规定未经授权所披露的; (2)乙方已经独立开发的及未曾违反任何法律、法规或甲方的任何权利的信息,并且该等信息是在乙方依照本协议条款从甲方获悉该等信息之前独立开发的; (3)乙方在依照本协议条款从甲方获悉之前已经占有的信息,并且就乙方所知乙方并不需要对该等信息承担任何具有约束力的保密义务; (4)在双方签订本协议以后并非由于乙方的过错而被公众所知的信息; (5)乙方在未违反其对甲方承担的任何义务的情况下从第三方获得的信息。 第二条乙方的保密义务 1. 乙方在甲方任职期间,必须遵守甲方规定的任何成文或不成文的保密规章、制度, 履行与其工作岗位相应的保密职责。

甲方的保密规章、制度没有规定或规定不明确之处,乙方亦应本着谨慎、诚实的态度,采取任何必要、合理的措施,维护其于任职期间获悉的本协议第一条约定的保密信息。 2. 乙方承诺,未经甲方同意,不得故意或过失泄露、告知、公布、发布、出版、传授 转让或其他任何方式使任何第三方(包括按照保密制度的规定不得知悉该项秘密的甲方其他职员、媒体和公众)知悉本协议第一条约定的保密信息,也不得在履行职务之 外使用这些保密信息。即使这些信息甚至可能是全部地由乙方本人因工作而构思或取 得的。 3. 在任何时候,乙方保证不自己实施或帮助(有偿或无偿)任何第三人实施任何形式 的侵犯甲方专利权和专利申请权的行为(包括以任何形式实施或使用甲方专利技术的 全部或部分)。 4. 如果乙方发现甲方的保密信息被泄露或者因自己的过失泄露了甲方的保密信息,应 当采取有效措施防止泄露进一步扩大,并及时书面报告甲方法定代表人或法务部负责人。 5. 乙方应妥善保管办公室钥匙等公司财产以及所有与工作有关的技术资料、试验设备、试验材料、客户名单等。 6. 在任何时候,乙方均承认甲方因投资、支付劳动报酬而享有所有乙方在任职期间, 参与实施、研发或获得、制作的甲方保密信息的所有权,并承诺恪守本协议约定之保 密义务。 7. 乙方因职务上的需要所持有或保管的一切记录着甲方秘密信息的文件、资料、图表、笔记、报告、信件、传真、磁带、磁盘、仪器以及其他任何形式的载体,均归甲方所有,而无论这些秘密信息有无商业上的价值。 8. 在劳动合同关系终止后,乙方仍应遵守本协议约定的保密义务,并在离职手续办理 期间将其保管的所有有关甲方保密信息的资料交还给甲方,不得复制、保留任何文件或文件副本。 9. 本协议未约定但依据诚实信用原则和有关法律法规的规定乙方应当遵守的其他保密 义务。 第三条知识产权归属 双方确认,乙方在甲方任职期间,因履行职务或者主要是利用甲方的物质技术条件、 业务信息等产生的发明创造、作品、计算机软件、技术秘密或其他商业秘密信息,有 关的知识产权均属于甲方享有。甲方可以在其业务范围内充分自由地利用这些发明创

软件开发保密协议范本

编号:_____________软件开发保密协议 甲方:________________________________________________ 乙方:___________________________ 签订日期:_______年______月______日

甲方: 代表: 联系方式:乙方: 身份证:联系方式: 为了保护甲乙双方在商业和技术合作或者工程承包中涉及的专有信息(如本协议第一款所定义的内容),经友好协商,甲乙双方签订如下协议: 一、专有信息的定义: 本协议所称的“专有信息”是指所有商业秘密、技术秘密、通信或与该产品相关的其他信息,无论是书面的、口头的、图形的、电磁的或其它任何形式的信息,包括(但不限于)数据、模型、样品、草案、技术、方法、仪器设备和其它信息,上述信息必须以如下形式确定: 对于书面的或其它有形的信息,在交付接乙方时必须标明专有或秘密,并注明专有信息属于甲方或乙方。对于口头信息,在透露给接收方前必须声明是专有信息,进行书面记录,并注明专有信息属于甲方或乙方。 乙方:本协议所称的乙方是指接收专有信息的一方。 甲方:本协议所称的甲方是指透露专有信息的一方。权利保证: 甲方保证其向乙方透露的专有信息不侵犯任何第三方的知识产权及其它权益。 二、保密义务: 乙方同意严格控制甲方所透露的专有信息,保护的程度不能低于乙方保护自己的专有信息。但无论如何,乙方对该专有信息的保护程度不能低于一个管理良好的技术企业保护自己的专有信息的保护程度。 乙方保证采取所有必要的方法对甲方提供的专有信息进行保密,包括(但不限于)执行和坚持令人满意的作业程序来避免非授权透露、使用或复制专有信息。乙方保证不向任何第三方透露本协议的存在或本协议的任何内容。 三、使用方式和不使用的义务: 乙方同意如下内容: 甲方所透露的信息只能被乙方用于评价产品商业开发的可能性;不能将甲方所透露的专有信息用于其它任何目的;除乙方的高级职员和直接参与本项工作的普通职员之外,不能将专有信息

软件员工保密协议

软件员工保密协议 软件员工保密协议 甲方:乙方:签订时间:签订地点:中国石油化工集团公司印制填写说明一、本协议为中国石油化工集团公司发布的员工保密协议示范文本,集团公司、股份公司各分(子)公司和资产经营公司各直属单位简称所属单位参照使用。二、本协议甲方是用人单位,为中国石化(集团公司、股份公司、资产公司)所属单位;乙方是劳动者,为与甲方形成劳动关系的员工,乙方应在合同中准确填写身份证号码。三、本协议中的空格()必须填写:第五条第二款空格内的年限,原则上为 3 年,双方也可另行商定;第八条(b)有限期保密时间原则上不低于 10 年;第十二条违约金金额由甲方根据乙方的涉密程度确定;第十八条协议签订地为甲方所在地。四、签订本协议书,甲方必须使用本单位合同专用章,不得使用内部职能部门章或其他业务专用章代替;不得使用复印件。乙方本人应使用签字笔或钢笔签字。五、本协议书在乙方上岗前签订。可以单独签订,也可以作为劳动合同附件。签订后甲方所执原件由人事部门存档。六、实习、借用人员等不能与甲方形成劳动关系的员工,如可能涉及甲方商业秘密的,应与甲方签订专门的保密协议。员工保密协议甲方(企业名称):乙方(员工姓名):身份证号码:鉴于乙方在甲方任职,工作中将接触并

知悉甲方商业秘密,根据乙方的工作性质和岗位和应尽的义务,双方就乙方在任职含离、退休后单位返聘期间及离职以后保守甲方商业秘密的有关事项,签订如下协议,以共同信守:第一条双方确认,乙方在甲方任职期间,因履行职务或者承担甲方交给的任务或者主要是利用甲方的物质技术条件、业务信息等产生的发明创造、作品、计算机软件、商业秘密等,有关的知识产权等属于乙方职务成果,均属于甲方所有。甲方有权充分自由地利用这些发明创造、作品、计算机软件和商业秘密,进行生产、经营或者向第三方转让。上述发明创造、作品、计算机软件和商业秘密产生后,乙方应及时通知甲方,不得私自保留。乙方根据甲方的规定与要求,应提供一切必要的信息和采取一切必要的行动,协助甲方取得和行使有关的知识产权,包括但不限于以甲方名义进行申请、注册、登记等。上述发明创造、作品、计算机软件、商业秘密等知识产权中,作品的、专利发明人或设署名权(依照法律规定或合同约定应由甲方署名的除外)计人在专利文件中写明自己是发明人或设计人的权利、取得个人荣誉和获得个人奖励等权利由作为发明人、创作人或开发者的乙方享有,甲方尊重乙方的上述权利并协助乙方行使这些权利。第二条乙方在甲方任职期间所完成的、与甲方、中国石化业务不相关的发明创造、作品、计算机软件、商业秘密等,乙方主张由其本人享有知识产权的,应当按照中国石化有关规定办理非职务发明手续。经甲方核实并书面同意,确实属于非职务

软件开发人员保密协议(通用)

编号:_____________软件开发人员保密协议 甲方:________________________________________________ 乙方:___________________________ 签订日期:_______年______月______日

甲方(员工): 乙方(企业): 鉴于甲方在乙方任职,并获得乙方支付的相应报酬,双方当事人就甲方在任职期间及离职以后保守乙方商业秘密的有关事项,订定下列条款共同遵守: 第一条双方确认,甲方在乙方任职期间,因履行职务或者主要是利用乙方的物质技术条件、业务信息等产生的发明创造、技术秘密或其它商业秘密,有关的知识产权均属于乙方享有。乙方可以在其业务范围内充分自由地利用这些发明创造、技术秘密或其它商业秘密,进行生产、经营或者向第三方转让。甲方应当依乙方的要求,提供一切必要的信息和采取一切必要的行动,包括申请、注册、登记等,协助乙方取得和行使有关的知识产权。 上述发明创造、技术秘密及其它商业秘密,有关的发明权、署名权(依照法律规定应由乙方署名的除外)等精神权利由作为发明人、创作人或开发者的甲方享有,乙方尊重甲方的精神权利并协助甲方行使这些权利。 第二条甲方在乙方任职期间所完成的、与乙方业务相关的发明创造、技术秘密或其它商业秘密,甲方主张由其本人享有知识产权的,应当及时向乙方申明。经乙方核实,认为确属于非职务成果的,由甲方享有知识产权,乙方不得在未经甲方明确授权的前提下利用这些成果进行生产、经营,亦不得自行向第三方转让。 甲方没有申明的,推定其属于职务成果,乙方可以使用这些成果进行生产、经营或者向第三方转让。即使日后证明实际上是非职务成果的,甲方亦不得要求乙方承担任何经济责任。 甲方申明后,乙方对成果的权属有异议的,可以通过协商解决;协商不成的,通过当地裁委员会仲裁解决。 第三条甲方在乙方任职期间,必须遵守乙方规定的任何成文或不成文的保密规章、制度,履行与其工作岗位相应的保密职责。 乙方的保密规章、制度没有规定或者规定不明确之处,甲方亦应本着谨慎、诚实的态度,采取任何必要、合理的措施,维护其于任职期间知悉或者持有的任何属于乙方或者虽属于第三方但乙方承诺有保密义务的技术秘密或其它商业秘密信息,以保持其机密性。 第四条除了履行职务的需要之外,甲方承诺,未经乙方同意,不得以泄露、公布、发布、出版、传授、转让或者其它任何方式使任何第三方(包括按照保密制度的规定不得知悉该项秘密的乙方的其它职员)知悉属于乙方或者虽属于他人但乙方承诺有保密义务的技术秘密或其它商业秘密信息,也不得在履行职务之外使用这些秘密信息。 第五条双方同意,甲方离职之后仍对其在乙方任职期间接触、知悉的属于乙方或者虽属于第三方但乙方承诺有保密义务的技术秘密和其它商业秘密信息,承担如同任职期间一样的保密义务和

软件开发保密协议通用模板

标准合同模板 Standard contract template 2019年软件开发保密协议 通用模板

软件开发保密协议 甲方: 乙方: 为了保护甲乙双方在商业和技术合作中涉及的专有信息(如本协议第一款所定义的内容),经友好协商,甲乙双方签订如下协议: 定义: 专有信息的定义: 本协议所称的“专有信息”是指所有商业秘密、技术秘密、通信或与该产品相关的其他信息,无论是书面的、口头的、图形的、电磁的或其它任何形式的信息,包括(但不限于)数据、模型、样品、草案、技术、方法、仪器设备和其它信息,上述信息必须以如下形式确定:对于书面的或其它有形的信息,在交付接收方时必须标明专有或秘密,并注明专有信息属于甲方或乙方。 对于口头信息,在透露给接收方前必须声明是专有信息,进行书面记录,并注明专有信息属于甲方或乙方。 “接收方”:本协议所称的“接收方”是指接收专有信息的一方。“透露方”:本协议所称的“透露方”是指透露专有信息的一方。权利保证: “透露方”保证其向“接受方”透露的专有信息不侵犯任何第三方的

知识产权及其它权益。 保密义务: “接收方”同意严格控制“透露方”所透露的专有信息,保护的程度不能低于“接收方”保护自己的专有信息。但无论如何,“接收方”对该专有信息的保护程度不能低于一个管理良好的技术企业保护自己的专有信息的保护程度。 “接收方”保证采取所有必要的方法对“透露方”提供的专有信息进行保密,包括(但不限于)执行和坚持令人满意的作业程序来避免非授权透露、使用或复制专有信息。 “接收方”保证不向任何第三方透露本协议的存在或本协议的任何内容。 使用方式和不使用的义务: “接收方”同意如下内容: “透露方”所透露的信息只能被“接收方”用于评价产品商业开发的可能性; 不能将“透露方”所透露的专有信息用于其它任何目的; 除“接收方”的高级职员和直接参与本项工作的普通职员之外,不能将专有信息透露给其它任何人; 无论如何,不能将此专有信息的全部或部分进行复制或仿造; “接收方”应当告知并以适当方式要求其参与本项工作之雇员遵守本协议规定,若参与本项工作之雇员违反本协议规定,“接收方”应承担连带责任。

软件开发员工保密协议

重庆xx科技发展有限公司 员工保密协议 甲方: 住所: 法定代表人: 乙方: 住所: 身份证号码: 因乙方现为甲方提供服务和履行职务,已经(或将要)知悉甲方的商业秘密。为了明确乙方的保密义务,有效保护甲方的商业秘密,防止该商业秘密被公开披露或以任何形式泄漏,根据《中华人民共和国合同法》、《中华人民共和国反不正当竞争法》《中华人民共和国劳动合同法》及国务院有关部委的规定,甲、乙双方本着平等、自愿、公平和诚实信用的原则签订本保密协议。 第一条:商业秘密 1,本协议所称商业秘密包括:技术信息、专有技术、经营信息和甲方公司《文件管理办法》中列为绝密、机密级的各项文件。乙方对此商业秘密承担保密义务。 本协议之签订可认为甲方已对公司的商业秘密采取了合理的保密措施。 2、技术信息指甲方拥有或获得的一切技术信息,包括但是不限于有关开发和产品销售的技术方案、软件开发设计文档、软件源代码、软件加密算法、软件加密器材、数据库、实验结果、技术数据、以及其它技术文档、涉及商业秘密的业务函电等一切有关的信息。

3、专有技术指甲方拥有的有关生产和产品销售的技术知识、信息、技术资料、制作工艺、制作方法、经验、方法或其组合,并且未在任何地方公开过其完整形式的、未作为工业产权来保护的其他技术。 4、经营信息指有关商业活动的市场行销策略、货源情报、定价政策、不公开的财务资料、合同、交易相对人资料、客户名单等销售和经营信息。 5、甲方依照法律规定(如在缔约过程中知悉其他相对人的商业秘密)和在有关协议的约定(如技术合同)中对外承担保密义务的事项,也属本保密协议所称的商业秘密。 6、乙方在甲方任职期间所完成的与甲方业务相关的发明创造、作品、计算机软件、技术秘密或其他商业秘密信息,原则上归甲方所有。 乙方主张由其本人享有知识产权的,应当及时向甲方申明。经甲方核实,认为确属于非职务成果的,由乙方享有知识产权,甲方不得在未经乙方明确授权的前提下利用这些成果进行生产、经营,亦不得自由向第三方转让。 乙方没有申明的,推定其属于职务成果,甲方可以使用这些成果进行生产、经营或者向第三方转让。即使日后证明实际上是非职务成果的,乙方亦不得要求甲方承担任何经济责任。乙方申明后,甲方对成果的权属有异议的,可以通过协商解决;协商不成的,通过仲裁或诉讼途径解决。 7、乙方因职务上的需要所持有或保管的一切记录着甲方秘密信息的文件、资料、图表、笔记、报告、信件、传真、磁带、磁盘、计算机、加密狗以及其他任何形式的载体,均归甲方所有,而无论这些秘密信息有无商业上的价值。 若记录着秘密信息的载体是由乙方自备的,则视为乙方已同意将这些载体物的所有权在甲方需要的时候转让给甲方。甲方应当在乙方返还这些载体时,给予乙方相当于载体本身价值的经济补偿。 但当记录着秘密信息的载体是由乙方自备的,且秘密信息可以从载体上消除或复制出来时,可以由甲方将秘密信息复制到甲方享有所有权的其他载体上,并把原载体上的秘密信息消除。此种情况乙方无须将载体返还,甲方也无须给予乙方经济补偿。 第二条:保密义务人 乙方为本协议所称的保密义务人。保密义务人是指为甲方提供相关服务而知悉甲方商业秘密,并且在甲方领取报酬或工资的人员。 甲方向保密义务人支付的报酬或工资中已包含保密费,此处不再重复支付。

软件开发保密协议模板

保密协议 甲方: 乙方: 鉴于: 甲方委托乙方进行项目(以下简称“项目”)研发与生产;甲方就该项目的实施以及委托洽谈过程中,向乙方提供有关保密信息,且该保密信息属甲方合法所有;甲乙双方均希望对本协议所述保密信息予以有效保护,经双方协商,达成本协议。 一、本协议所指保密信息是指: 在委托过程中,乙方从甲方获得的与委托项目有关或因委托产生的任何创意、商业、营销、技术、运营数据或其他性质的资料,无论以何种形式或载于何种载体,无论在披露时是否以口头、图像或以书面方式表明其具有保密性。 上述保密信息可以以数据、文字及记载上述内容的资料、光盘、软件、图书等有形媒介体现,也可通过口头等视听形式传递。 二、权利与义务 1、甲方保证该保密信息仅用于与委托有关的用途或目的。 2、乙方保证对甲方所提供的保密信息予以妥善保存。 3、乙方保证对对方所提供的保密信息按本协议约定予以保密,并至少采 取适用于对自己的保密信息同样的保护措施和审慎程度进行保密。 4、甲方在提供保密信息时,如以书面形式提供,应注明“保密”等相关 字样;如以口头或可视形式透露,应在透露前告知乙方为保密信息,并在告知后5日内以书面形式确认。 5、乙方保证保密信息仅可在从事该项目开发的负责人和雇员范围内知 悉。在乙方上述人员知悉该保密信息前,应向其提示保密信息的保密性和应承担的义务,并保证上述人员以书面形式同意接受本协议条款的约束,确保上述人员承担保密责任的程度不低于本协议规定的程度。

6、乙方有义务保护在被委托开发过程中保密信息不被第三方知晓,如若 乙方在被委托过程中遇到困难导致委托开发失败,仍需保证甲方所提供的保密信息,资料进行保密并及时删除或销毁,不得挪为他用。 三、有效期:本协议自签订之日起生效,并持续有效,双方协商一致可终止协议。双方合作项目的终止并不影响和协议的效力。 四、任何通过友好协商后不能解决的争议均应提交协议签订地人民法院诉讼解决。 甲方:乙方: 时间:时间:

软件开发保密协议

软件开发项目补充协议 甲方:乙方: 鉴于乙方为甲方提供产品及服务,在合作期间乙方有从甲方获得商业秘密和技术秘密的机会;乙方清楚泄露甲方商业秘密、技术及核心技术秘密会对甲方造成重大损害,为保护甲方商业秘密、技术秘密,切实维护甲方后市场,扩大甲方市场占有率,甲乙双方基于长远利益经友好协商,一致同意签订本保密及排他性协议。 1.保密及排他性内容和范围包括: 1.1甲方提供给乙方软件设计思路以及对接平台与接口; 1.2乙方根据甲方技术实现要求,提供的相关设计图纸、技术参数及其说明文档等;1.3甲乙双方相关工作者之间往来的传真、信函、电子邮件等; 1.4甲乙双方相关任务书中涉及的有关会议文件、纪要和决定及签订的技术协议等;1.5甲方采购计划及客户(包括供应商、终端用户)资料等; 1.6相关工作实施过程中各有关当事人拥有的知识产权; 1.7甲方所有权的所有物,在乙方为开发出50% 以上差异开发前,不得销售给任何第三方;1.8甲乙双方共同开发的产品,只能销售给甲方,未征得甲方事先的书面许可,不得销售给任何同业行业客户; 1.9甲乙双方需要保密的其他相关信息。 2.双方责任和义务及其它要求 2.1甲方根据相关工作,向乙方提供必要的技术信息和技术资料; 2.2甲方在以书面形式(包括邮件、传真、移动盘等)向乙方提供技术信息时,可以进行登记和备案; 2.3乙方在合同期内按甲方要求从事产品设计与开发,其设计开发所有资料属甲方所有;2.4乙方对从甲方获得的信息负有保密责任,未经甲方书面同意不得提供给任何第三方;乙方不得利用甲方的图纸、模具及其它技术信息等为任何第三方提供服务; 2.5乙方为承担本协议约定的保密责任,应妥善保管有关的文件和资料,未征得甲方事先的书面许可,不得对其复制、仿造等; 2.6乙方应对有关人员进行有效管理,以确保本协议的履行。

研发人员保密协议书

研发人员保密协议书 Prepared on 24 November 2020

甲方: 乙方: 根据《中华人民共和国反不正当竞争法》和公司有关规定,双方在遵循平等自愿、协商一致、诚实信用的原则下,就甲方商业秘密保密事项达成如下协议: (一) 保密内容 1. 甲方的交易秘密,包括但不限于商品产、供、销渠道,客户订单,买卖意向,成交或商谈的价格,商品性能、质量、数量、交货日期; 2. 甲方的经营秘密,包括但不限于经营方针,投资决策意向,产品服务定价,市场分析,广告策略; 3. 甲方的管理秘密,包括但不限于财务资料、人事资料、工资薪酬资料、物流资料; 4. 甲方的技术秘密,包括但不限于产品设计、产品图纸、生产机器、作业指引、工程设计图、生产制造工艺、制造技术、计算机程序、技术数据、专利技术、科研成果。 (二) 保密范围 1. 乙方在劳动合同期前所持有的科研成果和技术秘密,经双方协议乙方同意被甲方应用和生产的; 2. 乙方在劳动合同期内职务发明、工作成果、科研成果和专利技术; 3. 乙方在劳动合同期前甲方已有的商业秘密; 4. 乙方在劳动合同期内甲方所拥有的商业秘密。 (三) 双方的权利和义务

1. 甲方提供正常的工作条件,为乙方职务发明、科研成果提供良好的应用和生产条件,并根据创造的经济效益给予奖励; 2. 乙方必须按甲方的要求从事经营、生产项目和科研项目的研发,并将生产、经营、研发成果、资料交甲方,甲方拥有所有权和处置权; 3. 未经甲方书面同意,乙方不得利用甲方的商业秘密进行新产品的研发和撰写论文向第三者公布; 4. 双方解除或终止劳动合同后,乙方不得向第三方公开甲方所拥有的未被公众知悉的商业秘密; 5. 乙方必须严格遵守甲方的保密制度,防止泄露甲方的商业秘密; 6. 双方协定竞业限止期的,解除或终止劳动合同后,在竞业限止期内乙方不得到生产同类或经营同类业务且有竞争关系的其他用人单位任职,也不得自己生产与甲方有竞争关系的同类产品或经营同类业务; 7. 在劳动合同期内,甲方安排乙方任职涉密岗位,并给予乙方保密津贴;解除或终止劳动合同后,在竞业限止期内,甲方需继续支付乙方保密津贴。 (四) 保密期限 1. 劳动合同期内; 2. 甲方的专利技术未被公众知悉期内; (五) 解密期限 1. 因履行劳动合同约定条件发生变化,乙方要求解除劳动合同的必须以书面形式提前月通知甲方,提前期即为脱密期限,由甲方采取脱密措施,安排乙方脱离涉密岗位;乙方应完整办妥涉秘资料的交接工作;

软件开发人员的保密协议(参考模板)

软件开发人员的保密协议 甲方(员工): 乙方(企业): 鉴于甲方在乙方任职,并获得乙方支付的相应报酬,双方当事人就甲方在任职期间及离职以后保守乙方商业秘密的有关事项,订定下列条款共同遵守: 第一条双方确认,甲方在乙方任职期间,因履行职务或者主要是利用乙方的物质技术条件、业务信息等产生的发明创造、技术秘密或其它商业秘密,有关的知识产权均属于乙方享有。乙方可以在其业务范围内充分自由地利用这些发明创造、技术秘密或其它商业秘密,进行生产、经营或者向第三方转让。甲方应当依乙方的要求,提供一切必要的信息和采取一切必要的行动,包括申请、注册、登记等,协助乙方取得和行使有关的知识产权。 上述发明创造、技术秘密及其它商业秘密,有关的发明权、署名权(依照法律规定应由乙方署名的除外)等精神权利由作为发明人、创作人或开发者的甲方享有,乙方尊重甲方的精神权利并协助甲方行使这些权利。 第二条甲方在乙方任职期间所完成的、与乙方业务相关的发明创造、技术秘密或其它商业秘密,甲方主张由其本人享有知识产权的,应当及

时向乙方申明。经乙方核实,认为确属于非职务成果的,由甲方享有知识产权,乙方不得在未经甲方明确授权的前提下利用这些成果进行生产、经营,亦不得自行向第三方转让。 甲方没有申明的,推定其属于职务成果,乙方可以使用这些成果进行生产、经营或者向第三方转让。即使日后证明实际上是非职务成果的,甲方亦不得要求乙方承担任何经济责任。 甲方申明后,乙方对成果的权属有异议的,可以通过协商解决;协商不成的,通过当地裁委员会仲裁解决。 第三条甲方在乙方任职期间,必须遵守乙方规定的任何成文或不成文的保密规章、制度,履行与其工作岗位相应的保密职责。 乙方的保密规章、制度没有规定或者规定不明确之处,甲方亦应本着谨慎、诚实的态度,采取任何必要、合理的措施,维护其于任职期间知悉或者持有的任何属于乙方或者虽属于第三方但乙方承诺有保密义务的技术秘密或其它商业秘密信息,以保持其机密性。 第四条除了履行职务的需要之外,甲方承诺,未经乙方同意,不得以泄露、公布、发布、出版、传授、转让或者其它任何方式使任何第三方(包括按照保密制度的规定不得知悉该项秘密的乙方的其它职员)知悉属于乙方或者虽属于他人但乙方承诺有保密义务的技术秘密或其它商业秘密信息,也不得在履行职务之外使用这些秘密信息。 第五条双方同意,甲方离职之后仍对其在乙方任职期间接触、知悉的属于乙方或者虽属于第三方但乙方承诺有保密义务的技术秘密和其它

(合同范本)APP开发保密协议

编号:_______________本资料为word版本,可以直接编辑和打印,感谢您的下载 (合同范本)APP开发保密协议 甲方:___________________ 乙方:___________________ 日期:___________________

该保密协议(以下简称“协议”)由(以下简称“甲方”)与(以下简称“乙方”),丁2018年月日 签署并生效。本协议适用丁甲、乙双方合作洽谈阶段。不论甲乙双方签订服务合同与否,除非另外签署,此保密协议将持续生效。 鉴丁乙方将开发甲方的手机应用(APP软件项目,为确保双方的保密信息不向第三方披露,且仅在与此项目有关的工作中使用这些保密信息,双方承诺并达成以下协议: 一、保密信息 1、甲方向乙方披露的有关此APP应用的设计意图及相关信息 2、乙方向甲方提供的技术方案及相关信息 二、非披露义务 双方承诺并同意接受和秘密持有保密信息。在不违反前述原则的前提下,承诺并同意: 1、保护并防止保密信息的未经授权的使用、发布或者披露; 2、非经披露方的授权,接收方不得以任何直接或间接的方式泄露、散布、发表、 披露、传递或者其它方式利用保密信息。 3、接收方限定仅为协议目的而使用保密信息的高管、主管及操作职员可以接触该信 息。 4、严格禁止接触保密信息的接收方员工将该信息利用、发表或以其它方式披露给他 人,或者允许他人为实现其利益或损害披露方利益而使用。 三、除外 尽管有上述规定,双方毋须对下列信息保密: 1、另一方向一方披露时该一方已掌握的信息,但不包括该一方在业务合作过程 中从另一方获得信息或违反保密义务获得信息; 2、该保密信息非因接收方过错为公众所知悉; 3、从合法拥有该信息且对另一方无保密义务的第三方善意获得的信息; 4、为获得专业咨询,获得信息的一方需要向其法律顾问、会计师或财务顾问披露

软件开发人员的保密协议[1]

软件开发人员的保密协议甲方(员工): 乙方(企业): 鉴于甲方在乙方任职,并获得乙方支付的相应报酬,双方当事人就甲方在任职期间及离职以后保守乙方商业秘密的有关事项,订定下列条款共同遵守: 第一条双方确认,甲方在乙方任职期间,因履行职务或者主要是利用乙方的物质技术条件、业务信息等产生的发明创造、技术秘密或其它商业秘密,有关的知识产权均属于乙方享有。乙方可以在其业务范围内充分自由地利用这些发明创造、技术秘密或其它商业秘密,进行生产、经营或者向第三方转让。甲方应当依乙方的要求,提供一切必要的信息和采取一切必要的行动,包括申请、注册、登记等,协助乙方取得和行使有关的知识产权。 上述发明创造、技术秘密及其它商业秘密,有关的发明权、署名权(依照法律规定应由乙方署名的除外)等精神权利由作为发明人、创作人或开发者的甲方享有,乙方尊重甲方的精神权利并协助甲方行使这些权利。 第二条甲方在乙方任职期间所完成的、与乙方业务相关的发明创造、技术秘密或其它商业秘密,甲方主张由其本人享有知识产权的,应当及时向乙方申明。经乙方核实,认为确属于非职务成果的,由甲方享有知识产权,乙方不得在未经甲方明确授权的前提下利用这些成果进行生产、经营,亦不得自行向第三方转让。 甲方没有申明的,推定其属于职务成果,乙方可以使用这些成果进行生产、经营或者向第三方转让。即使日后证明实际上是非职务成果的,甲方亦不得要求乙方承担任何经济责任。 甲方申明后,乙方对成果的权属有异议的,可以通过协商解决;协商不成的,通过当地裁委员会仲裁解决。 第三条甲方在乙方任职期间,必须遵守乙方规定的任何成文或不成文的保密规章、制度,履行与其工作岗位相应的保密职责。

保密协议书范本三篇

XX保密协议书范本三篇 甲方:(委托方) 乙方:(受托方) 甲乙双方根据《中华人民共和国反不正当竞争法》和国 家、地方有关规定,就甲乙双方之间的产品行销、广告服务、 加工承揽、业务拓展、市场开发等业务合作过程中的商业秘密保守事宜进行友好协商,达成如下条款: 一、保密内容和范围 1、本协议所指商业秘密是指不为公众所知,能为甲方带来经济利益,具有实用性并经甲方要求采用保密措施的技术信息和经营信息。具体包括:在合作期间,甲方提供给乙方用于企划、加工或者所需的所有业务资料,包括但不限于客户资料、财务资料、生产基储生产情况、生产资料、产品成本、产品定价、人事记录、员工资料、货源情报、供应

商名单、市场地位资料、业绩评估、销售历史、进料渠道、测 试数据、工艺流程、产品配方、销售计划及新业务推广计划、产销策略、财务状况、设计、程序、制作工艺、制作方法、技术资料、管理诀窍、产品幵发与研究进程、招投标的标底和标书内容以及尚未经甲方正式对外公布的技术和经营管理信息等资料。 2、虽不符合商业秘密构成要件,但是甲方明确提出保密要求的资 料或者信息,也适用本协议有关权利义务的规定。以下条款提及的“商业秘密”应当理解为包括本款所指的资料或者信息,不再另行指出。 二、双方的权利和义务 1、乙方用于企划、加工承揽或者所需的各种业务资料由甲方提供。基于该资料或者业务合作而形成的任何的品牌资源、业务资料、无形资产、知识产权等一切相关权利属于甲方独自所有。

2、甲方不得将乙方为其企划、设计或者的方案提供给其他广告企划或者公司。 3、甲方提供给乙方的所有资料,乙方必须由专人负责保管,并保证公司无关人员及公司外人员不得通过各种途径获得上述资料。 4、在合作期间乙方不得接受与甲方经营同类业务或者类似业务的公司委托提供行销策划或者业务,也不得以合作或者其他形式进行前述业务。 5、合作期满三年内,乙方不得利用所掌握的甲方的商业秘密资料,接受与甲方经营同类业务或者类似业务的组织或个人委托提供同类或类似策划或者其他业务。 6、合作期满或双方解除合同后,乙方应退还甲方全部的业务资料,不得擅自保留复制品,并仍须谨守保密之责任

技术开发公司员工保密协议

保密协议 甲方: 法定代表人: 注册地址: 乙方: 身份证号: 现住地址: 为保护甲方的商业秘密,保障甲方业务顺利进行和可持续发展,维护甲方的合法权益,根据中华人民共和国《刑法》、《反不正当竞争法》、《合同法》、《劳动法》、《民法通则》、《民事诉讼法》、《计算机软件保护条例》、《关于禁止侵犯商业秘密行为的若干规定》等法律法规,甲、乙双方本着平等自愿、协商一致、诚实信用的原则,就保护甲方商业秘密事项达成本协议。

保护甲方的商业秘密不受侵犯,是国家为维护社会秩序稳定和保障企业持续发展,通过法律法规赋予甲方的权力。鉴于乙方在甲方任职,并获得甲方支付的相应报酬,保护甲方的商业秘密是乙方职业道德的体现,更是乙方应尽的义务。乙方在甲方任职期间及离职以后都有保护甲方商业秘密的义务,泄漏甲方商业秘密的行为必将受追究责任和制裁。 一.保密内容 依照《中华人民共和国反不正当竞争法》的规定确定,商业秘密是指不为公众所知悉,能为权利人带来经济利益,具有实用性并经权利人采取保密措施的技术信息和经营信息。 具体解释为: :)包括但不限于(.技术信息1. 1.1研发项目、研发项目进展情况; 1.2研发项目成果的立项书、说明书、计算书、过程文档和文件、操作规程、技术方案、设计图纸等; 1.3研发项目成果的设计文档、算法/协议、硬件电路、硬件源码、原理图、PCB文件、计算机软件源码和烧写程序、工业设计等; 1.4研发项目成果工程化文档、元器件清单、生产相关文档和文件、变更表等; 1.5研发项目成本、产品成本; 1.6研发项目成果生产工艺、制造方法、测试文档、测试程序、测试方法等;

1.7研发项目成果在生产中的应用情况,研发项目成果转化价格、可能成为发明的阶段性科研成果、中长期规划、技改计划; 1.8具有国内先进水平技术改造方案、工艺技术、操作规程; 1.9新技术、新实验、新材料、新产品等; 在设计、实验及开发过程中产生的原始记录、数据、有关资料、图纸等; 试验结果、图纸、样品、样机、模型、模具、操作手册、技术文档等;涉及商业秘密的业务函电; 引进技术中有保密协议的技术资料; 秘密渠道获得的具有重要参考价值的技术资料; 计算机软件源程序,数据库或数据库结构,以及相关的传递、存储、查阅和加密措施; 研发技巧和心得、技术文档资料和技术文库; 其他由法律部确认的属于商业秘密范畴的技术信息。 :)包括但不限于(.经营信息2. 2.1经营方针、投资决策意向、产品服务定价、市场分析、广告策略等; 2.2客户名单及联系信息、客户解决方案、营销计划、采购资料、定价政策; 2.3交易渠道、成交或商谈的价格、质量和数量、交货日期等; 2.4总公司、子公司和其他公司业务协作信息; 2.5谈判意图、标底、标书内容、招标底牌;

软件开发保密协议范本

软件开发保密协议范本 甲方: 乙方: 为了保护甲乙双方在商业和技术合作中涉及的专有信息(如本协议第一款所定义的内容),经友好协商,甲乙双方签订如下协议: 定义: 专有信息的定义: 本协议所称的“专有信息”是指所有商业秘密、技术秘密、通信或与该产品相关的其他信息,无论是书面的、口头的、图形的、电磁的或其它任何形式的信息,包括(但不限于)数据、模型、样品、草案、技术、方法、仪器设备和其它信息,上述信息必须以如下形式确定:对于书面的或其它有形的信息,在交付接收方时必须标明专有或秘密,并注明专有信息属于甲方或乙方。 对于口头信息,在透露给接收方前必须声明是专有信息,进行书面记录,并注明专有信息属于甲方或乙方。 “接收方”:本协议所称的“接收方”是指接收专有信息的一方。 “透露方”:本协议所称的“透露方”是指透露专有信息的一方。 权利保证: “透露方”保证其向“接受方”透露的专有信息不侵犯任何第三方的知识产权及其它权益。 保密义务: “接收方”同意严格控制“透露方”所透露的专有信息,保护的程度不能低于“接收方”保护自己的专有信息。但无论如何,“接收方”对该专有信息的保护程度不能低于一个管理良好的技术企业保护自己的专有信息的保护程度。 “接收方”保证采取所有必要的方法对“透露方”提供的专有信息进行保密,包括(但不限于)执行和坚持令人满意的作业程序来避免非授权透露、使用或复制专有信息。 “接收方”保证不向任何第三方透露本协议的存在或本协议的任何内容。 使用方式和不使用的义务: “接收方”同意如下内容: “透露方”所透露的信息只能被“接收方”用于评价产品商业开发的可能性; 不能将“透露方”所透露的专有信息用于其它任何目的; 除“接收方”的高级职员和直接参与本项工作的普通职员之外,不能将专有信息透露给其它任何人; 无论如何,不能将此专有信息的全部或部分进行复制或仿造; “接收方”应当告知并以适当方式要求其参与本项工作之雇员遵守本协议规定,若参与本项工作之雇员违反本协议规定,“接收方”应承担连带责任。 例外情况: “接收方”保密和不使用的义务不适用于下列专有信息:有书面材料证明,“透露方”在未附加保密义务的情况下公开透露的信息; 有书面材料证明,在未进行任何透露之前,“接收方”在未受任何限制的情况下已经拥有的专有信息; 有书面材料证明,该专有信息已经被“接收方”之外的他方公开; 有书面材料证明,“接收方”通过合法手段从第三方在未受到任何限制的情况下获得该专有信息。 如果“接收方”的律师通过书面意见证明:“接收方”对专有信息的透露是由于法律、法规、

研发人员保密协议书最新版

保密协议书 甲方: 乙方: 根据《中华人民共和国反不正当竞争法》和公司有关规定,双方在遵循平等自愿、协商一致、诚实信用的原则下,就甲方商业秘密保密事项达成如下协议: (一) 保密内容 1. 甲方的交易秘密,包括但不限于商品产、供、销渠道,客户订单,买卖意向,成交或商谈的价格,商品性能、质量、数量、交货日期; 2. 甲方的经营秘密,包括但不限于经营方针,投资决策意向,产品服务定价,市场分析,广告策略; 3. 甲方的管理秘密,包括但不限于财务资料、人事资料、工资薪酬资料、物流资料; 4. 甲方的技术秘密,包括但不限于产品设计、产品图纸、生产机器、作业指引、工程设计图、生产制造工艺、制造技术、计算机程序、技术数据、专利技术、科研成果。 (二) 保密范围 1. 乙方在劳动合同期前所持有的科研成果和技术秘密,经双方协议乙方同意被甲方应用和生产的; 2. 乙方在劳动合同期内职务发明、工作成果、科研成果和专利技术; 3. 乙方在劳动合同期前甲方已有的商业秘密; 4. 乙方在劳动合同期内甲方所拥有的商业秘密。 (三) 双方的权利和义务 1. 甲方提供正常的工作条件,为乙方职务发明、科研成果提供良好的应用和生产条件,并根据创造的经济效益给予奖励;

2. 乙方必须按甲方的要求从事经营、生产项目和科研项目的研发,并将生产、经营、研发成果、资料交甲方,甲方拥有所有权和处置权; 3. 未经甲方书面同意,乙方不得利用甲方的商业秘密进行新产品的研发和撰写论文向第三者公布; 4. 双方解除或终止劳动合同后,乙方不得向第三方公开甲方所拥有的未被公众知悉的商业秘密; 5. 乙方必须严格遵守甲方的保密制度,防止泄露甲方的商业秘密; 6. 双方协定竞业限止期的,解除或终止劳动合同后,在竞业限止期内乙方不得到生产同类或经营同类业务且有竞争关系的其他用人单位任职,也不得自己生产与甲方有竞争关系的同类产品或经营同类业务; 7. 在劳动合同期内,甲方安排乙方任职涉密岗位,并给予乙方保密津贴;解除或终止劳动合同后,在竞业限止期内,甲方需继续支付乙方保密津贴。 (四) 保密期限 1. 劳动合同期内; 2. 甲方的专利技术未被公众知悉期内; (五) 解密期限 1. 因履行劳动合同约定条件发生变化,乙方要求解除劳动合同的必须以书面形式提前月通知甲方,提前期即为脱密期限,由甲方采取脱密措施,安排乙方脱离涉密岗位;乙方应完整办妥涉秘资料的交接工作; 2. 劳动合同终止双方无意续签的,提出方必须以书面形式提前月通知对方,提前期即为脱密期限,由甲方采取脱密措施,安排乙方脱离涉密岗位;乙方应该接受甲方的工作安排并完整办妥涉秘资料的交接工作; 3. 劳动合同解除或期满终止后,乙方必须信守本协议,不损害甲方利益。 (六) 保密津贴 1. 在劳动合同期内,甲方对乙方保守商业秘密予以保密津贴,甲方按月支付乙方保密津贴人民____ 元/月;

软件开发平台公司保密协议模板

保密协议书 甲方:法定代表人: 注册地址: 联系电话: 乙方人员:鉴于:1、甲方在日常经营程中所涉及和接触的有关信息、数据、 资料、技术及成果性文件等均属甲方商业秘密(包括甲方涉及相关公司及其关联方、甲方客户,下同)。且甲方目前正在研发及计划中的项目(以下简称“项目”),与项目相关的商业秘密信息一旦泄露或被不当利用,将给甲方造成巨大损失。2、乙方为甲方的参与项目人员与涉及项目的相关人员,在甲方处工作期间或从其他渠道已经或将要知悉甲方的商业秘密。 3、甲乙双方认可,乙方作为甲方公司的员工或涉及项目的相关人员,除应履行一般的保密义务外,就该项目所涉的任何商业秘密,乙方应均予以严格保密。为了保护甲方的正当合法权益,根据国家有关法律法规,本着平等、自愿、公平、诚信的原则,就乙方工作期间对甲方应承担的保密义务,经甲乙双方充分协商一致后,共同订立本协议,以资信守: 一、保密范围和内容 甲乙双方确认,乙方在甲方处工作期间,对甲方的如下商业秘密(包括但不限于)应承担保密义务: 1、甲方商业运作模式; 2、甲方系统业务规则和规章制度与流程; 3、甲方系统业务数据; 4、甲方系统财务数据; 、甲方客户信息数据;5. 、与项目相关的一切信息,包括但不限于:项目设计方案、实施方案、实施计划、甲方6 决策、数据库、技术文档、系统程序、源代码、图纸等;、乙方工作或参与项目期间,因工作关系而获得、交换的保密性信息以及其他一切与甲7 方有关的信息。二、乙方保密义务、不得刺探与本职工作或本身业务无关的甲方商业秘密;不得向任何第三人披露甲方的1 商业秘密;、不得利用软件技术优势,为甲方系统植入木马,隐藏后门等非法手段,影响甲方软件2甲方有权向乙方要求经济赔偿和提起法律一经发现,系统的正常使用和安全性,造成损失的,诉讼;、不得使任何第三人(包括甲方单位内部员工)获得、使用或计划使用甲方商业秘密信3外部的人员泄露甲方商业不得直接或间接向单位内部、息,即除了得到甲方单位书面指示外,秘密信息;保/终止后或甲方与乙方的劳动合同终止或解除后,乙方应继续履行本协议,4、项目完成否则甲方将依法追究乙方和获知甲方商业秘密第三方的全部守其已经知悉的甲方的商业秘密,法律责任;、不

软件开发人员的保密协议范本(2篇)

xxxIT程序员保密协议 甲方: 乙方:xxx 鉴于甲方在乙方任职,将获得乙方支付的相应报酬,双方当事人就甲方在任职期间及离职以后保守乙方技术秘密和其他商业秘密的有关事项,订定下列条款共同遵守: 1.需要保密的信息: 1.1本保密协议中所涉指的所有乙方提供给甲方注明为保密的信息资料,包括:计算机软件、数据、信息、协议、参考资料及功能界面、说明书都是保密信息。本保密协议提及的其他商业秘密,包括但不限于:客户名单、行销计划、采购资料、定价政策、财务资料、进货渠道,等等。 1.2双方确认,甲方在乙方任职期间,因履行职务或者主要是利用乙方的物质技术条件、业务信息等产生的发明创造、作品、计算机软件、技术秘密或其他商业秘密信息,有关的知识产权均属于乙方享有。 1.3乙方可以在其业务范围内充分自由地利用这些发明创造、作品、计算机软件、技术秘密或其他商业秘密信息,进行生产、经营或者向第三方转让。甲方应当依乙方的要求,提供一切必要的信息和采取一切必要的行动,包括申请、注册、登记等,协助乙方取得和行使有关的知识产权。 1.4上述发明创造、作品、计算机软件、技术秘密及其他商业秘密,有关的发明权、署名权(依照法律规定应由乙方署名的除外)等精神权利由作为发明人、创作人或开发者的甲方享有,乙方尊重甲方的精神权利并协助甲方行使这些权利。 1.5甲方在乙方任职期间所完成的、与乙方业务相关的发明创造、作品、计算机软件、技术秘密或其他商业秘密信息,甲方主张由其本人享有知识产权的,应当及时向乙方申明。经乙方核实,认为确属于非职务成果的,由甲方享有知识产权,乙方不得在未经甲方明确授权的前提下利用这些成果进行生产、经营,亦不得自行向第三方转让。 甲方没有申明的,推定其属于职务成果,乙方可以使用这些成果进行生产、经营或者向第三方转让。即使日后证明实际上是非职务成果的,甲方亦不得要求乙方承担任何经济责任。甲方申明后,乙方对成果的权属有异议的,可以通过协商解决;协商不成的,通过诉讼途径解决。 2.任职期间保密责任 2.1本协议中所称的任职期间,以甲方从乙方领取工资为标志,并以该项工资所代表的工作