复杂网络研究及其意义(好!从哲学和自然科学介绍了复杂网络的无所不在及研究的意义和研究方向)

国家网络空间安全技术研究方向

网络与系统安全防护技术研究方向 1.1网络与系统安全体系架构研究(基础前沿类) 研究内容:针对网络大规模更新换代所面临的安全可信和管理问题,面向开放和互通的国家网络管理,研究网络和系统安全体系结构,重点研究以IPv6网络层的真实可信为基础的网络安全管理体系结构、关键机制和关键应用。针对未来多层次、动态、异构、差异度巨大的无线接入环境,研究新型无线网络安全接入管理机制。针对国际上新型网络与系统体系结构的发展,如软件定义网络和系统、网络功能虚拟化、命名数据网络和系统等,对其安全问题和安全机制进行前沿探索研究。 考核指标:提出IPv6网络安全管理体系结构中的信任锚点、真实可信的网络定位符和标识符机制,并制定国际标准;基于上述安全可信基础,提出兼顾国际开放互通与国家安全管理的IPv6网络安全体系结构,通过安全威胁模型检验该体系结构的安全性。提出IPv6安全管理体系结构下的关键机制,至少包括:兼顾用户隐私性、可验证性和可还原性的可信标识符认证、管理、追溯与审计机制,分级管理机制,网络监控和灵活路由机制等。完成一套IPv6安全管理体系结构、关键机制和关键应用的软硬件原型系统。基于国际学术网络合作、国内主干网、园区网(校园网或企业网),对上述原理机制和原型系统进行跨国、自治系统间、自治系统内、接入子网等多层次网络的试验验证。提出新型无线网络安全接入管理机制,研究适用在多维、异构的无线有线一体化融合网络中的信任锚点、真实可信的网络定位符和标识符机制,实现上述一体化融合网络的网络层真实可信;支持软件定义无线电,支持最新IEEE 802.11ac或802.11ax等新型无线接入技术;支持移动终端在至少2种无线网络间的安全接入选择、可信透明移动。提出SDN/NFV等新型组网技术和NDN等未来互联网体系下的安全可信问题的解决方案,提出并解决能够支持SDN/NFV和未来网络体系结构的可编程网络基础设施的安全问题,提出相关计算系统中的安全可信问题解决方法。完成安全体系结构相关国际标准3项以上,并获国际标准组织(IETF、ITU、IEEE等)立项或批准;申请国家发明专利15项以上。原理机制和原型系统需通过一定规模的真实网络试验验证,至少包括10个关键应用、10万IPv6用户。 1.2 面向互联网+的云服务系统安全防护技术(重大共性关键技术类) 研究内容:针对体系架构、关键技术、防护系统研制等方面开展云服务系统纵深安全防护技术研究。重点研究可定义、可重构、可演进的云服务安全防护体系架构;研究分析用户和业务安全等级差异,实现高效灵活的安全服务链和安全策略按需定制;研究专有安全设备硬件解耦技术,实现安全资源弹性扩展与按需部署;研究云数据中心内生安全机理,突破软件定义动态异构冗余、主动变迁等关键技术,实现对未知漏洞和后门威胁的主动防御;实现云环境虚拟密码服务模型构建,密码服务资源动态调度,密码资源安全迁移及防护等关键技术;研究虚拟资源主

复杂网络及其在国内研究进展的综述

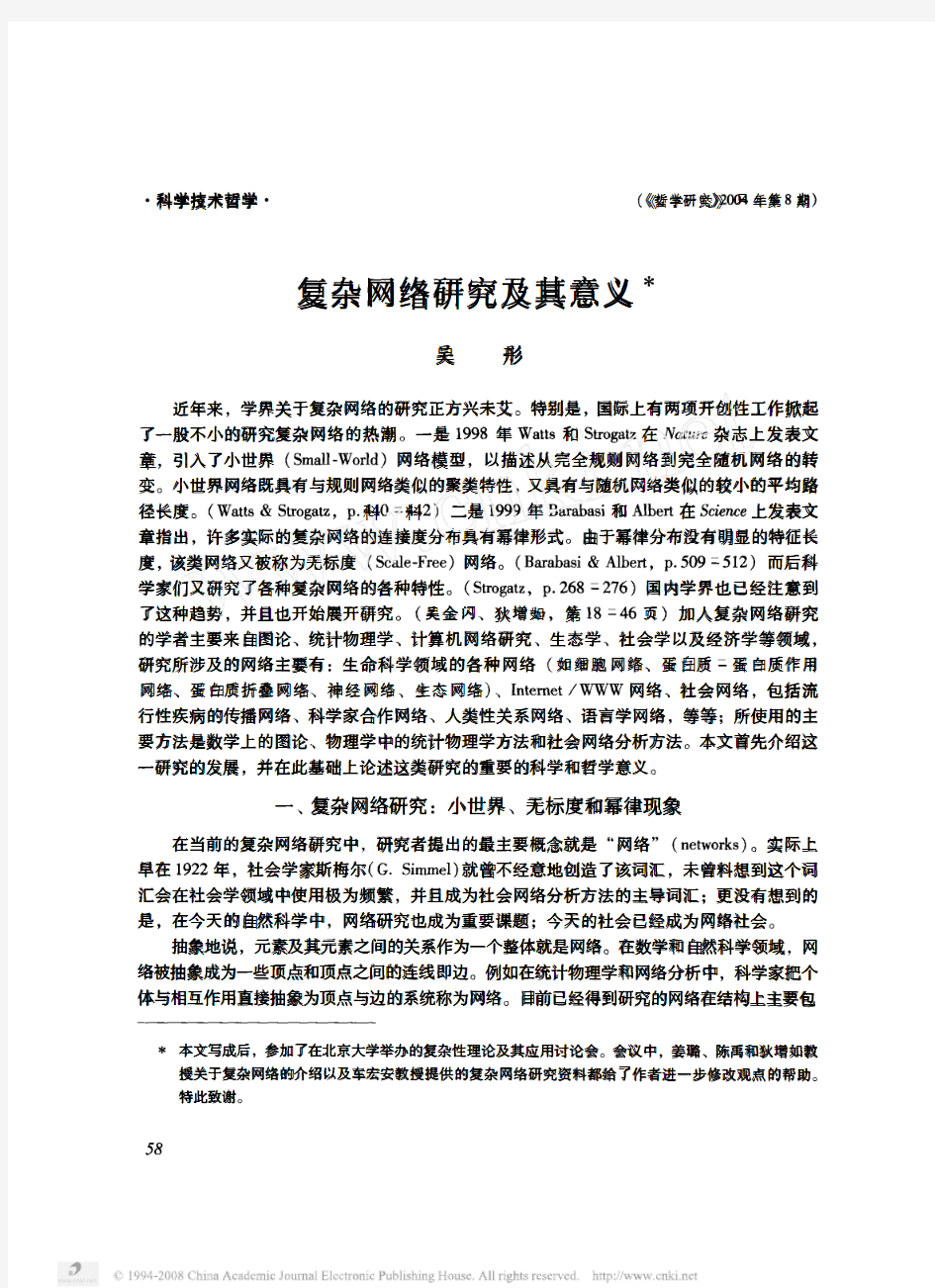

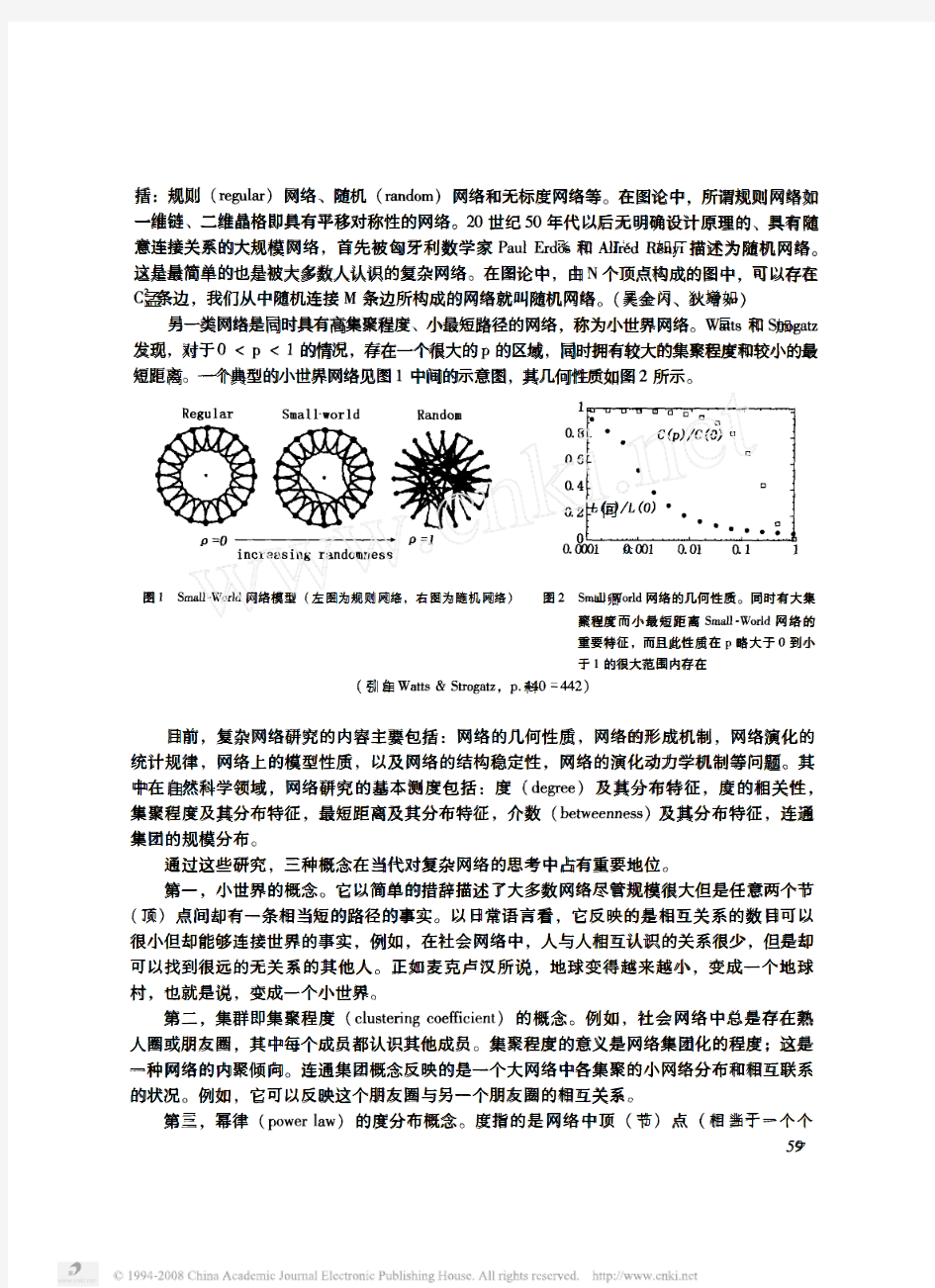

第17卷第4期2009年10月 系统科学学报 JOURNAL OF SYSTEMS SCIENCE Vo1.17No.4 oct ,2009 复杂网络及其在国内研究进展的综述 刘建香 (华东理工大学商学院上海200237) 摘要:从复杂网络模型的演化入手,在简要介绍复杂网络统计特征的基础上,对国内关于复杂网络理论及其应用的研究现状从两方面进行综述:一是对国外复杂网络理论及应用研究的介绍,包括复杂网络理论研究进展的总体概括、复杂网络动力学行为以及基于复杂网络理论的应用研究介绍;二是国内根植于本土的复杂网络的研究,包括复杂网络的演化模型,复杂网络拓扑性质、动力学行为,以及复杂网络理论的应用研究等。并结合复杂网络的主要研究内容,对今后的研究重点进行了分析。 关键词:复杂网络;演化;拓扑;动力学行为中图分类号:N941 文献标识码:A 文章编号:1005-6408(2009)04-0031-07 收稿日期:2009-01-05 作者简介:刘建香(1974—),女,华东理工大学商学院讲师,研究方向:系统工程。E-mail :jxliu@https://www.360docs.net/doc/b114824629.html, 0引言 系统是由相互作用和相互依赖的若干组成部分结合的具有特定功能的有机整体[1]。而网络是由节点和连线所组成的。如果用节点表示系统的各个组成部分即系统的元素,两节点之间的连线表示系统元素之间的相互作用,那么网络就为研究系统提供了一种新 的描述方式[2、3] 。复杂网络作为大量真实复杂系统的高度抽象[4、5],近年来成为国际学术界一个新兴的研究热 点,随着复杂网络逐渐引起国内学术界的关注,国内已有学者开始这方面的研究,其中有学者对国外的研究进展情况给出了有价值的文献综述,而方锦清[6]也从局域小世界模型、含权网络与交通流驱动的机制、混合择优模型、动力学行为的同步与控制、广义的同步等方面对国内的研究进展进行了简要概括,但是到目前为止还没有系统介绍国内关于复杂网络理论及应用研究现状的综述文献。本文从复杂网络模型的演化入手,在简要介绍复杂网络统计特征的基础上,对国内研究现状进行综述,希望对国内关于复杂网络的研究起到进一步的推动作用。 1.复杂网络模型的发展演化 网络的一种最简单的情况就是规则网络 [7] ,它 是指系统各元素之间的关系可以用一些规则的结构来表示,也就是说网络中任意两个节点之间的联系遵循既定的规则。但是对于大规模网络而言由于其复杂性并不能完全用规则网络来表示。20世纪50年代末,Erdos 和Renyi 提出了一种完全随机的网络模型———随机网络(ER 随机网络),它指在由N 个节点构成的图中以概率p 随机连接任意两个节点而成的网络,即两个节点之间连边与否不再是确定的事,而是由概率p 决定。或简单地说,在由N 个节点构成的图中,可以存在条边,从中随机连接M 条边所构成的网络就叫随机网络。如果选择M =p ,这两种构造随机网络模型的方法就可以联系起来。规则网络和随机网络是两种极端的情况,对于大量真实的网络系统而言,它们既不是规则网络也不是随机网络,而是介于两者之间。1998年,Watts 和Strogatz [8]提出了WS 网络模型,通过以概率p 切断规则网络中原始的边并选择新的端点重新连接 31--

复杂网络研究概述,入门介绍

复杂网络研究概述 周涛柏文洁汪秉宏刘之景严钢 中国科学技术大学,近代物理系,安徽合肥:230026 摘要:近年来,真实网络中小世界效应和无标度特性的发现激起了物理学界对复杂网路的研究热潮。复杂网络区别于以前广泛研究的规则网络和随机网络最重要的统计特征是什么?物理学家研究复杂网络的终极问题是什么?物理过程以及相关的物理现象对拓扑结构是否敏感?物理学家进入这一研究领域的原因和意义何在?复杂网络研究领域将来可能会向着什么方向发展?本文将围绕上述问题,从整体上概述复杂网络的研究进展。 关键词:复杂网络小世界无标度拓扑性质 A short review of complex networks Zhou Tao Bai Wen-Jie Wang Bing-Hong? Liu Zhi-Jing Yan Gang Department of Modern Physics, University of Science and Technology of China, Hefei, 230026 Abstract: In recent years, the discoveries of small-world effect and scale-free property in real-life networks have attracted a lot of interest of physicists. Which are the most important statistical characteristics for complex networks that known from regular networks and random networks? What is the ultimate goal of the study of complex networks? Are physical processes sensitive to the topological structure of networks? What are the reason and meaning that physicist come into the research field on complex networks? What are the directions for future research? In the present paper, we concentrate on those questions above and give a general review about complex networks. Keyword: complex networks, small-world, scale-free, topological characters 1 引言 自然界中存在的大量复杂系统都可以通过形形色色的网络加以描述。一个典型的网络是由许多节点与连接两个节点之间的一些边组成的,其中节点用来代表真实系统中不同的个体,而边则用来表示个体间的关系,往往是两个节点之间具有某种特定的关系则连一条边,反之则不连边,有边相连的两个节点在网络中被看作是相邻的。例如,神经系统可以看作大量神经细胞通过神经纤维相互连接形成的网络[1];计算机网络可以看作是自主工作的计算机通过通信介质如光缆、双绞线、同轴电缆等相互连接形成的网络[2]。类似的还有电力网络[1]、社会关系网络[1,3-4]、交通网络[5]等等。 数学家和物理学家在考虑网络的时候,往往只关心节点之间有没有边相连,至于节点到底在什么位置,边是长还是短,是弯曲还是平直,有没有相交等等都是他们不在意的。在这里,我们把网络不依赖于节点的具体位置和边的具体形态就能表现出来的性质叫做网络的拓扑性质,相应的结构叫做网络的拓扑结构。那么,什么样的拓扑结构比较适合用来描述真实的系统呢?两百多年来,对这个问题的研究经历了三个阶段。在最初的一百多年里,科学家们认为真实系统各因素之间的关系可以用一些规则的结构表示,例如二维平面上的欧几里德格网,它看起来像是格子体恤衫上的花纹;又或者最近邻环网,它总是会让你想到一群手牵着手围着篝火跳圆圈舞的姑娘。到了二十世纪五十年代末,数学家们想出了一种新的构造网

复杂网络理论及其研究现状

复杂网络理论及其研究现状 复杂网络理论及其研究现状 【摘要】简单介绍了蓬勃发展的复杂网络研究新领域,特别是其中最具代表性的是随机网络、小世界网络和无尺度网络模型;从复杂网络的统计特性、复杂网络的演化模型及复杂网络在社会关系研究中的应用三个方面对其研究现状进行了阐述。 【关键词】复杂网络无标度小世界统计特性演化模型 一、引言 20世纪末,以互联网为代表的信息技术的迅速发展使人类社会步入了网络时代。从大型的电力网络到全球交通网络,从Internet 到WWW,从人类大脑神经到各种新陈代谢网络,从科研合作网络到国际贸易网络等,可以说,人类生活在一个充满着各种各样的复杂网络世界中。 在现实社会中,许多真实的系统都可以用网络的来表示。如万维网(WWW网路)可以看作是网页之间通过超级链接构成的网络;网络可以看成由不同的PC通过光缆或双绞线连接构成的网络;基因调控网络可以看作是不同的基因通过调控与被调控关系构成的网络;科学家合作网络可以看成是由不同科学家的合作关系构成的网络。复杂网络研究正渗透到数理科学、生物科学和工程科学等不同的领域,对复杂网络的定性与定量特征的科学理解,已成为网络时代研究中一个极其重要的挑战性课题,甚至被称为“网络的新科学”。 二、复杂网络的研究现状 复杂网络是近年来国内外学者研究的一个热点问题。传统的对网络的研究最早可以追溯到18世纪伟大数学家欧拉提出的著名的“Konigsberg七桥问题”。随后两百多年中,各国的数学家们一直致力于对简单的规则网络和随机网络进行抽象的数学研究。规则网络过于理想化而无法表示现实中网络的复杂性,在20世纪60年代由Erdos和Renyi(1960)提出了随机网络。进入20世纪90年代,人们发现现实世界中绝大多数的网络既不是完全规则,也不是完全随机

2020智慧树,知到《网络空间安全概论》章节测试完整答案.docx

最新资料欢迎阅读 2020 智慧树,知到《网络空间安全概论》 章节测试完整答案 智慧树知到《网络空间安全概论》章节测试答案 第一章 1、以下哪种安全问题属于网络空间安全问题中的移动安全问题? A:平台攻击 B:有害信息 C:终端被攻 D:密码破解 答案 :终端被攻 2、blob.png A:对 B:错 答案 :对 3、下面是防范假冒热点措施的是 ( ) A:免费 WiFi 上购物 B:任何时候不使用 WiFi 联网 C:不打开 WiFi 自动连接 D:全部都是 答案 :不打开WiFi自动连接 4、乱扫二维码,钱不翼而飞,主要是中了( ) A:病毒

B:木马 C:僵尸网络 D:蠕虫 答案 :木马 5、在 ( ) 年,美国《保护信息系统的国家计划》首次提出“网 络空间” (cyberspace) 概念。 A:2008 B:2005 C:2001 D:2004 答案 : 2001 6、2014 年12 月欧洲《国家网络空间安全战略: 制定和实施的实践指南》“网络空间安全尚没有统一的定义 , 与信息安全的概念存 在重叠 , 后者主要关注保护特定系统或组织内的信息的安全 , 而网络空间安全则侧重于保护基础设施及关键信息基础设施所构成的网 络" 。 A:对 B:错 答案 :错 第二章 1、民事法律关系是用于解决运营者与使用者、运营者与运营者、使用者与使用者之间的民事法律纠纷问题。

A:对 B:错 答案 : 对 2、依照计算机信息网络国际联网安全保护管理办法的相关内容,若有单位或个人故意制作、传播计算机病毒等破坏性程序的,可以由公安机关给予警告,有违法所得的,没收违法所得,对个人可以并处五千元以下的罚款,对单位可以并处一万五千元以下的罚款。 A:对 B:错 答案 :对 3、利用互联网实施违法行为,违反社会治安管理,尚不构成犯 罪的,由有关行政管理部门依法给予行政处罚。 A:对 B:错 答案 :错 4、有关有害数据及计算机病毒防治管理办法是公安部第52 号令。 A:对 B:错 答案 : 错 5、任何单位和个人不得向社会发布虚假的计算机病毒疫情。 A:对

816网络空间安全专业基础综合

816网络空间安全专业基础综合 一、考查目标 网络空间安全专业基础综合涵盖数据结构、计算机网络等学科专业基础课程。要求考生系统地掌握上述专业基础课程的概念、基本原理和方法,能够运用基本原理和基本方法分析和解决有关理论问题和实际问题。 二、考试形式和试卷结构 试卷满分及考试时间 本试卷满分为150分,考试时间为180分钟 答题方式 闭卷、笔试 试卷内容结构 数据结构80分 计算机网络70分 试卷题型结构 单项选择题40分 简答题40分 综合应用题70分 三、考查范围 数据结构部分 1.考试内容 ⑴基本概念:数据结构,数据,数据元素,数据对象,抽象数据类型,算法,算法的时间复杂度和空间复杂度。 ⑵线性表:线性表的逻辑结构和基本操作,顺序和链式存储结构,简单应用与实现。 ⑶栈和队列:栈和队列的基本概念,存储结构,基本操作,简单应用与实现。 ⑷数组和广义表:数组的定义及顺序存储结构,矩阵的压缩存储,数组的简单应用,广义表的定义与基本操作。 ⑸树和二叉树:树的定义和基本操作,二叉树的概念和基本性质,二叉树的

存储结构,遍历二叉树和线索二叉树,树和森林与二叉树的关系,哈夫曼树和哈夫曼编码,树的简单应用。 ⑹图:图的基本概念,图的存储结构,图的遍历,图的应用,图的连通性,有向无环图及其应用,最短路径,关键路径。 ⑺查找:顺序表的查找,二叉排序树和平衡二叉树,B-树和B+树,哈希表。 ⑻排序:插入排序,快速排序,选择排序,堆排序,归并排序,基数排序等。 2.考试要求 ⑴掌握数据结构的基础知识,问题的求解方法。 ⑵掌握主要算法,能够估算主要算法的时间复杂度和空间复杂度。 ⑶能够使用C语言或其它高级语言及数据结构的基本操作实现主要算法。 ⑷能够灵活使用数据结构解决实际问题。 3.分值 80分 4.题型 单项选择题20分 简答题20分 综合应用题40分 计算机网络部分 1.考试内容 ⑴计算机网络体系结构:计算机网络的概念、组成与功能,计算机网络的分类,计算机网络的标准化工作及相关组织,计算机网络的分层结构,计算机网络协议、接口、服务等概念,ISO/OSI参考模型和TCP/IP模型。 ⑵物理层:信道、信号、带宽、码元、波特、速率、信源、信宿、编码、调制等基本概念,奈奎斯特定理与香农定理,电路交换、报文交换与分组交换,数据报与虚电路,传输介质,物理层设备。 ⑶数据链路层:数据链路层的功能,组帧,差错控制,流量控制、可靠传输与滑动窗口机制,停止-等待协议,后退N帧协议(GBN),选择重传协议(SR),

复杂网络的某些性质研究及其应用

复杂网络的某些性质研究及其应用 自从Watts,Strogatz 1998年发现真实网络的小世界特性以来,复杂网络融合了图论、工程数学、计算机理论、社会科学等学科的有关理论与成果,已成为了一门单独的学科。经过十多年的研究,科学家们已经发现了一些典型复杂网络模型如小世界网络模型、无标度网络模型、确定性小世界网络模型等,同时也发现了这些典型网络模型的一些主要特性。 本文围绕复杂网络的小世界现象,针对典型复杂网络模型重点研究了网络节点度序列长度特性、电阻距离特性及其应用;基于代数图论中的凯莱图(Cayley)模型在随机化加边后也同样具有复杂网络的小世界特性,论文结合无线传感器网络和数据中心网络的应用需求,同时研究了基于代数图论的具有小世界特性的复杂网络模型及应用。论文主要成果如下:(1)在肖文俊等人提出复杂网络度序列长度新特性的基础上,论文从理论上证明了具有扩展幂律分布、泊松分布、指数分布的复杂网络模型的度序列长度的新特性:即度序列长度l与 log2N是同级别的结论,进一步完善了肖文俊等人的结论。 实验仿真结果及现实网络的数据验证了该结论的有效性。该结论从理论上解释了为什么现实世界的网络直径不大的问题,可以作为复杂网络的基本特性之一,同时论文提出了基于复杂网络的度序列长度的复杂网络模型。 针对复杂网络的搜索问题,论文完成了最短路径算法和最大度算法的仿真实验,结果表明在复杂网络中基于最大度的搜索算法相比基于最短路径的搜索算法更有效。(2)论文研究了复杂网络中的电阻距离特性及其在社团划分中应用的需求,提出了结合节点中心性指标与电阻距离的社团划分算法。 论文选择了节点度中心性、接近度指标、特征向量、聚类系数及最短路径等

复杂网络链路预测研究现状与展望

复杂网络链路预测的研究现状及展望 吕琳媛 前言:做链路预测这个方向有一年多的时间了,有一些收获和体会。一直想写一个综述进行总结,总是希望这个综述尽可能的包括更多更全面的信息,但是新的思想和结果源源不断的涌现,所谓的综述也就无限期的搁置了下来。前不久刚刚和伟平合作发表了一篇关于利用网络局部随机游走进行链路预测的文章,借此文发表之动力,总结一下链路预测这个方向的研究进展以及展望。希望该文能对那些正奋战在这个方向上和希望在此领域有所建树的科研工作者有所帮助和启迪。 (本文中所提到的具体的技术方法以及实验结果将在另一篇中文综述中详细介绍。) 1.链路预测及其研究意义 网络中的链路预测(Link Prediction)是指如何通过已知的网络节点以及网络结构等信息预测网络中尚未产生连边的两个节点之间产生链接的可能性[1]。这种预测既包含了对未知链接(exist yet unknown links)的预测也包含了对未来链接(future links)的预测。该问题的研究在理论和应用两个方面都具有重要的意义和价值。 近年来,随着网络科学的快速发展,其理论上的成果为链路预测搭建了一个研究的平台,使得链路预测的研究与网络的结构与演化紧密联系起来。因此,对于预测的结果更能够从理论的角度进行解释。这也是我们相比计算机专业的人研究链路预测的优势所在。与此同时,链路预测的研究也可以从理论上帮助我们认识复杂网络演化的机制。针对同一个或者同一类网络,很多模型都提供了可能的网络演化机制[2, 3]。由于刻画网络结构特征的统计量非常多,很难比较不同的机制孰优孰劣。链路预测机制有望为演化网络提供一个简单统一且较为公平的比较平台,从而大大推动复杂网络演化模型的理论研究。另外,如何刻画网络中节点的相似性也是一个重大的理论问题[4],这个问题和网络聚类等应用息息相关[5]。类似地,相似性的度量指标数不胜数,只有能够快速准确地评估某种相似性定义是否能够很好刻画一个给定网络节点间的关系,才能进一步研究网络特征对相似性指标选择的影响。在这个方面,链路预测可以起到核心技术的作用。链路预测问题本身也带来了有趣且有重要价值的理论问题,也就是通过构造网络系综并藉此利用最大似然估计的方法进行链路预测的可能性和可行性研究。这方面的研究对于链路预测本身以及复杂网络研究的理论基础的建立和完善,可以起到推动和借鉴的作用。 链路预测研究不仅具有如上所述的理论价值,其更重要的意义还是体现在应用方面。很多生物网络,例如蛋白质相互作用网络和新陈代谢网络,节点之间是否存在链接,或者说是否存在相互作用关系,是需要通过大量实验结果进行推断的。我们已知的实验结果仅仅揭示了巨大网络的冰山一角。仅以蛋白质相互作用网络为例,酵母菌蛋白质之间80%的相互作用不为我们所知[6],而对于人类自身,我们知道的仅有可怜的0.3%[7,8]。由于揭示这类网络中隐而未现的链接需要耗费高额的实验成本。那么如果能够事先在已知网络结构的基础上设计出足够精确的链路预测算法,再利用预测的结果指导试验,就有可能提高实验的成功率从而降低试验成本并加快揭开这类网络真实面目的步伐!实际上,社会网络分析中也会遇到数据不全的问题,这时候链路预测同样可以作为准确分析社会网络结构的有力的辅助工具[9,10]。除了帮助分析数据缺失的网络,链路预测算法还可以用于分析演化网络,即对未来

复杂网络及其应用

复杂网络理论及其应用研究概述 刘涛 ,陈忠,余哲 (上海交通大学安泰管理学院,上海市华山路1954号287#信箱,200030) liuzhang@https://www.360docs.net/doc/b114824629.html, 摘 要:本文从统计特性、结构模型和网络上的动力学行为三个层次简述复杂网络相关研究,并着重介绍了网络上的传播行为,认为它代表了复杂网络在社会经济系统中的重要应用。 关键词:复杂网络、小世界、无标度网络、疾病传播 1. 引言 结构决定功能是系统科学的基本观点[1]。如果我们将系统内部的各个元素作为节点,元素之间的关系视为连接,那么系统就构成了一个网络,例如神经系统可以看作大量神经细胞通过神经纤维相互连接形成的网络、计算机网络可以看作是计算机通过通信介质如光缆、双绞线、同轴电缆等相互连接形成的网络,类似的还有电力网络、社会关系网络、交通网络等等[2][3]。强调系统的结构并从结构角度分析系统的功能正是复杂网络的研究思路,所不同的是这些抽象出来的真实网络的拓扑结构性质不同于以前研究的网络,且节点众多,故称其为复杂网络(complex networks )。近年来,大量关于复杂网络的文章发表在Science 、Nature 、PRL 、PNAS 等国际一流的刊物上,从一个侧面反映了复杂网络已经成为国际学术界一个新兴的研究热点。 复杂网络的研究可以简单概括为三方面密切相关却又依次深入的内容:通过实证方法度量网络的统计性质;构建相应的网络模型来理解这些统计性质何以如此;在已知网络结构特征及其形成规则的基础上,预测网络系统的行为[3]。 2. 复杂网络的统计性质 用网络的观点描述客观世界起源于1736年德国数学家Eular 解决哥尼斯堡七桥问题。复杂网络研究的不同之处在于首先从统计角度考察网络中大规模节点及其连接之间的性质,这些性质的不同意味着不同的网络内部结构,而网络内部结构的不同导致系统功能有所差异。所以,对这些统计性质的描述和理解是我们进行复杂网络相关研究的第一步,下面简述之。 2.1 平均路径长度(The average path length) 网络研究中,一般定义两节点间的距离为连接两者的最短路径的边的数目;网络的直径为任意两点间的最大距离;网络的平均路径长度则是所有节点对之间距离的平均值,它描述了网络中节点间的分离程度,即网络有多小。复杂网络研究中一个重要的发现是绝大多数大规模真实网络的平均路径长度比想象的小得多,称之为“小世界效应”l [2]。这一提法来源 资助项目:国家自然科学基金70401019,高等学校博士点科研基金2002048020。 作者简介: - 1 -

44网络空间安全

2018年江苏省职业学校技能大赛信息技术类 网络空间安全项目竞赛实施方案 一、竞赛项目及内容 (一)竞赛项目 本次竞赛设网络空间安全一个项目,分为中职学生组、高职学生组和教师组三个类别。其中,中职学生组和高职学生组为团体项目(2人/组),教师组为个人竞赛项目。 (二)竞赛内容及要求 竞赛内容注重考核网络安全设计、安全策略配置、系统渗透测试以及信息安全攻防等方面,还原实际工作场景,基于工作过程的竞赛任务书设计,考察选手网络空间安全的综合技能和素质。竞赛内容分为理论知识、技能操作两个部分。 理论知识竞赛部分 理论知识竞赛采取计算机答题方式进行,内容为技能竞赛相关的理论知识(含密码学、VPN、操作系统加固、WEB渗透、网络数据安全、网络设备安全控制等),时间1小时。 技能操作竞赛部分 技能操作竞赛以现场实际操作的方式进行。选手在规定时间内,根据竞赛时

二、竞赛命题及裁判 (一)竞赛命题 竞赛理论试题由大赛组委会在已公布的题库中按一定难易度比例抽取,采用计算机机考方式进行。 操作技能试题由组委会负责建立题库,竞赛时从题库中随机抽取1份作为正式竞赛试题。 (二)裁判 聘请相关专业的具有教授、副教授、高级工程师、技师等职称的专家担任裁判,大赛裁判工作按照公平、公正、客观的原则进行。 三、竞赛场地与设备 (一)竞赛场地 1.场地及消防设施:竞赛现场须符合消防安全要求。 2.线路布置:竞赛现场网线、电源线以及其他线路应符合安全布线要求。 3.采光与通风:竞赛现场需通风良好、照明需符合教室采光规范。 (二)竞赛设备、器材 (1)硬件技术平台

(2)软件技术平台: 比赛的应用系统环境主要以Windows和Linux系统为主,涉及如下版本:1)物理机安装操作系统:Windows 7 2)虚拟机安装操作系统: ?Windows系统:Windows XP、Windows 7、Windows2003 Server、Windows2008 Server(根据命题确定)。 ?Linux系统:Ubuntu、Debian、CentOS(根据命题确定)。 3)办公软件主要为Microsoft Office 2010(中文版)及以上和RAR 4.0 (中文版);比赛提供SercureCRT作为终端。 (3)赛场环境要求: 竞赛工位内设有操作平台,每工位配备220V电源,带漏电保护装置,工位内的电缆线应符合安全要求。每个竞赛工位面积6-9㎡,确保参赛队之间互不干扰。竞赛工位标明工位号,并配备竞赛平台和技术工作要求的软、硬件。环境标准要求保证赛场采光(大于500lux)、照明和通风良好;每支参赛队提供一个垃圾箱。 赛场组织与管理员应制定安保须知、安全隐患规避方法及突发事件预案,设立紧急疏散路线及通道等,确保比赛期间所有进入赛点车辆、人员需凭证入内;严禁携带易燃易爆物、管制刀具等危险品及比赛严令禁止的其他物品进入场地;对于紧急发生的拥挤、踩踏、地震、火灾等进行紧急有效的处置。 赛场周围要设立警戒线,防止无关人员进入发生意外事件。比赛现场内应参照相关职业岗位的要求为选手提供必要的劳动保护。在具有危险性的操作环节,裁判员要严防选手出现错误操作。 四、竞赛规则及注意事项 (一)竞赛规则 1.参赛选手必须持本人身份证、学生证并携(佩)带参赛证提前30分钟到达比赛现场检录,迟到超过15分钟的选手,不得入场进行比赛。 2.参赛选手应遵守赛场纪律,尊重裁判,服从指挥,爱护竞赛场地的设备和器材。

复杂网络度分布的研究

复杂网络度分布的研究 (1) 1. 复杂网络的研究对象........................................................................................ 1 2. 复杂网络的研究内容........................................................................................ 1 3. 复杂网络中的三个概念.................................................................................... 1 4. 复杂网络的几何量............................................................................................ 1 5. 社会网络与其它网络的判别指标.................................................................... 2 6. 随机网络-ER 模型 ......................................................................................... 2 7. 随机网络的研究宗旨........................................................................................ 2 8. 子图出现的临界概率........................................................................................ 3 9. 子图临界概率存在的证明................................................................................ 3 10. BA 模型与度的幂指分布 ................................................................................ 4 11. BA 模型构造的网络度符合幂指形式的证明 (4) 复杂网络度分布的研究 - 复杂网络度分布的研究 河北工大硕士论文 陈德伟 指导教师:何文辰 1. 复杂网络的研究对象 用来描述真实网络统计特征的物理量主要有度分布、平均路径长度、聚集系数、相关系数等,都是力求更加详细、精确的描述复杂的真实网络。寻找网络各种宏观统计性质的微观生成机制一直都是网络研究中一项极具意义而且也是极具挑战性的工作。现在人们已经对复杂网络的小世界性质和无标度特征的微观生成机制有了一定的认识,但是度的相关性、团体性质、分层结构等更为复杂的宏观统计性质的微观生成机制的探索还处于起步阶段。对不同结构复杂网络的鲁棒性和脆弱性(vulnerability)的研究也是一个具有广泛应用价值的课题。 2. 复杂网络的研究内容 目前,复杂网络研究的内容主要包括:网络的几何性质,网络的形成机制,网络演化的统计规律,网络上的模型性质,以及网络的结构稳定性,网络的演化动力学机制等问题。 3. 复杂网络中的三个概念 三种概念在当代对复杂网络的思考中占有重要地位。第一,小世界概念;第二,集群即集聚系数的概念;第三,幂律的度分布概念。 4. 复杂网络的几何量 直径:网络的直径是指任意两个顶点之间最短路径的最长长度(包含的边数)。 集聚系数:对于网络中的任意一个节点i 来说,其集聚系数i C 表示与i 相连的节点中任意两点之间相互连接的概率。它可定义如下:如果与节点i 相连的点的数目为i k ,则在这i k 个节点之间最多存在2/)1(-k k 条边,而实际存在的可能只有i E 条边,则得到i 的集聚系数i C 为 ) 1(2-= i i i i k k E C .

网络空间安全复习提纲PDF.pdf

复习提要 考试时间:12月27日(周日)晚上7:00-9:00 考试地点:X4357,X4358 考试题型: 填空、单项选择、判断、简答、计算、论述。 一、定义与概念 1.什么是信息与信息系统? 信息是对客观世界中各种事物的运动状态和变化的反映,是客观事物之间相互联系和相互作用的表征,表现的是客观事物运动状态和变化的实质内容。 信息系统是由计算机硬件、网络和通讯设备、计算机软件、信息资源、信息用户和规章制度组成的以处理信息流为目的的人机一体化系统。 2.什么是信息安全? 为数据处理系统而采取的技术的和管理的安全保护,保护计算机硬件、软件、数据不因偶然的或恶意的原因而遭到破坏、更改、泄漏。 3.什么是国家网络空间? 是指该国运营、许可运营、以及按传统主权疆域依法管制的全部网络信息系统的总体,它包括地理位置超越其领土、领海、领空的通

信设备比如海底光纤、地球卫星以及无线传输介质(声、电磁波、可见光等),和分布在全世界的上述信息系统的用户(包括设备终端和使用者)。 4.什么是计算机网络? 将多个具有独立工作能力的计算机系统通过通信设备和线路由功能完善的网络软件实现资源共享、数据通信和网络计算的系统。5.什么是计算机网络安全? 网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。 6.什么是计算机网络协议? 为计算机网络中进行数据交换而建立的规则、标准或约定的集合。 7.什么是计算机病毒? 计算机病毒是指“编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码”。 8、网络入侵一般步骤: 一般分:前期准备、实施入侵和后期处理。 1)准备阶段需要完成的工作主要包括明确入侵目的、确定入侵对象以及选择入侵手段, 2)实施入侵阶段是真正的攻击阶段,主要包括扫描探测和攻击。

《网络空间安全概论期末测试卷》

1单选(2分) 解决拜占庭将军问题相当于解决了什么问题() 得分/总分 A. 投票机制 B. 内容加密 C. 分布式通信 D. 共识问题 2.00/2.00 正确答案:D你选对了 2单选(2分) ()是负责对物联网收集到的信息进行处理、管理、决策的后台计算处理平台。得分/总分 A. 云计算平台 2.00/2.00 B. 网络层 C. 物理层 D. 感知层 正确答案:A你选对了 3单选(2分) 物联网体系架构中,感知层相当于人的() 得分/总分 A. 社会分工 B. 神经中枢 C. 皮肤 2.00/2.00 D. 大脑 正确答案:C你选对了 4单选(2分) 物联网安全体系的构建要考虑不同层面临的威胁,网络层要考虑() 得分/总分 A. 无线传感器网络安全

传感器安全 C. 无线通信网络安全和互联网安全 2.00/2.00 D. 云计算安全以及位置与隐私保护 正确答案:C你选对了 5单选(2分) RFID属于物联网的哪个层? 得分/总分 A. 应用层 B. 业务层 C. 网络层 D. 感知层 2.00/2.00 正确答案:D你选对了 6单选(2分) 防火墙可以通过()来实现内外网的访问控制。 得分/总分 A. 路由表 B. 控制表 C. 访问控制列表 2.00/2.00 D. 交换表 正确答案:C你选对了 7单选(2分) 在企业外部工作的员工,可以通过()技术实现使用企业内部IP地址连接到企业内部网。 得分/总分 A. VPN 2.00/2.00 B. SSH C.

D. SSL 正确答案:A你选对了 8单选(2分) 信息安全法律法规是从()层面上,来规范人们的行为的。 得分/总分 A. 道德 B. 法律 2.00/2.00 C. 人身安全 D. 行为 正确答案:B你选对了 9单选(2分) 违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处()有期徒刑或者拘役。 得分/总分 A. 五年以下 2.00/2.00 B. 五年以上 C. 三年以下 D. 三年以上 正确答案:A你选对了 10单选(2分) 从事国际联网业务的单位和个人应当接受()的安全监督、检查和指导。 得分/总分 A. 司法 B. 公安机关 2.00/2.00 C. 人民法院 D. 法院 正确答案:B你选对了

网络空间安全概论期末

网络空间安全概论 信息隐藏技术的研究及应用不包括 答:秘密通信 ()是负责对物联网收集到的信息进行处理、管理、决策的后台计算处理平台 答:云计算平台 工控设备的威胁来源不包括 答:资金不足 比特币地址是()利用哈希函数计算出来的固定长度的字符串,并且,这个生成方向是单向的,通过地址无法计算出 答:私钥 以下哪个选项不属于网络空间安全的维度 答:信息完整 经常与黑客软件配合使用的是 答:木马 硬件木马破坏性检测最大的缺点是 答:损坏芯片 最小特权原则是指 答:只能拥有与其操作响符的必须的最小特权集 混沌细胞自动机数字水印的嵌入过程不包括 答:水印直接嵌在图像上 以下关于无线城域网WMAN的描述中不正确的是 答:Wi-Fi常用来表示WMAN 洗库是指 答:将拖库获得的数据进行破解、分类、处理,并转换为有价值的资产 物联网体系架构中,感知层相当于人的 答:皮肤 代换密码是把明文中的各字符()得到密文的一种密码体制 答:替换为其他字符 在采用PoS机制的点点币系统中,用户将5000币龄用于签名区块,得到的利息为()个币答:0.137

拒绝服务攻击DoS属于哪一种威胁 答:可用性 窃听(窃取)属于哪一种威胁 答:机密性 APT攻击指的是 答:高级持续性威胁攻击 DCT系数中,左上角的系数也称作低频系数;右下角的系数也称作高频系数;中间部分,称作中频系数,它对图像的影响 答:介于两者之间 哪一个不是恶意代码 答:艾滋病毒 硬件木马的危害不包括 答:使电路爆炸 网络空间安全的研究领域不包括 答:网络信息可用性 物联网的核心和基础仍然是 答:互联网 "信息安全"中的"信息"是指 答:以电子形式存在的数据 推理攻击是指 答:从非敏感数据中推理出敏感数据 认证机制的目标是 答:确认用户身份 有关有害数据及计算机病毒防治管理办法,方法的制定是为了加强对计算机病毒的预防治理,保护(),并保障计算机的应用与发展 答:计算机信息系统安全 以下关于RSA算法的说法不正确的是 答:算法使用一个密钥 下列密码体制中,不属于分组密码的是 答:EIGamal

北京理工大学2018年《网络空间安全专业基础综合》考研大纲

北京理工大学2018年《网络空间安全专业基础综合》考研大纲 一、考查目标 网络空间安全专业基础综合涵盖数据结构、计算机网络等学科专业基础课程。要求考生系统地掌握上述专业基础课程的概念、基本原理和方法,能够运用基本原理和基本方法分析和解决有关理论问题和实际问题。 二、考试形式和试卷结构 试卷满分及考试时间 本试卷满分为150分,考试时间为180分钟 答题方式 闭卷、笔试 试卷内容结构 数据结构80分 计算机网络70分 试卷题型结构 单项选择题40分 简答题40分 综合应用题70分 三、考查范围 数据结构部分 1.考试内容 ⑴基本概念:数据结构,数据,数据元素,数据对象,抽象数据类型,算法,算法的时间复杂度和空间复杂度。 ⑵线性表:线性表的逻辑结构和基本操作,顺序和链式存储结构,简单应用与实现。 ⑶栈和队列:栈和队列的基本概念,存储结构,基本操作,简单应用与实现。 ⑷数组和广义表:数组的定义及顺序存储结构,矩阵的压缩存储,数组的简单应用,广义表的定义与基本操作。 ⑸树和二叉树:树的定义和基本操作,二叉树的概念和基本性质,二叉树的存储结构,遍历二叉树和线索二叉树,树和森林与二叉树的关系,哈夫曼树和哈夫曼编码,树的简单应用。 ⑹图:图的基本概念,图的存储结构,图的遍历,图的应用,图的连通性,有向无环图及其应用,最短路径,关键路径。 ⑺查找:顺序表的查找,二叉排序树和平衡二叉树,B-树和B+树,哈希表。 ⑻排序:插入排序,快速排序,选择排序,堆排序,归并排序,基数排序等。 2.考试要求 ⑴掌握数据结构的基础知识,问题的求解方法。 ⑵掌握主要算法,能够估算主要算法的时间复杂度和空间复杂度。 ⑶能够使用C语言或其它高级语言及数据结构的基本操作实现主要算法。 ⑷能够灵活使用数据结构解决实际问题。 3.分值 80分 4.题型 单项选择题20分 简答题20分

复杂网络理论研究状况综述

■现代管理科学■2010年第9期 一、复杂网络概述 1.复杂网络演化过程。用网络的观点描述客观世界起源于1736年德国数学家欧拉Eular使用图论解决哥尼斯堡七桥问题。数学家和物理学家在考虑网络的时候,往往只关心节点之间有没有边相连,至于节点到底在什么位置,边是长还是短,是弯曲还是平直,有没有相交等等都是他们不在意的。科学家们认为真实系统各因素之间的关系可以用一些规则的结构表示,例如二维平面上的欧几里德格网,它看起来像是格子体恤衫上的花纹;又如最近邻环网,它总是会让你想到一群手牵着手、围着篝火跳圆圈舞的姑娘。也就是说网络中任意两个节点之间的联系遵循既定的规则。用得最多的规则网络是由N个节点组成的环状网络,网络中每个节点只与它最近的K个节点连接。规则网络的特点就是:每个节点的近邻数目都相同。但是对于大规模网络而言由于其复杂性并不能完全用规则网络来表示。 到了20世纪50年代末,Erdos&Renyi想出了一种新的构造网络的方法,在这种方法下,两个节点之间连边与否不再是确定的事情,而是根据一个概率决定。这是一种完全随机的网络模型,数学家把这样生成的网络叫做随机网络。随机网络ER模型的描述如下:给定网络节点总数N,网络中任意两个节点以概率P连接,生成的网络全体记为G(N,P),构成一个概率空间。由于网络中连线数目是一个随机变量X,取值可以从0到N(N-1)/2。随机网络在接下来的40年里一直被很多科学家认为是描述真实系统最适宜的网络。 规则网络和随机网络是两种极端的情况,随着信息技术的飞速发展,科学家们发现对于大量真实的网络系统而言,他们既不是规则网络,也不是随机网络,而是介于两者之间,具有与前两者皆不同的统计特征的一种复杂网络。1998年,Watts&Strogatz提出了W-S网络模型,通过以概率p切断规则网络中原始的边并随机选择新的端点重新连接,构造出一种介于规则网络和随机网络之间的网络—— —小世界网络(Small-world Networks)。显然,当p=0时,相当于各边未动,还是规则网络;当p=1时就成了随机网络。1999年,Barabasi&Albert在Science上发表文章指出,许多实际的复杂网络的连接度分布具有幂律函数形式,由于幂律分布没有明显的可度量特征,该类网络又被称为无标度网络。 2.复杂网络的统计性质。复杂网络的不同的统计性质决定了不同的网络内部结构,而结构又决定了系统的功能。所以,我们先了解一下复杂网络的相关统计性质。 (1)度及度分布。在网络中,节点的度是与目标节点相连的边的条数。即与该节点相邻的节点的数目,朋友的个数。而网络的度