Cognos8.3用户角色配置实战指南_V1.3

Cognos8.3用户角色配置实战指南

商业智能开发部

版本号:V1.2

编者:文国荣

2009年5月12日

Email:grwen@https://www.360docs.net/doc/d28159651.html,

简述

在《Cognos8.3用户安全管理配置》文档中描述了权限配置的思路与方法,并没真正意义上的配置操作。按应用系统配置管理,可大致分为三大块:用户角色配置、资源模块配置、系统功能配置。本文档是基于某保险实施项目为基础,以FreeQuery应用平台为第三方认证用户,IBM Cognos为开发报表应用服务,通过二次开发统一认证接口管理系统安全性,完成多方系统集成统一管理、统一监控。

一、用户角色配置

在FreeQuery应用系统中,可以创建用户、用户组、角色,在应用端集中管理用户信息。创建用户角色也是按照客户组织机构、销售部门等分层逻辑规划管理,便于系统管理员维护和管理。用户组是对用户进行分组,而用户组包含一个或者多个用户。角色与用户之间的关系是1:1、1:N,或者N:M交叉关系。如果应用系统对N:M交叉关系有限制,那么管理员为了让当前用户具有多重角色权力,必须重新创建一个角色,该角色只是针对当前用户而定制。

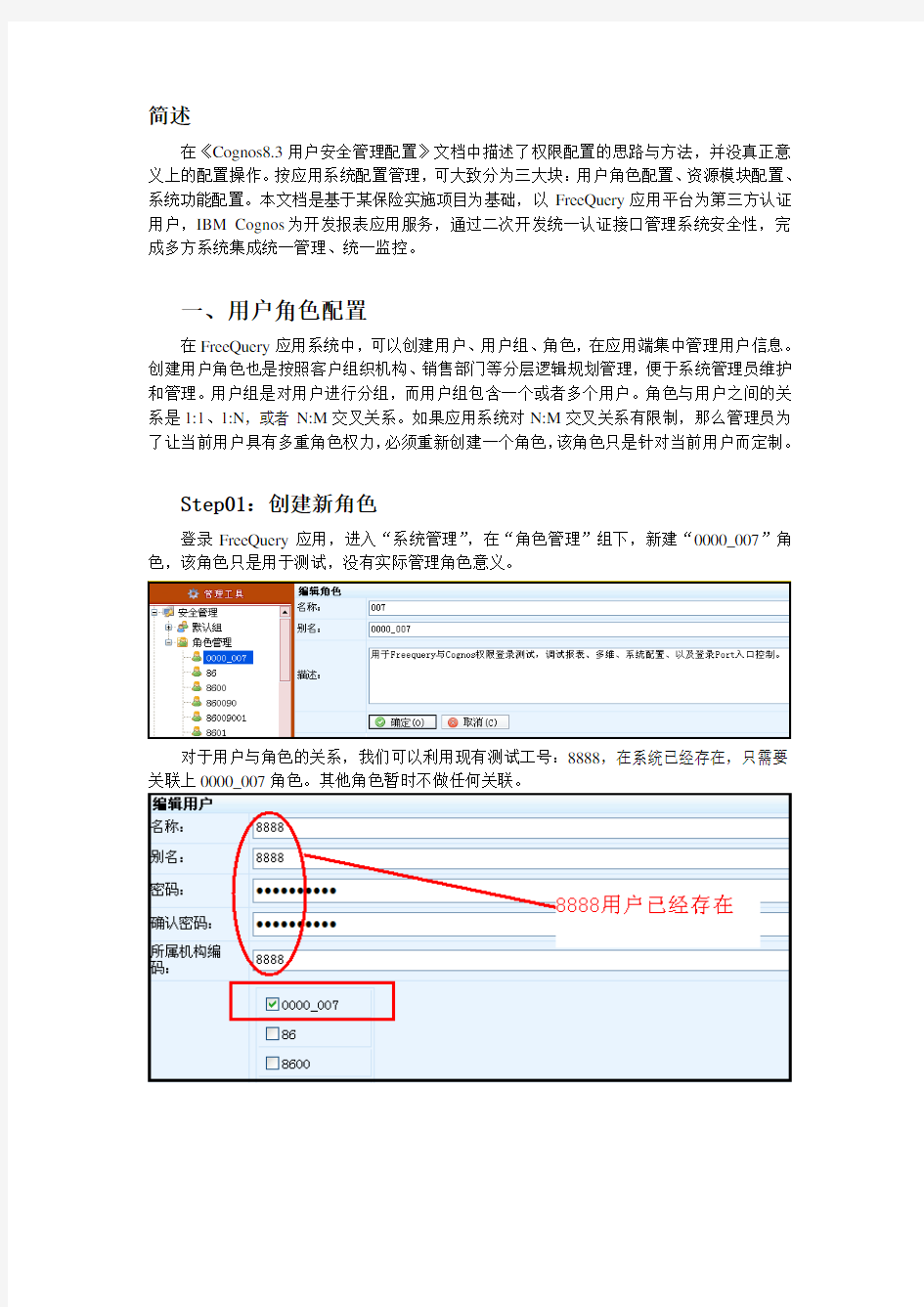

Step01:创建新角色

登录FreeQuery应用,进入“系统管理”,在“角色管理”组下,新建“0000_007”角色,该角色只是用于测试,没有实际管理角色意义。

对于用户与角色的关系,我们可以利用现有测试工号:8888,在系统已经存在,只需要关联上0000_007角色。其他角色暂时不做任何关联。

Step02:对角色操作赋权

利用最高管理员身份登录Cognos Web Server,进入“Cognos Connection”页面,在“启动”下拉列表选择“Cognos Administration”,点击“安全”页标,打开“目录”下的“dbAuth”名字空间。

在“dbAuth”名字空间下找到角色ID为“007”,在右边“属性”设置访问权限。在对“0000_007”角色赋予“查看读取、运行、设置遍历”权限。不要求设置“写入”权限。

本权限是对Cognos应用系统具有登录,并没有实际操作范围,如:基本的应用功能,和最低权限限制范围,对常用功能没做任何权限设置的地方,任何人都可以登录,不受权限约束。

提示:如果不引用Cognos本身的角色与用户组,所有带权限设置的模块与功能点都可以删除默认角色,再添加应用系统中的角色做管理机制。事先保证系统管理员角色具有最高操作权限,分配报表管理员、目录管理员、门户管理员相应角色,保留Cognos现有角色,对以后权限设置很有用处。

二、资源模块配置

Step01:授角色具有访问目录的权限

用8888用户登录系统,会提示:

当进入“我的主页”和“Cognos内容”时,提示以下报错。

通过管理员身份把“007”角色赋予访问“目录”资源,就是让8888用户登录系统之后,有访问与搜索路径验证,路径搜索权限不够,就不能继续访问“我的主页”和“Cognos内容”。

设置“dbAuth”认证域名访问权限。把007角色添加到访问权限列表中。对“007”角色赋予“遍历”即可。其他操作选项可以默认不选。

再此登录,发现可以进入“我的主页”和“Cognos内容”,查询子模块内容。

会发现公共文件夹下没有任何的内容,而且“启动”下拉项只有“追溯定义”。因为其他资源为给当前角色分配,没有权限访问。

目前8888用户不能在“公共文件夹”下创建文件夹。只能在“我的文件夹”下创建。

说明:

任何工号都可以在“我的文件夹”下创建子文件夹和文件。其他用户没有授权就不能查询、执行、修改当前用户创建的文件。用当前用户授权给指定的角色,就具有访问私有文件的权限。

Step02:授角色具有访问文件的权限

让8888工号能够访问部分报表和多维分析,必须对文件属性进行授权维护。

例如:指定“GLBI_Report_DataResource”文件夹下所有文件授权给“007”角色。

设置“读取”是具有能看到文件,没有设置就看不到当前文件与文件夹。

设置“执行”是具有文件夹颜色变蓝,当前文件可以点击操作,没有设置文件变黑色。

设置“遍历”是具有查看下级文件,没有设置只能看当前文件和文件。

设置先后顺序是:先“读取”,后“执行”,最后“遍历”。

进入“公共文件夹> GLBI_Report_DataResource > 继续率报表分析”,运行继续率报表。

提示错误信息:QE-DEF-0288 在内容存储库中找不到数据源“BIDM”。

原因是当前用户没有权限访问数据源,解决办法见下文。

Step03:授角色具有访问数据源的权限

新添加的数据源都要授权给所有角色、用户组,或者给指定用户使用。

在“启动”下拉列表选择“Cognos Administration”,点击“配置”页标,选择左侧“数据源连接”项。

根据“QE-DEF-0288 在内容存储库中找不到数据源“BIDM”。”错误提示,对数据源BIDM源设置,授权给007角色,具有访问查看、执行操作和遍历权限。

再运行“继续率报表”,依然提示“找不到数据源BIDM”错。原因有两种,一种是刚刚配置的数据源还没有映射到Cognos存储库中,前端没有注销或者退出该用户,IE浏览器记住临时缓存信息。第二种是,数据源连接有异常,可以检查配置是否正常。一般情况是第一种,解决办法是退出IE当前用户,重新启动IE登录。

直到出现以下运行窗口。

8888用户在数据层面也做了限制,不同的用户根据机构和区域限制数据操作性。

三、系统功能配置

Step01:授角色具有设计报表的权限

所谓功能模块授权,是针对Cognos应用系统而言,Freequery系统也有模块资源授权,包括子目录授权功能。Cognos系统与Freequery系统类似,如果进行配置,所有用户都有相同的权限读、写、执行等操作,而且可以进入编辑模式。

进入“安全”—>“功能”页签,找到“Analysis Studio”和“Report Studio”,打开属性。

打开“Analysis Studio”倒三角形标志,点击“设置属性”。删除Cognos自动访问权限角色,再添加“dbAuth”域名下的角色,只有“Admins”角色是最高权限,其他角色都设置读、执行等权限即可。

设置方式同“资源模块配置”。

把“Analysis Studio”和“Report Studio”授权给007角色后,重新登录Cognos,欢迎窗口会多出“Analysis Studio”和“Report Studio”控件。报表设计和多维分析控件就有创建

新报表权限。同时在“启动”下拉选择也会出现。

虽然控件有了,不一定能新建报表和编辑现有报表。一般会提示警告信息:

错误提示:根据以上配置步骤,设置了“007”角色权限,并把“dbAuth”域名目录,“文件内容”,“数据源”链接授权于“007”角色。单独对“Analysis Studio”和“Report Studio”授权还是不能打开现有报表与多维。

原因是Cognos工具之间互共存关系,对于报表查询需要调用Cognos Viewer视图,如果没有设置视图权限,报表是查看不了。报表编辑状态和执行计划等设置,同意给角色授予权限,没有配置当然提示“你无权访问任何Report Studio配置文件……”

Step02:解决无权访问功能配置

首先检查一下“Analysis Studio”多维是否可以打开,如果出现:

经过分析:“Analysis Studio”,“Cognos Viewer”功能模块未授权于007角色。从错误提示分析,是在制作多维模型时,没有把视图权限加载进来。把007角色加载到Custom Views 窗口下的。

打开原有模型,检查007是否归属在86下,如果没有再添加到86角色。如下:

重新刷Cube,替换原来的Cube数据集。在打开多维分析报表,数据正常显示,但不是编辑状态模型,是简单的视图模式,没有上下追溯、导出等控件。

在“功能”项,选择最右边的“属性”,添加“007”角色,授权相应的访问权限。

配置之后,上下追溯、导出等控件都出现,但看不到维度和指标,更不能自由组合操作,以视图界面显示:

继续配置,授权“Analysis Studio”,“Cognos Viewer”功能模块给007角色。

运行多维分析报表会调出“Analysis Studio”工具编辑界面。

注意:普通查询用户是不能添加编辑模式,这样会导致多用户每次操作都会保存。分公司管理员可以授权编辑模式,自己定义报表样式分发给相关部门。高层领导、部门主任等高角色,只有查询报表权限,以视图显示。

设计好最基本的角色,在登录界面有一个“快速浏览”。

Step03:授角色具有Adiminstrator权限

进入“安全”—>“功能”页签,找到“管理”项,打开属性,设置所有权限。但不是真正设置系统管理员的权限。

用管理员身份,在“cognos”域名下“系统管理员”添加成员“007”即可。

Step04:授角色具有视图控件权限

在新建的角色中,必须赋予“Cognos Viewer”权限。没有配置视图权限,用户运行的

报表在以下“红色”区操作控件被隐藏。

配置方法同“Analysis Studio”。

其他控件、功能模块配置方法类似,根据用户需要进行合理性配置,每次新增加文件包、数据源、新角色都有考虑资源分配。做到应用系统与Cognos开发平台整合统一管理,减少维护工作压力。

FreeQuery应用服务平台只提供了一个接口,读取相关的用户信息,而Cognos本身也有自己的应用服务,但没有用户信息,借用第三方用户信息,同时可以引用第三方的用户组、角色信息。完全共享第三方认证管理机制。但Cognos本身的用户、角色可用可不用,对管理员、报表设计者,目录管理者等重要角色,必须用到。注意:第三方认证用户是普通角色,不具有管理性质,不能加入到Cognos目录认证组中。

四、后续二次开发

IBM Congos产品在不断完善与发展,以BI领域看,Cognos BI在市场占有率蔓延壮大,产品与服务推陈出新,不久的时间里,BI产品以IBM为首占据整个市场。现有的Cognos 已经融入了IBM思想与功能,正是完善产品本身。

对Cognos产品二次开发,有个重要的产品(Cognos 8 Software Development Kit),完全基于Cognos服务开发,而且利用部分功能集成到第三方系统共享,这样管理、监控Cognos 服务更加方便,集成开发包括用户访问监控、系统配置、功能完善等。反之,可把其他系统功能模块集成到Cognos产品,整合在一个服务中。减少企业硬件资源投资,合理利用系统环境,大大减少系统管理员的维护压力,降低成本。期待所有参与Cognos产品二次开发的人,共同加入到这个行列之中,让BI更必爱。

Cognos8用户、组、角色

附:访问权限

在Cognos 8 中,您可以通过设置条目的访问权限保护组织的数据安全。您可以指定对Cognos 8 中的特定报表和其它内容具有访问权限的用户和组。您还可以指定它们对内容执行的操作。

设置访问权限时,您可以引用身份验证提供程序用户、组、角色以及Cognos 组和角色。但是,如果您计划以后部署应用程序,我们建议您仅使用Cognos 组和角色设置对

附:组和角色的关系

组 和角色代表可以执行相似功能或在组织中具有相似身份的用户的集合。组的示例有员工、开发

人员或销售人员。组的成员可以为用户和其它组。用户登录时,不能选择想要用于会话的组。他们总是以与其所属组关联的所有权限进行登录。

Cognos 8 中的角色 与组的功能相似。角色的成员可以为用户、组和其它角色。

下图显示了组和角色的结构。

用户可以成为第三方身份验证提供程序中定义的组和角色的成员,以及 Cognos 8 中定义的组和角色的成员。用户可以属于一个或多个组或角色。如果用户为多个组的成员,其访问权限将被合并。 您可以在以下情况下创建 Cognos 组和角色

? 无法在身份验证提供程序中创建组或角色 ? 需要组或角色跨多个名称空间 ?

需要能够部署可移动组和角色

在这种情况下,最好先在第三方提供程序中创建组和角色,然后将这些组和角色添加到其所属的 Cognos 组和角色中。否则,您可能会在管理 Cognos 名称空间中某组中的大量用户列表时遇到麻烦。

? 想要处理 Cognos 8 管理的特定需要

?想要避免组织的安全系统塞满仅在 Cognos 8 中使用的信息

附:为条目设置访问权限

为条目设置访问权限包括创建新权限或更新现有权限。您可以为Cognos 8 中的所有条目指定访问权限。此类条目的某些示例为报表、查询、分析、数据包、代理、度量标准、名称空间、组、用户或调度程序。您可以从不同名称空间引用条目。

如果您计划设置引用多个名称空间的权限,您必须在启动任务前登录到所有这些名称空间。否则,您对要修改的条目无完整的管理权限。

要管理安全,您必须已设置策略权限。

1.在 Cognos Connection 中,查找您要对其设置访问权限的条目。

2.在“操作”列中,单击条目的“设置属性”按钮。

3.在“设置属性”页面中,单击“权限”选项卡。

4.选择是使用父条目的权限还是为条目特别指定权限:

o要使用父条目的权限,请清除“改写从父条目获取的访问权限”复选框,然后单击“确定”(如果系统提示您使用父权限)。单击“确定”。

o要为条目设置访问权限,请选择“改写从父条目获取的访问权限”复选框,然后继续操作至步骤 5。

5.如果想要从列表中删除条目,请选中其复选框,然后单击“删除”。

提示:如果您想选择所有条目,请选择左上角列表顶部的复选框。清除复选框以取消选择所有条目。

6.要指定您要允许或拒绝访问的条目,请单击“添加”,然后选择如何选择条目:

o要从列出的条目中选择,请单击相应的名称空间,然后选择用户、组或角色旁边的复选框。

o要搜索条目,请单击“搜索”,并在“搜索字符串”框中键入您要搜索的短语。

要获得搜索选项,请单击“编辑”。查找并单击您需要的条目。

o要键入您要添加的条目的名称,请单击“类型”并使用以下格式键入组、角色或用户的名称,其中使用分号 (;) 隔开每个条目:

namespace/group_name;namespace/role_name;namespace/user_name;

示例如下:

Cognos/Authors;LDAP/scarter;

7.单击右箭头按钮并在所需条目显示在“选定条目”框中后单击“确定”。

提示:要从选定条目列表中删除条目,请选择它们并单击“删除”。要选中列表中的所有条目,请单击列表左上角的复选框。要使用户条目可视,请单击“显示列表中的用户”。

8.对于列表中的每个条目,在列表旁边的框中,选择或清除复选框以指定要允许或拒绝的

访问类型。

9.单击“应用”。

在“权限”列中,图标会显示在用户、组或角色旁边。该图标代表该条目允许或拒绝的访问类型。

10.如果您要将子条目的现有权限替换为您为此条目设置的权限,请在“选项”部分中,选

择“删除所有子条目的访问权限”复选框。

该选项将仅在条目为容器时显示。您可以使用它限制对条目层级的访问。

11.单击“确定”。