HP服务器-windows系统下收集硬件日志方法(Survey IML ADU)

注:HomePage的用户名和密码为本机进入操作系统的用户名密码,注意大小写,如果服务器有添加域环境,用户名为“域名称/用户名”。

1、Survey报告: (1)

2、IML日志: (3)

3、ADU报告: (6)

1、Survey报告:

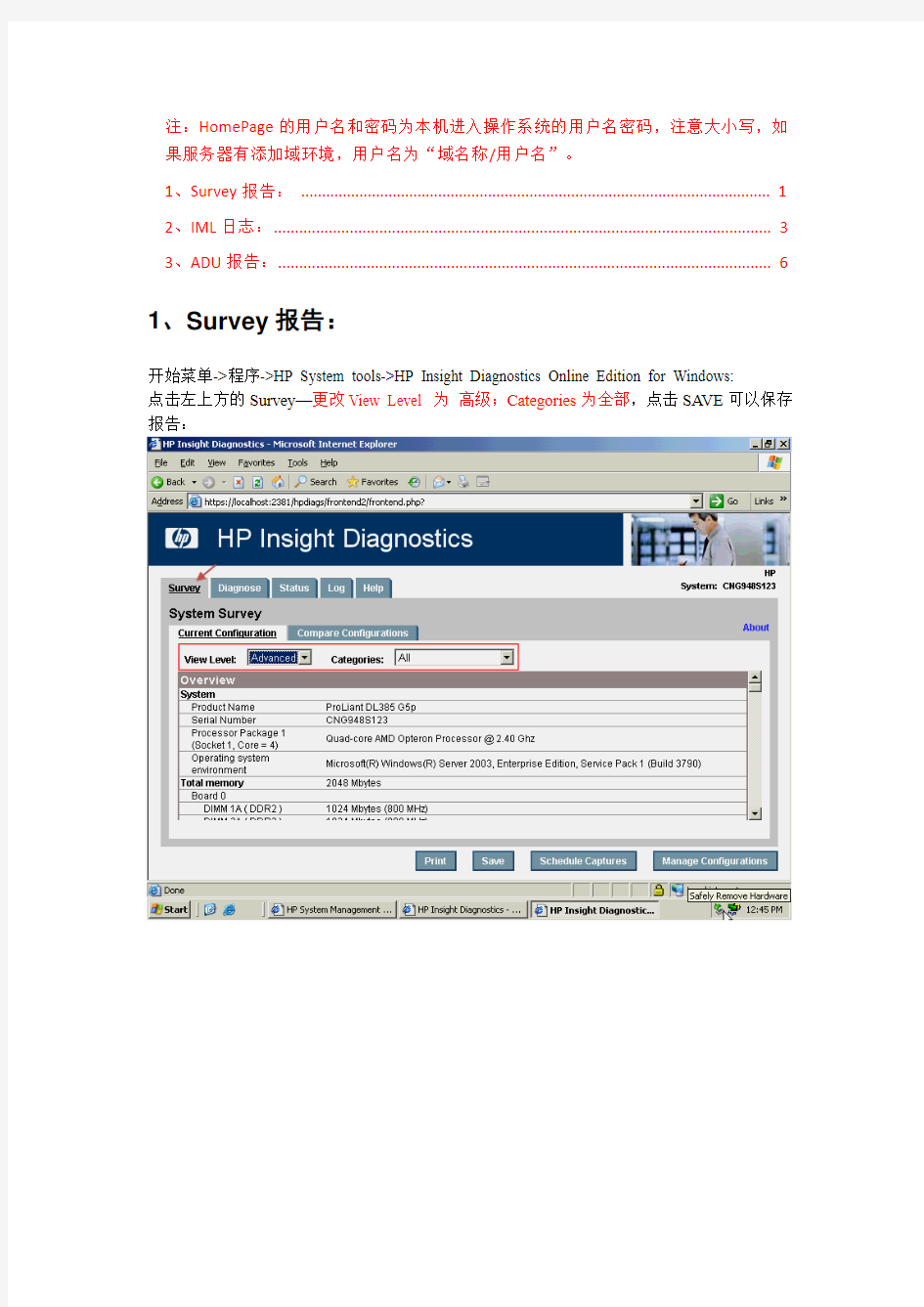

开始菜单->程序->HP System tools->HP Insight Diagnostics Online Edition for Windows:

点击左上方的Survey—更改View Level 为高级;Categories为全部,点击SA VE可以保存报告:

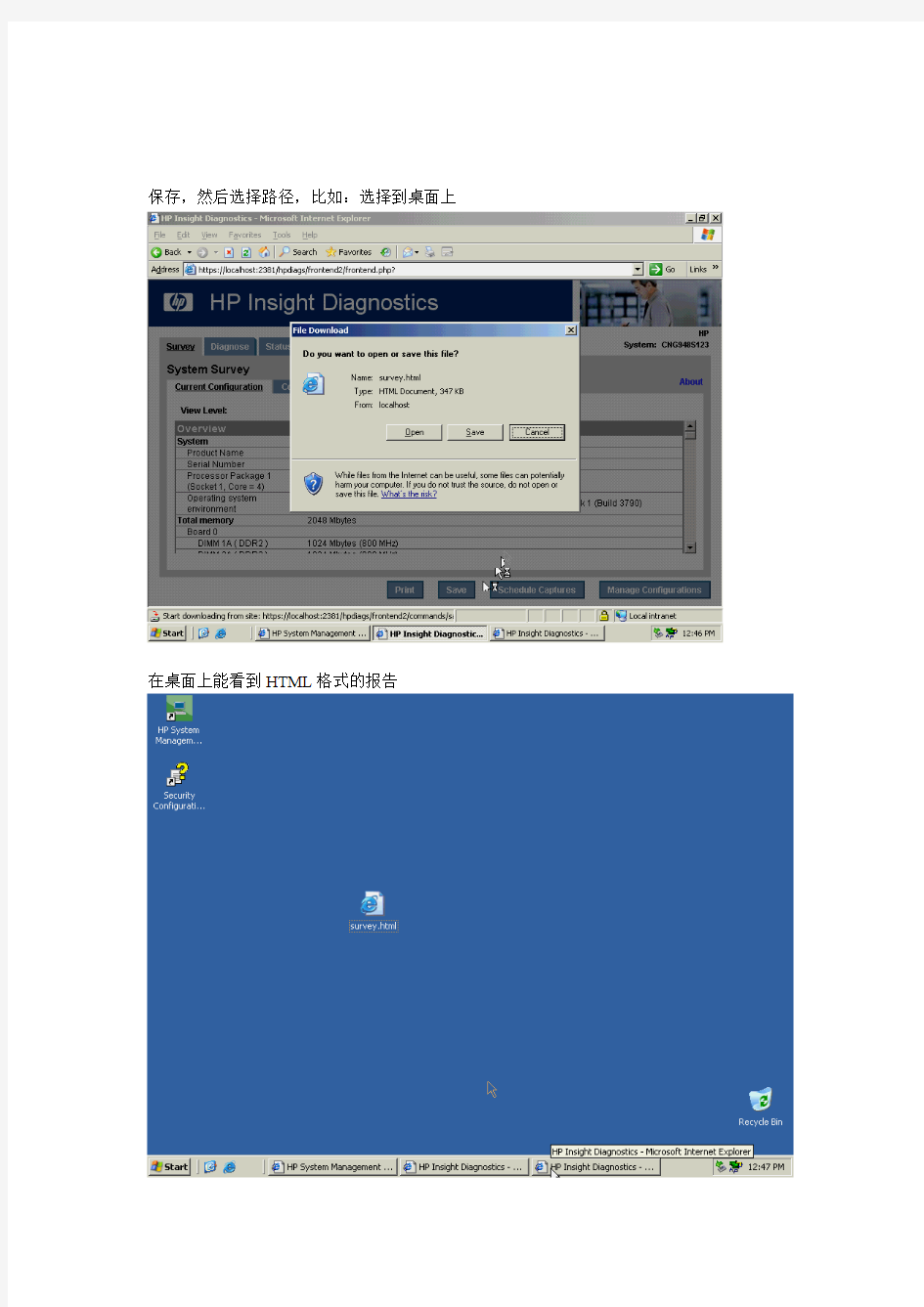

保存,然后选择路径,比如:选择到桌面上

在桌面上能看到HTML格式的报告

2、IML日志:

收集IML日志的方法1:

还是在上面打开的HP Insight Diagnostics Online Edition for Windows中,点击Log->Intergrated Management Log ,显示出报告,点击save:

桌面上出现名为iml的项报告,

收集IML日志的方法2(如果方法1不好用的话,使用这种方法):在开始菜单-程序-HP系统工具-IML Viewer

打开后界面:

点击Save Log as:

选择保存路径,最后会生成一个iml格式的文件:

3、ADU报告:

开始菜单->程序->HP System tools ->HP Array Configuration Utility-> HP Array Configuration Utility

默认选项,点击OK:

打开ACU选项:

点击诊断(Diagnostics):

勾选阵列卡信息,然后点击Generate Diagnostic Report:

点击保存:

选择路径:

桌面上能看到报告

windows系统日志与入侵检测详解-电脑教程

windows系统日志与入侵检测详解 -电脑教程.txt我很想知道,多少人分开了,还是深爱着?、自己哭自己笑自己看着自己闹 . 你用隐身来躲避我丶我用隐身来成全你!待到一日权在手 , 杀尽天下负我 狗 .windows 系统日志与入侵检测详解 - 电脑教程 系统日志源自航海日志:当人们出海远行地时候,总是要做好航海日志,以便为以后地工作做出依据?日志文件作为微软 Windows系列操作系统中地一个比较特殊地文件,在安全方面 具有无可替代地价值 . 日志每天为我们忠实地记录着系统所发生一切,利用系统日志文件,可以使系统管理员快速对潜在地系统入侵作出记录和预测,但遗憾地是目前绝大多数地人都忽略了它地存在?反而是因为黑客们光临才会使我们想起这个重要地系统日志文件? 7.1日志文件地特殊性 要了解日志文件,首先就要从它地特殊性讲起,说它特殊是因为这个文件由系统管理,并加以保护,一般情况下普通用户不能随意更改?我们不能用针对普通 TXT文件地编辑方法来编辑它 例如 WPS系列、Word系列、写字板、Edit等等,都奈何它不得.我们甚至不能对它进行“重命名”或“删除”、“移动”操作 , 否则系统就会很不客气告诉你:访问被拒绝? 当然 , 在纯DOS地状态下,可以对它进行一些常规操作(例如 Win98状态下 >,但是你很快就会发现,你地 修改根本就无济于事 , 当重新启动 Windows 98 时 , 系统将会自动检查这个特殊地文本文件 , 若不存在就会自动产生一个;若存在地话,将向该文本追加日志记录? b5E2RGbCAP 7.1.1黑客为什么会对日志文件感兴趣 黑客们在获得服务器地系统管理员权限之后就可以随意破坏系统上地文件了,包括日志文件?但是这一切都将被系统日志所记录下来,所以黑客们想要隐藏自己地入侵踪迹,就必须对日志进行修改 . 最简单地方法就是删除系统日志文件,但这样做一般都是初级黑客所为,真正地高级黑客们总是用修改日志地方法来防止系统管理员追踪到自己,网络上有很多专门进行此类 功能地程序,例如Zap、Wipe等.p1EanqFDPw 7.1.2Windows 系列日志系统简介 1.Windows 98 地日志文件 因目前绝大多数地用户还是使用地操作系统是 Windows 98,所以本节先从 Windows 98 地日志文件讲起 .Windows 98 下地普通用户无需使用系统日志,除非有特殊用途,例如,利用 Windows 98建立个人 Web服务器时,就会需要启用系统日志来作为服务器安全方面地参考,当已利用 Windows 98 建立个人 Web 服务器地用户,可以进行下列操作来启用日志功能 . DXDiTa9E3d (1>在“控制面板”中双击“个人Web服务器”图标;(必须已经在配置好相关地网络协议,并添加“个人 Web服务器”地情况下>.RTCrpUDGiT (2> 在“管理”选项卡中单击“管理”按钮; (3>在“In ternet 服务管理员”页中单击“ WW管理”;

Message.log日志说明.

一、日志文件Message.log的说明 日志文件中输出的是实际的消息包的内容,以16进制的方式打印的 //下面的蓝色文字为说明文字 对Message.log文件中记录的信息的说明: 1.ICD表示是由客服系统传送过来的消息 ICD = 后面的字符串,如:ICD = 20002,则20002表示客服系统使用的命令字或者调用过程名 2.MID表示是由营帐系统传送过来的消息 MID = 后面的字符串,如:MID = 20002,则20002表示客服与营帐接口协议中使用的命令字(注: 此处的说法不是很正确,如果客服与营帐协议中不存在命令字定义时,此处使用的是一种定义关系,一般是将协议中的某项或者某几项的组合作为可以唯一标识该条报文的命令字处理 3./TRANS表示转换后的信息记录. 4./ERROR MESSAGE表示该信息有错误或者无法处理,错误详细情况分析请见协议接口调试手册中的说明 说明:此处将客服的命令字与客服与营帐接口的命令字区分出来,原因是: 1、客服系统使用命令字的概念, 2、客服与营帐接口中的一项协议可能对应客服系统的多项不同调用,而客服系统在处理时每项调用的命令字都应当是唯一的,为此保证客服系统命令字的唯一及确定协议的转换方式,需要存在一个对应关系

3、客服系统,如IVR的请求中的调用过程名是固定的,不可能直接使用协议中定义的命令字,为此需要和协议中命令字的对应关系 4、由于存在上述的一对多的情况存在,日志记录中的MID = 后面命令字不一定正确,因此要结合具体的数据中的消息察看 5、上述的命令字的对应关系在DtProxyDll.ini文件中设定,由下列项目确定 [COMMAND] ICDCDM = //客服系统使用的命令字 MIDCMD = //客服与营帐接口协议中使用的命令字 6、具体的命令字对应的转换工作由DtProxyDll.dll完成 (1将客服发送过来的消息按照客服与营帐系统之间的协议转换后的数据 [2000/11/06 13:48:48] ICD = 20002/TRANS IP=10.108.22.192ID=35 记录时间ICD业务站点的IP ICD业务站点的ID 00 00 00 4b a8 23 00 32 30 30 30 32 00 00 00 00 00 00 00 00 00 00 00 00 ...K.#.20002............ 00 00 00 00 58 00 00 00 00 00 00 00 00 3b 00 00 00 00 7e 00 00 00 00 00 ....X........;....~..... 00 00 00 00 00 00 00 00 00 31 33 39 32 33 37 31 32 38 31 30 7e 38 38 38 .........139********~888 38 3b 00 8;. (2客服发送过来的消息,消息格式分成两类:IVR类,AppSrv类 可根据DtProxy.ini中IVRID和AppSvrID的设定对应下面信息中的ID值确定是那种消息格式

详解Windows Server 2008安全日志

建立安全日志记录 为了让大家了解如何追踪计算机安全日志功能的具体方面,首先需要了解如何启动安全日志。大多数Windows计算机(除了某些域控制器版本系统)默认情况下不会向安全日志(Security Log)启动日志记录信息。这样的设置有利也有弊,弊的方面在于,除非用户强迫计算机开始日志记录安全事件,否则根本无法进行任何追踪。好的方面在于,不会发生日志信息爆满的问题以及提示日志已满的错误信息,这也是Windows Server 2003域控制器在没有任何预警下的行为。 安全日志事件跟踪可以使用组策略来建立和配置,当然你可以配置本地组策略对象,但是这样的话,你将需要对每台计算机进行单独配置。另外,你可以使用Active Directory内的组策略为多台计算机设置日志记录配置。要建立安全日志追踪,首先打开连接到域的计算机上的Group Policy Management Console (GPMC,组策略管理控制台),并以管理员权限登录。在GPMC中,你可以看到所有的组织单位(OU)(如果你事先创建了的话)以及GPO(如果你创建了两个以上),在本文中,我们将假设你有一个OU,这个OU中包含所有需要追踪相同安全日志信息的计算机,我们将使用台式计算机OU和AuditLog GPO。 编辑AuditLog GPO然后展开至以下节点: Computer Configuration\Policies\Windows Settings\Security Settings\Local Policies\Audit Policy 类别控制范围的简要介绍 以下是关于每种类别控制范围的简要介绍: 审计帐户登录事件–每次用户登录或者从另一台计算机注销的时候都会对该事件进行审计,计算机执行该审计是为了验证帐户,关于这一点的最好例子就是,当用户登录到他们的Windows XP Professional计算机上,总是由域控制器来进行身份验证。由于域控制器对用户进行了验证,这样就会在域控制器上生成事件。除了Windows Server 2003域控制器(配置为审计这些事件的成功与否)启动了设置外,没有操作系统启动该设置。最常见以及最佳的做法就是让所有的域控制器和服务器对这些事件进行审计。我还发现,在很多环境中,客户端也会配置为审计这些事件。 审计账户管理–这个将对所有与管理计算机(配置了审计)的用户数据库中的帐户的用户有关的事件进行审计,这些事件的示例如下: ·创建一个用户帐户 ·添加用户到一个组 ·重命名用户帐户 ·为用户帐户更改密码 对于域控制器而言,该管理政策将会对域帐户更改进行审计。对于服务器或者客户端而言,它将会审计本地安全帐户管理器(Security Accounts Manager)以及相关的帐户。除了Windows Server 2003域控制器(配置为审计这些事件的成功与否)启动了设置外,没有操作系统启动该设置。最常见以及最佳的做法就是让所有的域控制器和服务器对这些事件进行审计。对于用户帐户的审计,安全日志以及审计设置是不能捕捉的。 审计目录服务访问–这个将对与访问AD对象(已经被配置为通过系统访问控制列表SACL 追踪用户访问情况)的用户有关的事件进行审计,AD对象的SACL指明了以下三件事: ·将会被追踪的帐户(通常是用户或者组)

系统下收集日志方法

收集日志操作如下: HPS 1、将附件HPSRPT_Enhanced_v9.0.00r2.zip 文件copy到目标服务器,存放在c:\ 2、解压到当前文件夹后双击运行HPSRPT_Enhanced_v9.0.00r2.cmd文件 3、不要关闭DOS运行窗口大约15分钟左右会自动消失说明运行完成。 4、完成后需要到C:\WINDOWS\HPSReports\Enhanced\Report\cab 目录下查看生成文件信息 5、收集对应时间点的cab文件即可。 第一个日志:ADU报告 2、打开开始——程序——HP System Tools——HP Array Configuration Utility——HP Array Configuration Utility。

3、选择Local Applcation Mode,本地应用模式。 4、打开了HP Array Configuration Utility工具后,点中间的Diagnostics选项卡,选中左侧的

阵列卡,右侧会出现2个按钮,查看和提取日志报告,我们选择Generate Diagnostic Report。 5、提示Reprot Generation Complete日志提取完毕,这时可以选择右下角Save report按钮。

6、选择保存,弹出保存菜单,点保存。 7、可以选择保存到桌面上。

第二个报告:survey报告 打开开始——程序——HP System Tools——HP Insight Diagnostics online Edition for Windows ——HP Insight Diagnostics online Edition for Windows。 9、提示安全证书报警,选择是,继续。

虚拟机系统日志文件详解-Henry

虚拟机系统日志文件详解 Friday, October 08, 2010---Henry 除了事件和警报列表,vSphere 组件还会生成各种日志。这些日志包含有关vSphere 环境中活动的详细信息。 1、查看系统日志条目 可以查看vSphere 组件生成的系统日志。 访问和查看系统日志的步骤: 1 在连接vCenter Server 系统或ESX/ESXi 主机的vSphere Client 的主页中,单击系统日志。 2 在下拉菜单中,选择要查看的日志和条目。 3 选择查看> 筛选以引用筛选选项。 4 在数据字段中输入文本。 5 单击清除以清空该数据字段。 2、外部系统日志 VMware 技术支持可能会请求多个文件以帮助解决您使用产品时遇到的任何问题。本节介绍在各种ESX 4.0 组件系统上找到的日志文件的类型和位置。 ---------------------------------------------------------------------------------------------------------------------- 注意:在Windows 系统中,多个日志文件存储在位于C:\Documents and Settings\

系统安全防范之Windows日志与入侵检测

系统安全防范之Windows日志与入侵检测 一、日志文件的特殊性 要了解日志文件,首先就要从它的特殊性讲起,说它特殊是因为这个文件由系统管理,并加以保护,一般情况下普通用户不能随意更改。我们不能用针对普通TXT文件的编辑方法来编辑它。例如WPS系列、Word系列、写字板、Edit等等,都奈何它不得。我们甚至不能对它进行“重命名”或“删除”、“移动”操作,否则系统就会很不客气告诉你:访问被拒绝。当然,在纯DOS的状态下,可以对它进行一些常规操作(例如Win98状态下),但是你很快就会发现,你的修改根本就无济于事,当重新启动Windows 98时,系统将会自动检查这个特殊的文本文件,若不存在就会自动产生一个;若存在的话,将向该文本追加日志记录。 二、黑客为什么会对日志文件感兴趣 黑客们在获得服务器的系统管理员权限之后就可以随意破坏系统上的文件了,包括日志文件。但是这一切都将被系统日志所记录下来,所以黑客们想要隐藏自己的入侵踪迹,就必须对日志进行修改。最简单的方法就是删除系统日志文件,但这样做一般都是初级黑客所为,真正的高级黑客们总是用修改日志的方法来防止系统管理员追踪到自己,网络上有很多专门进行此类功能的程序,例如Zap、Wipe等。 三、Windows系列日志系统简介 1.Windows 98的日志文件 因目前绝大多数的用户还是使用的操作系统是Windows 98,所以本节先从Windows 98的日志文件讲起。Windows 98下的普通用户无需使用系统日志,除非有特殊用途,例如,利用Windows 98建立个人Web服务器时,就会需要启用系统日志来作为服务器安全方面的参考,当已利用Windows 98建立个人Web服务器的用户,可以进行下列操作来启用日志功能。(1)在“控制面板”中双击“个人Web服务器”图标;(必须已经在配置好相关的网络协议,并添加“个人Web服务器”的情况下)。 (2)在“管理”选项卡中单击“管理”按钮; (3)在“Internet服务管理员”页中单击“WWW管理”; (4)在“WWW管理”页中单击“日志”选项卡; (5)选中“启用日志”复选框,并根据需要进行更改。将日志文件命名为“Inetserver_event.log”。如果“日志”选项卡中没有指定日志文件的目录,则文件将被保存在Windows文件夹中。 普通用户可以在Windows 98的系统文件夹中找到日志文件schedlog.txt。我们可以通过以下几种方法找到它。在“开始”/“查找”中查找到它,或是启动“任务计划程序”,在“高级”菜单中单击“查看日志”来查看到它。Windows 98的普通用户的日志文件很简单,只是记录了一些预先设定的任务运行过程,相对于作为服务器的NT操作系统,真正的黑客们很少对Windows 98发生兴趣。所以Windows 98下的日志不为人们所重视。 2.Windows NT下的日志系统 Windows NT是目前受到攻击较多的操作系统,在Windows NT中,日志文件几乎对系统中的每一项事务都要做一定程度上的审计。Windows NT的日志文件一般分为三类: 系统日志:跟踪各种各样的系统事件,记录由Windows NT 的系统组件产生的事件。例如,在启动过程加载驱动程序错误或其它系统组件的失败记录在系统日志中。 应用程序日志:记录由应用程序或系统程序产生的事件,比如应用程序产生的装载dll(动态链接库)失败的信息将出现在日志中。 安全日志:记录登录上网、下网、改变访问权限以及系统启动和关闭等事件以及与创建、打开或删除文件等资源使用相关联的事件。利用系统的“事件管理器”可以指定在安全日志中记录需要记录的事件,安全日志的默认状态是关闭的。

日志管理与分析-日志收集及来源

日志管理与分析-日志收集及来源 【前言】 对广大IT工作者,尤其是运维和安全人员来说,“日志”是一个再熟悉不过的名词。日志从哪来?机房中的各种软件(系统、防火墙)和硬件(交换机、路由器等),都在不断地生成日志。IT安全业界的无数实践告诉我们,健全的日志记录和分析系统,是系统正常运营、优化以及安全事故响应的基础,虽然安全系统厂商为我们提供了五花八门的解决方案,但基石仍是具有充足性、可用性、安全性的日志记录系统。实际工作中,许多单位内部对日志并没有充分的认识,安全建设更多在于投入 设备,比如防火墙、IDS、IPS、防病毒软件等,被动地希望这些系统帮助我们完成一切工作,但是俗话说的好:“魔高一尺道高一丈”,以特征码和预定义规则为基础的上述设备,在防护方面永远落在攻击者后面,防微杜渐才是真正的出路。作为一名合格的安全人员,了解日志的概念,了解日志的配置和分析方法,是发现威胁、抵御攻击的重要技能,有了这方面的深刻认识,各种自动化安全解决方案才能真正地发挥效能。 1、日志数据 简单地说,日志消息就是计算机系统、设备、软件等在某种触发下反应生成的东西。确切的触发在很大程度上取决于日志消息的来源。例如,UNix操作系统会记录用户登录和注销的消息,防火墙将记录ACL 通过和拒绝的消息,磁盘存储系统在故障发生或者在某些系统认为将会发生故障的情况下会生成日志消息。 日志数据就是一条日志消息里用来告诉你为什么生成消息的信息,例如,web服务器一般会在有人访问web页面请求资源(图片、

文件等等)的时候记录日志。如果用户访问的页面需要通过认证,日 志消息将会包含用户名。日志消息可以分成下面的几种通用类型: ?信息:这种类型的消息被设计成告诉用户和管理员一些没有风险的事情发生了。例如,Cisco IOS将在系统重启的时候生成消息。不过,需要注意的是,如果重启发生在非正常维护时间或是业务时间,就有发出报警的理由。 ?调试:软件系统在应用程序代码运行时发生调试信息,是为了给软件开发人员提供故障检测和定位问题的帮助。 ?警告:警告消息是在系统需要或者丢失东西,而又不影响操作系统的情况下发生的。 ?错误:错误日志消息是用来传达在计算机系统中出现的各种级别的错误。例如,操作系统在无法同步缓冲区到磁盘的时候会生成错误信息。?警报:警报表明发生了一些有趣的事,一般情况下,警报是属于安全设备和安全相关系统的,但并不是硬性规定。在计算机网络中可能会运行一个入侵防御系统IPS,检查所有入站的流量。它将根据数据包的内容判断是否允许其进行网络连接。如果IPS检测到一个恶意连接,可能会采取任何预先配置的处置。IPS会记录下检测结果以及所采取的行动。 2、日志数据的传输与收集 计算机或者其他设备都实现了日志记录子系统,能够在确定有必 要的时候生成日志消息,具体的确定方式取决于设备。另外,必须有 一个用来接收和收集日志消息的地方,这个地方一般被称为日志主 机。日志主机是一个计算机系统,一般来说可能是linux和windows服

Windows日志文件解读

Windows日志文件完全解读 日志文件,它记录着Windows系统及其各种服务运行的每个细节,对增强Windows的稳定和安全性,起着非常重要的作用。但许多用户不注意对它保护,一些“不速之客”很轻易就将日志文件清空,给系统带来严重的安全隐患。 一、什么是日志文件 日志文件是Windows系统中一个比较特殊的文件,它记录着Windows系统中所发生的一切,如各种系统服务的启动、运行、关闭等信息。Windows日志包括应用程序、安全、系统等几个部分,它的存放路径是“%systemroot%system32config”,应用程序日志、安全日志和系统日志对应的文件名为AppEvent.evt、SecEvent.evt和SysEvent.evt。这些文件受到“Event Log(事件记录)”服务的保护不能被删除,但可以被清空。 二、如何查看日志文件 在Windows系统中查看日志文件很简单。点击“开始→设置→控制面板→管理工具→事件查看器”,在事件查看器窗口左栏中列出本机包含的日志类型,如应用程序、安全、系统等。查看某个日志记录也很简单,在左栏中选中某个类型的日志,如应用程序,接着在右栏中列出该类型日志的所有记录,双击其中某个记录,弹出“事件属性”对话框,显示出该记录的详细信息,这样我们就能准确的掌握系统中到底发生了什么事情,是否影响Windows 的正常运行,一旦出现问题,即时查找排除。 三、Windows日志文件的保护 日志文件对我们如此重要,因此不能忽视对它的保护,防止发生某些“不法之徒”将日志文件清洗一空的情况。 1.修改日志文件存放目录 Windows日志文件默认路径是“%systemroot%system32config”,我们可以通过修改注册表来改变它的存储目录,来增强对日志的保护。 点击“开始→运行”,在对话框中输入“Regedit”,回车后弹出注册表编辑器,依次展开“HKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Services/Eventlog”后,下面的Application、Security、System几个子项分别对应应用程序日志、安全日志、系统日志。 笔者以应用程序日志为例,将其转移到“d:cce”目录下。选中Application子项,在右栏中找到File键,其键值为应用程序日志文件的路径“%SystemRoot%system32configAppEvent.Evt”,将它修改为“d:cceAppEvent.Evt”。接着在D盘新建“CCE”目录,将“AppEvent.Evt”拷贝到该目录下,重新启动系统,完成应用程序日志文件存放目录的修改。其它类型日志文件路径修改方法相同,只是在不同的子项下操作。 2.设置文件访问权限 修改了日志文件的存放目录后,日志还是可以被清空的,下面通过修改日志文件访问权限,防止这种事情发生,前提是Windows系统要采用NTFS文件系统格式。 右键点击D盘的CCE目录,选择“属性”,切换到“安全”标签页后,首先取消“允许将来自父系的可继承权限传播给该对象”选项勾选。接着在账号列表框中选中“Everyone”账号,只给它赋予“读取”权限;然后点击“添加”按钮,将“System”账号添加到账号列表框中,赋予除“完全控制”和“修改”以外的所有权限,最后点击“确定”按钮。这样当用户清除Windows日志时,就会弹出错误对话框。 四、Windows日志实例分析 在Windows日志中记录了很多操作事件,为了方便用户对它们的管理,每种类型的事件都赋予了一个惟一的编号,这就是事件ID。 1.查看正常开关机记录

Windows日志文件全解读

一、什么是日志文件 日志文件是Windows系统中一个比较特殊的文件,它记录着Windows系统中所发生的一切,如各种系统服务的启动、运行、关闭等信息。Windows日志包括应用程序、安全、系统等几个部分,它的存放路径是“%systemroot%system32config”,应用程序日志、安全日志和系统日志对应的文件名为AppEvent.evt、SecEvent.evt和SysEvent.evt。这些文件受到“Event Log(事件记录)”服务的保护不能被删除,但可以被清空。 二、如何查看日志文件 在Windows系统中查看日志文件很简单。点击“开始→设置→控制面板→管理工具→事件查看器”,在事件查看器窗口左栏中列出本机包含的日志类型,如应用程序、安全、系统等。查看某个日志记录也很简单,在左栏中选中某个类型的日志,如应用程序,接着在右栏中列出该类型日志的所有记录,双击其中某个记录,弹出“事件属性”对话框,显示出该记录的详细信息,这样我们就能准确的掌握系统中到底发生了什么事情,是否影响Windows的正常运行,一旦出现问题,即时查找排除。 三、Windows日志文件的保护 日志文件对我们如此重要,因此不能忽视对它的保护,防止发生某些“不法之徒”将日志文件清洗一空的情况。 1. 修改日志文件存放目录 Windows日志文件默认路径是“%systemroot%system32config”,我们可以通过修改注册表来改变它的存储目录,来增强对日志的保护。 点击“开始→运行”,在对话框中输入“Regedit”,回车后弹出注册表编辑器,依次展开“HKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Services/Eventlog”后,下面的Application、Security、System几个子项分别对应应用程序日志、安全日志、系统日志。 笔者以应用程序日志为例,将其转移到“d:\cce”目录下。选中Application子项

Log4记录日志使用说明

一、 想要让Log4net日志(以下称日志)按每月自动归类为一个文件夹,为此,学习和修改了log4net.config文件。查了资料,重点是以下这些参数: 众说纷纭,许多说得让人看后似懂非懂,经过说起来都是泪的实验,终于有了明确的结论,整理发表出来避免后人走弯路。 1.StaticLogFileName的值如果为true,则当前日志文件(相对于历史日志文件而言)的文件名只取File参数。如果为false,则文件名取File+DatePattern。 2.File的值是静态的如果写“yyyy-MM”就是“yyyy-MM”而不会转成当前的年份和月份,而且斜扛“/”与反斜扛“\”效果相同,连续2扛也与1扛相同。 3.DatePattern的值是动态的“yyyy”代表4位年份,详细参考网上的众多资料(这个不难得到)。如果想表达静态的字符(如“y”)有2种办法,1是使用转义字符“\”,即“\y”,2是使用一对单引号限定,即“'y'”。如上面的value="_yyyy-MM-dd.'config'",就是因为fig有特殊含义,所以把“config”用单引号包含起来了。 4.修改了(网站上的)log4net.config文件,使它生效的方法是重启网站(我没有试着去操作应用程序池)。实测重启网站有约10%没有使它生效,但如果是先停止网站再启动,则100%生效。 以上4点最关键是第1点,也是众多资料所没有说清楚的(本人的汉字理解能力有问题?)。最终符合我要求的配置如下: 以上是基于我自己做的实验而得出的结论,难免不够系统和全面,限于本人水平,难免有错误。如有发现错漏,欢迎指正。 二、 log4net配置文件设置 2011-11-16 13:15:41| 分类:Notes|举报|字号订阅

入侵Linux系统后日志文件及入侵后日志如何清除

Linux系统的LOG日志文件及入侵后日志的清除 UNIX网管员主要是靠系统的LOG,来获得入侵的痕迹.当然也有第三方工具记录入侵系统 的痕迹,UNIX系统存放LOG文件,普通位置如下: /usr/adm - 早期版本的UNIX /var/adm - 新一点的版本使用这个位置 /var/log - 一些版本的Solaris,linux BSD,Free BSD使用这个位置 /etc - 多数UNIX版本把utmp放在这里,有些也把wtmp放在这里,syslog.conf在这里 下面的一些文件根据你所在的目录不同而不同: acct 或pacct -- 记录每个用户使用的命令记录 access_log -- 主要当服务器运行NCSA HTTPD时, 记录什么站点连接过你的服务器aculog -- 保存着你拨出去的MODEMS记录 lastlog -- 记录了用户最近的LOGIN记录和每个用户的最初目的地,有时是最后不 成功LOGIN的记录,当一个用户登陆到unix系统,注册程序在lastlog文件中查找该用户的uid,如果该程序找到了 该用户的uid,unix就会显示最后一次登陆的时间和tty(终端号) loginlog -- 记录一些不正常的LOGIN记录 messages -- 记录输出到系统控制台的记录,另外的信息由syslog来生成 security -- 记录一些使用UUCP系统企图进入限制范围的事例 sulog -- 记录使用su命令的记录.它通常在/var/adm/sulog.如果你在机器上使用了su命令,别忘了清除哦. utmp -- 记录当前登录到系统中的所有用户,这个文件伴随着用户进入和离开系统而不断变化.它还会为系统中的用户保持很长的历史记录,utmp日志通常存放在/var/adm/utmp目录下.可以用w和who命令查看,其他命令也可以访问这个文件.如:finger root就可以.现在的utmp一般都有utmpx文件作为日志记录的补充. utmpx -- UTMP的扩展 wtmp -- 记录用户登录和退出事件.它和utmp日志文件相似,但它随着登陆次数的增加,它会变的越来越大,有些系统的ftp访问也在这个文件里记录,同时它也记录正常的系统退出时间,可以用ac和last命令访问. syslog -- 最重要的日志文件,使用syslogd守护程序来获得日志信息,通常情况下通过查看/etc/syslog.conf.我们可以知道syslog记录些什么.缺省时,它把大多的消息传给 /var/adm/message. /dev/log -- 一个UNIX域套接字,接受在本地机器上运行的进程所产生的消息

教你如何查看网站日志

教你如何查看网站日志 笔者有加了几个SEO的群,经常在群里看到很多新手SEO朋友问怎么查看网站日志,这里笔者就做一个系统的总结分享给新手SEO朋友们,希望有用,如果你是老鸟觉得不屑一顾你可以忽视本文。就拿笔者最近优化的展览器材行业网站来做个案例分析吧。我做的企业网站关键词是易拉宝。笔者每天会通过提取服务器的日志来查看蜘蛛抓取情况,看看有哪些蜘蛛今天来爬了,爬了多少次,具体爬到哪个页面蜘蛛爬不下去就走了等等。然后分析做出合理优化。 1.首先你等下一个日志分析工具:笔者用的光年日志分析。百度光年日志分析工具就可以下载了,这里不提供下载页面。下载完后安装解压,如图所示 2.如果你的FTP里面没有LOG文件夹的话那么就得登入你的空间服务器提取log日志。系统默认的日志文件路径是:C:WINDOWSsystem32LogFiles , W3SVC就是你要提取的文件,这个文件里面有你网站每天的日志文件.这里需要补充一点的就是如果你服务器里面有多个网站的话,那么你得先弄清楚哪个文件夹是你需要的日志文件夹。按如下步骤操作:打开空间管理器——找到你网站——右键——属性——网站--属性P——浏览下面就能看到文件夹名称(详见如图红色部位)

3.提取出的文件放到你的D盘网站跟目录下然后通过FTP传送到本地电脑。 4.打开光年日志工具GnAnalyzer.exe——新建分析任务(找到你刚下载的日志文件)——选择分析文件存放路劲——确定。分析结束后找到你存放结果的文件夹找到HTM结果的文件就能看到日志分析结果了。

如上图所示就能查看到蜘蛛来我网站的情况了,由于笔者现在优化的展览器材行业网站是一个新站,特别是易拉宝这个关键词也比较热,所以现在蜘蛛来拍的次数和抓取量比较可怜。如上图所示左边就可以查看到各大搜索引擎的蜘蛛到底爬了你网站的哪个页面,到了哪个页面走不下去了。 以上由杭州邦美展览器材易拉宝网/编辑,希望对新手朋友们有用,内容如有变差望见谅。 文章来源于:https://www.360docs.net/doc/d96799527.html,/article-24577-1.html

收集日志的方法

收集日志的方法(V5.5及以下版本) 刘奇liuqi@https://www.360docs.net/doc/d96799527.html,2010-9-14 说明:本文档非本人编写,为深圳同事总结。 举例说明,怎样把程序出错时,或者程序运行慢的前台界面现象截图,前台详细日志,后台详细日志收集和提交。 1. 某客户查询凭证时,前台报错。 2.下面介绍怎样把日志收集完整给开发, 在打开这个出错节点之前,我们先打开前台日志,在程序的右上角上一个日志按钮, 并把log level设置为debug, 按clear 按钮清除之前的日志,让收集的日志更为准确 3.在服务器端运行wassysconfig.bat—log- 日志配置http://localhost:88 –读取(中间件必须在启动状态),下图中88为nc的web访问端口,如果是80端口访问nc,请在此输入80. 把anonymous和nclog 级别设置为debug,滚动策略中最大字节设置为10m,最大文件数设置为20,并按保存。如下图,这个时候,所在访问nc服务器的88端口的操作,将会有debug输出到指定目录的指定文件。(ncv5产品是可以动态打开和关闭日志,不需要重新启动中间件才生效)

4.在服务器端打开日志目录D:\ufida\ufsoft\nclogs\server1,按日期排序日志文件,记下nc-log 和anony-log当前正在输出的文件(可能有很多nc-log和anony-log文件,要记住正在输出的最新的日志文件),如下图nc-log[0].log和anony-log[0].log是正在输入的日志文件 1.准备工作都完成了,我们需要把问题重现一次。以便生成日志并提交给开发。如下图, 我们操作凭证查询,界面报错,我们可以使用键盘上的prtscreen键直接截图到word文件,把前台直接看到的错误保存下来。 2.问题重现后,我们立即去把后台日志的级别设置为error,并保存。防止其他用户操作nc 产生大量的日志输出,不便查找我们所要的信息,如下图

网站日志文件-网站log文件详解

IIS Log参数详解: date(日期) 2007-11-17 time(时间) 16:02:09 cs-method(方法) GET cs-uri-stem(URI资源) /b2b_cplist.asp //代表访问的资源是当前这个文件 cs-uri-query(URI查询) catid=30 // 具体的访问参数 (cs-uri-stem+ cs-uri-query=实际访问的文件:/b2b_cplist.asp? catid=30) s-port(服务器端口) 80 c-ip(客户端IP) 211.155.23.176(实际是网站所在服务器的IP) cs(User-Agent) Baiduspider+(+https://www.360docs.net/doc/d96799527.html,/search/spider.htm) //百度在收录你呢J cs(Referer) (引用站点) https://www.360docs.net/doc/d96799527.html, 搜索的站点 sc-status(协议状态) 200 //200表示OK sc-substatus(协议子状态) 0 sc-win32-status(Win32状态) 0 sc-bytes(发送的字节数) 1329 //表示当前文件的大小 日期date 时间time 客户IP地址c-ip 用户名cs-username 方法cs-method URI资源cs-uri-stem 协议状态sc-status 发送字节数sc-bytes 协议版本cs-version 用户代理cs(User-Agent) 参照cs(Referer) HTTP协议状态码的含义,协议状态sc-status,是服务器日记扩展属性的一项。下面是各状态码含义列表: "100" : Continue 客户必须继续发出请求 "101" : witching Protocols 客户要求服务器根据请求转换HTTP协议版本200交易成功 "200" : OK 交易成功 "201" : Created 提示知道新文件的URL "202" : Accepted 接受和处理、但处理未完成 "203" : Non-Authoritative Information 返回信息不确定或不完整 "204" : No Content 请求收到,但返回信息为空 "205" : Reset Content 服务器完成了请求,用户代理必须复位当前已经浏览过的文件 "206" : Partial Content 服务器已经完成了部分用户的GET请求"300" : Multiple Choices 请求的资源可在多处得到 "301" : Moved Permanently 删除请求数据

中国移动上网日志留存系统GbIuPS采集解析设备规范

中国移动通信企业标准 QB-W-025-2011 中国移动上网日志留存系统规 范G b/I u P S采集解析设备规范 E q u i p m e n t S p e c i f i c a t i o n o f C h i n a M o b i l e N e t l o g S y s t e m (S i g n a l C o l l e c t i o n G b/I u P S P a r t) 版本号:1.0.0 2013-6-25发布2013-6-27实施中国移动通信集团公司发布

目录 前言 .................................................................... III 1 范围 (1) 2 规范性引用文件 (1) 3 术语、定义和缩略语 (1) 4 设备在系统中的位置 (2) 5 功能要求 (3) 5.1 Gb/IuPS采集位置要求 (4) 5.2 数据旁路功能要求 (6) 5.3 数据接入功能要求 (7) 5.4 协议解码功能要求 (7) 5.5 DPI功能要求(可选) (8) 5.6 数据存储功能要求 (9) 5.7 数据输出功能要求 (10) 5.8 上报告警功能要求 (10) 6 性能指标和可靠性要求 (11) 6.1 性能要求 (11) 6.2 软件要求 (11) 6.3 硬件要求 (12) 6.4 可扩展要求 (12) 6.5 部署要求 (12) 6.6 可靠性 (13) 7 接口要求 (13) 7.1 千兆以太网接口 (13) 7.1.1 1000BaseT接口 (14) 7.1.2 1000Base-SX接口 (14) 7.1.3 1000Base-LX接口 (14) 7.2 10G以太网接口 (14) 7.2.1 10GBase-S接口 (14) 7.2.2 10GBase-L接口 (14) 7.2.3 10GBase-E接口 (14) 8 时间同步要求 (15) 9 网管要求 (15) 9.1 配置管理 (15) 9.2 查询设备信息 (17) 9.2.1 设备硬件信息 (17) 9.2.2 设备网络信息 (17) 9.3 查询设备状态 (18) 9.3.1 设备负荷 (18) 9.4 设备状态管理 (19) 9.4.1 故障管理 (19) 9.5 性能管理 (20) 9.6 安全管理 (20)

详述Windows 2000 系统日志及删除方法

详述Windows 2000 系统日志及删除方法.txt两个人吵架,先说对不起的人,并不是认输了,并不是原谅了。他只是比对方更珍惜这份感情。Windows 2000的日志文件通常有应用程序日志,安全日志、系统日志、DNS服务器日志、FTP日志、WWW日志等等,可能会根据服务器所开启的服务不同。当我们用流光探测时,比如说IPC探测,就会在安全日志里迅速地记下流光探测时所用的用户名、时间等等,用FTP探测后,也会立刻在FTP日志中记下IP、时间、探测所用的用户名和密码等等。甚至连流影启动时需要msvcp60.dll这个动库链接库,如果服务器没有这个文件都会在日志里记录下来,这就是为什么不要拿国内主机探测的原因了,他们记下你的IP后会很容易地找到你,只要他想找你!!还有Scheduler日志这也是个重要的LOG,你应该知道经常使用的srv.exe就是通过这个服务来启动的,其记录着所有由Scheduler服务启动的所有行为,如服务的启动和停止。 日志文件默认位置: 应用程序日志、安全日志、系统日志、DNS日志默认位置:%systemroot%\system32\config, 默认文件大小512KB,管理员都会改变这个默认大小。 安全日志文件:%systemroot%\system32\config\SecEvent.EVT 系统日志文件:%systemroot%\system32\config\SysEvent.EVT 应用程序日志文件:%systemroot%\system32\config\AppEvent.EVT Internet信息服务FTP日志默认位置:%systemroot%\system32\logfiles\msftpsvc1\,默认每天一个日志 Internet信息服务WWW日志默认位置:%systemroot%\system32\logfiles\w3svc1\,默认每天一个日志 Scheduler服务日志默认位置:%systemroot%\schedlgu.txt 以上日志在注册表里的键: 应用程序日志,安全日志,系统日志,DNS服务器日志,它们这些LOG文件在注册表中的: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Eventlog 有的管理员很可能将这些日志重定位。其中EVENTLOG下面有很多的子表,里面可查到以上日志的定位目录。 Schedluler服务日志在注册表中 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SchedulingAgent