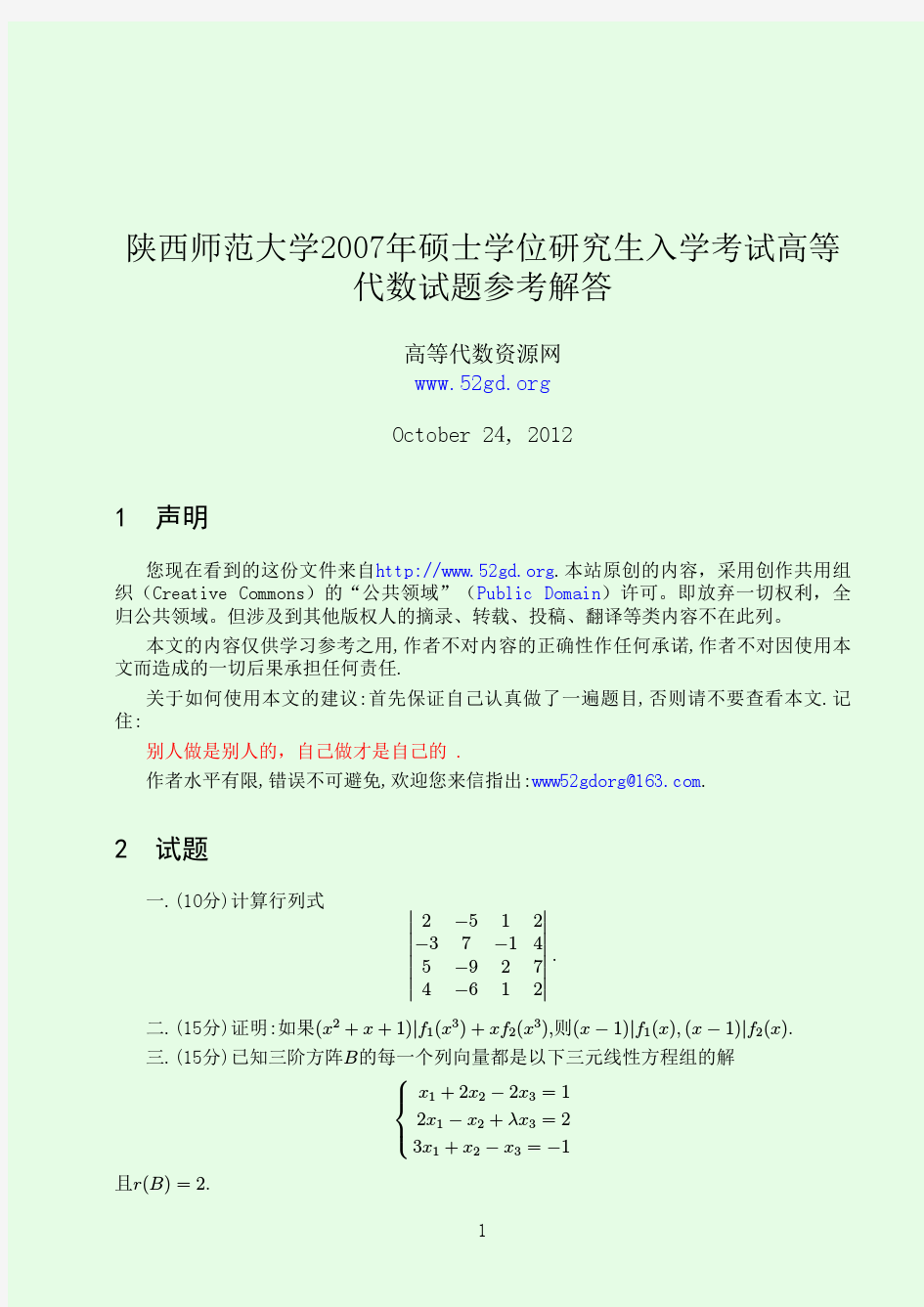

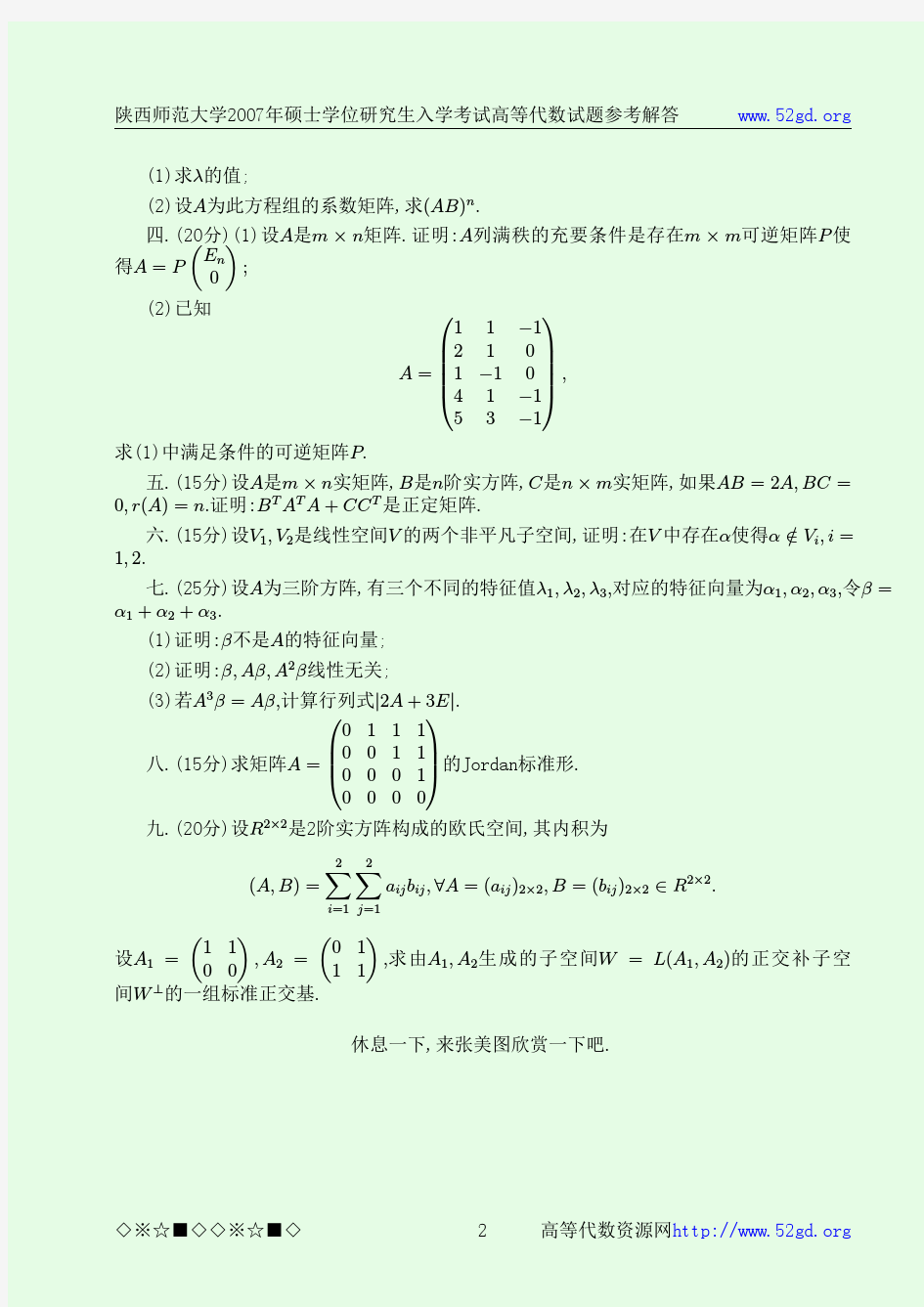

2007陕西师范大学高等代数答案解析

高等数学上黄立宏习题六答案详解

高等数学上(修订版)黄立宏(复旦出版社) 习题六 1. 指出下列各微分方程的阶数: (1)一阶 (2)二阶 (3)三阶 (4)一阶 2. 指出下列各题中的函数是否为所给微分方程的解: 2(1)2,5xy y y x '==; 解:由2 5y x =得10y x '=代入方程得 22102510x x x x ?=?= 故是方程的解. (2)0,3sin 4cos y y y x x ''+==-; 解:3cos 4sin ;3sin 4cos y x x y x x '''=+=-+ 代入方程得 3sin 4cos 3sin 4cos 0x x x x -++-=. 故是方程的解. 2(3)20,e x y y y y x '''-+== ; 解:22 2 2e e (2)e ,(24)e x x x x y x x x x y x x '''=+=+=++ 代入方程得 2e 0x ≠. 故不是方程的解. 12121212(4)()0,e e .x x y y y y C C λλλλλλ'''-++==+ 解:12122211221122e e ,e e x x x x y C C y C C λλλλλλλλ'''=+=+ 代入方程得 1212122211221211221212e e ()(e e )(e e )0.x x x x x x C C C C C C λλλλλλλλλλλλλλ+-++++= 故是方程的解. 3. 在下列各题中,验证所给二元方程为所给微分方程的解: 22(1)(2)2,;x y y x y x xy y C '-=--+= 证:方程2 2 x xy y C -+=两端对x 求导:

Wireshark抓包实验报告.

第一次实验:利用Wireshark软件进行数据包抓取 1.3.2 抓取一次完整的网络通信过程的数据包实验 一,实验目的: 通过本次实验,学生能掌握使用Wireshark抓取ping命令的完整通信过程的数据包的技能,熟悉Wireshark软件的包过滤设置和数据显示功能的使用。 二,实验环境: 操作系统为Windows 7,抓包工具为Wireshark. 三,实验原理: ping是用来测试网络连通性的命令,一旦发出ping命令,主机会发出连续的测试数据包到网络中,在通常的情况下,主机会收到回应数据包,ping采用的是ICMP协议。 四,验步骤: 1.确定目标地址:选择https://www.360docs.net/doc/e510346552.html,作为目标地址。 2.配置过滤器:针对协议进行过滤设置,ping使用的是ICMP协议,抓包前使用捕捉过滤器,过滤设置为icmp,如图 1- 1

图 1-1 3.启动抓包:点击【start】开始抓包,在命令提示符下键入ping https://www.360docs.net/doc/e510346552.html,, 如图 1-2

图 1-2 停止抓包后,截取的数据如图 1-3 图 1-3 4,分析数据包:选取一个数据包进行分析,如图1- 4

图1-4 每一个包都是通过数据链路层DLC协议,IP协议和ICMP协议共三层协议的封装。DLC协议的目的和源地址是MAC地址,IP协议的目的和源地址是IP地址,这层主要负责将上层收到的信息发送出去,而ICMP协议主要是Type和Code来识别,“Type:8,Code:0”表示报文类型为诊断报文的请求测试包,“Type:0,Code:0”表示报文类型为诊断报文类型请正常的包。ICMP提供多种类型的消息为源端节点提供网络额故障信息反馈,报文类型可归纳如下: (1)诊断报文(类型:8,代码0;类型:0代码:0); (2)目的不可达报文(类型:3,代码0-15); (3)重定向报文(类型:5,代码:0--4); (4)超时报文(类型:11,代码:0--1); (5)信息报文(类型:12--18)。

重庆大学高等数学习题3-2

A 组 1.用洛必达法则求下列极限: (1)02lim 1cos x x x e e x -→+-- (2)arctan 2lim 1 x x x π →+∞- (3)0cos lim sin x x e x x x →- (4)011 limcot ( )sin x x x x →- (5)1 0(1)lim x x x e x →+- (6)21 0sin lim ()x x x x +→ (7)011lim()sin x x x →- (8)sin 0lim x x x +→ (9)lim(1)x x a x →∞+ (10 )n 其中n 为正整数 解析:考查洛必达法则的应用,洛必达法则主要应用于00,∞ ∞型极限的求解,当然对于一 些能够化简为00,∞ ∞ 型极限的同样适用,例如00010?∞==∞ 等等,在求解的过程中,同样可以利用前面已经学到的极限的求解方法,例如等价无穷小、两个重要极限 解:(1)本题为 型极限的求解,利用洛必达法则求解得 0002lim lim lim 21cos sin cos x x x x x x x x x e e e e e e x x x ---→→→+--+===- (2)本题为 型极限的求解,利用洛必达法则求解得 2222 1arctan 12lim lim lim 111 1x x x x x x x x x π →+∞→+∞→+∞--+===+- (3)本题为0 型极限的求解,利用洛必达法则求解得 000cos sin 1lim lim lim sin sin cos 0x x x x x e x e x x x x x x →→→-+===∞+ (4)先化简,得 23 00011cos sin sin sin limcot ( )lim lim lim sin sin sin sin x x x x x x x x x x x x x x x x x x x x →→→→----=?== 型极限的求解,利用洛必达法则求解得

Wireshark使用教程详解,带实例

Wireshark教程带实例 第 1 章介绍 1.1. 什么是Wireshark Wireshark 是网络包分析工具。网络包分析工具的主要作用是尝试捕获网络包,并尝试显示包的尽可能详细的情况。 你可以把网络包分析工具当成是一种用来测量有什么东西从网线上进出的测量工具,就好像使电工用来测量进入电信的电量的电度表一样。(当然比那个更高级) 过去的此类工具要么是过于昂贵,要么是属于某人私有,或者是二者兼顾。 Wireshark出现以后,这种现状得以改变。Wireshark可能算得上是今天能使用的最好的开元网络分析软件。 1.1.1. 主要应用 下面是Wireshark一些应用的举例: ?网络管理员用来解决网络问题 ?网络安全工程师用来检测安全隐患 ?开发人员用来测试协议执行情况 ?用来学习网络协议 除了上面提到的,Wireshark还可以用在其它许多场合。 1.1. 2. 特性 ?支持UNIX和Windows平台 ?在接口实时捕捉包 ?能详细显示包的详细协议信息 ?可以打开/保存捕捉的包 ?可以导入导出其他捕捉程序支持的包数据格式 ?可以通过多种方式过滤包 ?多种方式查找包 ?通过过滤以多种色彩显示包 ?创建多种统计分析 ?…还有许多 不管怎么说,要想真正了解它的强大,您还得使用它才行

图 1.1. Wireshark捕捉包并允许您检视其内 1.1.3. 捕捉多种网络接口 Wireshark 可以捕捉多种网络接口类型的包,哪怕是无线局域网接口。想了解支持的所有网络接口类型,可以在我们的网站上找到https://www.360docs.net/doc/e510346552.html,/CaptureSetup/NetworkMedia. 1.1.4. 支持多种其它程序捕捉的文件 Wireshark可以打开多种网络分析软件捕捉的包,详见??? 1.1.5. 支持多格式输出 Wieshark可以将捕捉文件输出为多种其他捕捉软件支持的格式,详见??? 1.1.6. 对多种协议解码提供支持 可以支持许多协议的解码(在Wireshark中可能被称为解剖)??? 1.1.7. 开源软件 Wireshark是开源软件项目,用GPL协议发行。您可以免费在任意数量的机器上使用它,不用担心授权和付费问题,所有的源代码在GPL框架下都可以免费使用。因为以上原因,人们可以很容易在Wireshark上添加新的协议,或者将其作为插件整合到您的程序里,这种应用十分广泛。 1.1.8. Wireshark不能做的事 Wireshark不能提供如下功能 ?Wireshark不是入侵检测系统。如果他/她在您的网络做了一些他/她们不被允许的奇怪的事情,Wireshark不会警告您。但是如果发生了奇怪的事情,Wireshark可能对察看发生了什么会有所帮助。[3]?Wireshark不会处理网络事务,它仅仅是“测量”(监视)网络。Wireshark不会发送网络包或做其它交互性的事情(名称解析除外,但您也可以禁止解析)。 1.2. 系通需求

实验一-Wireshark的安装与使用

一、实验目的 1、熟悉并掌握Wireshark的基本使用; 2、了解网络协议实体间进行交互以及报文交换的情况。 二、实验环境 与因特网连接的计算机,操作系统为Windows,安装有Wireshark、IE等软件。 三、预备知识 要深入理解网络协议,需要观察它们的工作过程并使用它们,即观察两个协议实体之间交换的报文序列,探究协议操作的细节,使协议实体执行某些动作,观察这些动作及其影响。这种观察可以在仿真环境下或在因特网这样的真实网络环境中完成。 观察正在运行的协议实体间交换报文的基本工具被称为分组嗅探器(packet sniffer),又称分组捕获器。顾名思义,分组嗅探器捕获(嗅探)你的计算机发送和接收的报文。 图显示了一个分组嗅探器的结构。 图分组嗅探器的结构 图右边是计算机上正常运行的协议和应用程序(如:Web浏览器和FTP客户端)。分组嗅探器(虚线框中的部分)主要有两部分组成:第一是分组捕获器,其功能是捕获计算机发送和接收的每一个链路层帧的拷贝;第二个组成部分是分组分析器,其作用是分析并显示协议报文所有字段的内容(它能识别目前使用的各种网络协议)。 Wireshark是一种可以运行在Windows, UNIX, Linux等操作系统上的分组

嗅探器,是一个开源免费软件,可以从下载。 运行Wireshark 程序时,其图形用户界面如图所示。最初,各窗口中并无数据显示。Wireshark 的界面主要有五个组成部分: 命令和菜单 协议筛选框 捕获分组 列表 选定分组 首部明细 分组内容 左:十六进制 右:ASCII码 图 Wireshark 主界面 命令菜单(command menus):命令菜单位于窗口的最顶部,是标准的下拉式菜单。 协议筛选框(display filter specification):在该处填写某种协议的名称,Wireshark据此对分组列表窗口中的分组进行过滤,只显示你需要的分组。 捕获分组列表(listing of captured packets):按行显示已被捕获的分组内容,其中包括:分组序号、捕获时间、源地址和目的地址、协议类型、协议信息说明。单击某一列的列名,可以使分组列表按指定列排序。其中,协议类型是发送或接收分组的最高层协议的类型。 分组首部明细(details of selected packet header):显示捕获分组列表窗口中被选中分组的首部详细信息。包括该分组的各个层次的首部信息,需要查看哪层信息,双击对应层次或单击该层最前面的“+”即可。 分组内容窗口(packet content):分别以十六进制(左)和ASCII码(右)两种格式显示被捕获帧的完整内容。

重庆大学高等数学习题1-5

习题1-5 A 组 1.求参数a 的值,使得函数24 ,2()2,2x x f x x a x ?-≠? =-??=? 在点2x =处连续 解析:考查分段函数的连续性,函数在某一点连续的充要条件可以总结为0 0lim ()()x x f x f x →= 解:本题中2222 4 lim ()lim lim(2)42x x x x f x x x →→→-==+=- 则4a = 2.若函数(sin cos ),0 ()2,0x e x x x f x x a x ?+>=?+≤? 是(,)-∞+∞上的连续函数,求a 解析:考查函数在定义域内的连续性,本题中,当0x >和0x ≤时,函数()f x 都是初等函数的复合,因此都在连续的,则判断函数在上连续只需判断函数在点0x =处连续,即使 00 lim ()lim ()(0)x x f x f x f - + →→== 解:已知(0)f a = lim ()lim(2)x x f x x a a -- →→=+=,00 lim ()lim (sin cos )1x x x f x e x x ++→→=+= 则1a = 3.若函数2,0()sin 0a bx x f x bx x x ?+≤? =?>? ?在0x =点处连续,求a 与b 的关系 解析:考查分段函数在某点上的连续性,和上题类似,只需使0 lim ()lim ()(0)x x f x f x f -+ →→== 解:已知(0)f a = 20 lim ()lim()x x f x a bx a -- →→=+=,0 0sin sin lim ()lim lim x x x bx bx f x b b x bx +++→→→=== 则a b = 4.求下列函数的间断点,并指出其类型 (1)2 sin ()1x f x x = - (2)1 ()1x f x x -=-

实验四wireshark教程

Wireshark教程 当前,互联网已经越来越成为人们生活中必不可少的组成部分。面对日益复杂的网络环境,网络管理员必须花费更很多的时间和精力,来了解网络设备的运作情况,以维持系统的正常运行。当网络趋于复杂,就必须借助于专业的工具了。因此,作为一个网络管理人员和网络从业者,熟练掌握和运用一套网络管理软件来对整个网络进行协议分析,是一个必不可少的技能。 当前较为流行的网络协议嗅探和分析软件—Wireshark 。通过使用抓包工具,来准确而快速地判断网络问题的所在,大大缩短寻找问题的时间。 网络管理人员的私人秘书—Wireshark 网络流量分析是指捕捉网络中流动的数据包,并通过查看包内部数据以及进行相关的协议、流量分析、统计等来发现网络运行过程中出现的问题,它是网络和系统管理人员进行网络故障和性能诊断的有效工具。通常,人们把网络分析总结为四种方式:基于流量镜像协议分析,基于 SNMP 的流量监测技术,基于网络探针( Probe )技术和基于流( flow )的流量分析。而我们下面要向大家介绍的 Wireshark 就是基于流量镜像协议分析。 流量镜像协议分析方式是把网络设备的某个端口(链路)流量镜像给协议分析仪,通过 7 层协议解码对网络流量进行监测。但该方法主要侧重于协议分析,而非用户流量访问统计和趋势分析,仅能在短时间内对流经接口的数据包进行分析,无法满足大流量、长期的抓包和趋势分析的要求。 Wireshark 的前身是著名的 Ethereal 。 Wireshark 是一款免费的网络协议检测程序。它具有设计完美的 GUI 和众多分类信息及过滤选项。下面是 Wireshark 的界面。 用户通过 Wireshark ,同时将网卡插入混合模式,可以用来监测所有在网络上被传送的包,并分析其内容。通过查看每一封包流向及其内容,用来检查网络的工作情况,或是用来发现网络程序的 bugs 。 Wireshark 是一个开放源码的网络分析系统,也是是目前最好的开放源码的网络协议分析器,支持 Unix Linux 和 Windows 平台。由于 Wireshark 是 Open Source ,更新快,支持的协议多,特别是数据包过滤功能灵活强大。 Wireshark 提供了对 TCP 、 UDP 、 SMB 、 telnet 和 ftp 等常用协议的支持。它在很多情况下可以代替价格昂贵的 Sniffer 。 安装好后,双击桌面上的 Wireshark 图标,运行软件。再捕捉数据包之前,首先要对捕获的条件进行设置。点击工具栏里的“Capture à Options”,(图一)或者直接点击快捷按钮(图二),打开选项设置页面(图三)。

计算机网络实验Wireshark

计算机网络实验指导书

目录 实验一Wireshark的安装与使用 (3) 实验二使用Wireshark分析以太网帧与ARP协议 (7) 实验三使用Wireshark分析IP协议 (11) 实验四利用Wireshark分析ICMP (19) 实验五使用Wireshark分析UDP协议 (25) 实验六使用Wireshark分析TCP协议 (29) 实验七利用Wireshark分析协议HTTP (35) 实验八利用Wireshark分析DNS协议 (40) 实验九使用Wireshark分析FTP协议(选作) (44) 实验十使用Wireshark分析SMTP与POP3协议(选作) (48)

实验一Wireshark的安装与使用 一、实验目的 1、熟悉并掌握Wireshark的基本使用; 2、了解网络协议实体间进行交互以及报文交换的情况。 二、实验环境 与因特网连接的计算机,操作系统为Windows,安装有Wireshark、IE等软件。 三、预备知识 要深入理解网络协议,需要观察它们的工作过程并使用它们,即观察两个协议实体之间交换的报文序列,探究协议操作的细节,使协议实体执行某些动作,观察这些动作及其影响。这种观察可以在仿真环境下或在因特网这样的真实网络环境中完成。 观察正在运行的协议实体间交换报文的基本工具被称为分组嗅探器(packet sniffer),又称分组捕获器。顾名思义,分组嗅探器捕获(嗅探)您的计算机发送与接收的报文。 图1显示了一个分组嗅探器的结构。 图1 图1右边就是计算机上正常运行的协议与应用程序(如:Web浏览器与FTP客户端)。分组嗅探器(虚线框中的部分)主要有两部分组成:第一就是分组捕获器,其功能就是捕获计算机发送与接收的每一个链路层帧的拷贝;第二个组成部分就是分组分析器,其作用就是分析并显示协议报文所有字段的内容(它能识别目前使用的各种网络协议)。 Wireshark就是一种可以运行在Windows, UNIX, Linux等操作系统上的分组嗅探器,就是一个开源免费软件,可以从、wireshark、org下载。

重庆大学高数(下)期末试题二(含答案)

重庆大学《高等数学(工学类)》课程试卷 第1页 共1页 重庆大学《高等数学(工学类)》课程试卷 20 — 20 学年 第 学期 开课学院: 数统学院 课程号: 考试日期: 考试方式: 考试时间: 120 分 一、选择题(每小题3分,共18分) 1. 设向量a 与三轴正向夹角依次为,,,αβγ则当cos 0β=时有(). (A) a ⊥xoy 面 (B) a //xoz 面 (C) a ⊥yoz 面 (D) a xoz ⊥面 知识点:向量与坐标的位置关系,难度等级:1. 答案: (B) 分析:cos 0,β=,2 πβ=a 垂直于y 轴,a //xoz 面. 2. 若某个三阶常系数线性齐次微分方程的通解为 212323,y C C x C x =++其中123,,C C C 为独立的任意常数,则该方程 为(). (A)0y y '''+= (B) 30y y '''+'= (C)0y y '''-= (D) 0y '''= 知识点:通过微分方程的通解求微分方程,难度等级:2. 答案: (D) 分析:由通解中的三个独立解21,,x x 知,方程对应的特征方 程的特征根为1230.λλλ===因此对应的特征方程是30.λ=于是对应的微分方程应是0.y '''=故应选(D). 3. 设D 由 14122≤+≤y x 确定.若1221,D I d x y σ=+??222(),D I x y d σ=+??223ln(),D I x y d σ=+??则1,I 2,I 3I 之间的大小顺序为( ). (A)321I I I << (B)231I I I << (C)132I I I << (D)123I I I << 知识点:二重积分比较大小,难度等级:1. 答案:(D) 分析:积分区域D 由 221 14 x y ≤+≤确定.在D 内,222222 1 ln(),x y x y x y +<+< +故321.I I I <<只有D 符合. 4.设曲线L 是由(,0)A a 到(0,0)O 的上半圆周22,x y ax +=则曲线积分 命 题人 : 组题人 : 审题人: 命 题时间: 教务处制 学院 专业、班 年级 学号 姓名 考试教室 公平竞争、诚实守信、严肃考纪、拒绝作弊 封 线 密

wireshark捕获器使用教程

Wireshark的捕捉过滤器和显示过滤器 Wireshark两种过滤器使用的语法是完全不同的。我们将在接下来的几页中对它们进行介绍: 1. 捕捉过滤器 捕捉过滤器的语法与其它使用Lipcap(Linux)或者Winpcap(Windows)库开发的软件一样,比如著名的TCPdump。捕捉过滤器必须在开始捕捉前设置完毕,这一点跟显示过滤器是不同的。 设置捕捉过滤器的步骤是: - 选择capture -> options。 - 填写"capture filter"栏或者点击"capture filter"按钮为您的过滤器起一个名字并保存,以便 在今后的捕捉中继续使用这个过滤器。 - 点击开始(Start)进行捕捉。

语法: 例子:tcp dst 10.1.1.1 80 and tcp dst 10.2.2.2 3128 Protocol(协议): 可能的值: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp. 如果没有特别指明是什么协议,则默认使用所有支持的协议。 Direction(方向): 可能的值: src, dst, src and dst, src or dst 如果没有特别指明来源或目的地,则默认使用"src or dst" 作为关键字。 例如,"host 10.2.2.2"与"src or dst host 10.2.2.2"是一样的。Host(s): 可能的值:net, port, host, portrange. 如果没有指定此值,则默认使用"host"关键字。

高数专升本试题与答案解析

普通专科教育考试 《数学(二)》 一、单项选择题(本大题共10小题,每小题2分,共20题。在每小题给出的四个备选项中, 选出一个正确的答案,并将所选项前面的字母填写在答题纸的相应位置上,填写在其他位置上无效。) 1.极限=+--+→2 32 lim 2 21x x x x x ( ) A.—3 B. —2 2.若函数()??? ? ???>=<+=?0 ,1 sin 0,00,sin 1 x x x x x a x x x 在0=x 处连续,则=a ( ) D.—1 3.函数()x f 在()+∞∞-,上有定义,则下列函数中为奇函数的是( ) A.() x f B.()x f C.()()x f x f -+ D.()()x f x f -- 4.设函数()x f 在闭区间[]b a , 上连续,在开区间()b a ,内可导,且()()b f a f =,则曲线()x f y =在()b a ,内平行于x 轴的切线( ) A.不存在 B.只有一条 C.至少有一条 D.有两条以上 5.已知某产品的总成本函数C 与产量x 的函数关系为C (),2000102.02 ++=x x x C 则当产 量10=x ,其边际成本是( ) A.—14 C.—20 6.设二元函数,xy y e x z +=则=??x z ( ) A. xy y e yx +-1 B.xy y ye yx +-1 C.xy y e x x +ln D.xy y ye x x +ln 7.微分方程y x e dx dy -=2的通解为( ) A.C e e y x =-2 B.C e e y x =-212 C.C e e y x =-22 1 D.C e e y x =+2 8.下列级数中收敛发散的是( ) A.∑∞ =1!1n n B.∑∞=123n n n C.∑∞ =+1 1n n n D.∑∞=13sin n n π

实验一 wireshark抓包工具使用

实验一wireshark抓包工具使用[实验目的] 学习wireshark抓包工具的使用 了解wireshark抓包工具的功能 通过学习,进一步理解协议及网络体系结构思想 [实验原理] Wireshark是网络包分析工具。网络包分析工具的主要作用是尝试捕获网络包,并尝试显示包的尽可能详细的情况。 主要应用: 网络管理员用来解决网络问题 网络安全工程师用来检测安全隐患 开发人员用来测试协议执行情况 用来学习网络协议 [实验内容] 下载WIRESHARK,学习工具的使用和功能。

Wireshark 是网络包分析工具。网络包分析工具的主要作用是尝试捕获网络包,并尝试显示包的尽可能详细的情况。 你可以把网络包分析工具当成是一种用来测量有什么东西从网线上进出的测量工具,就好像使电工用来测量进入电信的电量的电度表一样。(当然比那个更高级) 过去的此类工具要么是过于昂贵,要么是属于某人私有,或者是二者兼顾。 Wireshark出现以后,这种现状得以改变。 Wireshark可能算得上是今天能使用的最好的开元网络分析软件。 工作流程 (1)确定Wireshark的位置。如果没有一个正确的位置,启动Wireshark后会花费很长的时间捕获一些与自己无关的数据。 (2)选择捕获接口。一般都是选择连接到Internet网络的接口,这样才可以捕获到与网络相关的数据。否则,捕获到的其它数据对自己也没有任何帮助。 (3)使用捕获过滤器。通过设置捕获过滤器,可以避免产生过大的捕获文件。这样用户在分析数据时,也不会受其它数据干扰。而且,还可以为用户节约大量的时间。 (4)使用显示过滤器。通常使用捕获过滤器过滤后的数据,往往还是很复杂。为了使过滤的数据包再更细致,此时使用显示过滤器进行过滤。 (5)使用着色规则。通常使用显示过滤器过滤后的数据,都是有用的数据包。如果想更加突出的显示某个会话,可以使用着色规则高亮显示。 (6)构建图表。如果用户想要更明显的看出一个网络中数据的变化情况,使用图表的 形式可以很方便的展现数据分布情况。

wireshark抓包教程

Wireshark图解教程(简介、抓包、过滤器)配置 Wireshark是世界上最流行的网络分析工具。这个强大的工具可以捕捉网络中的 数据,并为用户提供关于网络和上层协议的各种信息。与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。可破解局域网内QQ、 邮箱、msn、账号等的密码!! Wireshark是世界上最流行的网络分析工具。这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。可破解局域网内QQ、邮箱、msn、账号等的密码!! wireshark的原名是Ethereal,新名字是2006年起用的。当时Ethereal的主要开发者决定离开他原来供职的公司,并继续开发这个软件。但由于Ethereal这个名称的使用权已经被原来那个公司注册,Wireshark这个新名字也就应运而生了。 在成功运行Wireshark之后,我们就可以进入下一步,更进一步了解这个强大的工具。下面是一张地址为192.168.1.2 的计算机正在访问“https://www.360docs.net/doc/e510346552.html,”网站时的截图。 1.MENUS(菜单) 2.SHORTCUTS(快捷方式) 3.DISPLAY FILTER(显示过滤器) 4.PACKET LIST PANE(封包列表) 5.PACKET DETAILS PANE(封包详细信息) 6.DISSECTOR PANE(16进制数据) 7.MISCELLANOUS(杂项)

1. MENUS(菜单) 程序上方的8个菜单项用于对Wireshark进行配置: -"File"(文件)-"Edit"(编辑)-"View"(查看)-"Go"(转到)-"Capture"(捕获)-"Analyze"(分析)-"Statistics"(统计) -"Help"(帮助)打开或保存捕获的信息。 查找或标记封包。进行全局设置。 设置Wireshark的视图。 跳转到捕获的数据。 设置捕捉过滤器并开始捕捉。 设置分析选项。 查看Wireshark的统计信息。 查看本地或者在线支持。 2. SHORTCUTS(快捷方式) 在菜单下面,是一些常用的快捷按钮。 您可以将鼠标指针移动到某个图标上以获得其功能说明。 3.DISPLAY FILTER(显示过滤器) 显示过滤器用于查找捕捉记录中的内容。 请不要将捕捉过滤器和显示过滤器的概念相混淆。请参考Wireshark过滤器中的详细内容。 返回页面顶部 4.PACKET LIST PANE(封包列表)

高等数学第六版(同济大学)上册课后习题答案解析

高等数学第六版上册课后习题答案及解析 第一章 习题1-1 1. 设A =(-∞, -5)?(5, +∞), B =[-10, 3), 写出A ?B , A ?B , A \B 及A \(A \B )的表达式. 解 A ?B =(-∞, 3)?(5, +∞), A ? B =[-10, -5), A \ B =(-∞, -10)?(5, +∞), A \(A \B )=[-10, -5). 2. 设A 、B 是任意两个集合, 证明对偶律: (A ?B )C =A C ?B C . 证明 因为 x ∈(A ?B )C ?x ?A ?B ? x ?A 或x ?B ? x ∈A C 或x ∈B C ? x ∈A C ?B C , 所以 (A ?B )C =A C ?B C . 3. 设映射f : X →Y , A ?X , B ?X . 证明 (1)f (A ?B )=f (A )?f (B ); (2)f (A ?B )?f (A )?f (B ). 证明 因为 y ∈f (A ?B )??x ∈A ?B , 使f (x )=y ?(因为x ∈A 或x ∈B ) y ∈f (A )或y ∈f (B ) ? y ∈f (A )?f (B ), 所以 f (A ?B )=f (A )?f (B ). (2)因为 y ∈f (A ?B )??x ∈A ?B , 使f (x )=y ?(因为x ∈A 且x ∈B ) y ∈f (A )且y ∈f (B )? y ∈ f (A )?f (B ), 所以 f (A ?B )?f (A )?f (B ). 4. 设映射f : X →Y , 若存在一个映射g : Y →X , 使X I f g =ο, Y I g f =ο, 其中I X 、 I Y 分别是X 、Y 上的恒等映射, 即对于每一个x ∈X , 有I X x =x ; 对于每一个y ∈Y , 有I Y y =y . 证明: f 是双射, 且g 是f 的逆映射: g =f -1. 证明 因为对于任意的y ∈Y , 有x =g (y )∈X , 且f (x )=f [g (y )]=I y y =y , 即Y 中

wireshark 实验 DHCP

Wireshark Lab: DHCP Version: 2.0 ? 2007 J.F. Kurose, K.W. Ross. All Rights Reserved Computer Networking: A Top-down Approach, 4th edition. In this lab, we’ll take a quick look at DHCP. Recall that DHCP is used extensively in corporate, university and home-network wired and wireless LANs to dynamically assign IP addresses to hosts (as well as to configure other network configuration information). This lab is brief, as we’ll only examine the DHCP packets captured by a host. If you also have administrative access to your DHCP server, you may want to repeat this lab after making some configuration changes (such as the lease time). If you have a router at home, you most likely can configure your DHCP server. Because many linux/Unix machines (especially those that serve many users) have a static IP address and because manipulating DHCP on such machines typically requires super-user privileges, we’ll only present a Windows version of this lab below. DHCP Experiment In order to observe DHCP in action, we’ll perform several DHCP-related commands and capture the DHCP messages exchanged as a result of executing these commands. Do the following1: 1.Begin by opening the Windows Command Prompt application (which can be found in your Accessories folder). As shown in Figure 1, enter “ipconfig /release”. The executable for ipconfig is in C:\windows\system32. This command releases your current IP address, so that your host’s IP address becomes 0.0.0.0. 1If you are unable to run Wireshark live on a computer, you can download the zip file https://www.360docs.net/doc/e510346552.html,/wireshark-labs/wireshark-traces.zip and extract the file dhcp-ethereal-trace-1. The traces in this zip file were collected by Wireshark running on one of the author’s computers, while performing the steps indicated in the Wireshark lab. Once you have downloaded the trace, you can load it into Wireshark and view the trace using the File pull down menu, choosing Open, and then selecting the dhcp-ethereal-trace-1 trace file. You can then use this trace file to answer the questions below.

重庆大学高等数学习题2-2

A 组 1.利用导数的四则运算法则求下列函数的导数: (1)(2)tan sin 3 y x x π =+ (3)sinx y x = (4 )y = (5)3cot ln x x y x += (6)223sin 1x x y x x =-+ 解析:考查导数的求解,四则法则就是导数的四种运算法则,包括加减乘除,同时要对初等函数的导数公式非常了解,详细见91P 解:(1)92y x '=- (2)2()tan (tan )(sin )tan sec 3 y x x x x x x x π ''''=++=+ (3)22 (sin )()sin cos sin x x x x x x x y x x ''--'= = (4 )化简y == 已知'= ,则 y '''= == (5) 2 33322 2321(3csc )ln (cot ) (cot )ln (ln )(cot )ln ln (3csc )ln cot )ln x x x x x x x x x x x x y x x x x x x x x x x --?+''+-+'==---=

(6)222222 2 22222 222 ()(1)(1)(sin )()sin 3(1)2(1)2cos sin 3(1)23(cos sin )(1)x x x x x x x x y x x x x x x x x x x x x x x x x x ''''+-+-'=-++-?-=-+-=-+ 2.求下列函数的导数: (1)1 ()21 f x x = -,求(0)f ',(2)f '-; (2)23 51 ()t t f t t -+=,求(1)f '-,(1)f ' 解析:考查函数导数的求解,上面两题都是由基本初等函数构成的,直接利用导数四则法则求解 解:(1)22 (1)(21)(21)2 ()(21)(21)x x f x x x ''----'= =-- 则(0)2f '=-,2 (2)25 f '-=- (2)233232266 4322 64 (51)()(51)(25)3(51)()103103t t t t t t t t t t t f t t t t t t t t t t ''-+--+---+'== -+--+-== 则(1)14f '-=-,(1)6f '= 3.求曲线arctan y x =在横坐标为1的点处的切线方程和法线方程 解析:考查导数的应用,从上节可知,曲线在某点的切线斜率等于该点上导数的值,由此可 以利用点斜式求切线方程,法线与切线垂直,则其斜率相乘为1 解:已知14 x y π == ,21 1 y x '= + 则曲线在点(1, )4 π 上的斜率为1112 x k y ='== 则切线方程为1(1)42y x π - =-,即11242 y x π=+- 设法线方程的斜率为2k ,则121k k ?=-,得22k =-

Wireshark中文简明使用教程

第 3 章用户界面 . 须知 现在您已经安装好了Wireshark,几乎可以马上捕捉您的一个包。紧接着的这一节我们将会介绍:Wireshark的用户界面如何使用 如何捕捉包 如何查看包 如何过滤包 ……以及其他的一些工作。 . 启动Wireshark 你可以使用Shell命令行或者资源管理器启动Wireshark. 提示 开始Wireshark 时您可以指定适当的参数。参见 第节“从命令行启动Wireshark” 注意 在后面的章节中,将会出现大量的截图,因为Wireshark运行在多个平台,并且支持多个GUI Toolkit2x),您的屏幕上显示的界面可能与截图不尽吻合。但在功能上不会有实质性区别。尽管有这些区别,也不会导致理解上的困难。 . 主窗口 先来看看图“主窗口界面”,大多数打开捕捉包以后的界面都是这样子(如何捕捉/打开包文件随后提到)。 图 . 主窗口界面 和大多数图形界面程序一样,Wireshark主窗口由如下部分组成:

1.菜单(见第节“主菜单”)用于开始操作。 2. 主工具栏(见第节“"Main"工具栏”)提供快速访问菜单中经常用到的项目的功能。 3.Fiter toolbar/过滤工具栏(见第节“"Filter"工具栏”)提供处理当前显示过滤得方法。(见:”浏览时进行过滤”) 4.Packet List面板(见第节“"Pcaket List"面板”)显示打开文件的每个包的摘要。点击面板中的单独条目,包 的其他情况将会显示在另外两个面板中。 5.Packet detail面板(见第节“"Packet Details"面板”)显示您在Packet list面板中选择的包德更多详情。 6.Packet bytes面板(见第节“"Packet Byte"面板”)显示您在Packet list面板选择的包的数据,以及在Packet details 面板高亮显示的字段。 7.状态栏(见第节“状态栏”)显示当前程序状态以及捕捉数据的更多详情。 注意 主界面的三个面版以及各组成部分可以自定义组织方式。见第节“首选项” 3.3.1. 主窗口概述 Packet list和Detail 面版控制可以通过快捷键进行。表“导航快捷键”显示了相关的快捷键列表。表“"GO"菜单项”有关于快捷键的更多介绍 表 . 导航快捷键 快捷键描述 Tab,Shift+Tab在两个项目间移动,例如从一个包列表移动到下一个 Down移动到下一个包或者下一个详情 Up移动到上一个包或者上一个详情 Ctrl-Down,F8移动到下一个包,即使焦点不在Packet list面版 Ctrl-UP,F7移动到前一个报,即使焦点不在Packet list面版 Left在Pactect Detail面版,关闭被选择的详情树状分支。如果以关闭,则返回到父分支。 Right在Packet Detail面版,打开被选择的树状分支. Backspace Packet Detail面版,返回到被选择的节点的父节点 Return,Enter Packet Detail面版,固定被选择树项目。 另外,在主窗口键入任何字符都会填充到filter里面。 . 主菜单 Wireshark主菜单位于Wireshark窗口的最上方。图“主菜单”提供了菜单的基本界面。 图 . 主菜单 主菜单包括以下几个项目: File 包括打开、合并捕捉文件,save/保存,Print/打印,Export/导出捕捉文件的全部或部分。以及退出Wireshark项.见第节“"File"菜单” Edit 包括如下项目:查找包,时间参考,标记一个多个包,设置预设参数。(剪切,拷贝,粘贴不能立即执行。)见第节“"Edit"菜单” View 控制捕捉数据的显示方式,包括颜色,字体缩放,将包显示在分离的窗口,展开或收缩详情面版的地树状节点,……见第节“"View"菜单” GO 包含到指定包的功能。见第节“"Go"菜单”