实验3口令破解

1. 实验报告如有雷同,雷同各方当次实验成绩均以0分计。

在规定时间内未上交实验报告的,不得以其他方式补交,当次成绩按0分计。 3.实验报告文件以PDF 格式提交。

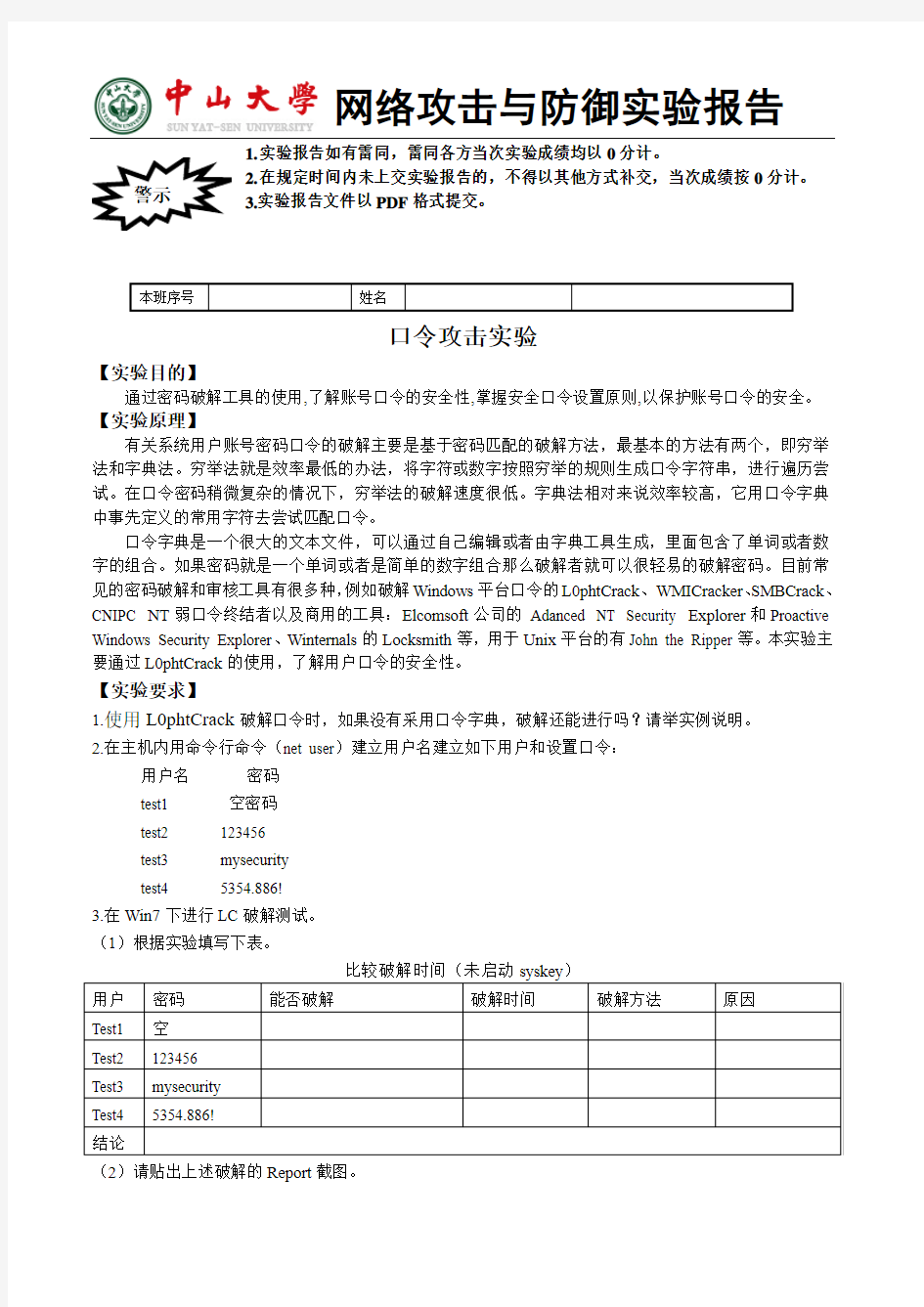

口令攻击实验

【实验目的】

通过密码破解工具的使用,了解账号口令的安全性,掌握安全口令设置原则,以保护账号口令的安全。

【实验原理】

有关系统用户账号密码口令的破解主要是基于密码匹配的破解方法,最基本的方法有两个,即穷举法和字典法。穷举法就是效率最低的办法,将字符或数字按照穷举的规则生成口令字符串,进行遍历尝试。在口令密码稍微复杂的情况下,穷举法的破解速度很低。字典法相对来说效率较高,它用口令字典中事先定义的常用字符去尝试匹配口令。

口令字典是一个很大的文本文件,可以通过自己编辑或者由字典工具生成,里面包含了单词或者数字的组合。如果密码就是一个单词或者是简单的数字组合那么破解者就可以很轻易的破解密码。目前常见的密码破解和审核工具有很多种,例如破解Windows 平台口令的L0phtCrack 、 WMICracker 、SMBCrack 、CNIPC NT 弱口令终结者以及商用的工具:Elcomsoft 公司的 Adanced NT Security Explorer 和Proactive Windows Security Explorer 、Winternals 的Locksmith 等,用于Unix 平台的有John the Ripper 等。本实验主要通过L0phtCrack 的使用,了解用户口令的安全性。

【实验要求】

1.使用L0phtCrack 破解口令时,如果没有采用口令字典,破解还能进行吗?请举实例说明。

2.在主机内用命令行命令(net user )建立用户名建立如下用户和设置口令: 用户名 密码 test1 空密码 test2 123456 test3 mysecurity test4 5354.886!

3.在Win7下进行LC 破解测试。 (1)根据实验填写下表。

(2)请贴出上述破解的Report 截图。

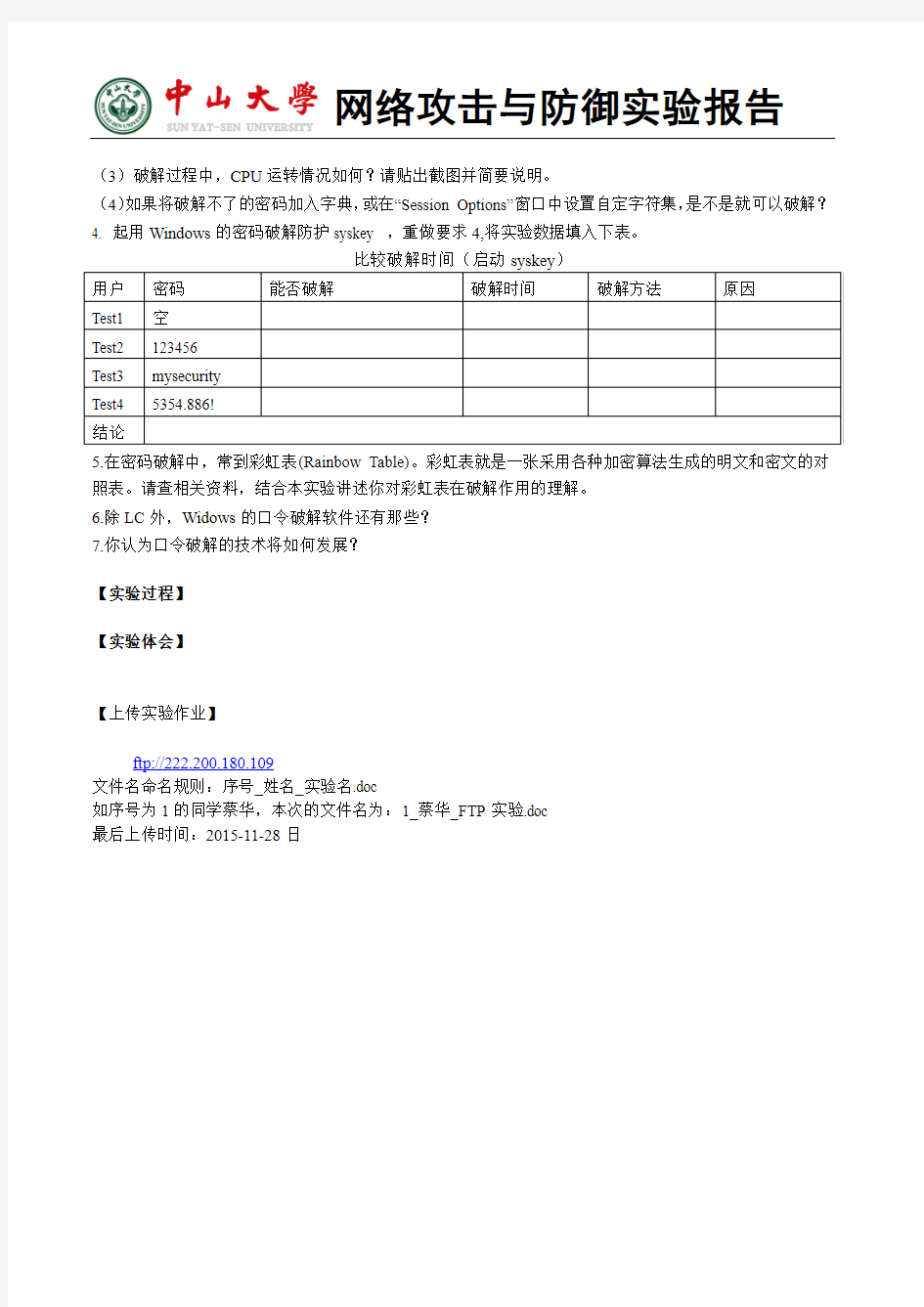

(3)破解过程中,CPU运转情况如何?请贴出截图并简要说明。

(4)如果将破解不了的密码加入字典,或在“Session Options”窗口中设置自定字符集,是不是就可以破解?

4. 起用Windows的密码破解防护syskey ,重做要求4,将实验数据填入下表。

5.在密码破解中,常到彩虹表(Rainbow Table)。彩虹表就是一张采用各种加密算法生成的明文和密文的对照表。请查相关资料,结合本实验讲述你对彩虹表在破解作用的理解。

6.除LC外,Widows的口令破解软件还有那些?

7.你认为口令破解的技术将如何发展?

【实验过程】

【实验体会】

【上传实验作业】

ftp://222.200.180.109

文件名命名规则:序号_姓名_实验名.doc

如序号为1的同学蔡华,本次的文件名为:1_蔡华_FTP实验.doc

最后上传时间:2015-11-28日

SEC-L07-001.1-利用口令猜测与网络窃听进行口令破解资料

SEC-L07-001.1 利用口令猜测与网络窃听进行口令破解 2010年4月

实验课件摘要 技术背景: 口令破解,做为黑客常用的攻击手段之一,在攻击阶段实现了口令的暴力猜测、 信息窃取。精心构造的口令字典、口令强度较低的账户、性能强劲的运算系统, 能够快速、有效地完成口令破解。 口令破解技术主要分为3类:本地破解、在线破解、口令窃听。这些做为简单、 常用、直接的黑客攻击手段,我们很有必要了解这种技术! 实验目的: 口令破解、窃听口令、口令字典 实验平台 攻击机(客户端):Windows2000/XP/2003、Linux 被攻击机(服务端):Linux Server 实验工具: Nmap

L0phtCrack、John the Ripper Brutus、Hydra、Spcrk 流光、X-Scan、超级字典生成器.、黑客字典II Tcpdump、Wireshark、Cain 实验要点: ●黑客字典生成技术; ●本地口令文件暴力破解; ●远程服务在线口令暴力破解; ●网络传输明文口令信息窃听;

实验步骤指导: 生成暴力字典 推荐工具:超级字典生成器 1.说明:使用字典生成工具可以快速生成复杂的单词、数字、特殊符号组成的 字典,攻击者可以根据条件生成想要的各种字典,从而提高暴力猜测的速度。 2.运行“超级字典生成器”,程序界面如下图: 3.根据个人需求,选择相关选项生成字典; 字典生成要求: 生成以a-z小写字母组成,长度为3位,3位字母不重复的账户字典,文件保存为 user.txt; 请生成4位0-9数字组成的密码字典,文件保存为pass.txt;

常用网络命令操作实验

实验序号: 3 《计算机网络》 实验报告

说明 一.排版要求 1.实验报告“文件名”按模板要求填写。 例:《计算机网络》实验报告_10网络1班_0209101_董伟_实验3_常用网络命令操作实验.doc 2.一级标题:顶格排版。汉字用宋体,阿拉伯数字用Times New Roman字 体,四号字体,加粗。 3.二级标题:顶格排版。汉字用宋体,阿拉伯数字用Times New Roman字 体,小四号字体,加粗。 4.三级标题:顶格排版。汉字用宋体,阿拉伯数字用Times New Roman字 体,五号字体。 5.正文:每段缩进量:2个汉字。两端对齐;汉字用宋体,阿拉伯数字用 Times New Roman字体,五号字体。 6.图形要求 (1)在正文中要有引用。 (2)要有图名,图名位于图的下方,汉字用宋体,阿拉伯数字用Times New Roman字体,五号字体。 (3)图和图名“居中”。 7.表格要求 (1)在正文中要有引用。 (2)要有表名,表名位于表的上方,汉字用宋体,阿拉伯数字用Times New Roman字体,五号字体。 (3)表和表名“居中”。 二.注意事项 1.复制、拷贝、抄袭者取消成绩。 2.没有安实验报告排版要求者不及格。

实验3常用网络命令操作实验 【实验目的】 1.理解什么是网络命令。 2.学习和掌握Windows平台下的常用网络命令的使用。 3.学习和掌握Linux平台下的常用网络命令的使用。 4.掌握利用网络命令解决一般网络问题。 5.思考: (1)理解ping命令返回信息的具体意义? TTL:生存时间,指定数据报被路由器丢弃之前允许通过的网段数量。TTL 是由发送主机设置的,以防止数据包不断在IP 互联网络上永不终止地循环。转发IP 数据包时,要求路由器至少将TTL 减小1。 "Request Timed Out"这个信息表示对方主机可以到达到TIME OUT,这种情况通常是为对方拒绝接收你发给它的数据包造成数据包丢失。原因可能是对方装有防火墙或已下线。 "Destination Net Unreachable"这个信息表示对方主机不存在或者没有跟对方建立连接。 "Bad IP address" 表示可能没有连接到DNS服务器所以无法解析这个IP地址,也可能是IP地址不存在。 "Source quench received"信息比较特殊,出现的机率很少。表示对方或中途的服务器繁忙无法回应。 (2)如何测试本机与其他机器的物理连通性? ping 命令有助于验证网络层的连通性!一般进行网络故障排除时,可以使用ping 命令向目标计算机或IP地址发送ICMP回显请求,目标计算机会返回回显应答,如果目标计算机不能返回回显应答,说明在源计算机和目标计算机之间的网路存在问题。 (3)如何测试本机当前开放的所有端口? 命令提示符下输入netstat -a 即可看到所有电脑当前使用的端口和正在关闭的端口。 【实验原理】 1.网络命令 利用网络命令可以对网络进行简单的操作。 2.Windows常用网络命令 (1)ipconfig命令 DOS界面的TCP/IP配置程序,可以查看和改变TCP/IP配置参数。在默认模式下显示本机的IP地址、子网掩码、默认网关。 格式:IPconfig [参数] ipconfig /All: 显示所有细节信息 (2)ping命令 ping用于确定本地主机是否能与另一台主机交换(发送与接收)数据报。根据返回的信息,你就可以推断tcp/ip参数是否设置得正确以及运行是否正常。 格式:Ping目的地址[参数1][参数2][参数3] 其中目的地址是指被探测主机的地址,既可以是域名,也可以是IP地址。

口令攻击实验

1. 实验报告如有雷同,雷同各方当次实验成绩均以0分计。 在规定时间内未上交实验报告的,不得以其他方式补交,当次成绩按0分计。 3.实验报告文件以PDF 格式提交。 口令攻击实验 【实验目的】 通过密码破解工具的使用,了解账号口令的安全性,掌握安全口令设置原则,以保护账号口令的安全。 【实验原理】 有关系统用户账号密码口令的破解主要是基于密码匹配的破解方法,最基本的方法有两个,即穷举法和字典法。穷举法就是效率最低的办法,将字符或数字按照穷举的规则生成口令字符串,进行遍历尝试。在口令密码稍微复杂的情况下,穷举法的破解速度很低。字典法相对来说效率较高,它用口令字典中事先定义的常用字符去尝试匹配口令。 口令字典是一个很大的文本文件,可以通过自己编辑或者由字典工具生成,里面包含了单词或者数字的组合。如果密码就是一个单词或者是简单的数字组合那么破解者就可以很轻易的破解密码。目前常见的密码破解和审核工具有很多种,例如破解Windows 平台口令的L0phtCrack 、 WMICracker 、SMBCrack 、CNIPC NT 弱口令终结者以及商用的工具:Elcomsoft 公司的 Adanced NT Security Explorer 和Proactive Windows Security Explorer 、Winternals 的Locksmith 等,用于Unix 平台的有John the Ripper 等。本实验主要通过L0phtCrack 的使用,了解用户口令的安全性。 【实验要求】 1.请指出Windows 7的口令保护文件存于哪个路径? 2.下载口令破解软件L0phtCrack(简写为LC ,6.0以上版本),简述其工作原理,并熟悉其用法。 3.请描述“字典攻击”的含义。 4.在主机内用命令行命令(net user )建立用户名“test ”,密码分别陆续设置为空密码、“123123”、“security ”、“974a3K%n_4$Fr1#”进行测试,在Win7能破解这些口令吗?如果能,比较这些口令的破解时间,能得出什么结论?如果不能,请说明原因。 5.下载并安装WinPE(Windows PreInstallation Environment ,Windows 预安装环境),复制出硬盘中的SAM 文件,将文件导入LC 破解,写出步骤和结果,回答4的“如果能”提问。 6.根据实验分析,请提出增加密码口令安全性的方法和策略。 【实验过程】 1.Windows 7的口令保护文件存于系统盘下Windows\System32\config 中,其名为SAM

实验报告2 常用网络命令的使用

计算机网络实验报告 班级信工(2)班日期 2016-5-12 学号 20130702047 姓名李格 实验名称常用网络命令的使用 一、实验目的 1. 掌握几种常用的网络命令,通过使用这些命令能检测常见网络故障。 2. 理解各命令的含义,并能解释其显示内容的意义。 二、实验步骤 (一)ping 命令的使用 1、单击开始按钮,输入cmd 并按回车键,进入windows DOS环境。 2、输入ping/? 回车,了解ping命令的基本用法。结果如下: 最常用的ping命令是在ping后面直接跟域名或IP地址。测试内网或外网的联通情况。 3、依次输入以下命令并查看分析结果。 (1)输入ping https://www.360docs.net/doc/812784269.html,并回车查看分析结果。 结果如下:

分析: (2)输入ping 218.197.176.10并回车查看分析结果。结果如下: 分析: (3)输入ping https://www.360docs.net/doc/812784269.html, 并回车查看分析结果。结果如下: 分析: (3)输入pi ng 121.14.1.189 并回车查看分析结果。

结果如下: 分析: 4、使用不同的参数测试ping命令。 结果如下: 分析: (二)ipconfig 命令的使用 1、单击开始按钮,输入cmd 并按回车键,进入windows DOS环境。 2、输入ipconfig/? 回车,了解ipconfig 命令的基本用法。结果如下:

3、依次输入以下命令并查看分析结果。 (1)输入ipconfig 并回车查看并分析结果。结果如下:

分析: (2)输入ipconfig/all 并回车查看分析结果。结果:

口令破解与防御技术-Windows本地密码破解(Ic)实验

默认登录,然后会要求创建一个新账户,以进入Windows XP时使用此新建账户登录,而且在Windows XP的登录界面中也只会出现创建的这个用户账号,不会出现“administrator”,但实际上该“administrator”账号还是存在的,并且密码为空。 当我们了解了这一点以后,假如忘记了登录密码的话,在登录界面上,按住Ctrl+Alt键,再按住Del键二次,即可出现经典的登录画面,此时在用户名处键入“administrator”,密码为空进入,然后再修改“zhangbp”的口令即可。 方法2——删除SAM文件(注意,此法只适用于WIN2000) Windows NT/2000/XP中对用户帐户的安全管理使用了安全帐号管理器(Security Account Manager , SAM)的机制,安全帐号管理器对帐号的管理是通过安全标识进行的,安全标识在帐号创建时就同时创建,一旦帐号被删除,安全标识也同时被删。安全标识是唯一的,即使是相同的用户名,在每次创建时获得的安全标识完全不同。因此,一旦某个帐号被用户名重建帐号,也会被赋予不同的安全标识,不会保留原来的权限。安全帐号管理器的具体表现就 是%SystemRoot%system32configsam文件。SAM文件是Windows NT/2000/XP的用户帐户数据库,所有用户的登录名以及口令等相关信息都会保存在这个文件中。 知道了这些,我们的解决办法也产生了:删除SAM文件,启动系统,它会重建一个干净清白的SAM,里面自然没有密码了。 不过,这么简单的方法在XP是不适用的,可能微软以此为BUG,做了限制……所以现在在XP系统下,即使你删除了SAM,还是不能删除密码,反而会使系统启动初始化出错,从而进入死循环而不能进系统! 方法3——从SAM文件中找密码(前提……会使用DOS基本命令就行)在系统启动前,插入启动盘,进入:C:WINNTSystem3Config 用COPY命令将SAM文件复制到软盘上。拿到另一台机子读取。这里需要的工具是LC4,运行LC4,打开并新建一个任务,然后依次击“IMPORT →Import from SAM file”,打开已待破解的SAM文件,此时LC4会自动分析此文件,并显示出文件中的用户名;之后点击“Session→Begin Audit”,即可开始破解密码。如果密码不是很复杂的话,很短的时间内就会得到结果。 不过,如果密码比较复杂的话,需要时间会很长,这时我们就需要用下面的方法了。 方法4——用其他SAM文件覆盖(前提是你可以得到另外一台电脑的SAM文件和它的密码) 1—如上所说,SAM文件保存着登录名以及口令,那么我们只要替换SAM文件就是替换登录名以及口令了。不过,这个替换用的SAM文件的“产地”硬盘分区格式要和你的系统一样(看是FAT32还是NTFS,你自己确认)。最好这个“产地”的系统没有设密码,安全方面设置没

实验三 网络常用诊断命令的使用

实验三网络常用诊断命令的使用 实验目的 了解计算机网络组网的层次化原则,了解局域网组网中从物理层到网络层所应完成的一般任务。掌握网卡的检测方法,掌握ping、ipconfig、tracert、arp等网络命令的原理与使用方法。 实验环境 计算机(带网卡),Cisco Packet tracer 实验内容 1.用ping命令检查TCP/IP设置以及其他信息 2.ping命令的常用参数 3.ipconfig /all命令的使用 4.用tracert命令跟踪分组到达目的主机的路径 5.arp命令的使用 实验步骤 1、网卡的检测查看网卡是否正常工作 用户可以使用一些计算机自带的测试功能来测试网卡工作情况,通常使用ping命令。ping 命令的含义为分组网间探测(Packet InterNet Groper)。 (1)在MS-DOS或命令提示符模式(开始-运行-cmd回车)下,输入命令:C:\>ping 127.0.0.1 回车(127.0.0.1是环回地址,代表测试自己的主机) 若出现如图1所示的Reply from……,Lost=0(0% loss) 之类信息,则表明用户主机的网卡本身能够正常工作,且网卡驱动程序安装正确。 图1 否则,有可能是网卡本身不正常或没有安装成功,可以进行重装网卡、更换网卡插槽或检查主机系统是否正常等方法尝试排除故障。 介绍环回地址: 环回地址是主机用于向自身发送通信的一个特殊地址。环回地址为同一台设备上运行的TCP/IP 应用程序和服务之间相互通信提供了一条捷径。同一台主机上的两项服务若使用环回地址而非分配的主机地址,就可以绕开 TCP/IP 协议栈的下层。通过 ping 环回地址,还可以测试本地主机上的 TCP/IP 配置。 IPv4 的环回地址是保留地址之一 127.0.0.1。尽管只使用 127.0.0.1 这一个地址,但地址127.0.0.0 到 127.255.255.255 均予以保留。此地址块中的任何地址都将环回到本地主机中。此地址块中的任何地址都绝不会出现在任何网络中。

加密技术及密码破解实验报告

第九章、实验报告 实验一、设置Windows启动密码 一、实验目的:利用Windows启动密码保存重要文件。 二、实验步骤: 1、在Windows XP系统中选择开始——运行,在打开输入框中“syskey.exe”,点击确定,打开“保证Windows XP账户数据库的安全”对话框。 2、单击【更新】,打开【启动密码】对话框,然后输入密码,在【确认】文本框中再次输入密码,单击【确定】

实验二、为word文档加密解密 一、实验目的:保护数据的安全 二、实验步骤: 1、打开一个需要加密的文档,选择【工具】——【选项】——【安全性】然后输入想要设置打开文件时所需的密码 2、单击【高级(A)】打开加密类型对话框,选中【加密文档属性】复选框,单击【确定】。

3、打开文件的【确认密码】对话框,输入打开文件时需要的密码,单击【确定】,随即打开【确认密码】对话框,输入密码。 4、保存文件后,重新打开Word文档,打开【密码】,输入打开文件所需的密码,单击【确定】输入修改的密码,单击【确定】 破解word密码 (1)安装Advanced Office Password Recovery软件,安装完成后打开需要破解的word 文档,进行暴力破解,结果如图所示: 实验三、使用WinRAR加密解密文件

一.实验目的:加密文件,保证文件的安全性。 二.实验步骤: 1、在需要加密的文件夹上右击,选中【添加到压缩文件】打开【压缩文件名和参数】 2、选中【压缩文件格式】组合框中的【RAR】并在【压缩选项】中选中【压缩后删除源文件】然后切换到【高级】,输入密码,确认密码。 3、关闭对话框,单击确定,压缩完成后,双击压缩文件,系统打开【输入密码对话框】 破解WinRAR加密的文件 (1)安装Advanced RAR Password Recovery软件,打开WinRAR加密文件,进行暴力破解,获得密码。结果如图:

计算机网络实验

实验一 Windows环境下常用网络命令的使用 实验性质:验证性实验级别:必做 开课单位:信息与通信工程学院通信工程系学时:2学时 一、实验目的: 1、掌握常用网络命令的使用方法。R 2、掌握Ipconfig.exe,Net.exe,Ping.exe,Netstat.exe, Arp.exe, Route.exe , Tracert.exe命令的使用方法。 二、实验器材: Windows操作系统个人电脑。 三、实验内容: 1、使用常用网络命令。 2、每种命令的工作原理。 四、实验步骤: 1、ipconfig[-all] 显示所有当前的TCP/IP网络配置、刷新动态主机配置协议(DHCP)和域名系统(DNS)设置。使用不带任何参数的命令可以显示所有适配器的IP地址、子网掩码、默认网关。 使用-all参数可以查看很多关于适配器的信息。

2、许多 Windows 2000 网络命令都以词 net 开头。这些 net 命令有一些公用属性: 键入 net /? 可以看到所有可用的 net 命令的列表。 键入 net help command,可以在命令行获得 net 命令的语法帮助。例如,关于 net accounts 命令的帮助信息,请键入 net help accounts。

所有 net 命令都接受 /yes 和 /no 选项(可以缩写为 /y 和 /n)。/y 选项向命令产生的任何交互式提示自动回答“是”,而 /n 回答“否”。例如,net stop server 通常提示您确认要停止基于“服务器”服务的所有服务;而 net stop

server /y 对该提示自动回答“是”,然后“服务器”服务关闭。 (1)net user 用来查看所有的用户帐户 (2)、net user user_ 用来查看user_name的帐户信息

口令破解实验

口令破解实验 Company number:【0089WT-8898YT-W8CCB-BUUT-202108】

华北电力大学 实验报告 | | 实验名称网络攻击与防范实验 课程名称口令破解实验 | | 专业班级:学生姓名: 学号:成绩: 指导教师:实验日期: 口令破解实验 一、实验目的与要求 1、了解 Windows 系统密码的结构及构造原理。 2、了解 Windows 系统密码文件(SAM 文件)的相关知识。 3、掌握获取 Windows 用户密码的方法。 4、创建三组用户名和密码(复杂各不相同),采用不同模式破解,给出详细步骤及 结果。 二、实验环境 1、VPC1(虚拟PC):操作系统类型:windows xp;网络接口:eth0。 2、VPC1连接要求:与实验网络相连。 3、软件描述:,,John The 。

三、实验内容 1、在Windows系统下用SAIMnside和PwDump破解本地用户登录口令。 2、在Windows系统下用John The Ripper和PwDump破解本地用户登录口令。 四、实验正文 (一)在Windows系统下用SAIMnside和PwDump破解本地用户登录口令 1、使用pwdump 等工具获取 Windows 系统密码 Hash 值。 2、使用SAMInside工具对 Windows 系统密码进行破解。 Pwdump的使用语法为: pwdump [-h][-o][-u][-p][-n] machineName 其中: machineName——目标计算机名称。 -h——显示本程序的用法。 -o——指定导出后的口令散列值的存储文件。 -u——指定用于连接目标的用户名。 -p——指定用于连接目标的口令。 -s——指定连接上使用的共享,而不是搜索共享。 -n——跳过口令历史。 实验步骤: 1、使用默认用户名:administrator,密码:123456,登录到windows xp环境 2、打开开始——控制面板 点击“切换到经典视图” 3、双击“用户账户” 4、进入如图所示界面,点击Administrator。

实验02:Windows安全配置与口令破解

实验二 Windows安全配置与口令破解 [实验目的] 1、掌握Windows安全配置基本方法; 2、学习Windows口令破解方。; [实验环境] 1、PC机一台,安装有Windows 2003 server; 2、Vmware软件一套,安装有Windows 2000; 3、FindPass.exe和pulist.exe软件。 [基础知识] 一、Windows 2000安全配置方法 Windows2000 真的那么不安全么?其实,Windows2000 含有很多的安全功能和选项,如果你合理的配置它们,那么windows 2000将会是一个很安全的操作系统。 具体清单如下: 基础部分 1. 物理安全 服务器应该安放在安装了监视器的隔离房间内,并且监视器要保留15天以上的摄像记录。另外,机箱,键盘,电脑桌抽屉要上锁,以确保旁人即使进入房间也无法使用电脑,钥匙要放在另外的安全的地方。 2. 停掉Guest 帐号 在计算机管理的用户里面把guest帐号停用掉,任何时候都不允许guest 帐号登陆系统。为了保险起见,最好给guest 加一个复杂的密码,你可以打开记事本,在里面输入一串包含特殊字符,数字,字母的长字符串,然后把它作为guest帐号的密码拷进去。 3.限制不必要的用户数量 去掉所有的duplicate user 帐户, 测试用帐户, 共享帐号,普通部门帐号等等。用户组策略设置相应权限,并且经常检查系统的帐户,删除已经不在使用的帐户。这些帐户很多时候都是黑客们入侵系统的突破口,系统的帐户越多,黑客们得到合法用户的权限可能性一般也就越大。国内的nt/2000主机,如果系统帐户超过10个,一般都能找出一两个弱口令帐户。我曾经发现一台主机197个帐户中竟然有180个帐号都是弱口令帐户。 4.创建2个管理员用帐号 虽然这点看上去和上面这点有些矛盾,但事实上是服从上面的规则的。创建一个一般权限帐号用来收信以及处理一些日常事物,另一个拥有Administrators 权限的帐户只在需要的时候使用。可以让管理员使用

实验一 常用网络命令的使用 实验报告

实验一、常用网络命令的使用 课程计算机网络班级2013167 姓名郑棋元 完成日期15年4月2 日课(内、外)总计本实验用时间四个小时【实验目的】 1.掌握常用网络命令的使用方法; 2.熟悉和掌握网络管理、网络维护的基本内容和方法 【实验内容】 1.阅读实验指导书提供的资料,结合本地环境对WINDOWS 常用网络命 令进行测试和练习。 2.分析总结实验场地的网络环境、拓扑结构、上网方式等。 【实验步骤和结果】 ⑴ARP:

⑵ftp

⑶Ipconfig ⑷Nbtstat

⑸net: ⑹Netstat ⑺Ping

⑻Route ⑼Telnet 没能调试出来⑽Tracert

【实验思考题】 1.说明如何了解本机及其所处网络的网络配置信息? 输入Ipconfig/all(该诊断命令显示所有当前的 TCP/IP 网络配置值) 2.若网络出现故障,说明使用网络命令进行故障检测的常用步骤? 运用Ping(验证与远程计算机的连接) ping 任一IP地址,如果能ping通,说明你的电脑的TCP/IP没有错误。 ping 自己的IP地址,如果能ping通,说明你的网卡都正常。 ping 路由。如果能通,说明你的主机到路由的物理连接还都正常。 ping 网址。如果能通却还是打不开网页,说明dns有错误。 【实验总结】 常用的网络命令虽然看起来简单,可能觉得没什么用处,但是对于网络问题的诊断却非常有用。用windows系统自带的命令行中的常用网络命令来诊断网络故障,不仅快捷,而且信息反映直观。 【实验心得与体会】 掌握了很多常用却不知道或知道却不熟悉的网络命令的使用方法,知道了两台PC机之间传输文件的多种方式。

dos命令及破解windows密码

2010年最新破windows密码: 1.BIOS没设密码:按F8进命令行的安全模式的cmd,输入:net user (name) (password) /add 回车:新建用户,重起。 2.BIOS设密码:进光盘启动,用C:\WINDOWS\repair\sam,代换C:\wiindows\system32\config\sam 解谜: (一)远程获取 系统管理员帐号administrator密码丢失、无其它可登陆用户帐号、无输入法漏洞等可利用漏洞,无法取得SAM文件、无输入法漏洞。提供IIS服务等,并有若干漏洞。 所需工具:GFI LANguard Network Scanner(或其它同类漏洞扫描软件) 其它:待破解系统处于局域网中。 1、猜解密码 通过网络连到机器 利用IP地址(流光,猜举方式,字典文件存有常见密码) 2、漏洞BUG利用 对于不同的漏洞可以使用不同的方法入侵,进而取得对系统的控制。 A、输入法漏洞 只在中文的Windows 2000SP1前中有。 切换输入法,帮助,输入法入门,工具栏空白处右击,跳转至c:\,右拖文件创建快捷方式,目标处输入c:\winnt\system32\net user administrator 123双击执行,更改密码,登录。 或者创建新用户,c:\winnt\system32\net user mmm 456 /add。执行。 加入管理员组,c:\winnt\system32\net.exe localgroup administrator mmm /add。 解决办法:删除帮助,打SP1。 B、IIS漏洞 IDQover.exe(利用应用程序缓冲区溢出漏洞,正向连接和反向连接两种方式)SP2以后无此漏洞。入侵成功后,利用返回的SHELL(一般用CMD.exe)使用 TELNET。 查看本机已经启用的端口netstat -na(1023以内占用较多) NC.exe(反向连接)sp3后无。 C、服务漏洞 D、系统漏洞 3、D.O.S. 4、特洛伊木马:服务木马,一般在前期入侵成功,以种服务的方式,在系统中留后门。 5、邮件病毒 (二)本地用户即可触摸到计算机! 如果是本地用户的话:一般win-xp系统安装时都会要求添加用户,所以一般情况可登陆的用户有默认的administator和你安装时候添加的用户,其中administator是默认的系统管理员,添加的用户可以是管理员,也可以是普通用户。针对不同情形可考虑以下措施: 1、如果你想获得用户比如juntuan的密码,而安装时系统用户administator没设置密码,那么可在登录界面上,按住Ctrl+Alt键,再按住Del键一次或二次,即可出现经典的登录画

实验三 Windows 下的网络命令

实验三Windows 下的网络命令 【实验目的】 熟习并掌握Windows控制台下的常用网络命令 【实验设备】 Cisco 2950交换机,PC ,Windows 【预备知识】 1、ipconfig 命令 显示主机的地址配置信息,ipconfig的语法是: ipconfig [ /all | /release | /renew ],各参数说明如下: /all 显示所有的配置信息,包括主机名、DNS服务器、节点类型、网络适配器的物理地址、主机的IP地址、子网掩码以及默认网关等。 /release 释放由DHCP分配的IP地址(只适用于DHCP); /renew 请求DHCP服务器分配或者更新IP地址(只适用于DHCP)。 ipconfig /all ipconfig /release ipconfig /renew 2、ping命令与Tracert命令 两条命令都可以测试当前主机与目标主机的网络的连接情况。通过Ping命令直接返回与目标主机的通信情况,通过Tracert逐个返回所经过的路由器的连通情况。通过

Tracert不但可以测试是否连通,而且显示途经的每个路由器的连通情况,如果网络不通,通过该命令可以明确知道哪一个路由器出了故障。 Ping 的语法有:ping [-t] [-a] [-n count] [-l size] [-f] [-i TTL] [-v TOS] [-r count] [-s count] [[-j host-list] | [-k host-list]] [-w timeout] target_name Target_name:可以是目标主机名或者IP地址。如果不加该名称前的参数,按照标准方式向目标发送4个ICMP包(如下列所示)。如果加了-t参数,则不停地发送探测包,只到Ctrl+C终止。 Tracert与Ping命令用法基本相同。 C:\>ping 192.168.0.122 Reply from 192.168.0.122: bytes=32 time=302ms TTL=240 Reply from 192.168.0.122: bytes=32 time=357ms TTL=240 Reply from 192.168.0.122: bytes=32 time=288ms TTL=240 Reply from 192.168.0.122: bytes=32 time=274ms TTL=240 Ping statistics for 192.168.0.122: Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milli-seconds: Minimum = 274ms, Maximum = 357ms, Average = 305ms 这些信息的意思是:对192.168.0.122发送了四次数据包,数据包的大小是32字节,每一次返回的时间分别是302ms、357ms、288ms、274ms。综合看,发送了四个数据包全部返回,最小时间是274ms,最大时间357ms,他们的平均时间是305ms。TTL为生存时间,用此TTL略大的2的乘方数减去TTL可得出数据包经过的网关数。 3、telnet 和ftp命令 telnet hostname|IP地址登录到指定主机名或者IP地址的主机 ftp hostname|IP地址连接到指定主机名或者IP地址的FTP服务器 telnet命令可以对指定电脑进行远程登陆 指定电脑需打开telnet服务 net start telnet 4、net命令 net命令是很多网络命令的集合,在Windows内,很多与网络相关的功能设置都是以net 命令为开始的,通过net help可以列出所有的net命令:

教你如何破解系统登陆密码

教你如何破解系统登陆密码 系统密码是你登录到操作系统时所使用到的密码,它为你的计算机提供了一种安全保护,可以使你的计算机免受非法用户的使用,从而保障电脑和机密数据的安全。但是,如果我们忘记了系统密码,又不能随便重装系统,我们就只有想办法来破解密码了。 1、Windows98/ME的系统登录密码 1)取消法 最简单的一种方法是在系统登录要求输入密码时,你什么也不用输入,直接点击取消,可以进入操作系统。但用此种方法只能访问本机的资源,如果计算机是局域网的一部分,你将不能访问网络资源。 2)新增使用者 当你由于密码问题被挡在系统之外时,不妨为系统再新增一个使用者,然后重新登录,一样可以登录系统并访问系统或网络资源。单击“开始”——“设置”——“控制面板”,然后双击“用户”,打开“用户属性”对话框。接着,根据提示依次输入“用户名”、“密码”、“个性化项目设置”中所需的内容,最后单击“完成”。 3)删除“PWL”文件 删除Windows安装目录下的.PWL密码文件和Profiles子目录下的所有个人信息文件,然后重新启动Windows,系统就会弹出一个不包含任何用户名的密码设置框,我们无需输入任何内容,直接点击“确定”按钮,Windows密码即被删除。

4)修改注册表 运行注册表编辑器,打开注册表数据库“HKEY_LOCAL_MACHIN E\Network\Logon”分支下的“username”修改为“0”,然后重新启动系统,也可达到去掉密码的目的。 2、破解WindowsNT密码 如果你有普通用户账号,有一个很简单的方法获取NTAdministrator 账号:先把c:\winntsystem32下的logon.scr改名为logon.old备份,然后把usrmgr.exe改名为logon.scr再重新启动。logon.scr是系统启动时加载的程序,重新启动后,不会出现以往的登录密码输入界面,而是用户管理器,这时你就有权限把自己加到Administrator组。 3、Windows2000密码 启动盘启动电脑或引导进入另一操作系统(如Windows98),找到文件夹"X:\Documents and Settings\Administrator"(X为Windows2 000所在磁盘的盘符),将此文件夹下的"Cookies"文件夹删除,然后重新启动电脑,即可以空密码快速登录Windows2000。 4、破解WindowsXP的密码 在启动WindowsXP时按F8键选择带命令行的安全模式,使用net 命令可以对用户身份进行操作。具体步骤如下:使用命令“netuserabcd /add”添加一名为abcd的用户,使用命令“netlocalgroupadministrators abcd/add”将用户abcd提升为管理员,重新启动电脑,用abcd身份登录,最后对遗忘密码的用户进行密码修改即可

最简单的破解Windows忘记密码的方法(图)

最简单的破解Windows忘记密码的方法(图) 先说说sfcfiles.dll文件的作用吧! sfcfiles - sfcfiles.dll - DLL文件信息 DLL 文件:sfcfiles 或者sfcfiles.dll DLL 名称:Microsoft Windows File Protection 描述: sfcfiles.dll是系统文件监视和验证相关程序。 属于:Microsoft Windows 系统DLL文件:是 常见错误:File Not Found, Missing File, Exception Errors 安全等级(0-5): 0 间谍软件:否 广告软件:否 win的密码丢失实在是件令人头痛的事,尽管可以用ERD Commander等工具启动并修改密码,但要下载这些庞然大物也需要很久,而利用其他的方法太烦琐,用DreampackPL

生成的一个DLL来解决吧。 这个是我将sfcfiles.dll文件先Copy到一个磁盘里面,然后在更改密码的时候就不用U盘了,但是真实的环境是需要使用U盘来帮助你完成这个操作的,或者你之前有将sfcfiles.dll 文件Copy到非C盘的磁盘里面也可以的,然后重启电脑,进入DOS界面。 使用DOS启动盘(如果分区是NTFS,则需要下载支持NTFS的启动盘)启动计算机。 用ren命令将c:\windows\system32目录下的sfcfiles.dll改名为sfcfiles.lld(此处主要

不要改成其他文件名,否则下面的步骤中无法恢复此文件,更改的格式如:ren sfcfiles.dll sfcfiles.lld)。 接着将刚下载的sfcfiles.dll复制到c:\windows\system32目录 重起计算机,在出现登陆界面时,你会看到一个DreampackPL的界面,点击其中的Details 按钮,在出现密码窗口中选择相应的用户,然后点击“重设密码”以设定新密码。

实验2账号口令破解及Windows安全设置

实验2 账号口令破解及Windows安全设置1 实验目的 1、通过密码破解工具的使用,了解账号口令的安全性,掌握安全口令的设置原理,以保护账号口令的安全。 2、通过在Windows Server 2003/2008R2/Win7/Linux等系统中账号和口令等安全策略设置,掌握通过安全策略设置增强操作系统安全性的方法。 2 实验环境 VMware中预装Windows Server 2003/2008R2/Windows 7/CentOS6.1的计算机,并且能够互相联通。Win 7中安装L0phtCrack 软件。 3 实验原理或背景知识 系统用户账号、密码、口令的破解主要是密码匹配的破解方法,最基本的有两个:穷举法和字典法。穷举法将字符和数字按照穷举的规则生成口令字符串,进行遍历尝试。字典法则用口令字典中事先定义的常用字符去尝试匹配口令。口令字典可以自己编辑或由字典工具生成,里面包含了单词或数字的组合。 在Windows操作系统中,用户账户的安全管理使用了安全账号管理器(SAM,Security Account Manager)的机制,用户和口令经过加密Hash变换后以Hash列表形式存放在%SystemRoot%\System32\config下的SAM文件中。该文件默认是需要管理员权限才能读取的。在Windows中即便是管理员也不能复制和阅读该文件,可以使用第三方的工具软件,利用管理员的权限来读取该文件。LC就是通过破解这个SAM文件来获得用户名和密码的。 暴力破解(穷举法)理论上可以破解任何密码和口令,但如果口令较为复杂,暴力破解需要的时间会很长,在这段时间内增加了用户发现入侵和破解行为的机会,从而能够采取措施来阻止破解,所以口令应具备一定的复杂性。一般设置口令应遵行以下原则: 1、口令长度不小于8个字符。 2、包含有大写和小写的英文字母、数字和特殊字符的组合。 3、不包含姓名、用户名、单词、日期以及这些项目的组合。 4、定期修改口令,并且新旧口令应有较大的区别。 4 实验任务 1、安装并使用LC6对系统进行账号和密码的破解,从而掌握使用工具软件进行账号密码破解的方法和步骤,加深对网络攻击过程的理解。 2、在Windows系统中进行账号和口令等安全策略设置,掌握通过安全策略设置增强操作系统安全性的方法。

常用网络命令实验报告

实验Windows下常用网络配置命令实验报告 一、实验目的 1.了解windows xp\2000\2003系统下常用的网络配置命令,并通过相关命令获得实验机的相关网络环境数据。通过对实验数据的分析总结出利用相关网络命令进行简单的网络故障诊断。 2.学会去网上查找相关命令的用法以及命令在使用过程中遇到的问题。 二、实验环境 预装Windows xp\2000\2003等操作系统主机若干台,并已接入互联网。三、实验过程 (一)Ping命令的使用 点击开始→运行,在“运行”对话框键入cmd,按确定,到命令行方式下。 1.回环测试。这个ping命令被送到本地计算机IP软件。这一命令可以用来检测TCP/IP的安装或运行存在的某些最基本的问题。 C:\>ping 127.0.0.1

2.Ping本机IP。若无回复,说明本地计算机的TCP/IP安装或配置存在问题。 C:\>ping –t 192.168.2.37 在命令中加入参数-t,本地计算机应该始终对该ping命令做出应答,使用ctrl+C 终止操作。 3.Localhost是127.0.0.1的别名,我们也可以利用localhost来进行回环测试,每台计算机都能够将名称localhost转换成地址127.0.0.1。如果做不到这一点,则表示主机文件(host)中存在问题。 C:\>ping localhost 小结:

利用PING命令解决网络连通性故障。 首先PING “127.0. 0.1”命令,检查本机的TCP/IP 协议安装是否正确。 然后PING 本机IP地址,检查本机的服务和网络适配器的绑定是否正确。 接下来PING 网关IP 地址,检查本机和网关的链接是否正常。 最后PING 远程主机IP 地址,检查网关能否将数据包转发出去。 (二)Ipconfig命令的使用 1.如果需要显示所有适配器的基本TCP/IP配置,可以使用不带参数的ipconfig 命令。 C:\>ipconfig 2.如果需要显示所有适配器的完整TCP/IP配置,可以在ipconfig命令中使用参数/all。 C:\>ipconfig /all

ftp口令暴力破解实验

实验环境VMware、Windows 2003、Serv-u 6.4 实验环境 VMware、Windows 2003、Serv-u 6.4 破解软件 x-scan 、FTPcrackeralb、ftpscan、brutus 密码字典 构建自定义的用户名和口令字典文件:ftpuser.txt、ftpps.txt 实验目标 1、成功破解匿名用户 2、成功破解用户名和密码相同的情况,用户名为test 3、查看服务器日志,发现暴露破解 4、整理常见ftp用户名和弱口令字典 环境搭建在虚拟机中安装Serv-u 6.4,分别创建anonymous和test两个用户,anonymous不需要密码,test密码为test。 使用x-scan破解 将ftpuser.txt和ftpps.txt复制到X-Scan-v3.3\dat目录下。运行x-scan,在检查范围处输入测试地址,本次为192.168.209.128,扫描模块选择ftp弱口令,字典文件选择刚才的两个txt文件。 破解过程可能比较长,结束后发现anonymous和test两个用户已经成功破解。 Ftpscan是命令提示符下扫描FTP弱口令账号的小工具,速度非常快的。使用简单。把准备好的用户名和口令字典复制到ftpscan目录下,并重命名为 password.dic和username.dic,执行命令ftpscan 192.168.209.128 200 破解成功的用户会自动写入ftpscan目录下的ftpscan.txt。 运行brutus-aet2,Target处输入测试地址192.168.209.128,Type处选择Ftp,Authentication Options处分别选择自定义的字典文件。 FTPcracker是一个傻瓜式的密码破解软件,不能选择自定义的字典,也不能改变扫描频率,只有输入测试地址即可,成功率相当较低。 破解过程中查看SERV-U中活动选项,用户标签中有多个用户正在尝试登陆,查看域日志标签,可以看到同一个用户大量登陆日志。如果发现您的服务器有上述现象,有可能正在遭受攻击。