Checkpoint防火墙Debug命令用法举例

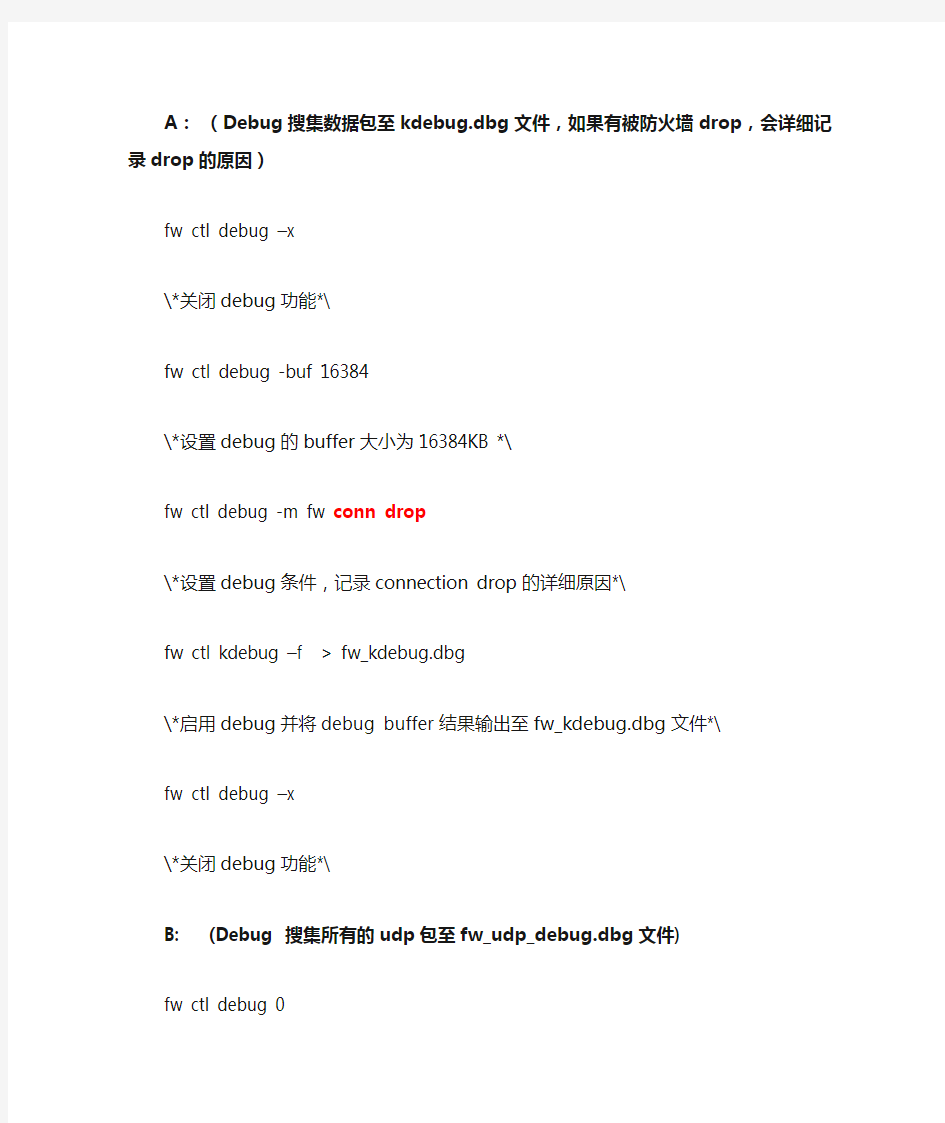

A:(Debug搜集数据包至kdebug.dbg文件,如果有被防火墙drop,会详细记录drop的原因)

fwctl debug –x

\*关闭debug功能*\

fwctl debug -buf 16384

\*设置debug的buffer大小为16384KB *\

fwctl debug -m fw conn drop

\*设置debug条件,记录connection drop的详细原因*\

fwctlkdebug –f >fw_kdebug.dbg

\*启用debug并将debug buffer结果输出至fw_kdebug.dbg文件*\

fwctl debug –x

\*关闭debug功能*\

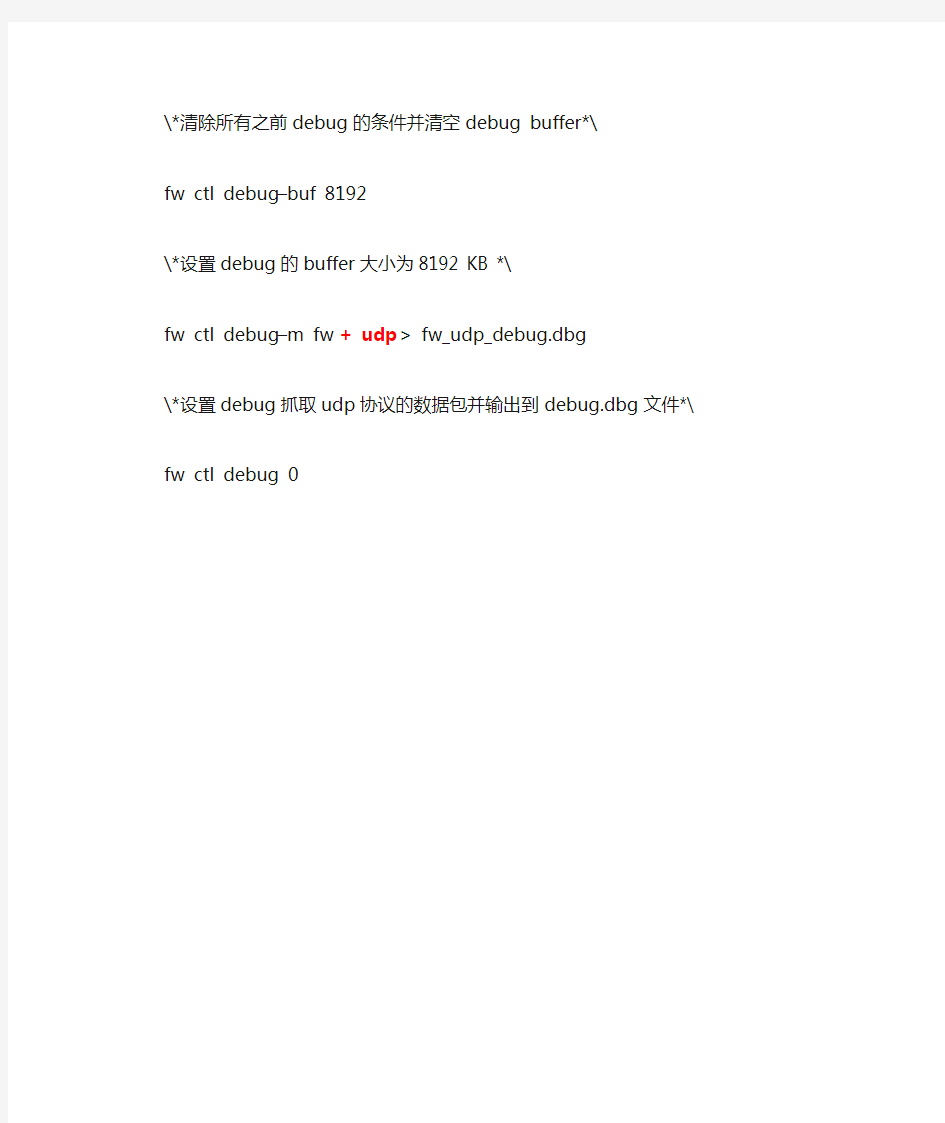

B: (Debug 搜集所有的udp包至fw_udp_debug.dbg文件)

fwctl debug 0

\*清除所有之前debug的条件并清空debug buffer*\

fwctl debug –buf 8192

\*设置debug的buffer大小为8192 KB *\

fwctl debug –m fw + udp>fw_udp_debug.dbg

\*设置debug抓取udp协议的数据包并输出到debug.dbg文件*\

fwctl debug 0

【微机原理】DEBUG命令详解

DUBUG命令详解 Debug:A(汇编) 直接将8086/8087/8088 记忆码合并到内存。 该命令从汇编语言语句创建可执行的机器码。所有数值都是十六进制格式,必须按一到四个字符输入这些数值。在引用的操作代码(操作码)前指定前缀记忆码。 a [address] 参数address指定键入汇编语言指令的位置。对address 使用十六进制值,并键入不以“h”字符结尾的每个值。如果不指定地址,a 将在它上次停止处开始汇编。有关将数据输入到指定字节中的信息,请单击“相关主题”列表中的Debug E(键入)。有关反汇编字节的信息,请单击“相关主题”列表中的Debug U(反汇编)。 说明使用记忆码 段的替代记忆码为cs:、ds:、es: 和ss:。远程返回的记忆码是retf。字符串处理的记忆码必须明确声明字符串大小。例如,使用movsw 可以移动16 位的字串,使用movsb 可以移动8 位字节串。 汇编跳转和调用汇编程序根据字节替换自动将短、近和远的跳转及调用汇编到目标地址。通过使用near 或far 前缀可以替代这样的跳转或调用,如下例所示: -a0100:0500 0100:0500 jmp 502 ; a 2-byte short jump 0100:0502 jmp near 505 ; a 3-byte near jump 0100:0505 jmp far 50a ; a 5-byte far jump 1

可以将near 前缀缩写为ne。 区分字和字节内存位置当某个操作数可以引用某个字内存位置或者字节内存位置时,必须用前缀word ptr 或者前缀byte ptr 指定数据类型。可接受的缩写分别是wo 和by。以下范例显示两种格式: dec wo [si] neg byte ptr [128] 指定操作数Debug 使用包括在中括号([ ]) 的操作数引用内存地址的习惯用法。这是因为另一方面Debug 不能区分立即操作数和内存地址的操作数。以下范例显示两种格式: mov ax,21 ; load AX with 21h mov ax,[21] ; load AX with the ; contents of ; memory location 21h 使用伪指令使用a 命令提供两个常用的伪指令:db 操作码,将字节值直接汇编到内存,dw 操作码,将字值直接汇编到内存。以下是两个伪指令的范例: db 1,2,3,4,"THIS IS AN EXAMPLE" db 'THIS IS A QUOTATION MARK:"' db "THIS IS A QUOTATION MARK:'" dw 1000,2000,3000,"BACH" 范例a 命令支持所有形式的间接注册命令,如下例所示: 2

CheckPoint 防火墙 双机 HA 实施 方案

本文由no1moonboy贡献 doc1。 双 CheckPoint 防火墙实施方案 目 录 第一章 客户环境概述…… 4 1.1 概述 …… 4 1.2 网络拓扑与地址分配表 …… 4 1.3 安装前准备事宜 …… 6 第二章 Nokia IP380 安装与配置 …… 7 2.1 概述 …… 7 2.2 初始化 nokia380 …… 7 2.3 设置 nokia 基本信息 …… 8 2.3.1 Nokia 端口 IP 地址设定 …… 8 2.3.2 设置网关路由 …… 8 2.3.3 设置 Nokia 平台时间 …… 9 2.3.4 设定 Nokia 高可用 VRRP 参数 …… 9 2.4 初始化 checkpoint …… 14 2.4.1 在 nokia 平台上 checkpoint 的安装与卸载 …… 14 2.4.2 初始化 checkpoint …… 16 第三章 管理服务器的安装与配置…… 17 3.1checkpoint smartcenter 的安装…… 18 3.1.1 安装前的准备 …… 18 3.1.2 安装步骤 …… 18 3.2 配置 checkpoint 对象和参数 …… 20 3.2.1 建立 sic …… 20 3.2.2 定义防火墙对象拓扑结构 …… 21 3.2.3 使用同样的步骤按照表 1 的参数建立 IP380B checkpoint gateway 对象。 …… 21 3.3 基于 nokia vrrp 或者 cluster 的设置…… 22 3.3.1 基于 Nokia VRRP 的设置 …… 22 3.3.2 为 nokia vrrp 定义策略 …… 22 3.3.3 高可用性的检查 …… 23 3.4nokia cluster 的设置 …… 23 3.5 暂时没有 …… 23 第四章 策略设定…… 24 4.1 概述 …… 24 4.2 netscreen 的策略 …… 24 4.3 经过整理后转换成 checkpoint 的策略 …… 24 4.4 设定策略 …… 24 4.4.1 定义主机对象 …… 24 4.4.2 定义网络对象 …… 25 4.4.3 定义组 …… 26 4.4.4 定义服务 …… 26 4.4.5 添加标准策略 …… 27 4.4.6 添加 NAT 策略…… 27 第五章 切换与测试…… 29 5.1 切换 …… 29 5.2 测试 …… 29 5.3 回退 …… 30 第六章 日常维护…… 31 6.1 防火墙的备份与恢复 …… 31 6.1.1 nokia 防火墙的备份与恢复方法 …… 31 6.1.2 checkpoint management 上的备份与恢复 …… 33 第一章 客户环境概述 1.1 概述 XXXXXX 公司因应企业内部的网络需求,对总部网络进行扩容改动,中心 防火墙从原来的 netscreen 换成两台 Nokia IP380,两台 nokia 互为热备。维持原 有的服务不变。 由于这次网络改动比较大,所以先离线进行安装和测试,最后再进行切换 1.2 网络拓扑与地址分配表 XXXXXX 改造前网络拓扑如下 改动后,XXX 将按照以下图进行实施 改动后, 给个设备及端口的地址分配入下表所示 IP 地址分配表(表 1) 管理服务器参数 IP 地址 防火墙各端口参数 端口 Eth1 用途 外网 口 Eth2 Eth3 Eth4 ? DMZ 内网 同步 口 gateway 静态路 由 172.16.100.5/30 172.16.100.6/30 172.16.100.1/30 10.101.1.101/24 10.101.1.102/24 10.101.1.1/24 192.168.11.1/24 192.168.11.2/24 Nokia380A Nokia380B 虚拟地址 1.3 安装前准备事宜 1.管理服务器硬件平台 CPU 奔腾 3 500 以上 内存 128 以上 硬盘 60M 以上 操作系统,windows 2000 server +SP4 补丁 2.网络连线 3.Checkpoint 及 nokia 管理软件 Checkpoint NG AI R55 安装包 for windows hotfix09 或以上 4.Nokia IP380 设备两台 内置 IPSO3.8 build 39 内置 checkpoint NG AI R55 安装包 第二章 Nokia IP380 安装与配置 2.1 概述 首先我们可以对两台 Nokia IP380 进行安装与配置,由于 Nokia 防火墙将会 替代 Netscreen,所以 Nokia 防火墙可以进行离线配置。配置步骤如下。 2.2 初始化 nokia380 1. 使用 nokia console 线,连接 nokia console 口和管理 pc 的串行端口,

常用Linux系统Debug命令

常用Linux系统Debug命令 常用Linux系统Debug命令 命令系统,是一种计算机代码控制系统。常用Linux系统Debug 命令有哪些呢?下面是相关的知识,欢迎阅读。 1、查看TCP连接状态 netstat-nat|awk'{print$6}'|sort|uniq-c|sort-rn netstat- n|awk'/^tcp/{++S[$NF]};END{for(ainS)printa,S[a]}' netstat- n|awk'/^tcp/{++state[$NF]};END{for(keyinstate)printkey,"",s tate[key]}' netstat- n|awk'/^tcp/{++arr[$NF]};END{for(kinarr)printk,"",arr[k]}' netstat-n|awk'/^tcp/{print$NF}'|sort|uniq-c|sort-rn netstat-ant|awk'{print$NF}'|grep-v'[a-z]'|sort|uniq-c netstat-nat|awk'{print$6}'|sort|uniq-c|sort-rn netstat- n|awk'/^tcp/{++S[$NF]};END{for(ainS)printa,S[a]}' netstat- n|awk'/^tcp/{++state[$NF]};END{for(keyinstate)printkey,"",s tate[key]}' netstat- n|awk'/^tcp/{++arr[$NF]};END{for(kinarr)printk,"",arr[k]}' netstat-n|awk'/^tcp/{print$NF}'|sort|uniq-c|sort-rn

CheckPoint 防火墙基本操作及应急措施

防火墙基本操作及应急措施陈世雄安全工程师 CCSE

议程 ?智能边界安全解决方案?CheckPoint 配置基础?常见问题及应急措施

Check Point 简介 ?最受信赖、最可依靠的互联网安全厂商 –我们致力发展安全领域——并且比任何厂商更优秀! –全球财富100企业中,100%企业使用我们的产品 –在防火墙和虚拟专用网络(VPN)市场中占有领导 地位 ?在全球 VPN/防火墙软件市场销售额中占70%份额 (Infonetics提供数据) ?VPN/防火墙软件市场占有率超过 54% (IDC提供数据) ?安全硬件设备市场份额中有 36% 为 Check Point 产品(由 Infonetics 提供) ?以客为本的企业原则 –业界领先的技术合作伙伴关系 –强大且广泛的渠道合作伙伴关系

状态检测 / FireWall-1 1993 OPSEC 1997 VPN-1 1998 Next Generation 2001 SmartDefense 2002 应用智能 2003 Check Point: 一直走在客户现实需求的前面 创新历程 1994 1995 1996 1999 2000 Web 智能 2004

我们的策略 2004上半年提供! ? 安全远程访问 ? Web 服务器保护 ? 统一认证 ? 一致性策略管理 ? 市场领先 ? 十年的成功史 ? 最新发布 - InterSpect 2.0 - Connectra 2.0 - Intergrity 6.0 ? Check Point InterSpect ? Zone Labs SMART 管理 无忧保护 边界 深入检查 智能 安全解决方案

实验一 DEBUG的使用

实验一 DEBUG的使用 实验目的: 1.学习使用DEBUG程序的各种命令。 2.掌握8088/86指令系统---算数指令。 3.掌握用DEBUG调试自编程序的方法。 4.掌握8088/8086 CPU寄存器的用途和存储器组织及它们之间的关系。 5.掌握内存操作数及寻址方法。 6.掌握汇编语言伪操作:BYTE PTR,WORD PTR。 内容及步骤: 一、DEBUG 命令使用: 1、敲 DEBUG 进入 DEBUG 环境,显示提示符 '_ '。 2、用命令 D100 10F 观察内存中的16进制码及屏幕右边的ASCII字符。 3、用命令 E100 30 31 32 …… 3F 将30H~3FH写入地址为100H开始的内存单元中, 再用D命令观察结果,看键入的16进制数是什么字符的ASCII码? 4、用命令 F100 10F 'A' 将'A'的ASCII码填入内存,用D命令查看结果。 5、用命令 F110 11F 41 将41H 填入内存,用D命令观察结果并比较。 6、用R 命令检查各寄存器内容,特别注意AX,BX,CX,DX,IP及标志位中ZF,CF和AF的内 容。 7、用R命令将AX,BX内容改写为1234H及5678H。 8、用H命令检查下列各组16进制数加减结果并和你的手算结果比较: (1)34H,22H (2)56H,78H (3)A5,79H (4)1284H,5678H (5)A758,347FH 二、8088常用指令练习 1、传送指令 1)用A命令在内存100H处键入下列内容: MOV AX,1234 MOV BX,5678 XCHG AX,BX MOV AH,34 MOV AL,56 MOV CX,75AB XCHG AX,CX 2)用U命令检查键入的程序,特别注意左边的机器码。 3)用T命令逐条运行这些指令,每运行一行检查并记录有关寄存器及IP的变化情况。并注意标志位有无变化。 2、加减法指令: 1)用A命令在内存200H处键入下列内容:

汇编语言调试DEBUG命令详解

汇编语言调试DEBUG命令详解 1、显示命令D ① D [地址] ② D [范围] 如不指定范围,一次显示8行×16个字节。 -D ;默认段寄存器为DS,当前偏移地址 -D DS:100 / -D CS:200 -D 200:100 -D 200;200为偏移地址,默认段寄存器DS -D DS:100 110/ -D 100 L 10 2.修改命令E ① E 地址;从指定地址开始,修改(或连续修改)存储单元内容。DEBUG首先显示指定单元内容,如要修改,可输入新数据;空格键显示下一个单元内容并可修改,减号键显示上一个单元内容并可修改;如不修改,可直接按空格键或减号键;回车键结束命令。 ② E 地址数据表;从指定的地址开始用数据表给定的数据修改存储单元。 -E DS:100 F3 ‘AB’ 8D。 3.添充命令F F 范围数据表; 将数据表写入指定范围的存储单元;数据个数多,忽略多出的数据,个数少,则重复使用数据表。 -F DS:0 L5 01,02,03,04,05 -F DS:0 L5 01 02 03 04 05(空格分隔) -F DS:0 L5 FF ;5个字节重复使用FF 4.显示修改寄存器命令R R;★显示所有寄存器和标志位状态; ★显示当前CS:IP指向的指令。 显示标志时使用的符号: 标志标志=1 标志=0 OF OV NV DF DN UP IF EI DI SF NG PL ZF ZR NZ AF AC NA PF PE PO CF CY NC

5.汇编命令A A [地址];从指定的地址开始输入符号指令;如省略地址,则接着上一个A命令的最后一个单元开始;若第一次使用A命令省略地址,则从当前CS:IP 开始(通常是CS:100)。 注释:①在DEBUG下编写简单程序即使用A命令。 ②每条指令后要按回车。 ③不输入指令按回车,或按Ctrl+C结束汇编。 ④支持所有8086符号硬指令,伪指令只支持DB、DW,不支持各类符号名。 6.反汇编命令U ① U [地址];从指定地址开始反汇编32个字节的机器指令;省略地址时,则接着上一个U命令的最后一个单元开始;若第一次使用U命令省略地址,则从当前CS:IP开始(通常是CS:100)。 ② U 范围;对指定范围的单元进行反汇编。 -U -U100 -U100L10 7.运行程序命令G ① G;从CS:IP指向的指令开始执行程序,直到程序结束或遇到INT 3。 ② G=地址;从指定地址开始执行程序,直到程序结束或遇到INT 3。 ③ G 断点1[,断点2,…断点10];从CS:IP指向的指令开始执行程序,直到遇到断点。 ④G=地址断点1[,断点2,…断点10] -G ;从CS:IP指向的指令开始执行程序。 -G=100 ;从指定地址开始执行程序。 -G=100 105 110 120 8.跟踪命令(单步执行命令)T ① T;从当前IP开始执行一条指令。 ② T 数值;从当前IP开始执行多条指令。 ② T =地址; ③ T =地址数值; -T -T5 / -T=100 5 9.跟踪执行并跳过子程序命令P P [=地址] [数值];类似T命令,但跳过子程序和中断服务程序。 10.退出DEBUG命令Q Q;返回DOS环境。 -Q 11.命名命令N N 文件标示符;指定文件,以便用W命令在磁盘上生成该文件,或者用L命令从磁盘装入该文件。 -N MY_https://www.360docs.net/doc/cf14950961.html,

Checkpoint防火墙测试用例

Checkpoint R65 Test Plan Revision 0.1 2009-10-14 Author: Peng Gong

Revision History

1‘FW MONITOR’ USAGE (7) 2TEST SUITES (7) 2.1R65I NSTALL &U NINSTALL (7) 2.1.1Create a v3 vap-group with vap-count/max-load-count set >1, Confirm R65 and related HFA could be installed on all vap within vap-group successfully (7) 2.1.2Create a v4 vap-group, confirm XOS would prompt correctly message and failure install would cause unexpected issue to system (9) 2.1.3Create a v5 vap-group, confirm XOS would prompt correctly message and failure install would cause unexpected issue to system (10) 2.1.4Create a v5_64 vap-group, confirm XOS would prompt correctly message and failure install would cause unexpected issue to system (11) 2.1.5Try to install R65 on a v3 vap-group and abort the install process, confirm nothing is left afterwards12 2.1.6Reduce max-load-count down to 1, confirm only one Vap is allowed to run R65 accordingly (13) 2.1.7Increase vap-count and max-load-count to maximum vap count and executing "application-update", confirm all the Vap are running R65 properly (14) 2.1.8Reduce vap-count to 3, Confirm the surplus Vap is stopped from running R65 and related partitions are removed from CPM (15) 2.1.9Enable/Disable IPv6 in vap-group and w/o ipv6-forwarding, confirm R65 wouldn't be affected. (16) 2.1.10Confirm the installed R65 could be stopped through CLI (17) 2.1.11Confirm the installed R65 could be started through CLI (18) 2.1.12Confirm the installed R65 could be restarted through CLI (18) 2.1.13Confirm the installed R65 could be reconfigured through CLI (19) 2.1.14Confirm checkpoint could be upgraded to R70 by CLI: application-upgrade (19) 2.1.15Confirm R65 could run properly while reload vap-group totally (20) 2.1.16Confirm R65 could run properly while reload all chassis totally (20) 2.1.17Create 2 vap groups, install R65 on both. Confirm R65 are running on both vap-groups without any mutual impact. (21) 2.1.18Confirm configure operation couldn't be allowed if some Vap don't run R65 properly. (23) 2.1.19Confirm uninstall/Configure operation couldn't be allowed if some Vap don't run properly. (24) 2.1.20Confirm start/stop/restart operation could works prope rly if R65 doesn’t run properly on some Vaps.25 2.1.21Confirm configure operation couldn't be allowed if vap-count>max-load-count causing some Vap don't run properly (26) 2.1.22Confirm uninstall operation couldn't be allowed if vap-count>max-load-count causing some Vap don't run properly (27) 2.1.23Confirm start/stop/restart operation couldn't be allowed if vap-count>max-load-count causing some Vap don't run properly (28) 2.1.24Confirm R65 could be uninstalled from vap-group (29) 2.1.25Confirm R65 installation package could be remove from XOS by CLI: application-remove (30) 2.2C HECKPOINT F EATURES (31) 2.2.1Create GW and Set SIC, get topology from Smart Dashboard (31) 2.2.2Configure Policy and push policy (31) 2.2.3Confirm R65 could be started/stoped/restarted by cp-command (32) 2.2.4Confirm different kinds of rule actions could work - allow/drop/reject (33) 2.2.5Verify different kinds of tracking actions could work properly - log/alert/account (33) 2.2.6Verify static NAT and hide NAT work properly (34) 2.2.7Verify default license is installed automatically (34) 2.2.8Verify some usual fw commands output - fw ver -k/ fw ctl pstat/ fw tab/ fw stat/ cphaprob stat /fw fetch /fw unloadlocal / fwaccel stat (34) 2.2.9Verify SXL status if enable/disable it (36) 2.2.10Verify the log information in SmartViewer are displayed correctly. (37) 2.2.11Verify the GW and its member information in SmartViewer are displayed correctly (37) 2.2.12Define a VPN Community between two GW; Confirm traffic can pass (37) 2.2.13Create a VPN client tunnel, make sure client can login and traffic is encrypted as it should (38) 2.2.14Enabling/Disabling SXL during connections (39) 2.2.15Fail over the active member during connections (39) 2.3I NTERFACE T EST-T RAFFIC MIXED WITH IPV6 AND IPV4 (39) 2.3.1Verify traffic pass through the interface without SXL - non vlan<--->vlan (tcp+udp+icmp) (39)

CheckPoint防火墙安装手册

防火墙安装操作手册By Shixiong Chen

一、准备安装介质和服务器 安装CheckPoint防火墙基于开放的服务器平台需要准备两点: 如果选用的是Checkpoint的硬件,UTM-1则不需要考虑这些问题。 第一,准备好服务器,服务器最好选择IBM\HP\或者其他大品牌厂商的硬件平台,并且事先确认该品牌和型号的服务器与CheckPoint软件兼容性,将网卡扩展至与真实火墙一致,服务器需要自带光驱。 第二,准备好CheckPoint防火墙安装介质,注意软件的版本号与真实环境火墙一致,同时准备好最新的防火墙补丁。 二、SecurePlatform系统安装过程 硬件服务器初始状态是裸机,将服务器加电后,设置BIOS从光盘启动,将CheckPoint软件介质放入光驱,然后出现如下界面: 敲回车键盘开始安装。出现如下界面,选择OK,跳过硬件检测。

选择安装的操作系统类型,根据自己防火墙操作系统的版本选择。SecurePlatform Pro是带有高级路由和支持Radius的系统版本。 选择键盘支持的语言,默认选择US,按TAB键,继续安装。 配置网络接口,初始我们配置外网接口即可,选择eth0配置IP, 输入IP地址、子网掩码、以及默认网关,然后选择OK,继续。 选择OK.开始格式化磁盘。

格式化完成后开始拷贝文件,最后提示安装完成,按照提示点击OK.系统会自动重新启动。然后出现登陆界面,如下所示。 第一次登陆系统,默认账号和密码都是admin,登陆后需要出入新的密码和管理员账号。 三、CheckPoint防火墙软件安装过程

运行sysconfig 命令,启动安装防火墙包。选择n,继续安装。 打开网络配置页面,选择1,配置主机名,选择3配置DNS服务器,选择4配置网络,选择5配置路由,注意要与生产线设备的配置保持一致,特别是路由要填写完整,主机名、接口IP和子网掩码要填写正确。 配置完成后,选择n,下一步继续配置,如下图所示,选择1配置时区(选择5,9,1),选择2配置日期,选择3配置本地系统时间,选择4查看配置情况。注意配置时间和日期的格式。完成后选择n, 然后会出现提示是否从tftp服务器下载安装软件,选择n.然后出现如下界面,选择N,继续安装。 选择Y,接受安装许可协议。

实验一--掌握DEBUG-的基本命令及其功能

实验一掌握DEBUG 基本命令及其功能【上篇】查看CPU和内存,用机器指令和汇编指令编程 一.实验目的: 掌握DEBUG 的基本命令及其功能 掌握win7 win8 使用DEBUG功能 二.实验内容: 1. 预备知识:Debug的使用 (1) 什么是Debug? Debug是DOS、Windows都提供的实模式(8086方式)程序的调试工具。使用它,可以查看CPU各种寄存器中的内容、内存的情况和在机器码级跟踪程序的运行。 (2) 我们用到的Debug功能 ●用Debug的R命令查看、改变CPU寄存器的内容; ●用Debug的D命令查看内存中的内容; ●用Debug的E命令改写内存中的内容; ●用Debug的U命令将内存中的机器指令翻译成汇编指令; ●用Debug的T命令执行一条机器指令; ●用Debug的A命令以汇编指令的格式在内存中写入一条机器指令。 (3) 进入Debug Debug是在DOS方式下使用的程序。我们在进入Debug前,应先进入到DOS方式。用以下方式可以进入DOS: ①重新启动计算机,进入DOS方式,此时进入的是实模式的DOS。 ②在Windows中进入DOS方式,此时进入的是虚拟8086模式的DOS。 三.实验任务 1. 从网上下载Dosbox和debug.exe(文件夹中有)。 2. debug.exe放在D:根目录,然后安装,安装完成以后,点击快捷方式进入Dos界面:

3.输入mount c d:\ 接着输入c: Dosbox 5.接着,你就可以使用Debug: debug 6.备注:debug.exe放在D:根目录下,你也可以把debug.exe放在任何一个文件夹下面。 其中这个文件夹就是mount c d:所对应的。 一.(1) 使用Debug,将下面的程序段写入内存,逐条执行,观察每条指令执行后,CPU 中相关寄存器中内容的变化。(逐条执行,每条指令执行结果截图) 机器码汇编指令 b8 20 4e mov ax,4E20H 05 16 14 add ax,1416H bb 00 20 mov bx,2000H 01 d8 add ax,bx 89 c3 mov bx,ax

checkpoint防火墙技术

CheckPoint FireWall-1防火墙技术 2007-11-14 18:22:23 随着Internet的迅速发展,如何保证信息和网络自身安全性的问题,尤其是在开放互联环境中进行商务等机密信息的交换中,如何保证信息存取和传输中不被窃取、篡改,已成为企业非常关注的问题。 作为开放安全企业互联联盟(OPSEC)的组织和倡导者之一,CheckPoint公司在企业级安全性产品开发方面占有世界市场的主导地位,其FireWall-1防火墙在市场占有率上已超过44%,世界上许多著名的大公司,如IBM、HP、CISCO、3COM、BAY等,都已成为OPSEC的成员或分销CheckPoint FireWall-1产品。 CheckPoint FireWall-1 V3.0防火墙的主要特点。 从网络安全的需求上来看,可以将FireWall-1的主要特点分为三大类,第一类为安全性类,包括访问控制、授权认证、加密、内容安全等;第二类是管理和记帐,?包括安全策略管理、路由器安全管理、记帐、监控等;第三类为连接控制,包括负载均衡高可靠性等;下面分别进行介绍。 1.访问控制 这是限制未授权用户访问本公司网络和信息资源的措施。评价访问控制的一个重要因素是要看其能否适用于现行的所有服务和应用。第一代包过滤技术,无法实施对应用级协议处理,也无法处理UDP、RPC或动态的协议。第二代应用代理网关防火墙技术,为实现访问控制需要占用大量的CPU资源,对Internet上不断出现的新应用(如多媒体应用),无法快速支持. CheckPoint FireWall-1的状态监测技术,结合强大的面向对象的方法,可以提供全七层应用识别,对新应用很容易支持。目前支持160种以上的预定义应用和协议,包括所有Internet服务,如安全Web浏览器、传统Internet应用(mail、ftp、telnet)、UDP、RPC等,此外,支持重要的商业应用,如OracleSQL*Net、SybaseSQL服务器数据库访问;支持多媒体应用,如RealAudio、CoolTalk、NetMeeting、InternetPhone等,以及Internet广播服务,如BackWeb、PointCast。 另外,FireWall-1还可以提供基于时间为对象的安全策略定制方法。 FireWall-1开放系统具有良好的扩展性,可以方便的定制用户的服务,提供复杂的访问控制。 2.授权认证(Authentication) 由于一般企业网络资源不仅提供给本地用户使用,同时更要面向各种远程用户、移动用户、电信用户的访问,为了保护自身网络和信息的安全,有必要对访问连接的用户采取有效的权限控制和访问者的身份识别。经过认证,FireWall-1能保证一个用户发起的通信连接在允许之前,就其真实性进行确认。FireWall-1提供的认证无须在服务器和客户端的应用进行任何修改。FireWall-1的服务认证是集成在整个企业范围内的安全策略,可以通过防火墙的GUI进行集中管理。同时对在整个企业范围内发生的认证过程进行全程的监控、跟踪和记录。FireWall-1提供三种认证方法: 用户认证(Authentication) 用户认证(UA)是基于每个用户的访问权限的认证,与用户的IP地址无关,FireWall-1提供的认证服务器包括:FTP、TELNET、HTTP、RLOGIN。 UA对移动用户特别有意义,用户的认证是在防火墙系统的网关上实施的。

掌握DEBUG基本命令

实验课程名称微型计算机原理实验报告_实验项目名称掌握DEBUG基本命令_专业班级电子信息科学与技术101班_学生姓名____________ 学号_____ 实验成绩 指导教师签字

贵 州 大 学 实 验 报 告 纸 系 别 班 级 姓 名 学号 课 程 名 称 成 绩 评 定 教师签名 实 验 时 间 2011年 11 月 23 日 一、实验目的 (1)熟悉DEBUG 有关命令的使用方法。 (2)利用DEBUG 掌握有关指令的功能。 (3)利用DEBUG 运行简单的程序段。 二、实验内容 Ⅰ.掌握DEBUG 程序的各种命令,重点掌握U ,G ,T ,D ,E ,R 命令。 ⒈ 反汇编命令:-U[地址] 该命令从指定地址开始,反汇编32个字节,若地址省略,则从上一个U 命令的最后一条指令的下一个单元开始显示32个字节。

⒉运行命令G: ⒊追踪命令T,有两种格式: 1)逐条指令追踪:-T[=地址] 该命令从指定地址起执行一条指令后停下来,显示寄存器内容和状态值。 2)多条指令追踪: -T[=地址][值] 该命令从指定地址起执行n条命令后停下来,n由[值]确定。 ⒋显示内存单元内容的命令D,格式为: -D[地址]或-D[范围] 1)D命令后跟寄存器表示的地址 2)D命令后不加地址

3)D命令后加直接地址 ⒌修改内存单元内容的命令E,用给定的内容代替指定范围的单元内容: -E地址内容表 6.检查和修改寄存器内容的命令R,它有三种方式: 1)显示CPU内部所有寄存器内容和标志位状态;格式为:-R 2)显示和修改某个指定寄存器内容,格式为:-R 寄存器名 3)显示和修改标志位状态,命令格式为:-RF

CheckPoint防火墙配置

C h e c k P o i n t防火墙配置 S p e c i f i c a t i o n f o r C h e c k P o i n t F i r e W a l l C o n f i g u r a t i o n U s e d i n C h i n a M o b i l e 版本号:1.0.0 ╳╳╳╳-╳╳-╳╳发布╳╳╳╳-╳╳-╳╳实施 中国移动通信有限公司网络部

目录 1概述 (2) 1.1适用范围 (2) 1.2内部适用性说明 (2) 1.3外部引用说明 (4) 1.4术语和定义 (4) 1.5符号和缩略语 (4) 2CHECKPOINT防火墙设备配置要求 (5)

前言 概述 1.1适用范围 本规范适用于中国移动通信网、业务系统和支撑系统的CHECKPOINT防火墙设备。本规范明确了设备的基本配置要求,为在设备入网测试、工程验收和设备运行维护环节明确相关配置要求提供指南。本规范可作为编制设备入网测试规范,工程验收手册,局数据模板等文档的参考 1.2内部适用性说明 本规范是依据《中国移动防火墙配置规范》中配置类规范要求的基础上提出的CHECKPOINT防火墙配置要求规范,为便于比较,特作以下逐一比较及说明(在“采纳意见”部分对应为“完全采纳”、“部分采纳”、“增强要求”、“新增要求”、“不采纳”。在“补充说明”部分,对于增强要求的情况,说明在本规范的相应条款中描述了增强的要求。对于“不采纳”的情况,说明采纳的原因)。 内容采纳意见备注 1.不同等级管理员分配不同账号,避 完全采纳 免账号混用。 完全采纳 2.应删除或锁定与设备运行、维护等 工作无关的账号。 完全采纳 3.防火墙管理员账号口令长度至少8 位,并包括数字、小写字母、大写 字母和特殊符号4类中至少2类。 4.账户口令的生存期不长于90天。部分采纳IPSO操作系统支持 5.应配置设备,使用户不能重复使用 部分采纳IPSO操作系统支持最近5次(含5次)内已使用的口 令。 6.应配置当用户连续认证失败次数超 部分采纳IPSO操作系统支持过6次(不含6次),锁定该用户使 用的账号。 完全采纳 7.在设备权限配置能力内,根据用户 的管理等级,配置其所需的最小管

debug常见命令使用说明

五、DEBUG调试程序 DEBUG.EXE程序是专门为分析、研制和开发汇编语言程序而设计的一种调试工具,具有跟踪程序执行、观察中间运行结果、显示和修改寄存器或存储单元内容等多种功能。它能使程序设计人员或用户触及到机器内部,因此可以说它是80X86CPU的心灵窗口,也是我们学习汇编语言必须掌握的调试工具。 1)DEBUG程序使用 在DOS提示符下键入命令: C>DEBUG [盘符:][路径][文件名.EXE][参数1][参数2] 这时屏幕上出现DEBUG的提示符“-”,表示系统在DEBUG管理之下,此时可以用DEBUG 进行程序调试。若所有选项省略,仅把DEBUG装入内存,可对当前内存中的内容进行调试,或者再用N和L命令,从指定盘上装入要调试的程序;若命令行中有文件名,则DOS把DEBUG 程序调入内存后,再由DEBUG将指定的文件名装入内存。 2)DEBUG的常用命令 (1)汇编命令A 格式:A[起始地址] 功能:将输入源程序的指令汇编成目标代码并从指定地址单元开始存放。若缺省起始地址,则从当前CS:100地址开始存放。A命令按行汇编,主要是用于小段程序的汇编或对目标程序的修改。 (2)反汇编命令U 格式1:U[起始地址] 格式2:U[起始地址][结束地址|字节数] 功能:格式1从指定起始地址处开始将32个字节的目标代码转换成汇编指令形式,缺省起始地址,则从当前地址CS:IP开始。 格式2将指定范围的内存单元中的目标代码转换成汇编指令。 (3)显示、修改寄存器命令R 格式:R[寄存器名] 功能:若给出寄存器名,则显示该寄存器的内容并可进行修改。缺省寄存器名,则按以下格式显示所有寄存器的内容及当前值(不能修改)。 AX=0000 BX=0004 CX=0020 DX=0000 SP=0080 BP=0000 SI=0000 DI=0000 DS=3000 ES=23A0 CS=138E IP=0000 NV UP DI PL NZ NA PO NC 138E:0000 MOV AX,1234 -R AX ;输入命令 AX 0014 ;显示AX的内容 :;供修改,不修改按回车。 若对标志寄存器进行修改,输入:-RF 屏幕显示如下信息,分别表示OF、DF、IF、SF、ZF、AF、PF、CF的状态。 NV UP DI PL NZ NA PO NC 不修改按回车键。要修改需个别输入一个或多个此标志的相反值,再按回车键。R命令只能显示、修改16位寄存器。 (4)显示存储单元命令D 格式1:D[起始地址]

CheckPoint 防火墙 双机 HA 实施 方案

本文由no1moonboy贡献 doc文档可能在WAP端浏览体验不佳。建议您优先选择TXT,或下载源文件到本机查看。 双 CheckPoint 防火墙实施方案 目录 第一章客户环境概述…… 4 1.1 概述…… 4 1.2 网络拓扑与地址分配表…… 4 1.3 安装前准备事宜…… 6 第二章 Nokia IP380 安装与配置…… 7 2.1 概述…… 7 2.2 初始化 nokia380 …… 7 2.3 设置 nokia 基本信息…… 8 2.3.1 Nokia 端口 IP 地址设定…… 8 2.3.2 设置网关路由…… 8 2.3.3 设置 Nokia 平台时间…… 9 2.3.4 设定Nokia 高可用 VRRP 参数…… 9 2.4 初始化 checkpoint …… 14 2.4.1 在 nokia 平台上checkpoint 的安装与卸载…… 14 2.4.2 初始化 checkpoint …… 16 第三章管理服务器的安装与配置…… 17 3.1checkpoint smartcenter 的安装…… 18 3.1.1 安装前的准备…… 18 3.1.2 安装步骤…… 18 3.2 配置 checkpoint 对象和参数…… 20 3.2.1 建立 sic …… 20 3.2.2 定义防火墙对象拓扑结构…… 21 3.2.3 使用同样的步骤按照表 1 的参数建立 IP380B checkpoint gateway 对象。…… 21 3.3 基于 nokia vrrp 或者cluster 的设置…… 22 3.3.1 基于 Nokia VRRP 的设置…… 22 3.3.2 为 nokia vrrp 定义策略…… 22 3.3.3 高可用性的检查…… 23 3.4nokia cluster 的设置…… 23 3.5 暂时没有…… 23 第四章策略设定…… 24 4.1 概述…… 24 4.2 netscreen 的策略…… 24 4.3 经过整理后转换成 checkpoint 的策略...... 24 4.4 设定策略...... 24 4.4.1 定义主机对象...... 24 4.4.2 定义网络对象...... 25 4.4.3 定义组...... 26 4.4.4 定义服务 (26) 4.4.5 添加标准策略…… 27 4.4.6 添加 NAT 策略…… 27 第五章切换与测试…… 29 5.1 切换...... 29 5.2 测试...... 29 5.3 回退...... 30 第六章日常维护...... 31 6.1 防火墙的备份与恢复...... 31 6.1.1 nokia 防火墙的备份与恢复方法...... 31 6.1.2 checkpoint management 上的备份与恢复 (33) 第一章 客户环境概述 1.1 概述 XXXXXX 公司因应企业内部的网络需求,对总部网络进行扩容改动,中心防火墙从原来的 netscreen 换成两台 Nokia IP380,两台 nokia 互为热备。维持原有的服务不变。由于这次网络改动比较大,所以先离线进行安装和测试,最后再进行切换 1.2 网络拓扑与地址分配表 XXXXXX 改造前网络拓扑如下 改动后,XXX 将按照以下图进行实施改动后, 给个设备及端口的地址分配入下表所示 IP 地址分配表(表 1) 管理服务器参数 IP 地址防火墙各端口参数端口 Eth1 用途外网口 Eth2 Eth3 Eth4 ? DMZ 内网同步口gateway 静态路由172.16.100.5/30 172.16.100.6/30 172.16.100.1/30 10.101.1.101/24 10.101.1.102/24 10.101.1.1/24 192.168.11.1/24 192.168.11.2/24 Nokia380A Nokia380B 虚拟地址 1.3 安装前准备事宜 1.管理服务器硬件平台 CPU 奔腾 3 500 以上内存 128 以上硬盘 60M 以上操作系统,windows 2000 server +SP4 补丁 2.网络连线 3.Checkpoint 及 nokia 管理软件 Checkpoint NG AI R55 安装包 for windows hotfix09 或以上 4.Nokia IP380 设备两台内置 IPSO3.8 build 39 内置 checkpoint NG AI R55 安装