网康防火墙NGFW部署模式

网康NGFW平台实验手册

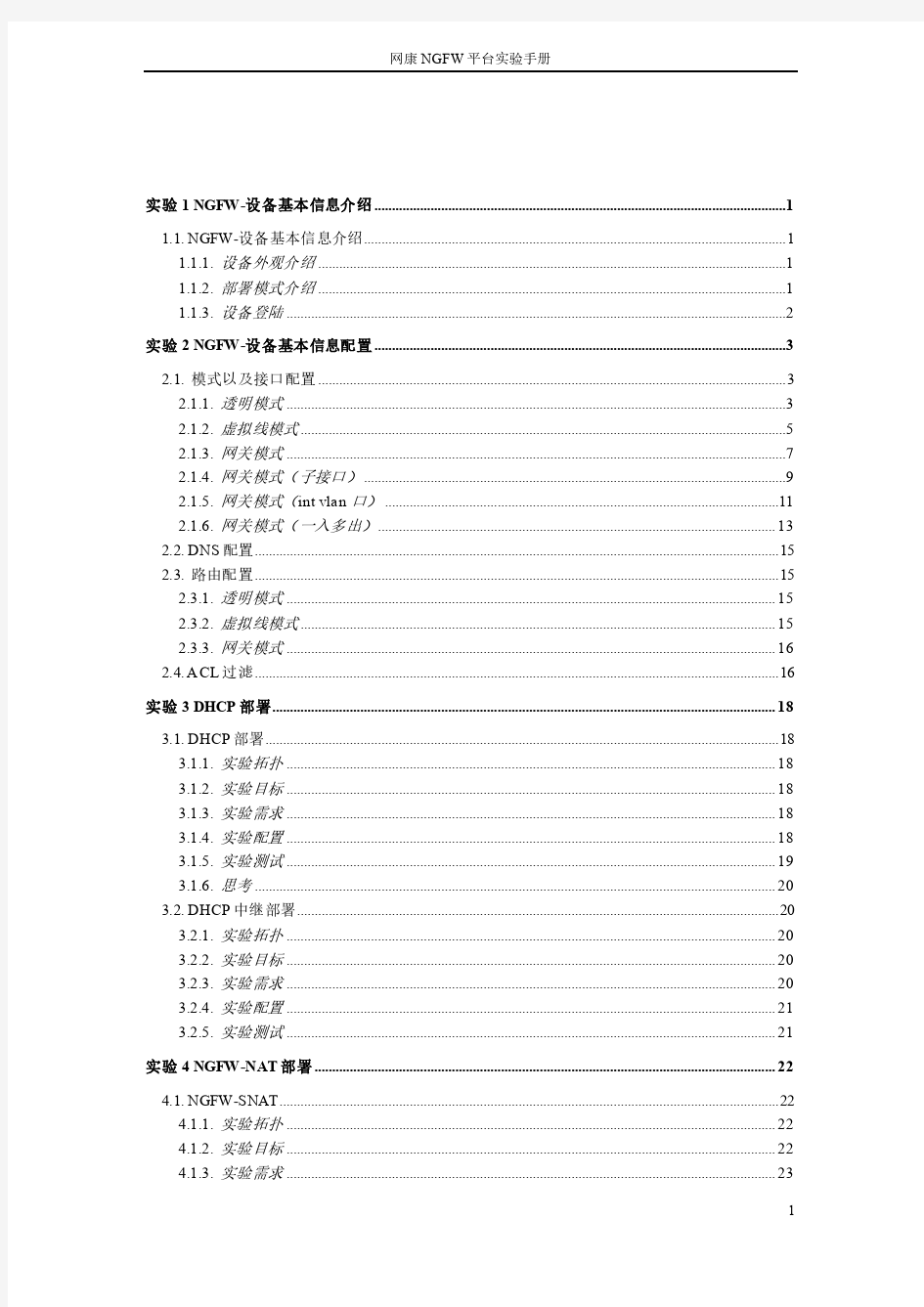

实验1 NGFW-设备基本信息介绍 (1)

1.1.NGFW-设备基本信息介绍 (1)

1.1.1. 设备外观介绍 (1)

1.1.2. 部署模式介绍 (1)

1.1.3. 设备登陆 (2)

实验2 NGFW-设备基本信息配置 (3)

2.1.模式以及接口配置 (3)

2.1.1. 透明模式 (3)

2.1.2. 虚拟线模式 (5)

2.1.3. 网关模式 (7)

2.1.4. 网关模式(子接口) (9)

2.1.5. 网关模式(int vlan口) (11)

2.1.6. 网关模式(一入多出) (13)

2.2.DNS配置 (15)

2.3.路由配置 (15)

2.3.1. 透明模式 (15)

2.3.2. 虚拟线模式 (15)

2.3.3. 网关模式 (16)

2.4.A CL过滤 (16)

实验3 DHCP部署 (18)

3.1.DHCP部署 (18)

3.1.1. 实验拓扑 (18)

3.1.2. 实验目标 (18)

3.1.3. 实验需求 (18)

3.1.4. 实验配置 (18)

3.1.5. 实验测试 (19)

3.1.6. 思考 (20)

3.2.DHCP中继部署 (20)

3.2.1. 实验拓扑 (20)

3.2.2. 实验目标 (20)

3.2.3. 实验需求 (20)

3.2.4. 实验配置 (21)

3.2.5. 实验测试 (21)

实验4 NGFW-NAT部署 (22)

4.1.NGFW-SNAT (22)

4.1.1. 实验拓扑 (22)

4.1.2. 实验目标 (22)

4.1.3. 实验需求 (23)

4.1.5. 实验配置 (23)

4.1.6. 实验测试 (25)

4.1.7. 思考 (25)

4.2.NGFW-DNAT (25)

4.2.1. 实验拓扑 (25)

4.2.2. 实验目标 (25)

4.2.3. 实验需求 (26)

4.2.4. 整体配置思路 (26)

4.2.5. 实验配置 (26)

4.2.6. 实验测试 (28)

4.2.7. 思考 (29)

4.3.NGFW-BNAT (29)

4.3.1. 实验拓扑 (29)

4.3.2. 实验目标 (29)

4.3.3. 实验需求 (30)

4.3.4. 整体配置思路 (30)

4.3.5. 实验配置 (30)

4.3.6. 实验测试 (32)

4.3.7. 思考 (32)

实验5 NGFW-负载均衡 (33)

5.1.NGFW-负载均衡-流量负载 (33)

5.1.1. 实验拓扑 (33)

5.1.2. 实验目标 (33)

5.1.3. 实验需求 (34)

5.1.4. 整体配置思路 (34)

5.1.5. 实验配置 (34)

5.1.6. 实验测试 (36)

5.1.7. 思考 (36)

5.2.NGFW-负载均衡-应用引流 (37)

5.2.1. 实验拓扑 (37)

5.2.2. 实验目标 (37)

5.2.3. 实验需求 (37)

5.2.4. 整体配置思路 (38)

5.2.5. 实验配置 (38)

5.2.6. 实验测试 (40)

5.2.7. 思考 (40)

5.3.NGFW-负载均衡-链路备份 (41)

5.3.1. 实验拓扑 (41)

5.3.2. 实验目标 (41)

5.3.3. 实验需求 (41)

5.3.4. 整体配置思路 (42)

5.3.5. 实验配置 (42)

5.3.7. 思考 (44)

实验6 DNS代理 (45)

6.1.DNS代理 (45)

6.1.1. 实验拓扑 (45)

6.1.2. 实验目标 (45)

6.1.3. 实验需求 (46)

6.1.4. 实验配置 (46)

6.1.5. 实验测试 (47)

6.1.6. 思考 (47)

网康NGFW 平台实验手册

1 实验1 NGFW-设备基本信息介绍

1.1. NGFW-设备基本信息介绍

1.1.1. 设备外观介绍

(1) Console :可连接串口线,通过命令行管理设备;

(2) MGT :带外管理口;

(3) HA :双机热备接口;

(4) USB 接口:用于修复设备和扩展;

(5) BYPASS 按钮:网关模式支持但是不可用;

(6) E (0、1、…):千兆网口;

1.1.

2. 部署模式介绍

2

1.1.3. 设备登陆

(1) 设备架下加电,启动

(2) 修改PC 网络配置为该地址段地址,用网线连接至设备的 “MGT ”口,使用浏览器访

问“https: //192.168.1.23”

(3) 默认系统管理员用户名:admin 密码:

ngfw2012

注:如Mgt 为非默认,可用console 线登陆受限命令行查看设备接口信息。详见:

受限命令行培训

实验2 NGFW-设备基本信息配置

2.1. 模式以及接口配置

2.1.1. 透明模式

图2.1 透明模式拓扑组网

(1) 第一步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】;

点击eth0,勾选启用,勾选作为W AN口,接口类型选择透明,选择access接口,输入access 所属的VLAN。

3

注:内外网口的access所属的VLAN ID必须是同一个VLAN,此VLAN作为设备的管理VLAN

(2) 第二步:点击VLAN配置,配置VLAN 14的IP地址以及允许的服务。

注:桥口配置的IP地址必须与所属链路上的IP地址在同一个网段。

(3) 第三步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】;

点击eth1,勾选启用,不勾选作为W AN口,接口类型选择透明,选择access接口,输

入access所属的VLAN。

4

5

2.1.2. 虚拟线模式

图2.2 虚拟线模式拓扑组网

(1) 第一步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】;

点击eth0,勾选启用,勾选作为W AN 口,接口类型选择虚拟网线。

(2) 第二步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】;

点击eth1,勾选启用,不勾选作为W AN口,接口类型选择虚拟网线。

(3) 第三步:选择【网络配置】-【接口与区域】-【接口】,点击【虚拟网线】;选择接口。

6

7

2.1.

3. 网关模式

图2.3 网关模式拓扑组网

(1) 第一步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】;点击eth0,

勾选启用,勾选作为W AN 口,接口类型选择路由,配置IP ,并勾选接口开启的服务。

(2) 第二步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】;点击eth1,

勾选启用,不勾选作为WAN口,接口类型选择路由,配置IP,并勾选接口开启的服务。

8

2.1.4. 网关模式(子接口)

图2.4 网关模式(子接口)拓扑组网

(1) 第一步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】;点击eth0,

勾选启用,勾选作为W AN口,接口类型选择路由,配置IP,并勾选接口开启的服务。

(2) 第二步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】;点击eth1,

勾选启用,不勾选作为W AN口,接口类型选择路由,配置IP,勾选接口开启的服务。

9

(3) 第三步:选择【网络配置】-【接口与区域】-【接口】,点击【子接口】,选择物理接

口eth1,填写VLAN ID,配置IP,勾选接口开启的服务。按照同样的方式创建子接口E1.11,E1.12。

10

2.1.5. 网关模式(int vlan口)

图2.5 网关模式(int vlan 口)拓扑组网

(1) 第一步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】;点击eth0,

勾选启用,勾选作为W AN口,接口类型选择路由,配置IP,并勾选接口开启的服务。

(2) 第二步:将eht1设置为二层接口。选择选择【网络配置】-【接口与区域】-【接口】,

点击【物理接口】;点击eth1,勾选启用,不勾选作为W AN口,接口类型选择透明,基本配置选择Trunk,手动配置允许放通的Vlan范围。

11

(3) 第三步:选择【网络配置】-【接口】-【VLAN】,新建VLAN,输入接口名称(划分

的Vlan ID,如生产部门为Vlan 10),配置IP。

(4) 第四步:配置完成后,勾选所需Vlan,点击生效,使配置立即生效。

12

2.1.6. 网关模式(一入多出)

图2.6 网关模式(一入多出)拓扑组网

(1) 第一步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】,点击eth0,

勾选启用,勾选作为W AN口,接口类型选择路由,配置IP,并勾选接口开启的服务。

(2) 第二步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】,点击eth2,

勾选启用,勾选作为W AN口,接口类型选择路由,配置IP,并勾选接口开启的服务。

13

(3) 第三步:选择【网络配置】-【接口与区域】-【接口】,点击【物理接口】,点击eth1,

勾选启用,不勾选作为WAN口,接口类型选择路由,配置IP,并勾选接口开启的服务。

14

2.2. DNS配置

注:DNS配置时,需要向客户确认网络所使用的DNS地址,不可随意填写,否则导致设备自身无法正常使用域名访问外网(透明、虚拟线、网关的DNS配置方法

都相同)

2.3. 路由配置

2.3.1. 透明模式

(1) 选择【网络配置】-【路由】-【静态路由】,点击【新建】,输入目的IP和下一跳地址;

实现去外网的连通;

注:

1.配置缺省路由,实现设备可以访问互联网。

2.缺省路由的下一跳是设备上联链路对端设备接口地址。

2.3.2. 虚拟线模式

(1) 选择【网络配置】-【路由】-【静态路由】,点击【新建】,输入目的IP和下一跳地址;

实现去外网的连通;配置方式与透明模式相同(此时缺省路由的下一跳是通过管理口相

15

连对端设备的接口IP地址,配置缺省路由为了实现设备本身可以访问互联网)

2.3.3. 网关模式

(1) 选择【网络配置】-【路由】-【静态路由】,点击【新建】,输入目的IP和下一跳地址;

实现去外网的连通;配置方式与透明模式相同(此时缺省路由为了实现设备本身能够访

问互联网,同时也是实现能够将业务数据转发到互联网);

(2) 当有两个外网出口时,需要配置两条去外网的缺省路由;

(3) 当设备与内网业务在不同三层环境时,需要考虑回程路由的配置

2.4. ACL过滤

(1) 选择【策略配置】-【安全策略】,点击新建,输入名称,动作为允许,记录流量日志信

息。

16

ESP8266三种模式配置

ESP8266有三种工作模式: 1.Station (客户端模式) 2.AP (接入点模式) 3.Station+AP (两种模式共存) 就是说模块可以当成一个设备(client)连接区域网内的路由,也可以设置成是一个路由(sever),也可以既作为局域网里面的client同时又是其他client的sever。 下面我们可以尝试一下配置ESP8266的指令(注意:每条AT指令后面都要加一个回车键再发送!!!输入用串口软件输入,相当于把电脑想象成单片机来用。): 一、AP(sever)模式 1.输入:AT+CWMODE=2 响应:OK 说明:指令原型为:AT+CWMODE=

4.输入:AT+CWSAP="ESP8266","0123456789",11,0 响应:OK 说明:指令原型为:AT+ CWSAP=

防火墙配置模式

前言 3 一、防火墙的概况、应用及功能 3 1.1 防火墙的定义 3 1.2防火墙的种类 4 1.2.2网络层防火墙 4 1.2.2应用层防火墙 4 1.2.3数据库防火墙 5 1.3 防火墙的功能 5 二、使用设置 5 2.1使用习惯 6 2.1.1所有防火墙文件规则必须更改 6 2.1 .2以最小的权限安装所有的访问规则 6 2.1.3 根据法规协议和更改需求来校验每项防火墙的更改 6 2.1.4当服务过期后从防火墙规则中删除无用的规则 7 2.2配置 7 2.3工作模式 8 2.3.1 透明网桥模式 8 2.3.1.1适用环境 9 2.3.1.2组网实例 9 2.3.2 路由模式 10 2.3.2.1适用环境 11 2.3.2.2NAT(网络地址转换) 11 2.3.2.3组网实例 12 三、总结 13

一、前言 随着计算机的日益发展,计算机早已深入到各个领域,计算机网络已无处不在。而internet的飞速发展,使计算机网络资源共享进一步加强。随之而来的安全问题也日益突出。在人们对网络的优越性还没有完全接受的时候,黑客攻击开始肆虐全球的各大网站;而病毒制造者们也在各显其能,从CIH到爱虫.中毒者不计其数。一般认为,计算机网络系统的安全威胁主要来自黑客的攻击、计算机病毒和拒绝服务攻击三个方面。目前,人们也开始重视来自网络内部的安全威胁。我们可以通过很多网络工具、设备和策略来为我们的网络提供安全防护。其中防火墙是运用非常广泛和效果最好的选择。然而购买了防火墙设备,却不是仅仅装上了硬件就能发挥作用的,而是需要根据你的网络结构和需求在合适的工作模式下配置相应的安全策略,才能满足你的安全需求。由此引出的问题和解决办法就是本文的主要研究对象。 一、防火墙的概况、应用及功能 1、防火墙的定义 所谓防火墙指的是一个由软件和硬件设备组合而成、在内部网和外部网之间、专用网与公共网之间的界面上构造的保护屏障.是一种获取安全性方法的形象说法,它是一种计算机硬件和软件的结合,使Internet与Intranet之间建立起一个安全网关(Security Gateway),从而保护内部网免受非法用户的侵入,防火墙主要由服务访问规则、验证工具、包过滤和应用网关4个部分组成,防火墙就是一个位于计算机和它所连接的网络之间的软件或硬件。该计算机流入流出的所有网络通信和数据包均要经过此防火墙。 在网络中,所谓“防火墙”,是指一种将内部网和公众访问网(如Internet)

VMWare虚拟机三种工作模式详解

很多网友安装了VMWare虚拟机,但是在虚拟机上网问题上却卡住了。要想虚拟机上网,首先让我们了解一下VMWare虚拟机三种工作模式。现在,让我们一起走近VMWare的三种工作模式。 理解三种工作模式 VMWare提供了三种工作模式,它们是bridged(桥接模式)、NAT(网络地址转换模式)和host-only(主机模式)。要想在网络管理和维护中合理应用它们,你就应该先了解一下这三种工作模式。 1.bridged(桥接模式) 在这种模式下,VMWare虚拟出来的操作系统就像是局域网中的一台独立的主机,它可以访问网内任何一台机器。在桥接模式下,你需要手工为虚拟系统配置IP地址、子网掩码,而且还要和宿主机器处于同一网段,这样虚拟系统才能和宿主机器进行通信。同时,由于这个虚拟系统是局域网中的一个独立的主机系统,那么就可以手工配置它的TCP/IP配置信息,以实现通过局域网的网关或路由器访问互联网。 使用桥接模式的虚拟系统和宿主机器的关系,就像连接在同一个Hub上的两台电脑。想让它们相互通讯,你就需要为虚拟系统配置IP地址和子网掩码,否则就无法通信。 如果是你是局域网上网方式,虚拟机使用网桥连接方式,只要设置虚拟机的IP地址与本机是同一网段,子网、网关、DNS与本机相同就能实现上网,也能访问局域网络。 如果你是拨号上网方式,虚拟机使用此种方式连接,就要在虚拟机内系统建立宽带连接、拨号上网,但是和宿主机不能同时上网。 2.NAT(网络地址转换模式) 使用NAT模式,就是让虚拟系统借助NAT(网络地址转换)功能,通过宿主机器所在的网络来访问公网。也就是说,使用NAT模式可以实现在虚拟系统里访问互联网。NAT模式下的虚拟系统的TCP/IP配置信息是由VMnet8(NAT)虚拟网络的DHCP服务器提供的,无法进行手工修改,因此使用NAT模式虚拟系统也就无法和本地局域网中的其他真实主机进行通讯。 采用NAT模式最大的优势是虚拟系统接入互联网非常简单,你不需要进行任何其他的配置,只需要宿主机器能访问互联网,虚拟机就能访问互联网。 设置上网方式:本机网上邻居属性-->VMnet8属性-->TCP/IP属性-->常规与备用配置都设定为自动获取,虚拟机网上邻居TCP/IP都设定为自动,虚拟网络设置设定如下面图所示 详细步骤: 1.把你的虚拟网卡VMnet8设置为自动获得IP、自动获得DNS 服务器,启用。 如果你想利用VMWare安装一个新的虚拟系统,在虚拟系统中不用进行任何手工配置就能直接访问互联网,建议你采用NAT模式。 注释:以上所提到的NAT模式下的VMnet8虚拟网络,host-only模式下的VMnet1虚拟网络,以及bridged (桥接)模式下的VMnet0虚拟网络,都是由VMWare虚拟机自动配置而生成的,不需要用户自行设置。VMnet8和VMnet1提供DHCP服务,VMnet0虚拟网络则不提供。

联想网御最终配置手册

联想网御防火墙配置手册 1 登陆方法 1.1 使用电子钥匙方式登陆防火墙 在Web 界面管理中,管理主机默认只能连接防火墙的fe1,如果需要连接其它网口,必须进行相应的设置。默认的管理主机IP 地址是10.1.5.200,Web 界面管理使用SSL 协议来加密管理数据通信,因此使用IE 来管理防火墙时,在地址栏输入https://a.b.c.d:8888/,来登录防火墙。其中防火墙的地址“a.b.c.d”初始值为“10.1.5.254”,登录防火墙的初始用户名和口令都是“administrator”,“administrator”中所有的字母都是小写的。 注意:用Web 界面管理时,建议管理主机设成小字体,分辨率为1024*768;其他字体和分辨率可能使界面显示不全或顺序混乱。 管理员通过Web 方式管理防火墙有两种认证方式,电子钥匙认证和证书认证。使用电子钥匙时,首先将电子钥匙插入管理主机的usb 口,启动用于认证的客户端ikeyc.exe,输入PIN 密码,默认为12345678,系统会读出用于认证的ikey 信息,此时窗口右边的灯是红的。(如下图所示) 选择“连接”,连接进行中灯是黄的,如果连接成功,灯会变绿,并且出现通过认证的提示框,“确定”后,就可以通过https://10.1.5.254:8888 连接防火墙了。(如下图所示)

注意:防火墙管理过程中,请不要拔下电子钥匙,也不要关闭防火墙管理认证客户端,否则可能无法管理。 1.2使用管理证书认证方式远程登陆防火墙 1.2.1远程登陆防火墙的条件 1、必须在先使用电子钥匙登陆防火墙,在“系统配置>>管理配置>>管理证书” 页面上载防火墙证书。(附图1) 2、在准备登陆防火墙的计算机上导入浏览器认证证书“admin.p12”。(附图2) 3、在“系统配置〉〉管理配置〉〉管理主机”页面添加管理主机。(附图3) 4、对“网络配置〉〉网络设备”页面中的fe4口进行操作(附图4)。打开“用 于管理”选项。(附图5) 附图1 说明:选择好相应的证书和密钥,点击“导入”即可。

Juniper防火墙三种部署模式及基本配置

Juniper防火墙三种部署模式及基本配置 文章摘要: Juniper防火墙三种部署模式及基本配置Juniper防火墙在实际的部署过程中主要有三种模式可供选择,这三种模式分别是:基于TCP/IP协议三层的NAT模式;基于TCP/IP协议三层的路由模式;基于二层协议的透明模式。1、NAT模式当Juniper防火墙入口接口(“内网端口”)处于NAT模式时,防火墙将通往... Juniper防火墙三种部署模式及基本配置 Juniper防火墙在实际的部署过程中主要有三种模式可供选择,这三种模式分别是: 基于TCP/IP协议三层的NAT模式; 基于TCP/IP协议三层的路由模式; 基于二层协议的透明模式。 1、NAT模式 当Juniper防火墙入口接口(“内网端口”)处于NAT模式时,防火墙将通往 Untrust 区(外网或者公网)的IP 数据包包头中的两个组件进行转换:源 IP 地址和源端口号。 防火墙使用 Untrust 区(外网或者公网)接口的 IP 地址替换始发端主机的源 IP 地址;同时使用由防火墙生成的任意端口号替换源端口号。 NAT模式应用的环境特征: 注册IP地址(公网IP地址)的数量不足;

内部网络使用大量的非注册IP地址(私网IP地址)需要合法访问Internet; 内部网络中有需要外显并对外提供服务的服务器。 2、Route-路由模式 当Juniper防火墙接口配置为路由模式时,防火墙在不同安全区间(例如:Trust/Utrust/DMZ)转发信息流时IP 数据包包头中的源地址和端口号保持不变(除非明确采用了地址翻译策略)。与NAT模式下不同,防火墙接口都处于路由模式时,防火墙不会自动实施地址翻译; 与透明模式下不同,当防火墙接口都处于路由模式时,其所有接口都处于不同的子网中。 路由模式应用的环境特征: 防火墙完全在内网中部署应用; NAT模式下的所有环境; 需要复杂的地址翻译。 3、透明模式 当Juniper防火墙接口处于“透明”模式时,防火墙将过滤通过的IP数据包,但不会修改 IP 数据包包头中的任何信息。防火墙的作用更像是处于同一VLAN的2 层交换机或者桥接器,防火墙对于用户来说是透明的。

天融防火墙信工作模式操作说明

————如何配置防火墙4000透明工作模式———— 1、假设你已经通过串口初始化了防火墙4000(配置接口IP、GUI 登录权限等), 并按照以上拓扑图连接好网络; 2、要求:客户端所在的Intranet区域与服务器端所在的SSN区域通过透明方式 (交换模式)进行通信。实现方式如下: 3、在防火墙管理器中选取“对象管理”→“透明网络”菜单,将弹出透明网络 定义界面;输入需建立的透明网络名称如“transport”,将需要透明传输的接口区域(如服务器端所在的SSN区域和客户端所在的Intranet区域)加入到“统一广播域的网络”中即可;如下图: 4、也可以通过串口登录到防火墙上,使用命令行方式进行设置,命令如下: vlan add transport –a ‘intranet’‘internet’

以上是以测试要求定义的命令格式,完整的配置格式请参见帮助信息。 5、最后在相应访问目的区域中增加访问策略既可。 ————如何配置防火墙4000路由工作模式———— 1、假设你已经通过串口初始化了防火墙4000(配置接口IP、GUI 登录权限等), 并按照以上拓扑图连接好网络; 2、要求:客户端所在的Intranet区域(eth2)与服务器端所在的SSN(eth0) 区域通过路由方式进行通信; 3、由于防火墙缺省情况下的通讯策略就是使用路由模式的,因此在配置防火墙 的路由工作模式的时候,只需要配置相应的接口地址,本例中就只需要配置eth2和eth0的接口地址,并在相应访问目的区域中增加访问策略既可。 ————如何配置防火墙4000混合工作模式———— 路由 eth1 1、假设你已经通过串口初始化了防火墙4000(配置接口IP、GUI 登录权限等), 并按照以上拓扑图连接好网络; 2、要求:客户端所在的Intranet区域(eth2)与服务器端所在的SSN(eth0) 区域通过透明方式(交换模式)进行通信,客户端所在的Intranet区域(eth2)

联想网御防火墙PowerV Web界面操作手册_4网络配置

第4章网络配置 本章主要介绍防火墙的网络配置,由以下部分组成:网络设备,域名服务器,静态路由,策略路由,UPnP服务器,DHCP服务器和HA(高可靠性)。 4.1 网络设备 联想网御防火墙PowerV可配置的网络设备有:物理设备,VLAN设备,桥接设备,VPN设备,别名设备,冗余设备和拨号设备。下面对各类设备的特点做一简要说明。 物理设备:防火墙中实际存在的网口设备,不能删除,也不能添加。增减网络接口硬件模块会自动在网络配置中显示出来,不需要手动操作。其中第一个物理设备是默认的管理设备,它的默认IP地址是10.1.5.254,这个地址允许管理,PING和TRACEROUTE。物理设备是其他设备的基础,如果增减网络接口硬件模块,与这个设备相关的其它设备都会受到影响,这一点需要特别注意。 VLAN设备:是一种在物理设备基础上创建的设备。与交换机的TRUNK口相联的防火墙物理设备上可以创建VLAN设备,以实现不同VLAN之间的互联。它可以工作在路由模式下,也可以工作在透明模式下。同一个物理设备上可以创建VLAN ID为0至4095的VLAN设备。同一物理设备上创建的不同VLAN设备,VLAN ID必须不同,用于接收和发送带有相应VLAN ID的数据包。不同物理设备上创建的VLAN设备的VLAN ID可以相同。 桥接设备:是将多个物理设备和VLAN设备置于透明模式,并且进行分组的设备。启用此设备的防火墙相当于一个二层交换机,但它同时可以过滤三层的内容。防火墙可以创建多个桥接设备,桥接设备绑定的物理设备或VLAN设备必须是启用并且工作在透明模式的设备。这些桥接设备可以和工作在路由模式下的物理设备和VLAN设备共存。 VPN设备:是启用VPN功能必须要启用的设备。整个防火墙系统中只能有一个VPN 设备,但是VPN设备的绑定设备可以选择。系统通过绑定的设备来发送和接收加密后的数据包。VPN设备也可以启用带宽管理功能,但这要求其绑定的设备没有启用带宽管理。VPN 设备的IP地址、掩码与它的绑定设备的IP地址、掩码一致。 别名设备:用于给物理设备配置多个IP地址。每个物理设备可以关联的别名设备是16个,这类似于资源定义中地址池的功能,但是在地址池中配置的IP不能选择“用于管理”,“允许PING”,“允许TRACEROUTE”等属性。同时要注意的是设备的IP地址不能重复。 冗余设备:是将两个物理设备用做一个虚拟的设备,这两个物理设备同一时间只有一个处于启用状态,如果处于启用状态的设备失效,则另一个设备启用。冗余设备可以工作在全冗余和半冗余两种模式下。在全冗余模式下,加入冗余设备的两个物理设备的IP地址,掩码,MAC地址(如果冗余设备设置了MAC地址)都将使用冗余设备的IP地址,掩码和MAC地址。在半冗余模式下,加入冗余设备的两个物理设备使用它们各自的参数。冗余设备默认工作在半冗余模式下。 拨号设备:用于启用ADSL拨号功能所必须要启用的设备。系统中只能有一个拨号设备,但是拨号设备绑定的物理设备可以选择。系统通过绑定的设备来发送和接收PPoE的数据包。拨号设备也可以启用带宽管理功能,但这要求其绑定的设备没有启用带宽管理。拨号设备的IP地址、掩码每次ADSL拨号成功后,自动获得。 配置防火墙的过程中,必须首先配置网络设备,再配置防火墙安全策略。如果网络设备

部署防火墙的步骤

部署防火墙的步骤 部署防火墙的步骤一#转换特权用户pixfirewall>ena pixfirewall# #进入全局配置模式 pixfirewall# conf t #激活内外端口 interface ethernet0 auto interface ethernet1 auto #下面两句配置内外端口的安全级别 nameif ethernet0 outside security0 nameif ethernet1 inside security100 #配置防火墙的用户信息 enable password pix515 hostname pix515 domain-name domain #下面几句配置内外网卡的ip地址 ip address inside 192.168.4.1 255.255.255.0 ip address outside 公网ip 公网ip子网掩码global (outside) 1 interface nat (inside) 1 192.168.4.0 255.255.255.0 0 0

#下面两句将定义转发公网ip的ssh和www服务到192.168.4.2 static (inside,outside) tcp 公网ip www 192.168.4.2 www netmask 255.255.255.255 0 0 static (inside,outside) tcp 公网ip ssh 192.168.4.2 ssh netmask 255.255.255.255 0 0 #下面两句将定义外部允许访问内部主机的服务 conduit permit tcp host 公网ip eq www any conduit permit tcp host 公网ip eq ssh 信任ip 255.255.255.255 #允许内部服务器telnet pix telnet 192.168.4.2 255.255.255.0 inside #下面这句允许ping conduit permit icmp any any #下面这句路由网关 route outside 0.0.0.0 0.0.0.0 公网ip网关 1 #保存配置 write memory 部署防火墙的步骤二步骤一:安装程序时 许多程序在安装时都要求关闭防火墙(如wps office 2003)。有些程序虽然并未直接明示,但若不及时关闭,就有可能造成安装失败,比如弹出“读取错误”、“安装*.exe出错”等信息,或者干脆死机,或者安装上去之后不能正常使用。笔者在安装金山影霸、office xp等程序时已经屡经验证。

AC部署的三种模式

路由模式_简介 设备以路由模式部署时,AC的工作方式与路由器相当,具备基本的路由转发及NAT功能。一般在客户还没有相应的网关设备,需要将AC做网关使用时,建议以路由模式部署。 路由模式下支持AC所有的功能。 如果需要使用NAT、VPN、DHCP等功能时,AC必须以路由模式部署,其它工作模式不支持实现这些功能。 路由模式_部署指导 首选需要了解用户的实际需求,以下几种情况必须使用路由模式部署: 1、用户必须要用到AC的VPN、NAT(代理上网和端口映射)、DHCP这几个功能。 2、用户在新规划建设的网络中来部署AC,想把AC当作一台网关设备部署在网络出口处。 3、用户网络中已有防火墙或者路由器了,但出于某方面的原因想用AC替换掉原有的防火墙或者路由器并代理内网用户上网。 路由模式_基本配置思路 1、网口配置:确定设备外网口及地址信息,如果是固定IP,则填写运营商给的IP地址及网关;如果是ADSL

拔号上网,则填写运营商给的拔号账号和密码;确定内网口的IP地址信息; 2、确定内网是否为多网段网络环境,如果是的话需要添加相应的回包路由,将到内网各网段的数据回指给设备下接的三层设备。 3、用户是否需要通过AC设备上网,如果是的话,需要设置代理上网规则,填写需要代理上网的内网网段。 网桥模式_简介 设备以网桥模式部署时对客户原有的网络基本没有改动。网桥模式部署AC时,对客户来说AC就是个透明的设备,如果因为AC自身的原因而导致网络中断时可以开启硬件bypass功能,即可恢复网络通信。 网桥模式部署时AC不支持NAT(代理上网和端口映射)、VPN、DHCP功能,除此之外AC的其它功能如URL 过滤、流控等均可实现。 网桥模式部署时AC支持硬件bypass功能(其它模式部署均没有硬件bypass)。 网桥模式_2种类型 1、网桥多网口:网桥多网口是指设备只做一个网桥,

防火墙选型重要参考

防火墙选型参考 大多数人也许不明白,普通会话数会有几千到几十万不等,那么是不是内网中的机器数量跟会话数有直接联系呢?想到这里,其实答案马上就能出来了。举例说明,一个并发会话数代表一台机器打开的一个窗口或者一个页面。那么内网中一台机器同时开很多页面,并且聊天工具或者网络游戏同时进行着,那么这一台机器占用的会话数就会有几十到几百不等。内网中同时在线的机器数量越多,需要的会话数就越多。所以,根据防火墙的型号不同,型号越大,并发会话数就会越多。 在一些防火墙中还有另外一个概念,那就是每秒新建会话数。假设在第一时间,已经占用了防火墙的全部会话数,在下一秒,就要等待防火墙处理完之前不需要的会话数才能让需要的人继续使用剩余的会话数。那么这个每秒新增会话数就很重要了。如果每秒新增会话数不够的话,剩下的人就要等待有新的会话数出来。那么就会体现为上网速度很慢。了解了这一情况,选购者就不会承担这个防火墙导致网速变慢的黑锅了。 性能 防火墙的性能对于一个防火墙来说是至关重要的,它决定了每秒钟可能通过防火墙的最大数据流量,以bps为单位。从几十兆到几百兆不等,千兆防火墙还会达到几个G的性能。关于性能的比较,参看防火墙的彩页介绍就可以比较的出来,比较明了。 工作模式 目前市面上的防火墙都会具备三种不同的工作模式,路由模式、NA T模式还有透明模式。 透明模式时,防火墙过滤通过防火墙的封包,而不会修改数据包包头中的任何源或目的地信息。所有接口运行起来都像是同一网络中的一部分。此时防火墙的作用更像是Layer 2(第2层)交换机或桥接器。在透明模式下,接口的IP地址被设置为0.0.0.0,防火墙对于用户来说是可视或"透明"的。 处于"网络地址转换(NA T)"模式下时,防火墙的作用与Layer 3(第3层)交换机(或路由器)相似,将绑定到外网区段的IP封包包头中的两个组件进行转换:其源IP地址和源端口号。防火墙用目的地区段接口的IP地址替换发送封包的主机的源IP地址。另外,它用另一个防火墙生成的任意端口号替换源端口号。 路由模式时,防火墙在不同区段间转发信息流时不执行NA T;即,当信息流穿过防火墙时,IP封包包头中的源地址和端口号保持不变。与NAT不同,不需要为了允许入站会话到达主机而建立路由模式接口的映射和虚拟IP地址。与透明模式不同,内网区段中的接口和外网区段中的接口在不同的子网中。 管理界面 管理一个防火墙的方法一般来说是两种:图形化界面(GUI)和命令行界面(CLI)。 图形界面最常见的方式是通过web方式(包括http和https)和java等程序编写的界面进行远程管理;命令行界面一般是通过console口或者telnet/ssh进行远程管理。 接口 防火墙的接口也分为以太网口(10M)、快速以太网口(10/100M)、千兆以太网口(光纤接口)三种类型。防火墙一般都预先设有具有内网口、外网口和DMZ区接口和默认规则,有的防火墙也预留了其它接口用于用户自定义其它的独立保护区域。防火墙上的RS232 Console口主要用于初始化防火墙时的进行基本的配置或用于系统维护。另外有的防火墙还有可能提供PCMCIA插槽、IDS镜像口、高可用性接口(HA)等,这些是根据防火墙的功能来决定的。 策略设置 防火墙提供具有单个进入和退出点的网络边界。由于所有信息流都必须通过此点,因此可以筛选并引导所有通过执行策略组列表(区段间策略、内部区段策略和全局策略)产生的信息流。 策略能允许、拒绝、加密、认证、排定优先次序、调度以及监控尝试从一个安全区段流到另一个安全区段的信息流。可以决定哪些用户和信息能进入和离开,以及它们进入和离开的时间和地点。 简单的说,防火墙应该具有灵活的策略设置,针对源和目的IP地址、网络服务以及时间几个方面实施不同的安全策略。 内容过滤

《防火墙原理与实用技术》-复习题1

《防火墙实用技术》模拟测试题一(案例分析题) 试题一 阅读以下说明,回答问题1至问题6,将解答填入答题纸对应的解答栏内。(15分) 【说明】某公司的两个部门均采用Windows 2003的NAT功能共享宽带连接访问Internet,其网络结构和相关参数如图2-1所示。ISP为该公司分配的公网IP地址段为202.117.12.32/29。 【问题1】(2分)在Windows 2003中,(1)不能实现NAT功能。 A. 终端服务管理器 B. Internet连接共享 C. 路由和远程访问

【问题2】(4分)在图2-2所示的窗口中,为部门B的服务器2配置“路由和远程访问”功能,新增eth0和eth1上的网络连接。eth0上的网络连接应该选中图2-3中的(2)选项进行配置, eth1上的网络连接应该选中图2-3中的(3)选项进行配置。 (2)、(3)备选答案: A.专用接口连接到专用网络B.公用接口连接到InternetC.仅基本防火墙 【问题3】(2分)部门B中主机PC1的默认网关地址应配置为(4)才能访问Internet。 【问题4】(2分)在部门B的服务器2中,如果将ISP分配的可用公网IP地址添加到地址池(如图2-4所示),那么服务器1收到来自部门B的数据包的源地址可能是(5)。如果部门B中两台不同PC机同时发往公网的两个数据包的源地址相同,则它们通过相互区分。

【问题5】(2分)在服务器2的eth1上启用基本防火墙,如果希望将202.117.12.38固定分配给IP为地址192.168.2.10的FTP服务器,且使得公网中主机可以访问部门B中的FTP图服务,应该在2-4和图2-5所示的对话框中如何配置? 【问题6】(3分)为了实现部门A和部门B中主机互相通信,在服务器1和服务器2上都运行了“路由和远程访问”服务,在图2-6所示的对话框中,两台服务器的静态路由信息应配置为:

联想网御防火墙PowerVWeb界面操作手册_2开始

第2章如何开始 本章包括联想网御防火墙 PowerV 硬件安装和随机附带的软件安装介绍, 配置管理界面的方法。这些有助于管理员完成防火墙软硬件的快速安装和启用。 如果您想尽快配置使用联想网御防火墙, 可跳过概述部分,直接阅读 2.1网御防火墙PowerV 概述 随着宽带网络的飞速发展、 网络安全问题的突出和人们安全意识的提高, 表的网络安全设备已经成为不可或缺的设备。 网御防火墙PowerV 在防火墙硬件板级设计、防火墙安全体系结构、配置管理操作系统、 配套的管理软件等方面有重大创新。可广泛应用于电信、金融、电力、交通、政府等行业的 网络环境。 2.1.1 产品特点 联想网御防火墙 PowerV 是联想防火墙的换代产品,该产品的特点是高安全性,高可用 性和高性能的“三高” “管理者的”防火墙,是国内一流的防火墙。 高安全 高可用性 高性能 2.1.2主要功能 网御防火墙PowerV 系统为了满足用户的复杂应用和多种需求,采用模块化设计, 包括基本功能模块、可选功能模块( VPN 模块需要许可证才能使用)。主要具有以下功 能: 状态检测和动态过滤 采取主动过滤技术,在链路层截取并分析数据包以提高处理性能, 对流经数据包进行基 于IP 地址、端口、用户、时间等的动态过滤,还可以结合定义好的策略,动态生成规则, 这样既保证了安全,又满足应用服务动态端口变化的要求。可支持多个动态应用,包括 h323、pptp 、rtsp 、tns 等。 双向NAT 地址转换 在全透明模式下提供了双向地址转换 (NAT )功能,能够有效地屏蔽整个子网的内部结 构,使得黑客无从发现子网存在的缺陷,还可使企业能够通过共享 IP 地址的方法解决IP 地 址资源不足的问题。 支持静态NAT 、动态NAT 及IP 映射(支持负载均衡功能)、端口映射。 应用层透明代理 支持透明代理功能, 提供对HTTP 、FTP (可限制 GET 、PUT 命令)、TELNET 、SMTP 以及开机登录 2.5章(第12页)。 以防火墙为代 ftp 、

AC部署的三种模式word版本

A C部署的三种模式

路由模式_简介 设备以路由模式部署时,AC的工作方式与路由器相当,具备基本的路由转发及NAT功能。一般在客户还没有相应的网关设备,需要将AC做网关使用时,建议以路由模式部署。 路由模式下支持AC所有的功能。 如果需要使用NAT、VPN、DHCP等功能时,AC必须以路由模式部署,其它工作模式不支持实现这些功能。 路由模式_部署指导 首选需要了解用户的实际需求,以下几种情况必须使用路由模式部署: 1、用户必须要用到AC的VPN、NAT(代理上网和端口映射)、DHCP这几个功能。 2、用户在新规划建设的网络中来部署AC,想把AC当作一台网关设备部署在网络出口处。 3、用户网络中已有防火墙或者路由器了,但出于某方面的原因想用AC替换掉原有的防火墙或者路由器并代理内网用户上网。 路由模式_基本配置思路 1、网口配置:确定设备外网口及地址信息,如果是固定IP,则填写运营商给的IP地址及网关;如果是ADSL拔号上网,则填写运营商给的拔号账号和密码;确定内网口的IP地址信息; 2、确定内网是否为多网段网络环境,如果是的话需要添加相应的回包路由,将到内网各网段的数据回指给设备下接的三层设备。

3、用户是否需要通过AC设备上网,如果是的话,需要设置代理上网规则,填写需要代理上网的内网网段。 网桥模式_简介 设备以网桥模式部署时对客户原有的网络基本没有改动。网桥模式部署AC 时,对客户来说AC就是个透明的设备,如果因为AC自身的原因而导致网络中断时可以开启硬件bypass功能,即可恢复网络通信。 网桥模式部署时AC不支持NAT(代理上网和端口映射)、VPN、DHCP功能,除此之外AC的其它功能如URL过滤、流控等均可实现。 网桥模式部署时AC支持硬件bypass功能(其它模式部署均没有硬件bypass)。网桥模式_2种类型 1、网桥多网口:网桥多网口是指设备只做一个网桥,但内外网口不是一一对应的,可能内网口需要接多个网口,也可能外网口需要接多个网口,各个网口之间的数据都可以设置转发,设备的ARP表只维持一份。 2、多网桥:多网桥是指一台设备可以做多个网桥,相当于多个交换机,和网桥多网口的区别是:内外网口是一一对应的;网口属于同一个网桥才能进行数据转发,不同网桥接口之间的数据不能转发。 网桥模式_部署指导

防火墙工作模式的研究及应用

防火墙工作模式的研究及应用 【摘要】随着internet在我国的迅速发展,网络安全的问题越来越得到重视,防火墙技术也引起了各方面的广泛关注。文章以工作中的两种实际情况为例。从应用环境和配置思路上比较了防火墙两种工作模式的不同。 【关键词】防火墙、工作模式、路由模式、透明模式 1.引言 随着计算机的日益发展,计算机早已深入到各个领域,计算机网络已无处不在。而internet 的飞速发展,使计算机网络资源共享进一步加强。随之而来的安全问题也日益突出。在人们对网络的优越性还没有完全接受的时候,黑客攻击开始肆虐全球的各大网站;而病毒制造者们也在各显其能,从CIH到爱虫.中毒者不计其数。一般认为,计算机网络系统的安全威胁主要来自黑客的攻击、计算机病毒和拒绝服务攻击三个方面。目前。人们也开始重视来自网络内部的安全威胁。 我们可以通过很多网络工具、设备和策略来为我们的网络提供安全防护。其中防火墙是运用非常广泛和效果最好的选择。然而购买了防火墙设备,却不是仅仅装上了硬件就能发挥作用的,而是需要根据你的网络结构和需求在合适的工作模式下配置相应的安全策略,才能满足你的安全需求。由此引出的问题和解决办法就是本文的主要研究对象。 2.防火墙 2.1防火墙的概况及应用 防火墙是位于两个信任程度不同的网络之间(如企业内部网络和internet之间)的软件或硬件设备的组合。它对两个网络之间的通信进行控制,通过强制实施统一的安全策略,防止对重要信息资源的非法存取和访问以达到保护系统安全的目的。可以阻止非法入侵、抵御诸多类型的攻击,有效地保护你的内部网络,同时对内实施有效的访问控制。 在目前的整个网络安全体系当中,防火墙技术是最为主要的,也是利用最为广泛的网络安全设备。据美国有关机构统计,在选用安全设备的各种组织和企业中。80%选用了防火墙。 2.2防火墙的基本功能 作为控制网络访问的安全设备。防火墙应具备以下功能: ◆隐藏内部网络结构及资源; ◆保护不安全的网络服务; ◆执行网络间的访问控制策略:, ◆统一集中的安全管理; ◆记录并统计网络使用情况;

防火墙模块工作模式

1. 2防火墙模块工作模式配置 2. 2.1工作模式概述 M8600-FW防火墙模块可以工作在路由模式或透明模式。 路由模式: 该模式的防火墙模块可以让处于不同网段的设备通过路由转发的方式进行相互通信,IP报文到达防火墙业务模块后按路由模式进行转发(即按目的IP地址进 行选路),缺省情况下为该模式。 透明模式: 该模式的防火墙模块表现为一个透明网桥,它可以连接在IP地址属于同一子网的两个物理子网之间,报文在接口间进行转发时,需要根据报文的MAC 地址来 寻找出接口。 在使用时,用户可以根据实际情况进行选择,让防火墙模块在透明模式和路由模式下进行切换。 3. 2.2理解路由模式 4. 2.2.1路由模式概述 缺省情况下防火墙模块工作在路由模式。 为了配置防火墙工作在路由模式,需要在交换机和防火墙模块上进行如下的配置。 ◆交换机 1)创建2个VLAN,把报文的入端口和出端口加入不同的VLAN 2)配置交换机与防火墙模块相连接的2个万兆以太口为聚合口,工作在trunk模 式,允许上述的VLAN通过 ◆防火墙模块 1)配置防火墙工作模式为路由模式 2)创建2个VLAN 接口,接口号分别对应于交换机的2个VLAN ID 3)为2个VLAN 接口配置ip地址

若要实现在多个VLAN 的任意两个VLAN 间进行三层转发,需要在交换机中创建多个VLAN,将防火墙保护的流量经过的各端口划分到各个独立的VLAN中,同时在防火 墙创建多个对应的VLAN接口并配置IP地址。 5. 2.2.2路由模式配置 2.2.2.1配置交换机 下述为在交换机设备线卡端的配置: Step 1 Step 2 Step 3 Step 4 Step 5 Step 6 Step 7 Step 8 Step 9 Step 10 Step 11 Step 12 Step 13 Step 14 Step 15 Step 16 Step 17

联想网御防火墙PowerV-Web界面操作手册-3系统配置

网御防火墙PowerV Web 界面操作手册 第3章系统配置 本章主要介绍防火墙的系统配置,由以下部分组成:日期时间,系统参数,系统更新, 管理配置,联动,报告设置,入侵检测和产品许可证。 3.1 日期时间 防火墙系统时间的准确性是非常重要的。 可以采取两种方式来同步防火墙的系统时钟 1)与管理主机时间同步 2)与网络时钟服务器同步( NTP 协议) 图3-1 配置防火墙时间 与管理主机时间同步 1.调整管理主机时钟 2.点击“时间同步”按钮 与时钟服务器时间同步有两种方式 1.立即同步 2.周期性自动同步 立即同步 1.选中“启用时钟服务器” ,输入“时钟同步服务器 IP” 2.点击“立即同步”按钮 周期性自动同步 1.选中“启用时钟服务器” ,输入“时钟同步服务器 IP” 2.设定同步周期

3.点击“确定”按钮系统参数 注意事项: 防火墙的很多操作依赖于系统时间,改变系统时间会对这些操作发生影响,比如更改时 间后配置管理界面登录超时等。 3.2 系统参数 系统参数设置防火墙名称和动态域名注册所使用的用户名、密码。 防火墙名称的最大长度是14 个英文字符,不能有空格。默认的防火墙名称是themis ,用户可以自己修改这个名称。 动态域名注册所使用的用户名、密码的最大长度是31 个英文字符,不能有空格。动态 域名的设置在网络配置>>网络设备的物理网络配置中。 图3-2 系统参数配置图 3.3 系统更新 3.3.1模块升级 防火墙系统升级功能可以快速响应安全需求,保证防火墙功能与安全的快速升级。

模块升级界面包括以下功能 1.模块升级 2.导出升级历史 3.检查最新升级包 4.重启防火墙 模块升级 1.点击“浏览”按钮,选择管理主机上的升级包 2.点击“升级”按钮 点击“重启防火墙”按钮,重启防火墙完成升级 导出升级历史 点击“导出升级历史”按钮,导出升级历史做备份。 检查最新升级包 管理员可以查看”系统当前软件版本”,点”检查最新升级包”,系统会弹出新的IE 窗口 并连接联想安全服务网站(防火墙可以连接Internet )。 重启防火墙 点击“重启防火墙”按钮,防火墙将重新启动。 注意:重启防火墙前,记住要保存当前配置。“保存”快捷键: 3.3.2导入导出 图3-4 导入导出配置文件 导入导出界面包含以下功能 1.导出系统配置 2.导入系统配置 3.恢复出厂配置 4.保存配置 导出配置 点击“导出配置”按钮,导出最后一次保存的所有系统配置到管理主机。选中“导出成 加密格式”,则加密配置文件。

juniper screen 防火墙三种部署模式及基本配置

Juniper防火墙在实际的部署过程中主要有三种模式可供选择,这三种模式分别是: ① 基于TCP/IP协议三层的NAT模式;② 基于TCP/IP协议三层的路由模式;③ 基于二层协议的透明模式。2. 1、NAT模式当Juniper防火墙入口接口(内网端口)处于NAT模式时,防火墙 Juniper防火墙在实际的部署过程中主要有三种模式可供选择,这三种模式分别是: ① 基于TCP/IP协议三层的NAT模式; ② 基于TCP/IP协议三层的路由模式; ③ 基于二层协议的透明模式。 2. 1、NAT模式 当Juniper防火墙入口接口(“内网端口”)处于NAT模式时,防火墙将通往Untrust 区(外网或者公网)的IP 数据包包头中的两个组件进行转换: 源IP 地址和源端口号。 防火墙使用Untrust 区(外网或者公网)接口的IP 地址替换始发端主机的源IP 地址;同时使用由防火墙生成的任意端口号替换源端口号。 NAT模式应用的环境特征: ① 注册IP地址(公网IP地址)的数量不足; 2. 2、Route-路由模式

当Juniper防火墙接口配置为路由模式时,防火墙在不同安全区间(例如: Trust/Utrust/DMZ)转发信息流时IP 数据包包头中的源地址和端口号保持不变。 ① 与NAT模式下不同,防火墙接口都处于路由模式时,不需要为了允许入站数据流到达某个主机而建立映射IP (MIP)和虚拟IP (VIP)地址; ② 与透明模式下不同,当防火墙接口都处于路由模式时,其所有接口都处于不同的子网中。 路由模式应用的环境特征: ① 注册IP(公网IP地址)的数量较多; ② 非注册IP地址(私网IP地址)的数量与注册IP地址(公网IP地址)的数量相当; ③ 防火墙完全在内网中部署应用。 2. 3、透明模式 当Juniper防火墙接口处于“透明”模式时,防火墙将过滤通过的IP数据包,但不会修改IP数据包包头中的任何信息。防火墙的作用更像是处于同一VLAN 的2层交换机或者桥接器,防火墙对于用户来说是透明的。 透明模式是一种保护内部网络从不可信源接收信息流的方便手段。使用透明模式有以下优点: ① 不需要修改现有网络规划及配置; ② 不需要为到达受保护服务器创建映射或虚拟IP 地址; ③ 在防火墙的部署过程中,对防火墙的系统资源消耗最低。 2.

防火墙透明工作模式的配置

4.2 防火墙透明工作模式的配置 前置知识: 防火墙的透明工作模式,相当于防火墙端口工作于透明网桥模式,即防火墙的各个端口所连接的计算机均处于同一IP子网中,但不同接口之间的计算机的访问要受安全规则的制约。因此这对内部网络中需要对某些计算机采取强化控制措施时是很用的。 这是对网络变动最少的接入控制方法,广泛应用于原来网络的安全升级中,而原有的拓扑只要稍加改动即可。 实验目的 1.了解什么是防火的透明工作模式 2.掌握防火墙透明工作模式的配置方法,并在防火墙中设置简单规则以实现对外部设 备访问的控制 实验器材 1.DCFW-1800S-K/VPN防火墙一台 2.交叉网线两根 3.PC机两台 实验拓扑及规划 试验步骤 1.给防火墙LAN(if1)接口设置IP地址及添加管理机地址 在命令行方式下利用admin用户登录到防火墙,执行如下操作: # ifconfig if1 192.168.100.100/24 # ifconfig if1 192.168.100.100/24 # adminhost add 192.168.100.101 # apply # save 做了如上修改之后,修改本地计算机的“测试”网卡地址为“192.168.100.101”,并启动浏览器、用admin用户登录到防火墙。 2. 进入网桥设置主界面 选择“首页”|“系统”|“网桥设置”命令,如图1所示:

图1 网桥设置界面 3.启用网桥 单击图1中“网桥设备”中的“bridge0”右边的“修改”按钮,进入如图2所示的界面,选中“修改网桥设置”选项卡,随后选中“启用”复选框,以启用网桥。 图2 启用网桥设置 4.向网桥中添加接口 选中“网桥bridege0接口设置”选项卡,如图3所示。