一种基于属性的去中心化访问控制模型

收稿日期:2017-09-03 修回日期:2018-01-18 网络出版时间:2018-05-16

基金项目:国家核高基重大专项(2013ZX 01029002-001);国家重点研发计划战略高技术重点专项(17-H 863-01-ZT -004-009-01)

作者简介:马星晨(1988-),男,硕士研究生,研究方向为操作系统安全;朱建涛,硕士,高级工程师,CCF 会员(5600S ),研究方向为操作系统三网络出版地址:http ://https://www.360docs.net/doc/df18202907.html, /kcms /detail /61.1450.TP.20180515.1651.028.html 一种基于属性的去中心化访问控制模型

马星晨,朱建涛,邵 婧,刘明达

(江南计算技术研究所,江苏无锡214083)

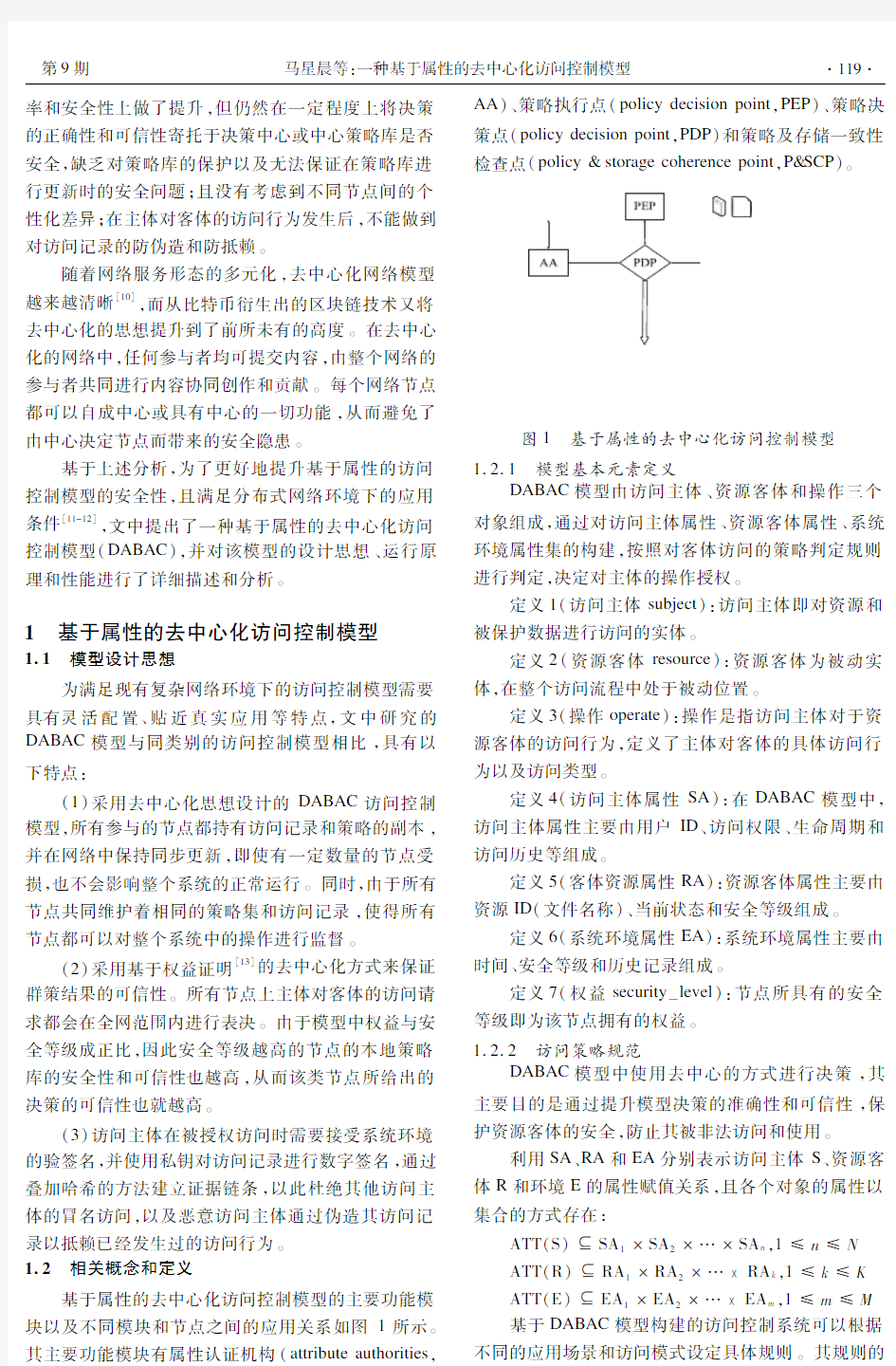

摘 要:随着网络规模与开放程度的不断加大,传统的基于属性的访问控制模型(attribute -based access control ,ABAC )在实际应用中存在着中心节点负担过大,决策过程安全风险较高等问题三为了更好地提升基于属性的访问控制模型的安全性,且满足大规模分布式网络环境下的应用条件,提出了一种基于属性的去中心化访问控制模型(decentralized attribute -based access control ,DABAC )三在基于属性的访问控制模型的基础上对访问控制模型进行扩展,通过权益证明和证据链条的方式,实现了去中心化的决策方式,进一步提升了决策支持库和访问记录的安全性,增加了访问决策的可信性三相比于传统的访问控制模型,DABAC 模型具有更高的安全性二灵活性和容错性,通过更加安全的访问请求决策和更加详细的访问过程记录,更好地保护了客体资源三

关键词:访问控制;去中心化;安全决策;权益证明;证据链条

中图分类号:TP 309 文献标识码:A 文章编号:1673-629X (2018)09-0118-05

doi :10.3969/j.issn.1673-629X.2018.09.024

A Decentralized Access Control Model Based on Attribute

MA Xing -chen ,ZHU Jian -tao ,SHAO Jing ,LIU Ming -da (Jiangnan Institute of Computing Technology ,Wuxi 214083,China )

Abstract :With increasing of Internet scale and openness significantly ,the traditional attribute -based access control model (ABAC )has many problems in practical application ,such as excessive burden of central nodes and high security risk in decision -making process.In order to enhance the security of ABAC model and satisfy the conditions of applications in the large scale distributed network environ?ment ,we propose a decentralized attribute -based access control model (DABAC ).The access control model is extended according to that based on attribute ,through proof of stake and evidence chain to achieve decentralized decision ,further improving the security of deci?sion support libraries and access records ,increasing the credibility of access https://www.360docs.net/doc/df18202907.html,pared with the traditional access control model ,DABAC has better security ,flexibility and fault tolerance.By providing more secure access decisions and more accurate access records ,the object is protected better.

Key words :access control ;decentralization ;secure decision ;proof of stake ;chain of evidence

0 引 言

访问控制技术是保障信息安全的重要防护措施,

用来检验主体是否有合法的权限来访问恰当的客体三

传统的访问控制模型包括自主访问控制模型(DAC )二

强制访问控制模型(MAC )以及基于角色的访问控制

模型(RBAC )等[1-2]三基于属性的访问控制模型(at?tribute -based access control ,ABAC )于2005年由Eric

Yuan 和Jin Tong 提出[3]三通过不同的属性或属性组[4]来描述真实场景中出现的实体,通过基于属性的

逻辑语义描述复杂的访问控制策略三将传统访问控制

模型中的身份二角色等信息,以属性的方式抽象出来,以便更加细粒度地制定访问策略,贴近真实场景三在ABAC 模型的基础上,文献[5]使用本体一致性推理对现有ABAC 授权框架进行扩展,即通过对本体知识库的一致性检测来判断策略的一致性,提升了策略的可信性及模型的自愈能力三文献[6]设计了一种具备通用性的Web 服务访问控制模型,使用Brow?ser /Artifact 的身份认证授权方式,最终由认证服务器通过声明判断用户身份是否合法三文献[7-9]同样采用集中式决策或有中心的分布式决策支持系统对主体是否可以访问客体进行授权决策三以上模型虽然都对基于属性的访问控制模型在效第28卷 第9期2018年9月 计算机技术与发展COMPUTER TECHNOLOGY AND DEVELOPMENT

Vol.28 No.9Sep. 2018

访问控制列表(ACL)总结

访问控制列表(ACL)总结 一、什么是ACL? 访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。该技术初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。 二、访问控制列表使用原则 由于ACL涉及的配置命令很灵活,功能也很强大,所以我们不能只通过一个小小的例子就完全掌握全部ACL的配置。在介绍例子前为大家将ACL设置原则罗列出来,方便各位读者更好的消化ACL知识。 1、最小特权原则 只给受控对象完成任务所必须的最小的权限。也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。 2、最靠近受控对象原则 所有的网络层访问权限控制。也就是说在检查规则时是采用自上而下在ACL中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。 3、默认丢弃原则 在CISCO路由交换设备中默认最后一句为ACL中加入了DENY ANY ANY,也就是丢弃所有不符合条件的数据包。这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。 由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部的权限级别等。因此,要达到端到端的权限控制目的,需要和系统级及应用级的访问权限控制结合使用。 三、标准访问列表 访问控制列表ACL分很多种,不同场合应用不同种类的ACL。其中最简单的就是标准访问控制列表,标准访问控制列表是通过使用IP包中的源IP地址进行过滤,使用的访问控制列表号1到99来创建相应的ACL 标准访问控制列表的格式: 访问控制列表ACL分很多种,不同场合应用不同种类的ACL。其中最简单的就是标准访问控制列表,他是通过使用IP包中的源IP地址进行过滤,使用的访问控制列表号1到99 来创建相应的ACL。 它的具体格式如下:access-list ACL号permit|deny host ip地址 例:access-list 10 deny host 192.168.1.1这句命令是将所有来自192.168.1.1地址的数据包丢弃。 当然我们也可以用网段来表示,对某个网段进行过滤。命令如下:access-list 10 deny 192.168.1.0 0.0.0.255 通过上面的配置将来自192.168.1.0/24的所有计算机数据包进行过滤丢弃。为什么后头的子网掩码表示的是0.0.0.255呢?这是因为CISCO规定在ACL中用反向掩玛表示子网掩码,反向掩码为0.0.0.255的代表他的子网掩码为255.255.255.0。 注:对于标准访问控制列表来说,默认的命令是HOST,也就是说access-list 10 deny 192.168.1.1表示的是拒绝192.168.1.1这台主机数据包通讯,可以省去我们输入host命令。 标准访问控制列表实例一:

访问控制

访问控制 在计算机系统中,认证、访问控制和审计共同建立了保护系统安全的基础。认证是用户进入系统的第一道防线,访问控制是鉴别用户的合法身份后,控制用户对数据信息的访问。访问控制是在身份认证的基础上,依据授权对提出请求的资源访问请求加以控制。访问控制是一种安全手段,既能够控制用户和其他系统和资源进行通信和交互,也能保证系统和资源未经授权的访问,并为成功认证的用户授权不同的访问等级。 访问控制包含的范围很广,它涵盖了几种不同的机制,因为访问控制是防范计算机系统和资源被未授权访问的第一道防线,具有重要地位。提示用户输入用户名和密码才能使用该计算机的过程是基本的访问控制形式。一旦用户登录之后需要访问文件时,文件应该有一个包含能够访问它的用户和组的列表。不在这个表上的用户,访问将会遭到拒绝。用户的访问权限主要基于其身份和访问等级,访问控制给予组织控制、限制、监控以及保护资源的可用性、完整性和机密性的能力。 访问控制模型是一种从访问控制的角度出发,描述安全系统并建立安全模型的方法。主要描述了主体访问客体的一种框架,通过访问控制技术和安全机制来实现模型的规则和目标。可信计算机系统评估准则(TCSEC)提出了访问控制在计算机安全系统中的重要作用,TCSEC要达到的一个主要目标就是阻止非授权用户对敏感信息的访问。访问控制在准则中被分为两类:自主访问控制(Discretionary

Access Control,DAC)和强制访问控制(Mandatory Access Control,MAC)。近几年基于角色的访问控制(Role-based Access Control,RBAC)技术正得到广泛的研究与应用。 访问控制模型分类 自主访问控制 自主访问控制(DAC),又称任意访问控制,是根据自主访问控制策略建立的一种模型。允许合法用户以用户或用户组的身份访问策略规定的客体,同时阻止非授权用户访问客体。某些用户还可以自主地把自己拥有的客体的访问权限授予其他用户。在实现上,首先要对用户的身份进行鉴别,然后就可以按照访问控制列表所赋予用户的权限允许和限制用户使用客体的资源,主题控制权限的通常由特权用户或特权用户(管理员)组实现。

基于角色的访问控制系统

基于角色的访问控制系统 Role-Based Access Con trol System 北京航空航天大学计算机系(北京100083) 李伟琴 杨亚平 【摘要】 主要介绍基于角色的访问控制(RBA C),其中包括特点、优势等,并对其设计考虑以及如何具体实现作了阐述。 关键词:访问控制,计算机网络,计算机安全 【Abstract】 Ro le-based access con tro l (RBA C)techno logy is p resen ted,including the featu res,advan tage,design schem e and sp ecific realizing m ethods. Key words:access con trol,co m puter net-work,co m puter safety 近年来,随着全球网络化的热潮,网络技术正在日益广泛而深入地被应用到社会的各个领域中,并深刻地改变着社会的行为和面貌。然而,与此同时,网络安全却成为困扰和阻挠网络技术进一步普及、应用的绊脚石。尤其在商业、金融和国防等领域的网络应用中,能否保证网络具有足够的安全性是首先要考虑的问题。安全问题如果不能有效地得到解决,必然会影响整个网络的发展。 为此,国际标准化组织ISO在网络安全体系的设计标准(ISO7498-2)中,提出了层次型的安全体系结构,并定义了五大安全服务功能:身份认证服务,访问控制服务,数据保密服务,数据完整性服务,不可否认服务。一个可靠的网络,它的可信任程度依赖于所提供的安全服务质量。 1 访问控制研究的定义、内容和范围 访问控制(access con tro l)就是通过某种途径显式地准许或限制访问能力及范围的一种方法。通过访问控制服务,可以限制对关键资源的访问,防止非法用户的侵入或者因合法用户的不慎操作所造成的破坏。 访问控制系统一般包括: 1)主体(sub ject):发出访问操作、存取要求的主动方,通常指用户或用户的某个进程; 2)客体(ob ject):被调用的程序或欲存取的数据访问; 3)安全访问政策:一套规则,用以确定一个主体是否对客体拥有访问能力。 2 传统的访问控制技术 2.1 自主型的访问控制DAC DA C是目前计算机系统中实现最多的访问控制机制,它是在确认主体身份以及(或)它们所属组的基础上对访问进行限定的一种方法。其基本思想是:允许某个主体显式地指定其他主体对该主体所拥有的信息资源是否可以访问以及可执行的访问类型。我们所熟悉的U N I X系统就是采用了自主型的访问控制技术。 2.2 强制型的访问控制M AC 强制型的访问控制是“强加”给访问主体的,即系统强制主体服从访问控制政策。它预先定义主体的可信任级别及客体(信息)的敏感程度(安全级别)。用户的访问必须遵守安全政策划分的安全级别的设定以及有关访问权限的设定。这种访问控制方式主要适合于多层次安全级别的军事应用。 3 基于角色的访问控制技术 随着网络的迅速发展,尤其是In tranet的兴起,对访问控制服务的质量也提出了更高的要求,以上两种访问控制技术已很难满足这些要求。DA C 将赋予或取消访问权限的一部分权力留给用户个人,这使得管理员难以确定哪些用户对哪些资源有访问权限,不利于实现统一的全局访问控制。而M A C由于过于偏重保密性,对其他方面如系统连续工作能力、授权的可管理性等考虑不足。90年代以来出现的一种基于角色的访问控制RBA C(Ro le -B ased A ccess Con tro l)技术有效地克服了传统 ? 6 1 ?

浅谈强制访问控制(MAC)

浅谈强制访问控制(MAC) 【摘要】访问控制:安全保障机制的核心内容,是实现数据保密性和完整性的主要手段。访问控制是为了限制访问主体(或成为发起者,是一个主动的实体:如用户、进程、服务等),对访问客体(需要保护的资源的)访问权限。从而使计算机系统在合法范围内合用访问控制机制决定用户及代表一定用户利益的程序能干什么、及做到什么程度。 访问控制分类:1)传统访问控制:自主访问控制DAC,强制访问控制MAC;2)新型访问控制:基于角色的访问控制RBAC,基于任务的访问控制TBAC……。本文主要谈论传统访问控制中的强制访问控制MAC。 【关键词】访问控制、强制访问控制、Bell-Lapadula安全模型 引言 随着我国经济的持续发展和国际地位的不断提高,我国的基础信息网络和重要信息系统面临的安全威胁和安全隐患比较严重,计算机病毒传播和网络非法入侵十分猖獗,网络违法犯罪持续大幅上升,给用户造成严重损失。 访问控制是信息安全保障机制的核心内容,它是实现数据保密性和完整性机制的主要手段。访问控制是为了限制访问主体(或称为发起者,是一个主动的实体;如用户、进程、服务等),对访问客体(需要保护的资源)的访问权限,从而使计算机系统在合法范围内使用;访问控制机制决定用户及代表一定用户利益的程序能做什么,及做到什么程度。 访问控制,作为提供信息安全保障的主要手段,及最为突出的安全机制, 被广泛地应用于防火墙、文件访问、VPN及物理安全等多个方面。其中,强制访问控制就在次方面有很重要的作用。 访问控制从实现的基本理念来分有以下两种: 1)强制访问控制(Mandatory access control) 2)自主访问控制(Discretionary access control) 本文主要谈论强制访问控制控制,包括其定义、原理及其分类。 一、强制访问控制

访问控制列表

访问控制列表 访问控制列表是应用在路由器接口的指令列表,这些指令列表用来告诉路由器哪些数据包可以接收、哪些数据包需要拒绝。 定义 访问控制是网络安全防范和保护的主要策略,它的主要任务是保证网络资源不被非法使用和访问。它是保证网络安全最重要的核心策略之一。访问控制涉及的技术也比较广,包括入网访问控制、网络权限控制、目录级控制以及属性控制等多种手段。 访问控制列表(ACL)是应用在路由器接口的指令列表。这些指令列表用来告诉路由器哪能些数据包可以收、哪能数据包需要拒绝。至于数据包是被接收还是拒绝,可以由类似于源地址、目的地址、端口号等的特定指示条件来决定。 访问控制列表不但可以起到控制网络流量、流向的作用,而且在很大程度上起到保护网络设备、服务器的关键作用。作为外网进入企业内网的第一道关卡,路由器上的访问控制列表成为保护内网安全的有效手段。 此外,在路由器的许多其他配置任务中都需要使用访问控制列表,如网络地址转换(Network Address Translation,NAT)、按需拨号路由(Dial on Demand Routing,DDR)、路由重分布(Routing Redistribution)、策略路由(Policy-Based Routing,PBR)等很多场合都需要访问控制列表。 访问控制列表从概念上来讲并不复杂,复杂的是对它的配置和使用,许多初学者往往在使用访问控制列表时出现错误。 几种访问控制列表的简要总结 1.标准IP访问控制列表 一个标准IP访问控制列表匹配IP包中的源地址或源地址中的一部分,可对匹配的包采取拒绝或允许两个操作。编号范围是从1到99的访问控制列表是标准IP访问控制列表。 2.扩展IP访问控制列表 扩展IP访问控制列表比标准IP访问控制列表具有更多的匹配项,包括协议类型、源地址、目的地址、源端口、目的端口、建立连接的和IP优先级等。编号范围是从100到199的访问控制列表是扩展IP访问控制列表。 3.命名的IP访问控制列表 所谓命名的IP访问控制列表是以列表名代替列表编号来定义IP访问控制列表,同样包括标准和扩展两种列表,定义过滤的语句与编号方式中相似。 4.标准IPX访问控制列表

网上银行系统强制性访问控制要求及实现方法

网上银行系统强制性访问控制要求及实现方法https://www.360docs.net/doc/df18202907.html, 2012-11-07 14:32来源:中国电子银行网字号:小| 大导语:《网上银行系统信息安全通用规范》是金融机构开展网上银行系统建设的规范性依据,同样是行业主管部门、评估检测机构进行检查、检测及认证的标准化依据。因此,深入理解规范要求,对各方加强信息安全建设有着重要的意义,本文主要介绍了《规范》中的强制访问控制概念及实现方法。 由中国人民银行组织编制的金融行业标准《网上银行系统信息安全通用规范》(JR/T 0068-2012)(以下简称《网银规范》)于2012年5月终于发布了正式版本。同之前的版本比较,变化较为明显。比如《网银规范》在主机安全和应用安全方面新增加了对强制访问控制的要求,笔者及团队在协助银行进行自检的过程中就碰到了行方对该项要求的一些疑惑。本文将介绍强制访问控制的一些概念及实现方法。先引用一下《网银规范》的要求项: “6.1.4.3 主机安全增强要求: c) 应对重要信息资源设置敏感标记。 d) 应依据安全策略严格控制用户对有敏感标记重要信息资源的操作。 6.1.4.4 应用安全增强要求: e) 应具有对重要信息资源设置敏感标记的功能。 f) 应依据安全策略严格控制用户对有敏感标记重要信息资源的操作。” 《网银规范》对主机、应用的强制访问控制要求为增强要求。按照规范,增强要求为该标准下发之日起的三年内应达到的安全要求。其实在《信息安全技术-信息系统安全等级保护基本要求》(GB/T22239-2008)三级信息系统的主机安全要求及应用安全要求中就有了对重要信息资源设置敏感标记,依据安全策略严格控制用户对有敏感标记重要信息资源操作的要求。 访问控制是信息安全防范和保护的主要策略,用于保证信息资源不被非法使用和访问。访问控制是软件安全模型最重要的组件之一,可分为自主访问控制和强制访问控制两大类访问控制措施。 在自主访问控制下,用户可以对其创建的文件、数据表等进行访问,并可自主地将访问权授予其他用户。此类操作系统在TCSEC中约等同于C2级或以上。在强制访问控制下,系统对需要保护的信息资源进行统一的强制性控制,按照预先设定的规则控制用户、进程等主体对信息资源的访问行为。此类操作系统在TCSEC中约等同于B1级或以上。

思科Cisco路由器access-list访问控制列表命令详解

思科Cisco路由器access-list访问控制列表命令详解 Post by mrchen, 2010-07-25, Views: 原创文章如转载,请注明:转载自冠威博客 [ https://www.360docs.net/doc/df18202907.html,/ ] 本文链接地址: https://www.360docs.net/doc/df18202907.html,/post/Cisconetwork/07/Cisco-access-list.html CISCO路由器中的access-list(访问列表)最基本的有两种,分别是标准访问列表和扩展访问列表,二者的区别主要是前者是基于目标地址的数据包过滤,而后者是基于目标地址、源地址和网络协议及其端口的数据包过滤。 标准型IP访问列表的格式 ---- 标准型IP访问列表的格式如下: ---- access-list[list number][permit|deny][source address][address][wildcard mask][log] ---- 下面解释一下标准型IP访问列表的关键字和参数。首先,在access和list 这2个关键字之间必须有一个连字符"-"; 一、list nubmer参数 list number的范围在0~99之间,这表明该access-list语句是一个普通的标准型IP访问列表语句。因为对于Cisco IOS,在0~99之间的数字指示出该访问列表和IP协议有关,所以list number参数具有双重功能: (1)定义访问列表的操作协议; (2)通知IOS在处理access-list语句时,把相同的list number参数作为同一实体对待。正如本文在后面所讨论的,扩展型IP访问列表也是通过list number(范围是100~199之间的数字)而表现其特点的。因此,当运用访问列表时,还需要补充如下重要的规则: 在需要创建访问列表的时候,需要选择适当的list number参数。 二、permit|deny 允许/拒绝数据包通过 ---- 在标准型IP访问列表中,使用permit语句可以使得和访问列表项目匹配的数据包通过接口,而deny语句可以在接口过滤掉和访问列表项目匹配的数据包。

浅谈访问控制策略

浅谈访问控制策略 身份鉴别与访问控制是信息安全领域的两个十分重要的概念。然而,对这两个概念的含义往往有不同的理解。希望通过本文所引发的讨论能对统一这两个概念的理解有所帮助。 在GB17859中.身份鉴别指的是用户身份的鉴别,包括用户标识和用户鉴别。在这里.用户标识解决注册用户在一个信息系统中的惟一性问题.用户鉴别则解决用户在登录一个信息系统时的真实性问题。一般情况下.当用户注册到一个系统时,系统应给出其惟一性的标识.并确定对其进行鉴别使用的信息(该信息应是保密的、并且是难以仿造的.一方面以一定方式提供给用户.另一方面由系统保存)。当用户登录到该系统时,用户应提供鉴别信息,系统则根据注册时所保留的鉴别信息对用户所提供的鉴别信息的真实性进行鉴别。 其实.从更广义的范围来讲.信息系统中的身份鉴别应包括用户身份鉴别和设备身份鉴别.用户身份鉴别又分为注册用户的身份鉴别和网上数据交换用户的身份鉴别。上述GB17859中的身份鉴别主要指的是注册用户的身份鉴别。网上数据交换时用户的身份鉴别是指非注册用户间进行数据交换时的身份鉴别。也就是通常所说的在相互不知道对方身份的情况下,又要确认对方身份的真实、可信.从而确认数据交换的可信赖性。这就需要通过所谓的可信第三方(如由CA 系统提供的认证机制)实现数据交换双方身份的真实性认证。关于设备的身份鉴别.其实与注册用户的身份鉴别没有多大区别.只是鉴别的对象是接入系统的设备而已。对接入系统的设备进行身份鉴别.同样要先对其进行注册,并在注册时确定鉴别信息(鉴别信息既与设备相关联.又由系统保留)。当需要将设备接入系统时.被接入设备需提供鉴别信息,经系统确认其身份的真实性后方可接入。 访问控制在GB17859中同样有其特定的含义.并对自主访问控制和强制访问控制的策略做了具体的说明。其实.访问控制在更广的范围有着更广泛的含义。在许多情况下.人们往往把身份鉴别也称作是一种访问控制。如果我们把是否允许登录系统看作是是否允许对系统进行访问.把身份鉴别称为访问控制也未尝不可。问题是需要对其具体含义做清晰的描述。这也是我们为什么把身份鉴别与访问控制这两个概念一起进行讨论的原因

访问控制模型综述

访问控制模型研究综述 沈海波1,2,洪帆1 (1.华中科技大学计算机学院,湖北武汉430074; 2.湖北教育学院计算机科学系,湖北武汉430205) 摘要:访问控制是一种重要的信息安全技术。为了提高效益和增强竞争力,许多现代企业采用了此技术来保障其信息管理系统的安全。对传统的访问控制模型、基于角色的访问控制模型、基于任务和工作流的访问控制模型、基于任务和角色的访问控制模型等几种主流模型进行了比较详尽地论述和比较,并简介了有望成为下一代访问控制模型的UCON模型。 关键词:角色;任务;访问控制;工作流 中图法分类号:TP309 文献标识码: A 文章编号:1001-3695(2005)06-0009-03 Su rvey of Resea rch on Access Con tr ol M odel S HE N Hai-bo1,2,HONG Fa n1 (1.C ollege of Computer,H uazhong Univer sity of Science&Technology,W uhan H ubei430074,China;2.Dept.of C omputer Science,H ubei College of Education,Wuhan H ubei430205,China) Abst ract:Access control is an im port ant inform a tion s ecurity t echnolog y.T o enha nce benefit s and increa se com petitive pow er,m a ny m odern enterprises hav e used this t echnology t o secure their inform ation m ana ge s yst em s.In t his paper,s ev eral m a in acces s cont rol m odels,such as tra dit iona l access control m odels,role-bas ed acces s cont rol m odels,ta sk-ba sed acces s control m odels,t as k-role-based access cont rol m odels,a nd s o on,are discus sed a nd com pa red in deta il.In addit ion,we introduce a new m odel called U CON,w hich m ay be a prom ising m odel for the nex t generation of a ccess control. Key words:Role;Ta sk;Access Cont rol;Workflow 访问控制是通过某种途径显式地准许或限制主体对客体访问能力及范围的一种方法。它是针对越权使用系统资源的防御措施,通过限制对关键资源的访问,防止非法用户的侵入或因为合法用户的不慎操作而造成的破坏,从而保证系统资源受控地、合法地使用。访问控制的目的在于限制系统内用户的行为和操作,包括用户能做什么和系统程序根据用户的行为应该做什么两个方面。 访问控制的核心是授权策略。授权策略是用于确定一个主体是否能对客体拥有访问能力的一套规则。在统一的授权策略下,得到授权的用户就是合法用户,否则就是非法用户。访问控制模型定义了主体、客体、访问是如何表示和操作的,它决定了授权策略的表达能力和灵活性。 若以授权策略来划分,访问控制模型可分为:传统的访问控制模型、基于角色的访问控制(RBAC)模型、基于任务和工作流的访问控制(TBAC)模型、基于任务和角色的访问控制(T-RBAC)模型等。 1 传统的访问控制模型 传统的访问控制一般被分为两类[1]:自主访问控制DAC (Discret iona ry Acces s Control)和强制访问控制MAC(Mandat ory Acces s C ontrol)。 自主访问控制DAC是在确认主体身份以及它们所属组的基础上对访问进行限制的一种方法。自主访问的含义是指访问许可的主体能够向其他主体转让访问权。在基于DAC的系统中,主体的拥有者负责设置访问权限。而作为许多操作系统的副作用,一个或多个特权用户也可以改变主体的控制权限。自主访问控制的一个最大问题是主体的权限太大,无意间就可能泄露信息,而且不能防备特洛伊木马的攻击。访问控制表(ACL)是DAC中常用的一种安全机制,系统安全管理员通过维护AC L来控制用户访问有关数据。ACL的优点在于它的表述直观、易于理解,而且比较容易查出对某一特定资源拥有访问权限的所有用户,有效地实施授权管理。但当用户数量多、管理数据量大时,AC L就会很庞大。当组织内的人员发生变化、工作职能发生变化时,AC L的维护就变得非常困难。另外,对分布式网络系统,DAC不利于实现统一的全局访问控制。 强制访问控制MAC是一种强加给访问主体(即系统强制主体服从访问控制策略)的一种访问方式,它利用上读/下写来保证数据的完整性,利用下读/上写来保证数据的保密性。MAC主要用于多层次安全级别的军事系统中,它通过梯度安全标签实现信息的单向流通,可以有效地阻止特洛伊木马的泄露;其缺陷主要在于实现工作量较大,管理不便,不够灵活,而且它过重强调保密性,对系统连续工作能力、授权的可管理性方面考虑不足。 2基于角色的访问控制模型RBAC 为了克服标准矩阵模型中将访问权直接分配给主体,引起管理困难的缺陷,在访问控制中引进了聚合体(Agg rega tion)概念,如组、角色等。在RBAC(Role-Ba sed Access C ontrol)模型[2]中,就引进了“角色”概念。所谓角色,就是一个或一群用户在组织内可执行的操作的集合。角色意味着用户在组织内的责 ? 9 ? 第6期沈海波等:访问控制模型研究综述 收稿日期:2004-04-17;修返日期:2004-06-28

访问控制列表

访问控制列表(Access-list) 作用: 1)对经过路由器的数据包进行放行/丢弃的操作 2)对路由器的管理平台(平面)进行保护 3)数据包的分类 4)过滤路由信息 5)按需拨号/远程连接/VPN的敏感数据流定义 ACL的分类: 1)标准(1-99):只判断数据包来自什么地址(源IP地址) 2)扩展(100—199):判断数据包来自什么地址,去什么地址,去干什么(判断源、目标IP 和服务) 应用层:http,ftp,smtp,pop3,dns,telnet,ssh,https,tftp,RIP 表示层:数据如何“翻译”成二进制(JPEG,ASCII) 会话层:管理两个系统之间的逻辑通信会话 传输层:定义了每种数据的传递方式(可靠/不可靠) TCP:在传递数据之前建立双向通信的确认,同时在传递数据的过程中接收方确认接收到数据 http,ftp,smtp,pop3,telnet,ssh,https UDP:发送方只要知道对方的地址,就发送数据 dns,tftp,RIP 网络层:决定了数据的逻辑寻址(IP) 数据链路层:定义了数据在本地通信网络中的寻址和格式 物理层:定义了数据在物理链路的信号类型、强度等物理特征,及线缆、设备的标准 TCP的端口号:定义了这个数据的服务类型 http : 80 https :443 smtp: 25 pop3: 110 telnet: 23 ssh: 22 ftp: 21 UDP端口号: dns: 53 RIP: 520 icmp的服务: echo----ping访问 echo-reply--ping回应

IIS(ftp,web):80,21,443 exchange:110,25 A IE sohu(IIS) ------s_IP:A,d_IP:sohu,s_port:X,d_port:80--> <-----s_IP:sohu,d_IP:A,s_port:80,d_port:X--- 1号ACL 允许 192.168.1.0/24 允许 192.168.2.0/24 允许 192.168.0.0/16 丢弃 192.168.3.0/24 (隐含拒绝所有) 允许 192.168.1.0/24 允许 192.168.2.0/24 丢弃 192.168.1.0/24 丢弃 192.168.2.0/24 允许所有 (隐含拒绝所有) 访问控制列表的接口绑定: ACL只有绑定到接口的IN/OUT方向,才对该接口上进/出路由器的数据做过滤 配置访问控制列表: 1)创建ACL (config)#access-list # ... 2) 将ACL捆绑到接口的方向 (config)#interface fastethernet 0/0 (config-if)#ip access-group # in/out 配置标准ACL: access-list #(1-99) permit/deny a.b.c.d w.x.y.z a.b.c.d:源IP地址匹配对象 w.x.y.z:通配符 配置扩展ACL: access-list #(100-199) permit/deny 协议源IP 通配符 [源端口] 目标IP 通配符 [目标端口] 协议:TCP,UDP,icmp,ospf,eigrp,ip

基于属性的访问控制(abac)的跨域访问控制面向服务的体系结构(soa)-毕设论文

理工学院 毕业设计外文资料翻译 专业:通信工程 姓名: 学号: 11L0751156 外文出处: 2012 International Conference On Computer Science And Service System 附件: 1.外文资料翻译译文;2.外文原文。

附件1:外文资料翻译译文 基于属性的访问控制(ABAC)的跨域访问控制面向服务的体系结构 (SOA) 摘要传统的基于角色的访问控制模型(RBAC)不能满足面向服务的需求架构(SOA)的分布和开放,基于属性的访问控制(ABAC)更多细粒度访问控制,更适合SOA是敞开的环境。本文提出了一种ABAC-based跨域访问控制系统中,安全域的与主题、对象属性、权力的环境属性访问决策的基础,消除集成基于SOA框架的约束RBAC,某种程度上提高了可伸缩性和可变更性的系统,解决了跨域访问控制的问题。 关键字:SOA,基于属性的访问控制(ABAC),访问控制 1. 整体介绍 面向服务的体系结构(SOA)是一种组织方法和使用分布式资源的灵活性组织和管理资源的分布不同的管理领域[1 - 2]。越来越高的对信息集成的需求,松散耦合的、开放的SOA从业务和吸引了越来越多的关注学术界[3]。但是SOA的发展也面临着许多问题,比如安全保障,以及如何整合环境检测服务和原始数据[4]。它在特定的SOA安全系统,开放性,跨域访问安全性呈现给我们的是一个巨大的挑战。 基于角色的访问控制(RBAC)是在一个更合适的独立的安全域,不适合跨域访问。基于主体统一服务认证系统[7],使用不同的方法来处理访问跨域访问,它解决了这个问题在跨域访问企业信息集成一定程度上,但它的基于角色的想法不能最后一个方法实现SOA的开放性和信息集成。 为了解决上述问题,本文提出了一种基于属性的访问控制(ABAC)的跨域访问控制系统,该系统应用的思想属性的访问控制跨域访问控制。该系统消除过程中的缺陷基于角色的访问控制应用于SOA的作用。 2.基于属性的访问控制(ABAC)

mHealth中可追踪多授权机构基于属性的访问控制方案

第39卷第6期通信学报V ol.39No.6 2018年6月Journal on Communications June 2018 mHealth中可追踪多授权机构基于属性的访问控制方案 李琦1,2,3,朱洪波2,4,熊金波5,莫若6 (1. 南京邮电大学计算机学院、软件学院、网络空间安全学院,江苏南京 210023; 2. 南京邮电大学物联网技术与应用协同创新中心,江苏南京 210003; 3. 南京邮电大学江苏省大数据安全与智能处理重点实验室,江苏南京 210023; 4. 南京邮电大学通信与信息工程学院,江苏南京 210003; 5. 福建师范大学数学与信息学院,福建福州 350117; 6. 西安电子科技大学网络与信息安全学院,陕西西安 710071) 摘要:移动健康护理作为一种新兴的技术给个人健康档案的分享提供了极大的便利,也给其隐私带来了极大的 风险。基于属性的加密体制能够对加密数据实现细粒度的访问控制,有效地保护了个人健康档案的隐私。然而, 目前基于属性的访问控制方案要么缺乏有效的恶意用户追踪机制,要么只支持单个授权机构。针对该问题,提出 了一个移动健康护理环境下适应性安全的可追踪多授权机构基于属性的访问控制方案,该方案在合数群上构造, 支持任意单调的线性秘密共享机制的访问策略,基于子群判定假设证明了该方案在标准模型下是适应性安全的, 基于k-SDH假设证明了该方案的可追踪性,性能分析表明了该方案的实用性。 关键词:属性加密;多机构;可追踪;适应性安全;移动健康护理 中图分类号:TP309 文献标识码:A doi: 10.11959/j.issn.1000-436x.2018100 Multi-authority attribute-based access control system in mHealth with traceability LI Qi1,2,3, ZHU Hongbo2,4, XIONG Jinbo5, MO Ruo6 1. School of Computer Science, Nanjing University of Posts and Telecommunications, Nanjing 210023, China 2. Jiangsu Innovative Coordination Center of Internet of Things, Nanjing University of Posts and Telecommunications, Nanjing 210003, China 3. Jiangsu Key laboratory of Big Data Security & Intelligent Processing, Nanjing University of Posts and Telecommunications, Nanjing 210023, China 4. College of Telecommunications & Information Engineering, Nanjing University of Posts and Telecommunications, Nanjing 210003, China 5. College of Mathematics and Informatics, Fujian Normal University, Fuzhou 350117, China 6. School of Cyber Engineering, Xidian University, Xi’an 710071, China Abstract: Mobile healthcare (mHealth) is an emerging technology which facilitates the share of personal health records (PHR), however, it also brings the risk of the security and privacy of PHR. Attribute-based encryption (ABE) is regarded as a new cryptology to enhance fine-grained access control over encrypted data. However, existing attribute-based mHealth systems either lack of efficient traceable approach, or support only single authority. A traceable multi-authority attribute-based access control mHealth scheme was proposed, which was constructed over composite order groups and supports any monotonic access structures described by linear secret sharing scheme (LSSS). The adaptive security was proved under subgroup decisional assumptions. The traceability was proved under k-strong Diffie-Hellman (k-SDH) as- sumption. The performance analysis indicates that the proposed scheme is efficient and available. Key words: attribute-based encryption, multi-authority, traceable, adaptively secure, mHealth 收稿日期:2017-10-02;修回日期:2018-05-08 基金项目:国家自然科学基金资助项目(No.61502248, No. 61427801, No.61402109, No.61602365, No.61370078);中国博士后科学基金资助项目(No.2018M632350);南京邮电大学引进人才科研启动基金资助项目(No.NY215008) Foundation Items: The National Natural Science Foundation of China (No.61502248, No.61427801, No.61402109, No.61602365, No.61370078), The Postdoctoral Science Foundation Project of China (No.2018M632350), NUPTSF (No.NY215008) 2018100-1 万方数据

CISCO ACL配置详解

CISCO ACL配置详解 什么是ACL? 访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。该技术初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。 访问控制列表的原理 对路由器接口来说有两个方向 出:已经经路由器的处理,正离开路由器接口的数据包 入:已经到达路由器接口的数据包,将被路由器处理。 匹配顺序为:"自上而下,依次匹配".默认为拒绝 访问控制列表的类型 标准访问控制列表:一般应用在out出站接口。建议配置在离目标端最近的路由上扩展访问控制列表:配置在离源端最近的路由上,一般应用在入站in方向 命名访问控制列表:允许在标准和扩展访问列表中使用名称代替表号 访问控制列表使用原则 1、最小特权原则 只给受控对象完成任务所必须的最小的权限。也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。 2、最靠近受控对象原则 所有的网络层访问权限控制。也就是说在检查规则时是采用自上而下在ACL中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。 3、默认丢弃原则 在CISCO路由交换设备中默认最后一句为ACL中加入了DENY ANY ANY,也就是丢弃所有不

符合条件的数据包。这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。 由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部的权限级别等。因此,要达到端到端的权限控制目的,需要和系统级及应用级的访问权限控制结合使用。 一、标准访问列表 访问控制列表ACL分很多种,不同场合应用不同种类的ACL.其中最简单的就是标准访问控制列表,标准访问控制列表是通过使用IP包中的源IP地址进行过滤,使用访问控制列表号1到99来创建相应的ACL. 它的具体格式: access-list access-list-number [permit | deny ] [sourceaddress][wildcard-mask] access-list-number 为1-99 或者1300-1999之间的数字,这个是访问列表号。 例如:access-list 10 deny host 192.168.1.1这句命令是将所有来自192.168.1.1地址的数据包丢弃。 当然我们也可以用网段来表示,对某个网段进行过滤。命令如下:access-list 10 deny 192.168.1.0 0.0.0.255 通过上面的配置将来自192.168.1.0/24的所有计算机数据包进行过滤丢弃。为什么后头的子网掩码表示的是0.0.0.255呢?这是因为CISCO规定在ACL中用反向掩玛表示子网掩码,反向掩码为0.0.0.255的代表他的子网掩码为255.255.255.0. 小提示:对于标准访问控制列表来说,默认的命令是HOST,也就是说access-list 10 deny 192.168.1.1表示的是拒绝192.168.1.1这台主机数据包通讯,可以省去我们输入host命令。 标准访问列表配置实例: R1(config)#access-list 10 deny 192.168.2.0 0.0.0.255 R1(config)#access-list 10 permit any R1(config)#int fa0/0.1 R1(config-subif)#ip access-group 10 out

访问控制方式总结

访问控制方式总结 授权是根据实体所对应的特定身份或其他特征而赋予实体权限的过程,通常是以访问控制的形式实现的。访问控制是为了限制访问主体(或称为发起者,是一个主动的实体,如用户、进程、服务等)对访问客体(需要保护的资源)的访问权限,从而使计算机系统在合法范围内使用;访问控制机制决定用户及代表一定用户利益的程序能做什么以及做到什么程度。访问控制依据特定的安全策略和执行机制以及架构模型保证对客体的所有访问都是被认可的,以保证资源的安全性和有效性。 访问控制是计算机发展史上最重要的安全需求之一。美国国防部发布的可信计算机系统评测标准(Trusted Computer System Evaluation Criteria,TCSEC,即橘皮书),已成为目前公认的计算机系统安全级别的划分标准。访问控制在该标准中占有极其重要的地位。安全系统的设计,需要满足以下的要求:计算机系统必须设置一种定义清晰明确的安全授权策略;对每个客体设置一个访问标签,以标示其安全级别;主体访问客体前,必须经过严格的身份认证;审计信息必须独立保存,以使与安全相关的动作能够追踪到责任人。从上面可以看出来,访问控制常常与授权、身份鉴别和认证、审计相关联。 设计访问控制系统时,首先要考虑三个基本元素:访问控制策略、访问控制模型以及访问控制机制。其中,访问控制策略是定义如何管理访问控制,在什么情况下谁可以访问什么资源。访问控制策略是动态变化的。访问控制策略是通过访问机制来执行,访问控制机制有很多种,各有优劣。一般访问控制机制需要用户和资源的安全属性。用户安全属性包括用户名,组名以及用户所属的角色等,或者其他能反映用户信任级别的标志。资源属性包括标志、类型和访问控制列表等。为了判别用户是否有对资源的访问,访问控制机制对比用户和资源的安全属性。访问控制模型是从综合的角度提供实施选择和计算环境,提供一个概念性的框架结构。 目前人们提出的访问控制方式包括:自主性访问控制、强访问控制、基于角色的访问控制等