数据安全保护技术综述——访问控制技术

数据作为信息的重要载体,其安全问题在信息安全中占有非常重要的地位。数据的保密性、可用性、可控性和完整性是数据安全技术的主要研究内容。数据保密性的理论基础是密码学,而可用性、可控性和完整性是数据安全的重要保障,没有后者提供技术保障,再强的加密算法也难以保证数据的安全。与数据安全密切相关的技术主要有以下几种,每种相关但又有所不同。

1) 访问控制:该技术主要用于控制用户可否进入系统以及进入系统的用户能够读写

的数据集;

2) 数据流控制:该技术和用户可访问数据集的分发有关,用于防止数据从授权范围扩散到非授权范围;

3) 推理控制:该技术用于保护可统计的数据库,以防止查询者通过精心设计的查询序列推理出机密信息;

4) 数据加密:该技术用于保护机密信息在传输或存储时被非授权暴露;

5) 数据保护:该技术主要用于防止数据遭到意外或恶意的破坏,保证数据的可用性和完整性。

在上述技术中,访问控制技术占有重要的地位,其中1)、2)、3)均属于访问控制范畴。访问控制技术主要涉及安全模型、控制策略、控制策略的实现、授权与审计等。其中安全模型是访问控制的理论基础,其它技术是则实现安全模型的技术保障。本文侧重论述访问控制技术,有关数据保护技术的其它方面,将逐渐在其它文章中进行探讨。

1. 访问控制

信息系统的安全目标是通过一组规则来控制和管理主体对客体的访问,这些访问控制规则称为安全策略,安全策略反应信息系统对安全的需求。安全模型是制定安全策略的依据,安全模型是指用形式化的方法来准确地描述安全的重要方面(机密性、完整性和可用性)及其与系统行为的关系。建立安全模型的主要目的是提高对成功实现关键安全需求的理解层次,以及为机密性和完整性寻找安全策略,安全模型是构建系统保护的重要依据,同时也是建立和评估安全操作系统的重要依据。

自20世纪70年代起,Denning、Bell、Lapadula等人对信息安全进行了大量的理

论研究,特别是1985年美国国防部颁布可信计算机评估标准《TCSEC》以来,系统安全

模型得到了广泛的研究,并在各种系统中实现了多种安全模型。这些模型可以分为两大类:一种是信息流模型;另一种是访问控制模型。

信息流模型主要着眼于对客体之间信息传输过程的控制,它是访问控制模型的一种变形。它不校验主体对客体的访问模式,而是试图控制从一个客体到另一个客体的信息流,强迫其

根据两个客体的安全属性决定访问操作是否进行。信息流模型和访问控制模型之间差别很小,

但访问控制模型不能帮助系统发现隐蔽通道,而信息流模型通过对信息流向的分析可以发现

系统中存在的隐蔽通道并找到相应的防范对策。信息流模型是一种基于事件或踪迹的模型,其焦点是系统用户可见的行为。虽然信息流模型在信息安全的理论分析方面有着优势,但是迄今为止,信息流模型对具体的实现只能提供较少的帮助和指导。

访问控制模型是从访问控制的角度描述安全系统,主要针对系统中主体对客体的访问及其安全控制。访问控制安全模型中一般包括主体、客体,以及为识别和验证这些实体的子系统和控制实体间访问的参考监视器。通常访问控制可以分自主访问控制(DAC)和强制访问

控制(MAC)。自主访问控制机制允许对象的属主来制定针对该对象的保护策略。通常DAC 通过授权列表(或访问控制列表ACL)来限定哪些主体针对哪些客体可以执行什么操作。如

此可以非常灵活地对策略进行调整。由于其易用性与可扩展性,自主访问控制机制经常被用于商业系统。目前的主流操作系统,如UNIX、Linux和Windows等操作系统都提供自主访问控制功能。自主访问控制的一个最大问题是主体的权限太大,无意间就可能泄露信息,而且不能防备特洛伊木马的攻击。强制访问控制系统给主体和客体分配不同的安全属性,而且这些安全属性不像ACL那样轻易被修改,系统通过比较主体和客体的安全属性决定主体是否能够访问客体。强制访问控制可以防范特洛伊木马和用户滥用权限,具有更高的安全性,但其实现的代价也更大,一般用在安全级别要求比较高的军事上。

随着安全需求的不断发展和变化,自主访问控制和强制访问控制已经不能完全满足需求,研究者提出许多自主访问控制和强制访问控制的替代模型,如基于栅格的访问控制、基于规则的访问控制、基于角色的访问控制模型和基于任务的访问控制等。其中最引人瞩目的是基于角色的访问控制(RBAC)。其基本思想是:有一组用户集和角色集,在特定的环境里,

某一用户被指定为一个合适的角色来访问系统资源;在另外一种环境里,这个用户又可以被指定为另一个的角色来访问另外的网络资源,每一个角色都具有其对应的权限,角色是安全控制策略的核心,可以分层,存在偏序、自反、传递、反对称等关系。与自主访问控制和强制访问控制相比,基于角色的访问控制具有显著优点:首先,它实际上是一种策略无关的访问控制技术。其次,基于角色的访问控制具有自管理的能力。此外,基于角色的访问控制还便于实施整个组织或单位的网络信息系统的安全策略。目前,基于角色的访问控制已在许多安全系统中实现。例如,在亿赛通文档安全管理系统SmartSec(见“文档安全加密系统的实现方式”一文)中,服务器端的用户管理就采用了基于角色的访问控制方式,从而为用户管理、安全策略管理等提供了很大的方便。

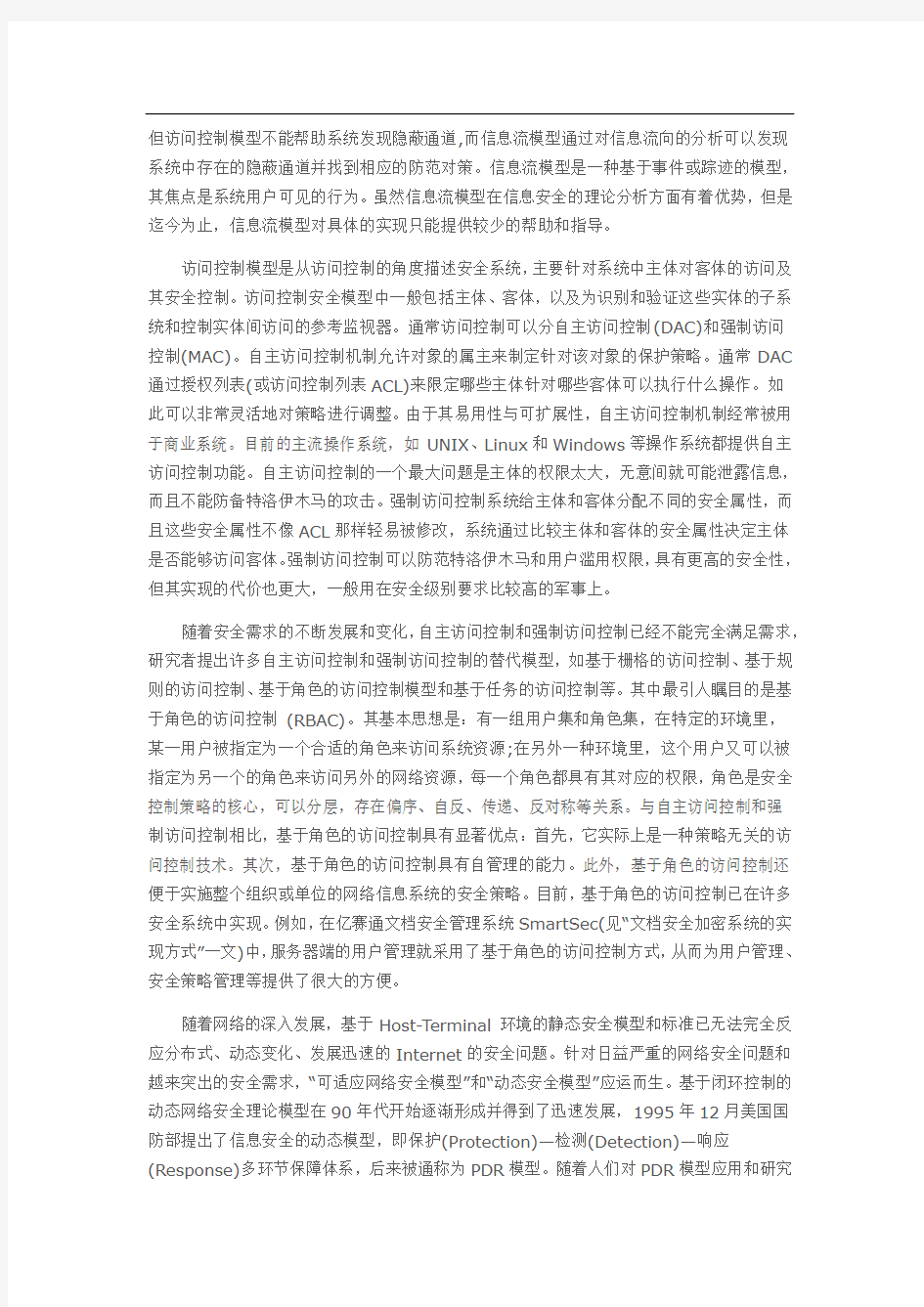

随着网络的深入发展,基于Host-Terminal环境的静态安全模型和标准已无法完全反应分布式、动态变化、发展迅速的Internet的安全问题。针对日益严重的网络安全问题和越来突出的安全需求,“可适应网络安全模型”和“动态安全模型”应运而生。基于闭环控制的动态网络安全理论模型在90年代开始逐渐形成并得到了迅速发展,1995年12月美国国

防部提出了信息安全的动态模型,即保护(Protection)—检测(Detection)—响应(Response)多环节保障体系,后来被通称为PDR模型。随着人们对PDR模型应用和研究

的深入,PDR模型中又融入了策略(Policy)和恢复(Restore)两个组件,逐渐形成了以安全策略为中心,集防护、检测、响应和恢复于一体的动态安全模型,如图1所示。

图1 PDR扩展模型示意图

PDR模型是一种基于闭环控制、主动防御的动态安全模型,在整体的安全策略控制和

指导下,在综合运用防护工具(如防火墙、系统身份认证和加密等手段)的同时,利用检测工具(如漏洞评估、入侵检测等系统)了解和评估系统的安全状态,将系统调整到“最安全”和“风险最低”的状态。保护、检测、响应和恢复组成了一个完整的、动态的安全循环,在安全策略的指导下保证信息的安全。

1. 访问控制策略

访问控制策略也称安全策略,是用来控制和管理主体对客体访问的一系列规则,它反映信息系统对安全的需求。安全策略的制定和实施是围绕主体、客体和安全控制规则集三者之间的关系展开的,在安全策略的制定和实施中,要遵循下列原则:

1) 最小特权原则:最小特权原则是指主体执行操作时,按照主体所需权利的最小化原则分配给主体权力。最小特权原则的优点是最大程度地限制了主体实施授权行为,可以避免来自突发事件、错误和未授权使用主体的危险。

2) 最小泄漏原则:最小泄漏原则是指主体执行任务时,按照主体所需要知道的信息最小化的原则分配给主体权力。

3) 多级安全策略:多级安全策略是指主体和客体间的数据流向和权限控制按照安全级别的绝密、秘密、机密、限制和无级别五级来划分。多级安全策略的优点是避免敏感信息的扩散。具有安全级别的信息资源,只有安全级别比他高的主体才能够访问。

访问控制的安全策略有以下两种实现方式:基于身份的安全策略和基于规则的安全策略。目前使用的两种安全策略,他们建立的基础都是授权行为。就其形式而言,基于身份的安全策略等同于DAC安全策略,基于规则的安全策略等同于MAC安全策略。

1.1. 基于身份的安全策略

基于身份的安全策略(IDBACP:Identification-based Access Control Policies)的目的是过滤主体对数据或资源的访问,只有能通过认证的那些主体才有可能正常使用客体资源。基于身份的策略包括基于个人的策略和基于组的策略。基于身份的安全策略一般采用能力表或访问控制列表进行实现。

1.1.1 基于个人的策略

基于个人的策略(INBACP:Individual-based Access Control Policies)是指以用户为中心建立的一种策略,这种策略由一组列表组成,这些列表限定了针对特定的客体,哪些用户可以实现何种操作行为。

1.1.2 基于组的策略:

基于组的策略(GBACP:Group-based Access Control Policies)是基于个人的策略的扩充,指一些用户(构成安全组)被允许使用同样的访问控制规则访问同样的客体。

1.2. 基于规则的安全策略

基于规则的安全策略中的授权通常依赖于敏感性。在一个安全系统中,数据或资源被标注安全标记(Token)。代表用户进行活动的进程可以得到与其原发者相应的安全标记。基于规则的安全策略在实现上,由系统通过比较用户的安全级别和客体资源的安全级别来判断是否允许用户可以进行访问。

2. 访问控制的实现

由于安全策略是由一系列规则组成的,因此如何表达和使用这些规则是实现访问控制的关键。由于规则的表达和使用有多种方式可供选择,因此访问控制的实现也有多种方式,每种方式均有其优点和缺点,在具体实施中,可根据实际情况进行选择和处理。常用的访问控制有以下几种形式。

2.1. 访问控制表

访问控制表(ACL:Access Control List)是以文件为中心建立的访问权限表,一般称作ACL。其主要优点在于实现简单,对系统性能影响小。它是目前大多数操作系统(如Windows、Linux等)采用的访问控制方式。同时,它也是信息安全管理系统中经常采用的访问控制方式。例如,在亿赛通文档安全管理系统SmartSec中,客户端提供的“文件访问控制”模块就是通过ACL方式进行实现的。

2.2. 访问控制矩阵

访问控制矩阵(ACM:Access Control Matrix)是通过矩阵形式表示访问控制规则和授权用户权限的方法;也就是说,对每个主体而言,都拥有对哪些客体的哪些访问权限;而对客体而言,有哪些主体可对它实施访问;将这种关联关系加以描述,就形成了控制矩阵。访问控制矩阵的实现很易于理解,但是查找和实现起来有一定的难度,特别是当用户和文件系统

要管理的文件很多时,控制矩阵将会呈几何级数增长,会占用大量的系统资源,引起系统性能的下降。

2.3. 访问控制能力列表

能力是访问控制中的一个重要概念,它是指请求访问的发起者所拥有的一个有效标签(Ticket),它授权标签表明的持有者可以按照何种访问方式访问特定的客体。与ACL以文件为中心不同,访问控制能力表(ACCL:Access Control Capabilities List)是以用户为中心建立访问权限表。

2.4. 访问控制安全标签列表

安全标签是限制和附属在主体或客体上的一组安全属性信息。安全标签的含义比能力更为广泛和严格,因为它实际上还建立了一个严格的安全等级集合。访问控制标签列表(ACSLL:Access Control Security Labels List)是限定用户对客体目标访问的安全属性集合。

3. 访问控制与授权

授权是资源的所有者或控制者准许他人访问这些资源,是实现访问控制的前提。对于简单的个体和不太复杂的群体,我们可以考虑基于个人和组的授权,即便是这种实现,管理起来也有可能是困难的。当我们面临的对象是一个大型跨地区、甚至跨国集团时,如何通过正确的授权以便保证合法的用户使用公司公布的资源,而不合法的用户不能得到访问控制的权限,这是一个复杂的问题。

授权是指客体授予主体一定的权力,通过这种权力,主体可以对客体执行某种行为,例如登陆,查看文件、修改数据、管理帐户等。授权行为是指主体履行被客体授予权力的那些活动。因此,访问控制与授权密不可分。授权表示的是一种信任关系,一般需要建立一种模型对这种关系进行描述,才能保证授权的正确性,特别是在大型系统的授权中,没有信任关系模型做指导,要保证合理的授权行为几乎是不可想象的。例如,在亿赛通文档安全管理系统SmartSec中,服务器端的用户管理、文档流转等模块的研发,就是建立在信任模型的基础上研发成功的,从而能够保证在复杂的系统中,文档能够被正确地流转和使用。

4. 访问控制与审计

审计是对访问控制的必要补充,是访问控制的一个重要内容。审计会对用户使用何种信息资源、使用的时间、以及如何使用(执行何种操作)进行记录与监控。审计和监控是实现系统安全的最后一道防线,处于系统的最高层。审计与监控能够再现原有的进程和问题,这对于责任追查和数据恢复非常有必要。

审计跟踪是系统活动的流水记录。该记录按事件从始至终的途径,顺序检查、审查和检验每个事件的环境及活动。审计跟踪记录系统活动和用户活动。系统活动包括操作系统和应用程序进程的活动;用户活动包括用户在操作系统中和应用程序中的活动。通过借助适当的工具和规程,审计跟踪可以发现违反安全策略的活动、影响运行效率的问题以及程序中的错误。审计跟踪不但有助于帮助系统管理员确保系统及其资源免遭非法授权用户的侵害,同时

还能提供对数据恢复的帮助。例如,在亿赛通文档安全管理系统SmartSec中,客户端的“文件访问审核日志”模块能够跟踪用户的多种日常活动,特别是能够跟踪记录用户与工作相关的各种活动情况,如什么时间编辑什么文档等。七

夕,只因有你,

总有一些人牵肠挂肚难以忘记,

总有一些日子温暖甜蜜最为珍惜

从春夏到秋冬,从陌生到熟悉,

虽不能时时联系,却总在特别的日子想起你,

七夕快乐,我的朋友。

七夕,只因有你,

因为有你,再苦生活也不觉得累,

再大的险阻也无所畏,

再大的波折也不担忧,

再痛的经历也会忘记,

因为有你,我就拥有了整个世界,

谢谢你出现在我的生命里。

七夕快乐,我的朋友。

七夕,只因有你,

相识,是最珍贵的缘分,

牵挂,是最真挚的心动,

思念,是最美丽的心情,

问候,是最动听的语言,

在这七夕到来之际,最美的祝福送给你,七夕快乐,我的朋友。

七夕,只因有你,

雨点轻敲窗,风吹散了梦想,

唯有你的模样依旧在脑海里徜徉,

夜深人静时,你占满了心房,

舍半生轻狂,半世时光,

只为拥有一段和你相处的珍贵情缘,

七夕快乐,我的朋友。

七夕,只因有你,

虽然相距很远,但两颗心却紧紧相连虽然不常见面,音容笑貌犹如眼前,悄悄的挟一缕情丝,放飞在炎炎夏日默默的拽一丝牵挂,悬挂在无垠宇宙静静的捎一声问候,盛开在七夕佳节七夕快乐,我的朋友。

七夕,只因有你,

祝福,是一种真实的心意,

是一种甘甜的快乐,

是一种浪漫的味道,

是一种温馨的记忆,

是一种美丽的幸福,

更是我们情谊永远不变的纽带,

七夕快乐,我的朋友。

七夕,只因有你,

爱是种体会,即使心碎也觉得甜蜜,爱是种感受,即使痛苦也觉得幸福,爱是种缘分,即使分离也觉得快乐,七夕到了,最真诚的祝福送给你,七夕快乐,我的朋友。

七夕,只因有你,

愿天下有情人终成眷属,

愿单身人士找到爱的方向,

愿情侣们找到幸福的天堂,

愿夫妻找到温暖的避风巷,

愿岁月抚平生活的忧伤,愿爱的花瓣轻舞飞扬,

自主访问控制综述 摘要:访问控制是安全操作系统必备的功能之一,它的作用主要是决定谁能够访问系统,能访问系统的何种资源以及如何使用这些资源。而自主访问控制(Discretionary Access Control, DAC)则是最早的访问控制策略之一,至今已发展出多种改进的访问控制策略。本文首先从一般访问控制技术入手,介绍访问控制的基本要素和模型,以及自主访问控制的主要过程;然后介绍了包括传统DAC 策略在内的多种自主访问控制策略;接下来列举了四种自主访问控制的实现技术和他们的优劣之处;最后对自主访问控制的现状进行总结并简略介绍其发展趋势。 1自主访问控制基本概念 访问控制是指控制系统中主体(例如进程)对客体(例如文件目录等)的访问(例如读、写和执行等)。自主访问控制中主体对客体的访问权限是由客体的属主决定的,也就是说系统允许主体(客体的拥有者)可以按照自己的意愿去制定谁以何种访问模式去访问该客体。 1.1访问控制基本要素 访问控制由最基本的三要素组成: ●主体(Subject):可以对其他实体施加动作的主动实体,如用户、进程、 I/O设备等。 ●客体(Object):接受其他实体访问的被动实体,如文件、共享内存、管 道等。 ●控制策略(Control Strategy):主体对客体的操作行为集和约束条件集, 如访问矩阵、访问控制表等。 1.2访问控制基本模型 自从1969年,B. W. Lampson通过形式化表示方法运用主体、客体和访问矩阵(Access Matrix)的思想第一次对访问控制问题进行了抽象,经过多年的扩充和改造,现在已有多种访问控制模型及其变种。本文介绍的是访问控制研究中的两个基本理论模型:一是引用监控器,这是安全操作系统的基本模型,进而介绍了访问控制在安全操作系统中的地位及其与其他安全技术的关系;二是访问矩阵,这是访问控制技术最基本的抽象模型。

马红红 信息安全2011级2班 一.访问控制技术 计算机系统的活动主要是在主体(进程、用户)和客体(资源、数据)之间进行的。计算机安全的核心问题是确保主体对客体的访问的合法性,即通过对数据、程序读出、写入、修改、删除和执行等的管理,确保主体对客体的访问是授权的,并拒绝非授权的访问,以保证信息的机密性、完整性和可用性。访问控制是对进入系统的控制,通常作为对资源访问处理的一部分,它的作用是对需要访问系统及其数据的人进行识别,并检查其合法身份。 1.访问控制主要有两种不同的类型:自由访问控制和强制访问控制 1)自主访问控制(又称任选访问控制) 自主访问控制是应用得很广泛的访问控制方法,用这种方法,资源的所有者(也往往是创建者)可任意规定谁可以访问他们的资源。这样,用户或用户进程就可有选择的与其他用户共享资源,它是一种对单个用户执行访问控制的过程和措施。 ①方法(是基于矩阵的行或列来表达访问控制信息) a.基于行的自主访问控制:是在每个主体上都附加一个该主体可访问的客体的明细表。按照表内信息的不同,可分为3种形式。权利表(权能表),根据该表可决定用户是否可以对客体进行访问,以及可以进行何种访问;前缀表,包括受保护的客体名和主体对它的访问权;口令,主体对客体进行访问前,必须向操作系统提供该客体的口令。 b.基于列的自主访问控制:是对每个客体附加一份可访问它的主体的明细表,有两种形式。保护位,它不能完备的表达访问控制矩阵,但可对所有主体、主体组以及该客体的拥有者指明一个访问模式集合,拥有者是唯一能够改变客体保护位的主体;访问控制表,每个客体都有一张访问控制表(ACL)记录该客体可被哪些主体访问以及访问的形式。主体访问控制表可以决定任何一个特定的主体是否可对某一客体进行访问,它是利用在客体上附加一个主体明细表的方法来表示访问控制矩阵的,表中的每一项包括主体的身份和对该客体的访问权。 ②类型 a.等级型:可将对修改客体访问控制表的能力的控制组织成等级型的。优点是可通过选择值得信任的人担任各级领导,使得可用最可信的方式对客体实施控制,缺点是会同时有多个主体有能力修改它的访问控制表。 b.有主型:是对客体设置一个拥有者,它是唯一有权访问客体访问控制表的主体。拥有者对其拥有的客体具有全部控制权,但无权将客体的控制权分配给其它主体。 c.自由型:一个客体的生成者可对任何一个主体分配对它拥有的客体的访问控制表的修改权,还可使其对其它主体具有分配这种权利的能力。 2) 强制访问控制(MAC) 在强制访问控制中,系统给主体和客体分配了不同的安全属性,用户不能改变自身或任何客体的安全属性,即不允许单个用户确定访问权限,只有系统管理员可确定用户和用户组的访问权限。系统通过比较客体和主体的安全属性来决定主体是否可访问客体。此外,强制访问控制不允许一个进程生成共享文件,从而防止进程通过共享文件将信息从一个进程传送到另一个进程。MAC可通过使用敏感标号对所有用户和资源强制执行安全策略,即实现强制访问控制。MAC可抵御特洛依木马和用户滥用职权等攻击,当敏感数据需在多种环境下受到保护时,就需要使用MAC。强制访问控制是比自主访问控制功能更强的访问控制机制,但是这种机制也给合法用户带来许多不便。例如,在用户共享数据方面不灵活且受到限制。因此,一般在保护敏感信息时使用MAC,需对用户提供灵活的保护且更多的考虑共享信息时,使用MAC。 2.基于角色的访问控制(RBAC)

信息资源管理文献综述 题目:大数据背景下的信息资源管理 系别:信息与工程学院 班级:2015级信本1班 姓名: 学号:1506101015 任课教师: 2017年6月 大数据背景下的信息资源管理 摘要:随着网络信息化时代的日益普遍,我们正处在一个数据爆炸性增长的“大数据”时代,在我们的各个方面都产生了深远的影响。大数据是数据分析的前沿技术。简言之,从各种各样类型的数据中,快速获得有价值信息的能力就是大数据技术,这也是一个企业所需要必备的技术。“大数据”一词越来越地别提及与使用,我们用它来描述和定义信息爆炸时代产生的海量数据。就拿百度地图来说,我们在享受它带来的便利的同时,无偿的贡献了我们的“行踪”,比如说我们的上班地点,我们的家庭住址,甚至是我们的出行方式他们也可以知道,但我们不得不接受这个现实,我们每个人在互联网进入大数据时代,都将是透明性的存在。各种数据都在迅速膨胀并变大,所以我们需要对这些数据进行有效的管理并加以合理的运用。

关键词:大数据信息资源管理与利用 目录 大数据概念.......................................................... 大数据定义...................................................... 大数据来源...................................................... 传统数据库和大数据的比较........................................ 大数据技术.......................................................... 大数据的存储与管理.............................................. 大数据隐私与安全................................................ 大数据在信息管理层面的应用.......................................... 大数据在宏观信息管理层面的应用.................................. 大数据在中观信息管理层面的应用.................................. 大数据在微观信息管理层面的应用.................................. 大数据背景下我国信息资源管理现状分析................................ 前言:大数据泛指大规模、超大规模的数据集,因可从中挖掘出有价值 的信息而倍受关注,但传统方法无法进行有效分析和处理.《华尔街日

网络攻击机制和技术发展综述 一、概述 在这个世界上,人类不断研究和发展新的信息安全机制和工程实践,为战胜计算机网络安全威胁付出了艰巨的努力。似乎如果计算机攻击手法不再翻新,关于信息安全的战争将很快结束。虽然,大多数地下组织研究的攻击手法都是惊人的相似,无非就是:蠕虫、后门、rootkits、DoS和sniffer等。但这些手段都体现了它们惊人的威力。到今年,情况愈演愈烈。这几类攻击手段的新变种,与去年前年出现的相比,更加智能化,攻击目标直指互联网基础协议和操作系统层次。从web程序的控制程序到内核级rootkits,黑客的攻击手法不断升级翻新,向用户的信息安全防范能力不断发起挑战。 (注:rootkits, 是一种攻击脚本、经修改的系统程序,或者成套攻击脚本和工具,用于在一个目标系统中非法获取系统的最高控制权限。) 在长期与信息安全专家的较量中,黑客对开发隐蔽的计算机网络攻击技术更加得心应手。同时,这些工具应用起来也越来越简单。以前很多命令行的攻击工具被人写成了GUI(图形界面)的内核级rootkit,将这些高度诡异的攻击武器武装到了那些热中于”玩脚本的菜鸟”手中,这些杀伤力很强的黑客工具,使”脚本菜鸟”们变得象令人敬畏的黑客。 当然,工具本身是不会危及系统安全的-坏事都是人干的。信息安全专业人员也使用和入侵者同样使用的扫描和监听工具,对系统安全做例行公事般地审计。在恶意用户使用前,那些能非法控制web程序的新的渗透测试工具,也被安全人员用来测试系统的漏洞。但是,还有很多的工具有它完全黑暗的一面,比如,蠕虫程序不断发展和传播,它只用来干坏事;反入侵检测工具和很多rootkits专门用来破坏系统的安全性。 本文将探讨一些黑客工具的独创性,以及它们令普通人惊讶的功能。这对帮助用户考虑采用新技术和传统措施来防范这些威胁有很重要的意义:在攻击者攻击来临之前,先检测和修补系统和软件漏洞。 二、Web应用程序:首选目标 日益增长的网络业务应用为脆弱的web应用提供了漏洞滋生的土壤。如银行、政府机构和在线商务企业都使用了web技术提供服务。这些机构往往自己开发整套的web应用程序(ASP、JSP和CGI等),而这些开发者由于没有获得过专业训练,导致这些自产软件漏洞百出。Web程序的开发者没有意识到,任何传递给浏览器的信息都可能被用户利用和操纵。不管用不用SSL(安全套接层),恶意用户可以查看、修改或者插入敏感信息(包括价格、会话跟踪信息甚至是脚本执行代码)。攻击者可以通过状态操纵攻击或者SQL代码嵌入等技术危及电子商务网站的安全。 所谓状态操纵攻击(state manipulation), 是指攻击者通过在URL中修改传递给浏览器的敏感信息,隐藏表格元素和cookies,达到非法访问的目的。如果一个安全意识松懈的web开发者,他把数据存储在会话ID中,而没有考虑到价格和余额等关键数据的完整性保护,则攻击者完全可以修改这些数据。再加上如果web程序相信由浏览器传递过来的数据,那么攻击者完全可以窃取用户帐号、修改价格或者修改帐户余额。 所谓SQL代码嵌入(SQL injection),是指攻击者在普通用户输入中插入数据库查询指令。这些问题相当多情况下是因为输入检验不严格和在错误的代码层中编码引起的,如对逗号”,”和分号”;”等。在这种情况下,攻击者可以对数据库进行查询、修改和删除等操作,在特定情况下,还可以执行系统指令。一般情况下,web网页上的用户名表单往往是这类攻击的入口。如果攻击者使用Proxy server执行这类操作,管理员将很难查到入侵者的来源。而要防止这类攻击,必须在自研软件开发程序上下手整治,形成良好的编程规范和代码检测机制,仅仅靠勤打补丁和安装防火墙是不够的。关于SQL Injection更多的详细信息,请参考:https://www.360docs.net/doc/ef17869598.html,/article/db/2412.htm

湖南大学 硕士学位论文 访问控制技术研究及应用姓名:尹绍锋 申请学位级别:硕士 专业:软件工程 指导教师:杨贯中;杨志新 20081001

T f?硕I:学位论文 摘要 访问控制技术是构成信息安全体系不可缺少的重要组成部分。随着信息化进程的深化,尤其是网络应用的迅速増加,信息系统的用户规模在不断膨胀。传统的访问控制技术采用人工方式实现对访问控制体系运行期的维护。当访问控制体系变得庞大时,这种维护方式错误率会增高、维护变得困难、运行成本也随着增长起来。本文希望构建ー种能够适用于大用户数信息系统的访问控制体系,使之运行期的维护工作变得简化。 本文一方面对现有访问控制技术,尤其对基于角色访问控制技术,进行了学习、研究。熟悉掌握了该领域中的各种概念,对比了各种技术在用户管理上的实现模式,分析这些模式对大用户量管理的支持。同时,对访问控制体系的维护管理,尤其是运行期的用户管理与用户授权管理这两项工作进行了研究。从多个角度分析运行期期的维护逻辑与业务逻辑之间的关系,发现在多数.管理信息系统中,用户的权限与业务体系中的信息有着一定的依存关系,提出可以依靠业务系统的信息来驱动访问控制体系的权限分配的思想。基于此,作者提出了一种自适应的访问控制技术,在ー些应用范围内,该技术能够自动适应业务部分的变化,完成用户授权的控制,从而简化访问控制机制运行期的维护管理。通过对基于角色访问控制模型的开放性及可扩展性的分析,以基于角色访问控制模型为基础,构建出自适应访问控制模型。并从技术实现与开发成本等角度分析讨论了该访问控制技术的可行性。 最后,将自适应的访问控制技术在ー个高校人事管理系统中进行了应用。该应用以人事业务为基础,对自适应模块进行了实现,使该系统具备了对用户及其权限进行自维护的能力,解决了人工管理可能存在的问题。通过实际应用,一方面,通过实例验证了自适应访问控制技术实现的可行性,同时也明确了访问控制体系下ー步的研究方向。 关键词:信息安全;访问控制;维护;自适应 Abstract Access control technology takes a vital part in the safety of information system. With the popularization of the information system and especially the rapid increase or internet application, the size of users m access control system needed to be supervised is increasing fast. So to administrate the large number of users by the traditional pure man-managed way is more and more difficult. And this research is intended to find an

浅谈大数据时代的客户数据安全与隐私保护如何运用好“大数据”这把双刃剑 数据如同一把双刃剑,在带来便利的同时也带来了很多安全隐患。数据对于互联网服务提供者而言具备了更多的商业价值,但数据的分析与应用将愈加复杂,也更难以管理,个人隐私无处遁形。回顾2014年,全球各地用户信息安全事件频出: 2014年3月22日“携程网”出现安全支付日志漏洞,导致大规模用户信息如姓名、身份证号、银行卡类别、银行卡卡号、银行卡CVV等信息泄露。 2014年5月13日,小米论坛用户数据库泄露,涉及约800万使用小米手机、MIUI系统等小米产品的用户,泄露的数据中带有大量用户资料,可被用来访问“小米云服务”并获取更多的私密信息,甚至可通过同步获得通信录、短信、照片、定位、锁定手机及删除信息等。 2014年12月2日乌云漏洞平台公开了一个导致“智联招聘网”86万用户简历信息泄露的漏洞。黑客可通过该漏洞获取包含用户姓名、婚姻状况、出生日期、出生日期、户籍地址、身份证号、手机号等各种详细的信息。 2014年12月25日,12306网站用户数据信息发生大规模泄露。 2014年8月苹果“iCloud服务”被黑客攻破,造成数百家喻户晓的名人私密照片被盗。 …… 这些信息安全事件让人们开始感受到“数据”原来与我们的生活接触如此紧密,数据泄露可以对个人的生活质量造成极大的威胁。大数据时代,如何构建信

息安全体系,保护用户隐私,是企业未来发展过程中必须面对的问题。安全技术水平的提高、法律法规的完善、以及企业和个人用户正视数据的运用的意识缺一不可。 数据安全技术是保护数据安全的主要措施 在大数据的存储,传输环节对数据进行各种加密技术的处理,是解决信息泄露的主要措施。对关键数据进行加密后,即使数据被泄漏,数据的盗取者也无法从中获得任何有价值的信息。尽管对于大数据的加密动作可能会牺牲一部分系统性能,但是与不加密所面临的风险相比,运算性能的损失是值得的。这实际上是企业管理和风险管理间的协调,重要的是企业要有将信息安全放在第一位的理念。 目前数据加密保护技术主要包括:数据发布匿名保护、社交网络匿名保护、数据水印等几种。此外,除了对数据进行加密处理以外,也有许多可以运用在数据的使用过程,以及发生数据泄露之后的相关保护技术。这些技术可以有效地降低数据安全事故带来的损失。 1、数据发布匿名保护技术 数据发布匿名保护技术是对大数据中结构化数据实现隐私保护的核心关键与基本技术手段。能够很好地解决静态、一次发布的数据隐私保护问题。 2、社交网络匿名保护技术 社交网络匿名保护技术包括两部分:一是用户标识与属性的匿名,在数据发布时隐藏用户的标志与属性信息;二是用户间关系的匿名,在数据发布时隐藏用户之间的关系。 3、数据水印技术

Computer Science and Application 计算机科学与应用, 2018, 8(10), 1503-1509 Published Online October 2018 in Hans. https://www.360docs.net/doc/ef17869598.html,/journal/csa https://https://www.360docs.net/doc/ef17869598.html,/10.12677/csa.2018.810163 Overview on Big Data Kaiyue Liu China University of Mining & Technology (Beijing), Beijing Received: Oct. 1st, 2018; accepted: Oct. 11th, 2018; published: Oct. 19th, 2018 Abstract As a current popular technical, big data has received wide attention from every industry. In order to further understand big data, this paper comprehensively describes big data from the six aspects: The basics of big data, the origin and development status of big data, big data processing, big data application, big data challenges and the future of big data. The basics of big data include the con-cepts and differences between big data and traditional databases, and the characteristics of big data. The big data processing includes generating and getting data, preprocessing data, data sto-rage, analyzing and mining data. This article is a systematic review of big data, and can establish a good knowledge system for scholars who are new to big data. Keywords Big Data, Data Storage, Data Mining, Data Visualization, Big Data Application 大数据综述 刘凯悦 中国矿业大学(北京),北京 收稿日期:2018年10月1日;录用日期:2018年10月11日;发布日期:2018年10月19日 摘要 大数据作为当今的热点技术,受到了各行各业的广泛关注。为了进一步认识大数据,本文从大数据的基础、大数据的起源和发展现状、大数据的处理流程、大数据的应用、大数据面临的挑战、大数据未来展望六个方面对大数据进行了综合性描述。其中大数据基础包括大数据和传统数据库的概念和区别、大数据的特性,处理流程包括数据生成和获取、数据预处理、数据存储、数据分析挖掘。本文是大数据的系统性综述,可以对初次接触大数据的学者建立了良好的知识体系。

访问控制模型研究综述 沈海波1,2,洪帆1 (1.华中科技大学计算机学院,湖北武汉430074; 2.湖北教育学院计算机科学系,湖北武汉430205) 摘要:访问控制是一种重要的信息安全技术。为了提高效益和增强竞争力,许多现代企业采用了此技术来保障其信息管理系统的安全。对传统的访问控制模型、基于角色的访问控制模型、基于任务和工作流的访问控制模型、基于任务和角色的访问控制模型等几种主流模型进行了比较详尽地论述和比较,并简介了有望成为下一代访问控制模型的UCON模型。 关键词:角色;任务;访问控制;工作流 中图法分类号:TP309 文献标识码: A 文章编号:1001-3695(2005)06-0009-03 Su rvey of Resea rch on Access Con tr ol M odel S HE N Hai-bo1,2,HONG Fa n1 (1.C ollege of Computer,H uazhong Univer sity of Science&Technology,W uhan H ubei430074,China;2.Dept.of C omputer Science,H ubei College of Education,Wuhan H ubei430205,China) Abst ract:Access control is an im port ant inform a tion s ecurity t echnolog y.T o enha nce benefit s and increa se com petitive pow er,m a ny m odern enterprises hav e used this t echnology t o secure their inform ation m ana ge s yst em s.In t his paper,s ev eral m a in acces s cont rol m odels,such as tra dit iona l access control m odels,role-bas ed acces s cont rol m odels,ta sk-ba sed acces s control m odels,t as k-role-based access cont rol m odels,a nd s o on,are discus sed a nd com pa red in deta il.In addit ion,we introduce a new m odel called U CON,w hich m ay be a prom ising m odel for the nex t generation of a ccess control. Key words:Role;Ta sk;Access Cont rol;Workflow 访问控制是通过某种途径显式地准许或限制主体对客体访问能力及范围的一种方法。它是针对越权使用系统资源的防御措施,通过限制对关键资源的访问,防止非法用户的侵入或因为合法用户的不慎操作而造成的破坏,从而保证系统资源受控地、合法地使用。访问控制的目的在于限制系统内用户的行为和操作,包括用户能做什么和系统程序根据用户的行为应该做什么两个方面。 访问控制的核心是授权策略。授权策略是用于确定一个主体是否能对客体拥有访问能力的一套规则。在统一的授权策略下,得到授权的用户就是合法用户,否则就是非法用户。访问控制模型定义了主体、客体、访问是如何表示和操作的,它决定了授权策略的表达能力和灵活性。 若以授权策略来划分,访问控制模型可分为:传统的访问控制模型、基于角色的访问控制(RBAC)模型、基于任务和工作流的访问控制(TBAC)模型、基于任务和角色的访问控制(T-RBAC)模型等。 1 传统的访问控制模型 传统的访问控制一般被分为两类[1]:自主访问控制DAC (Discret iona ry Acces s Control)和强制访问控制MAC(Mandat ory Acces s C ontrol)。 自主访问控制DAC是在确认主体身份以及它们所属组的基础上对访问进行限制的一种方法。自主访问的含义是指访问许可的主体能够向其他主体转让访问权。在基于DAC的系统中,主体的拥有者负责设置访问权限。而作为许多操作系统的副作用,一个或多个特权用户也可以改变主体的控制权限。自主访问控制的一个最大问题是主体的权限太大,无意间就可能泄露信息,而且不能防备特洛伊木马的攻击。访问控制表(ACL)是DAC中常用的一种安全机制,系统安全管理员通过维护AC L来控制用户访问有关数据。ACL的优点在于它的表述直观、易于理解,而且比较容易查出对某一特定资源拥有访问权限的所有用户,有效地实施授权管理。但当用户数量多、管理数据量大时,AC L就会很庞大。当组织内的人员发生变化、工作职能发生变化时,AC L的维护就变得非常困难。另外,对分布式网络系统,DAC不利于实现统一的全局访问控制。 强制访问控制MAC是一种强加给访问主体(即系统强制主体服从访问控制策略)的一种访问方式,它利用上读/下写来保证数据的完整性,利用下读/上写来保证数据的保密性。MAC主要用于多层次安全级别的军事系统中,它通过梯度安全标签实现信息的单向流通,可以有效地阻止特洛伊木马的泄露;其缺陷主要在于实现工作量较大,管理不便,不够灵活,而且它过重强调保密性,对系统连续工作能力、授权的可管理性方面考虑不足。 2基于角色的访问控制模型RBAC 为了克服标准矩阵模型中将访问权直接分配给主体,引起管理困难的缺陷,在访问控制中引进了聚合体(Agg rega tion)概念,如组、角色等。在RBAC(Role-Ba sed Access C ontrol)模型[2]中,就引进了“角色”概念。所谓角色,就是一个或一群用户在组织内可执行的操作的集合。角色意味着用户在组织内的责 ? 9 ? 第6期沈海波等:访问控制模型研究综述 收稿日期:2004-04-17;修返日期:2004-06-28

网络攻击与防护概念 网络攻击:非法使用或获取网络中的信息或以破坏网络正常运行的行为、技术; 网络防护:保护计算机网络的各种技术 常见网络攻击与防护 网络攻击技术:介绍常见的网络攻击技术,包括网络扫描技术、口令攻击、缓冲区溢出攻击技术、网络监听技术、网络协议攻击、拒绝服务攻击、木马攻击技术等内 容 网络扫描技术:使用网络扫描软件对特定目标进行各种试探性通信,以获取目标信息的行为。 主机扫描 端口扫描 操作系统扫描 漏洞扫描 口令攻击:破解账户密码 弱口令扫描:最简单的方法,入侵者通过扫描大量主机,从中找出一两个存在弱口令的主机 简单口令猜解:很多人使用自己或家人的生日、电话号码、房间号码、简单数字或者身份证号码中的几位;也有的人使用自己、孩子、配偶或宠物的名字,这样黑客可以很容易通过猜想得到密码 暴力破解:尝试所有字符的组合方式。获取密码只是时间问题,是密码的终结者 口令监听:通过嗅探器软件来监听网络中的数据包来获得密码。对付明文密码特别有效,如果获取的数据包是加密的,还要涉及解密算法解密 社会工程学:通过欺诈手段或人际关系获取密码 缓冲区溢出攻击技术:(一般情况下,缓冲区会溢出引起程序运行错误,但是在攻击者的设计下)向程序的缓冲区写入超出其长度的内容,造成缓冲区的溢出,从而破坏程 序的堆栈,使程序转而执行其他的指令,以达到攻击的目的 网络监听技术:是指在计算机网络接口处截获网上计算机之间通信的数据,也称网络嗅探(Network Sniffing ) 拒绝服务攻击:攻击者通过某种手段,有意地造成计算机或网络不能正常运转从而不能向合法用户提供所需要的服务或者使服务质量降低 拒绝服务(DoS: Denial of Service):任何对服务的干涉如果使得其可用性降低或者失去可用性称为拒绝服务, 如:计算机系统崩溃;带宽耗尽;硬盘被填满 攻击方式:消耗系统或网络资源;更改系统配置 木马攻击技术:特洛伊木马,是指隐藏在正常程序中的一段具有特殊功能的恶意代码,具备特定的破坏功能,会影响用户系统的安全。 木马程序与一般的病毒不同,它不会“刻意”地去感染其他文件,它的主要作用是控制

第5章身份认证与访问控制技术 教学目标 ●理解身份认证的概念及常用认证方式方法 ●了解数字签名的概念、功能、原理和过程 ●掌握访问控制的概念、原理、类型、机制和策略 ●理解安全审计的概念、类型、跟踪与实施 ●了解访问列表与Telnet访问控制实验 5.1 身份认证技术概述 5.1.1 身份认证的概念 身份认证基本方法有三种:用户物件认证;有关信息确认或体貌特征识别。 1. 身份认证的概念 认证(Authentication)是指对主客体身份进行确认的过程。 身份认证(Identity Authentication)是指网络用户在进入系统或访问受限系统资源时,系统对用户身份的鉴别过程。 2. 认证技术的类型 认证技术是用户身份认证与鉴别的重要手段,也是计算机系统安全中的一项重要内容。从鉴别对象上,分为消息认证和用户身份认证两种。 (1)消息认证:用于保证信息的完整性和不可否认性。 (2)身份认证:鉴别用户身份。包括识别和验证两部分。识别是鉴别访问者的身份,验证是对访问者身份的合法性进行确认。 从认证关系上,身份认证也可分为用户与主机间的认证和主机之间的认证, 5.1.2 常用的身份认证方式 1. 静态密码方式 静态密码方式是指以用户名及密码认证的方式,是最简单最常用的身份认证方法。 2. 动态口令认证 动态口令是应用最广的一种身份识别方式,基于动态口令认证的方式主要有动态

短信密码和动态口令牌(卡)两种方式,口令一次一密。图5-1动态口令牌 3. USB Key认证 采用软硬件相结合、一次一密的强双因素(两种认证方法) 认证模式。其身份认证系统主要有两种认证模式:基于冲击/响应 模式和基于PKI体系的认证模式。常用的网银USB Key如图5-2 所示。图5-2 网银USB Key 4. 生物识别技术 生物识别技术是指通过可测量的生物信息和行为等特征进行身份认证的一种技术。认证系统测量的生物特征一般是用户唯一生理特征或行为方式。生物特征分为身体特征和行为特征两类。 5. CA认证 国际认证机构通称为CA,是对数字证书的申请者发放、管理、取消的机构。用于检查证书持有者身份的合法性,并签发证书,以防证书被伪造或篡改。发放、管理和认证是一个复杂的过程,即CA认证过程,如表5-1所示。 表5-1 证书的类型与作用 证书名称证书类型主要功能描述 个人证书个人证书个人网上交易、网上支付、电子邮件等相关网络作业 单位证书单位身份证书用于企事业单位网上交易、网上支付等Email证书用于企事业单位内安全电子邮件通信部门证书用于企事业单位内某个部门的身份认证 服务器证书企业证书用于服务器、安全站点认证等 代码签名证书个人证书用于个人软件开发者对其软件的签名企业证书用于软件开发企业对其软件的签名 注:数字证书标准有:X.509证书、简单PKI证书、PGP证书和属性证书。 CA主要职能是管理和维护所签发的证书,并提供各种证书服务,包括证书的签发、更新、回收、归档等。CA系统的主要功能是管理其辖域内的用户证书。 CA的主要职能体现在3个方面: (1)管理和维护客户的证书和证书作废表 (CRL)。 (2)维护整个认证过程的安全。 (3)提供安全审计的依据。 5.1.3 身份认证系统概述 1. 身份认证系统的构成

网络访问控制技术综述 摘要:随着科学的不断进步,计算机技术在各个行业中的运用更加普遍。在计算机技术运用过程中信息安全问题越发重要,网络访问控制技术是保证信息安全的常用方式。本文介绍了研究网络访问控制技术的意义,主流的访问控制技术以及在网络访问控制技术在网络安全中的应用。 关键字:信息安全网络访问控制技术 0.引言 近年来,计算机网络技术在全球范围内应用愈加广泛。计算机网络技术正在深入地渗透到社会的各个领域,并深刻地影响着整个社会。当今社会生活中,随着电子商务、电子政务及网络的普及,信息安全变得越来越重要。在商业、金融和国防等领域的网络应用中,安全问题必须有效得到解决,否则会影响整个网络的发展。一般而言信息安全探讨的课题包括了:入侵检测(Intrusion Deteetion)、加密(Encryption)、认证(Authentieation)、访问控制(Aeeess Control)以及审核(Auditing)等等。作为五大服务之一的访问控制服务,在网络安全体系的结构中具有不可替代的作用。所谓访问控制(Access Control),即为判断使用者是否有权限使用、或更动某一项资源,并防止非授权的使用者滥用资源。网络访问控制技术是通过对访问主体的身份进行限制,对访问的对象进行保护,并且通过技术限制,禁止访问对象受到入侵和破坏。 1.研究访问控制技术的意义 全球互联网的建立以及信息技术飞快的发展,正式宣告了信息时代的到来。信息网络依然成为信息时代信息传播的神经中枢,网络的诞生和大规模应用使一个国家的领域不仅包含传统的领土、领海和领空,而且还包括看不见、摸不着的网络空间。随着现代社会中交流的加强以及网络技术的发展,各个领域和部门间的协作日益增多。资源共享和信息互访的过程逐越来越多,人们对信息资源的安全问题也越发担忧。因此,如何保证网络中信息资源的安全共享与互相操作,已日益成为人们关注的重要问题。信息要获得更大范围的传播才会更能体现出它的价值,而更多更高效的利用信息是信息时代的主要特征,谁掌握的信息资源更多,

(一)数据产生/采集环节的安全技术措施 从数据安全角度考虑,在数据产生/采集环节需要实现的技术能力主要是元 数据安全管理、数据类型和安全等级打标,相应功能需要内嵌入后台运维管理系统,或与其无缝对接,从而实现安全责任制、数据分级分类管理等管理制度在实际业务流程中的落地实施 1、元数据安全管理 以结构化数据为例,元数据安全管理需要实现的功能,包括数据表级的所属部门、开发人、安全责任人的设置和查询,表字段的资产等级、安全等级查询, 表与上下游表的血缘关系查询,表访问操作权限申请入口。完整的元数据安全管理功能应可以显示一个数据表基本情况,包括每个字段的类型、具体描述、数据类型、安全等级等,同时显示这个数据表的开发人、负责人、安全接口人、所属 部门等信息,并且可以通过这个界面申请对该表访问操作权限。 2、数据类型、安全等级打标 建议使用自动化的数据类型、安全等级打标工具帮助组织内部实现数据分级 分类管理,特别是在组织内部拥有大量数据的情况下,能够保证管理效率。打标工具根据数据分级分类管理制度中定义的数据类型、安全等级进行标识化,通过预设判定规则实现数据表字段级别的自动化识别和打标。下图是一个打标工具的功能示例,显示了一个数据表每个字段的数据类型和安全等级,在这个示例中,“C”表示该字段的数据类型,“C”后面的数字表示该字段的安全等级。

数据类型、安全等级标识示例 (二)数据传输存储环节的安全技术措施 数据传输和存储环节主要通过密码技术保障数据机密性、完整性。在数据传输环节,可以通过HTTPS、VPN 等技术建立不同安全域间的加密传输链路,也可 以直接对数据进行加密,以密文形式传输,保障数据传输过程安全。在数据存储环节,可以采取数据加密、硬盘加密等多种技术方式保障数据存储安全。 (三)数据使用环节的安全技术措施 数据使用环节安全防护的目标是保障数据在授权范围内被访问、处理,防止数据遭窃取、泄漏、损毁。为实现这一目标,除了防火墙、入侵检测、防病毒、 防DDoS、漏洞检测等网络安全防护技术措施外,数据使用环节还需实现的安全 技术能力包括: 1、账号权限管理 建立统一账号权限管理系统,对各类业务系统、数据库等账号实现统一管 理,是保障数据在授权范围内被使用的有效方式,也是落实账号权限管理及审批制度必需的技术支撑手段。账号权限管理系统具体实现功能与组织自身需求有 关,除基本的创建或删除账号、权限管理和审批功能外,建议实现的功能还包括:一是权限控制的颗粒度尽可能小,最好做到对数据表列级的访问和操作权限控

大数据技术 1.什么是数据挖掘,什么是机器学习: 什么是机器学习 关注的问题:计算机程序如何随着经验积存自动提高性能; 研究计算机如何样模拟或实现人类的学习行为,以猎取新的知识或技能,重新组织已有的知识结构使之不断改善自身的性能; 通过输入和输出,来训练一个模型。 2.大数据分析系统层次结构:应用层、算法层、系统软件层、基础设施层 3.传统的机器学习流程 预处理-》特征提取-》特征选择-》再到推理-》预测或者识不。手工地选取特征是一件特不费劲、启发式(需要专业知识)的方法,假如数据被专门好的表达成了特征,通常线性模型就能达到中意的精度。 4.大数据分析的要紧思想方法

4.1三个思维上的转变 关注全集(不是随机样本而是全体数据):面临大规模数据时,依靠于采样分析;统计学习的目的——用尽可能少的数据来证实尽可能重大的发觉;大数据是指不用随机分析如此的捷径,而是采纳大部分或全体数据。 关注概率(不是精确性而是概率):大数据的简单算法比小数据的复杂算法更有效 关注关系(不是因果关系而是相关关系):建立在相关关系分析法基础上的预测是大数据的核心,相关关系的核心是量化两个数据值之间的数理关系,关联物是预测的关键。 4.2数据创新的思维方式 可量化是数据的核心特征(将所有可能与不可能的信息数据化);挖掘数据潜在的价值是数据创新的核心;三类最有价值的信息:位置信息、信令信息以及网管和日志。 数据混搭为制造新应用提供了重要支持。 数据坟墓:提供数据服务,其他人都比我聪慧! 数据废气:是用户在线交互的副产品,包括了扫瞄的页面,停留了多久,鼠标光标停留的位置、输入的信息。

4.3大数据分析的要素 大数据“价值链”构成:数据、技术与需求(思维);数据的价值在于正确的解读。 5.数据化与数字化的区不 数据化:将现象转变为可制表分析的量化形式的过程; 数字化:将模拟数据转换成使用0、1表示的二进制码的过程 6.基于协同过滤的推举机制 基于协同过滤的推举(这种机制是现今应用最为广泛的推举机制)——基于模型的推举(SVM、聚类、潜在语义分析、贝叶斯网络、线性回归、逻辑回归) 余弦距离(又称余弦相似度):表示是否有相同的倾向 欧几里得距离(又称欧几里得相似度):表示绝对的距离 这种推举方法的优缺点: 它不需要对物品或者用户进行严格的建模,而且不要求物品的描述是机器可理解的;推举是开放的,能够共用他人的经验,专门好的支持用户发觉潜在的兴趣偏好。 数据稀疏性问题,大量的用户只是评价了一小部分的项目,而大多数的项目是没有进行评分;冷启动问题,新物品和新用户依靠

信息资源管理文献综述题目:大数据背景下的信息资源管理系别:信息与工程学院 班级:2015级信本1班 姓名: 学号:1506101015

任课教师: 2017年6月 大数据背景下的信息资源管理 摘要:随着网络信息化时代的日益普遍,我们正处在一个数据爆炸性增长的“大数据”时代,在我们的各个方面都产生了深远的影响。大数据是数据分析的前沿技术。简言之,从各种各样类型的数据中,快速获得有价值信息的能力就是大数据技术,这也是一个企业所需要必备的技术。“大数据”一词越来越地别提及与使用,我们用它来描述和定义信息爆炸时代产生的海量数据。就拿百度地图来说,我们在享受它带来的便利的同时,无偿的贡献了我们的“行踪”,比如说我们的上班地点,我们的家庭住址,甚至是我们的出行方式他们也可以知道,但我们不得不接受这个现实,我们每个人在互联网进入大数据时代,都将是透明性的存在。各种数据都在迅速膨胀并变大,所以我们需要对这些数据进行有效的管理并加以合理的运用。 关键词:大数据信息资源管理与利用

目录 前言:大数据泛指大规模、超大规模的数据集,因可从中挖掘出有价值的信息而倍受关注,但传统方法无法进行有效分析和处理.《华尔街日报》将大数据时代、智能化生产和无线网络革命称为引领未来繁荣的大技术变革.“世界经济论坛”报告指出大数据为新财富,价值堪比 石油.因此,目前世界各国纷纷将开发利用大数据作为夺取新一轮竞 争制高点的重要举措. 当前大数据分析者面临的主要问题有:数据日趋庞大,无论是入

库和查询,都出现性能瓶颈;用户的应用和分析结果呈整合趋势,对 实时性和响应时间要求越来越高;使用的模型越来越复杂,计算量指 数级上升;传统技能和处理方法无法应对大数据挑战. 正文: 大数据概念 大数据定义 维基百科对大数据的定义则简单明了:大数据是指利用常用软件工具捕获、管理和处理数据所耗时间超过可容忍时间的数据集。也就是说大数据是一个体量特别大,数据类别特别大的数据集,并且这样的数据集无法用传统数据库工具对其内容进行抓取、管理 大数据来源 1)来自人类活动:人们通过社会网络、互联网、健康、金融、经济、交通等活动过程所产生的各类数据,包括微博、病人医疗记录、文字、图形、视频等 信息. 2)来自计算机:各类计算机信息系统产生的数据,以文件、数据库、多媒体等形式存在,也包括审计、日志等自动生成的信息. 3)来自物理世界:各类数字设备、科学实验与观察所采集的数据.如摄像头所不断产生的数字信号,医疗物联网不断产生的人的各项特征值,气象业 务系统采集设备所收集的海量数据等 传统数据库和大数据的比较 现有数据处理技术大多采用数据库管理技术,从数据库到大数据,看似一个简单的技术升级,但仔细考察不难发现两者存在一些本质上区别。传统数据库时

大数据技术研究综述 摘要:大数据是继云计算、物联网之后IT 产业又一次颠覆性的技术革命。文中介绍了大数据的概念、典型的4“V”特征以及大数据的关键技术,归纳总结了大数据处理的一般流程,针对其中的关键技术,如MapReduce、GFS、Hadoop以及NoSQL等,介绍了基本的情况。最后,本文对大数据时代做了总结与展望。 关键词:大数据;数据处理技术;云计算

当人们还在津津乐道云计算、物联网等主题时,一个崭新的概念——大数据横空出世。大数据是继云计算、物联网之后IT产业又一次颠覆性的技术革命,对国家治理模式、企业决策、组织和业务流程,以及个人生活方式等都将产生巨大的影响。大数据的挖掘和应用可创造出超万亿美元的价值,将是未来IT 领域最大的市场机遇之一,其作用堪称又一次工业革命[1]。 我们身处数据的海洋,几乎所有事物都与数据有关,环境、金融、医疗……我们每天都在产生数据,打电话、发短信、进地铁站安检、进办公楼刷卡、在QQ 上聊天、上淘宝网购物……大量数据实时地影响我们的工作、生活乃至社会发展。数据成为与自然资源、人力资源同样重要的战略资源,引起了科技界和企业界的高度重视。 1大数据的概念 大数据本身就是一个很抽象的概念,提及大数据很多人也只能从数据量上去感知大数据的规模,如:百度每天大约要处理几十PB 的数据;Facebook 每天生成300 TB以上的日志数据;据著名咨询公司IDC 的统计,2011年全球被创建和复制的数据总量为1.8 ZB(1021) ,但仅仅是数据量并不能区分大数据与传统的海量数据的区别。在2008年《Science》杂志出版的专刊中,大数据被定义为“代表着人类认知过程的进步,数据集的规模是无法在可容忍的时间内用目前的技术、方法和理论去获取、管理、处理的数据”[2]。 大数据不是一种新技术,也不是一种新产品,而是一种新现象,是近来研究的一个技术热点。大数据具有以下4个特点,即4个“V”: (1) 数据体量(V olumes) 巨大。大型数据集,从TB级别,跃升到PB级别。 (2) 数据类别(Variety) 繁多。数据来自多种数据源,数据种类和格式冲破了以前所限定的结构化数据范畴,囊括了半结构化和非结构化数据。 (3) 价值(Value) 密度低。以视频为例,连续不间断监控过程中,可能有用的数据仅仅一两秒钟。 (4) 处理速度(Velocity) 快。包含大量在线或实时数据分析处理的需求,1秒定律。最后这一点也是和传统的数据挖掘技术有着本质的不同。物联网、云计算、移动互联网、车联网、手机、平板电脑、PC以及遍布地球各个角落的各种各样的传感器,无一不是数据来源或者承载的方式。